Trong kỷ nguyên chuyển đổi số, palo alto networks ng firewall đã khẳng định vị thế dẫn đầu thị trường bảo mật. Thiết bị cung cấp khả năng quan sát sâu vào tầng ứng dụng, giúp ngăn chặn đe dọa tinh vi nhất. Với kiến trúc Single-Pass độc quyền, hệ thống đảm bảo hiệu suất xử lý cao và độ trễ cực thấp. Đây là lựa chọn hàng đầu cho các doanh nghiệp muốn triển khai mô hình bảo mật Zero Trust hiện đại.

Kiến Trúc Single-Pass Parallel Processing (SP3) Đặc Trưng

Khác với các dòng UTM (Unified Threat Management) truyền thống, palo alto networks ng firewall sử dụng kiến trúc Single-Pass Parallel Processing (SP3). Các thiết bị firewall cũ thường xử lý gói tin qua nhiều giai đoạn rời rạc, gây ra độ trễ lớn. Mỗi tính năng như IPS, Antivirus hay Web Filtering trong UTM truyền thống sẽ quét dữ liệu tuần tự. Kiến trúc SP3 cho phép quá trình nhận diện ứng dụng, người dùng và quét mã độc diễn ra đồng thời.

Dựa trên nghiên cứu về luồng dữ liệu mạng, bộ vi xử lý ASIC FE400 mới nhất tối ưu hóa việc phân tách phần mềm. Phần quản lý (Control Plane) và phần dữ liệu (Data Plane) hoạt động độc lập để đảm bảo tính ổn định. Khi lưu lượng mạng tăng đột biến, bảng định tuyến và quản trị hệ thống vẫn hoạt động mượt mà. Điều này tuân thủ nguyên tắc thiết kế hệ thống bảo mật an toàn theo tiêu chuẩn NIST SP 800-41.

Kiến trúc này giúp giảm thiểu việc tra cứu chữ ký (signature matching) lặp đi lặp lại trên cùng một luồng dữ liệu. Palo Alto Networks tích hợp bộ máy quét duy nhất cho tất cả các dịch vụ bảo mật đám mây. Nhờ đó, hiệu suất thực tế (throughput) luôn đạt mức tối ưu ngay cả khi bật đầy đủ các tính năng bảo mật Layer 7.

Ba Trụ Cột Công Nghệ Cốt Lõi: App-ID, User-ID Và Content-ID

App-ID: Định Danh Ứng Dụng Thông Minh

Trong quá khứ, các quản trị viên mạng thường dựa vào cổng dịch vụ (Port) để thiết lập chính sách truy cập. Tuy nhiên, các ứng dụng hiện đại thường sử dụng kỹ thuật nhảy cổng (port hopping) hoặc tunneling qua cổng 80/443. Công nghệ App-ID trên palo alto networks ng firewall giải quyết triệt để vấn đề này bằng cách phân tích lưu lượng. Hệ thống xác định chính xác ứng dụng là gì, bất kể nó đang chạy trên cổng dịch vụ nào.

App-ID sử dụng các thuật toán nhận dạng mẫu, giải mã SSL và dự đoán hành vi để phân loại luồng dữ liệu. Quản trị viên có thể cho phép sử dụng Facebook nhưng cấm tính năng chat hoặc tải tệp tin đính kèm. Khả năng kiểm soát hạt nhân (granular control) này giúp giảm thiểu bề mặt tấn công của doanh nghiệp hiệu quả.

User-ID: Gắn Kết Định Danh Với Chính Sách Bảo Mật

Thông tin về địa chỉ IP thường xuyên thay đổi trong mạng động (DHCP), gây khó khăn cho việc giám sát. Tính năng User-ID kết nối trực tiếp với Active Directory, LDAP hoặc các Cloud Identity Provider như Okta và Azure AD. Khi một người dùng đăng nhập vào mạng, palo alto networks ng firewall sẽ ghi nhận sự kiện này ngay lập tức. Các chính sách bảo mật sẽ được áp dụng dựa trên danh tính người dùng thay vì địa chỉ thực thể IP.

Điều này đặc biệt hữu ích trong việc báo cáo và xử lý sự cố an ninh mạng tại văn phòng. Ví dụ, nếu một tài khoản bị nhiễm mã độc, hệ thống sẽ xác định chính xác nhân viên đó là ai. Quản trị viên có thể thiết lập quy tắc: “Chỉ nhóm Developer được phép sử dụng SSH vào dải Server Production”.

Content-ID: Ngăn Chặn Đe Dọa Giờ Không (Zero-day)

Content-ID chịu trách nhiệm quét tất cả các loại tệp tin và luồng dữ liệu để phát hiện mã độc hại. Tính năng này tích hợp chặt chẽ với WildFire, giải pháp sandbox dựa trên điện toán đám mây của Palo Alto Networks. Khi phát hiện một tệp tin lạ, palo alto networks ng firewall sẽ gửi tệp đó lên Cloud để phân tích sâu. Nếu xác định là mã độc, một chữ ký nhận dạng mới sẽ được tạo ra và cập nhật toàn cầu.

Hệ thống cung cấp khả năng chống khai thác lỗ hổng (Vulnerability Protection) dựa trên các giao thức tiêu chuẩn như TCP (RFC 793). Content-ID còn bao gồm tính năng lọc URL nâng cao để ngăn chặn nhân viên truy cập các trang web lừa đảo. Mọi hoạt động truyền tải dữ liệu nhạy cảm cũng được giám sát chặt chẽ qua tính năng Data Loss Prevention (DLP).

Phân Khúc Thiết Bị PA-Series Phù Hợp Mọi Quy Mô

PA-7500Hình 1: Dòng PA-7500 được thiết kế cho các trung tâm dữ liệu siêu lớn với khả năng mở rộng linh hoạt.

PA-7500Hình 1: Dòng PA-7500 được thiết kế cho các trung tâm dữ liệu siêu lớn với khả năng mở rộng linh hoạt.

Đối với các nhà cung cấp dịch vụ (ISP) và Data Center, dòng PA-7500 là giải pháp hàng đầu hiện nay. Thiết bị hỗ trợ thông lượng App-ID lên tới 1.5 Tbps nhờ vào các thẻ xử lý dữ liệu chuyên dụng. Khả năng quản lý hơn 400 triệu phiên kết nối đồng thời giúp hệ thống chịu tải cực tốt trong môi trường mạng dày đặc.

PA-5500 SERIESHình 2: Series PA-5500 tối ưu hóa cho bảo mật lượng tử và các kết nối tốc độ cao của doanh nghiệp.

PA-5500 SERIESHình 2: Series PA-5500 tối ưu hóa cho bảo mật lượng tử và các kết nối tốc độ cao của doanh nghiệp.

Dòng PA-5500 Series là lựa chọn lý tưởng cho cổng Internet trung tâm của các tập đoàn lớn. Thiết bị được xây dựng với chip FE400 ASIC, cho phép kiểm soát lưu lượng mã hóa hậu lượng tử một cách an toàn. Thông lượng bảo mật đạt tới 300 Gbps giúp đảm bảo trải nghiệm người dùng không bị gián đoạn khi bật IPS.

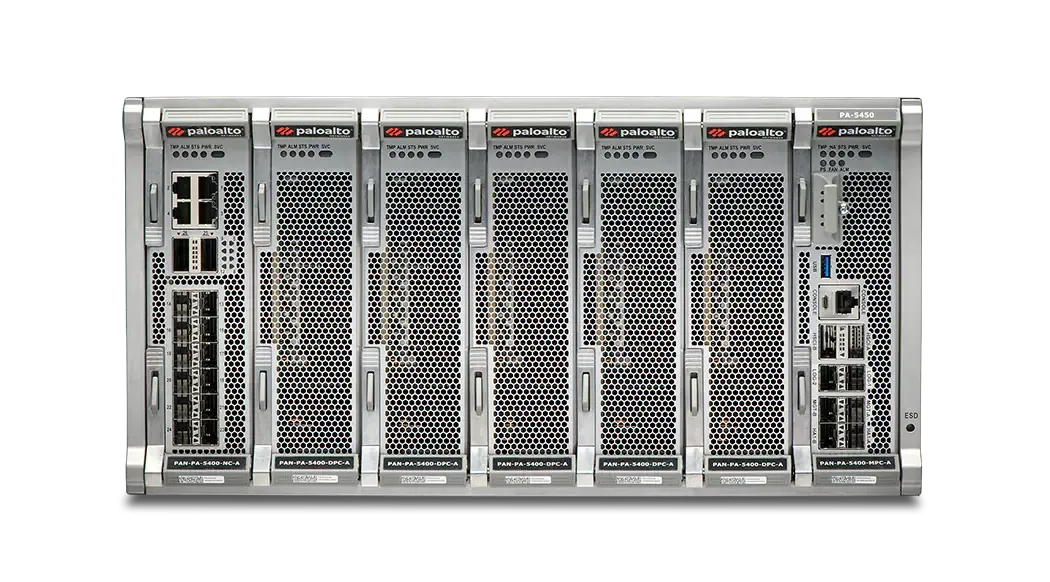

PA-5450Hình 3: PA-5450 kết hợp giữa thiết kế nhỏ gọn và hiệu suất Hyperscale vượt trội.

PA-5450Hình 3: PA-5450 kết hợp giữa thiết kế nhỏ gọn và hiệu suất Hyperscale vượt trội.

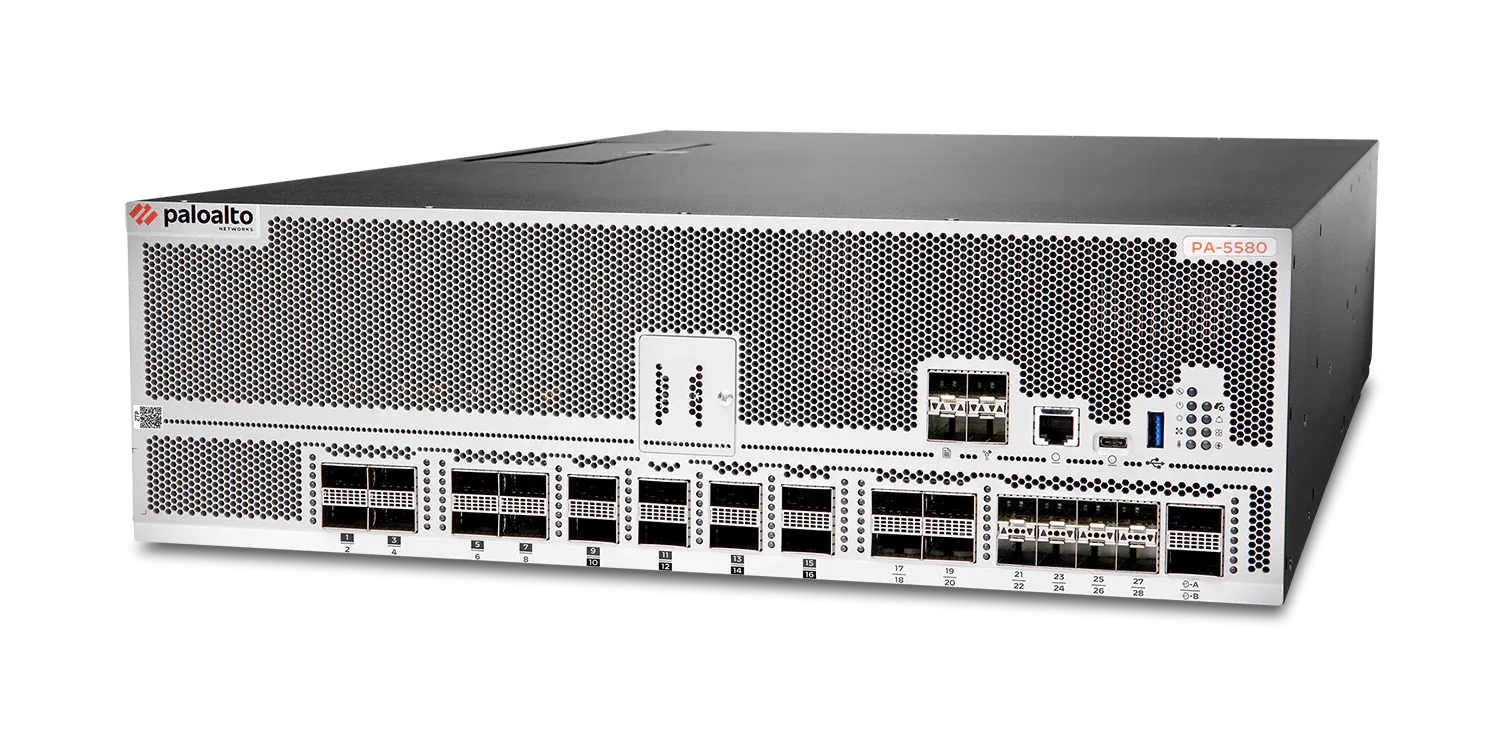

PA-5400 SeriesHình 4: PA-5400 Series cung cấp mật độ cổng kết nối cao trong không gian tủ rack 2U.

PA-5400 SeriesHình 4: PA-5400 Series cung cấp mật độ cổng kết nối cao trong không gian tủ rack 2U.

PA-3400 SERIESHình 5: PA-3400 Series là giải pháp tiết kiệm năng lượng cho các văn phòng chi nhánh lớn.

PA-3400 SERIESHình 5: PA-3400 Series là giải pháp tiết kiệm năng lượng cho các văn phòng chi nhánh lớn.

Trong các môi trường văn phòng vừa và nhỏ, palo alto networks ng firewall dòng PA-400 và PA-1400 rất phổ biến. Các thiết bị này hỗ trợ cấp nguồn qua Ethernet (PoE), giúp đơn giản hóa việc triển khai các thiết bị đầu cuối. Tính năng Zero Touch Provisioning (ZTP) cho phép cấu hình thiết bị từ xa mà không cần kỹ thuật viên tại chỗ.

PA-1400 SERIESHình 6: PA-1400 Series hỗ trợ các cổng mGig tốc độ cao và 5G cho kết nối linh hoạt.

PA-1400 SERIESHình 6: PA-1400 Series hỗ trợ các cổng mGig tốc độ cao và 5G cho kết nối linh hoạt.

PA-500 SERIESHình 7: Dòng PA-500 mới tăng gấp đôi hiệu suất so với thế hệ trước cho phân khúc chi nhánh.

PA-500 SERIESHình 7: Dòng PA-500 mới tăng gấp đôi hiệu suất so với thế hệ trước cho phân khúc chi nhánh.

PA-400 SERIESHình 8: PA-400 Series mang lại bảo mật doanh nghiệp trong một thiết kế để bàn nhỏ gọn.

PA-400 SERIESHình 8: PA-400 Series mang lại bảo mật doanh nghiệp trong một thiết kế để bàn nhỏ gọn.

PA-400R SeriesHình 9: PA-400R Series được gia cố phần cứng để hoạt động trong môi trường công nghiệp khắc nghiệt.

PA-400R SeriesHình 9: PA-400R Series được gia cố phần cứng để hoạt động trong môi trường công nghiệp khắc nghiệt.

Hướng Dẫn Cấu Hình Cơ Bản Trên Hệ Điều Hành PAN-OS

⚠️ Cảnh báo: Trước khi thực hiện thay đổi cấu hình, hãy đảm bảo bạn có bản sao lưu (export state) gần nhất. Việc cấu hình sai Security Policy có thể làm đứt gãy kết nối mạng của toàn bộ doanh nghiệp.

Bước 1: Thiết Lập Quản Trị Qua CLI (Command Line Interface)

Kết nối cáp Console vào thiết bị Palo Alto và sử dụng phần mềm terminal (như PuTTY) với baud rate 9600. Đăng nhập với tài khoản mặc định (thường là admin/admin trên thiết bị mới). Hệ điều hành PAN-OS yêu cầu bạn đổi mật khẩu ngay trong lần đăng nhập đầu tiên để đảm bảo an toàn.

# Cấu hình IP cho cổng Management (MGT)

set deviceconfig system IP-address 192.168.1.10 netmask 255.255.255.0 default-gateway 192.168.1.1

set deviceconfig system dns-setting servers primary 8.8.8.8

# Kiểm tra trạng thái hệ thống và phiên bản firmware

show system infoSau khi cấu hình IP quản trị, bạn có thể truy cập vào Web GUI để thao tác trực quan hơn. Chỉ số “Software Version” sẽ cho biết bạn đang ở bản PAN-OS nào (ví dụ: 11.1.0). Việc cập nhật firmware nên được thực hiện theo lộ trình “Preferred Release” để tránh các lỗi hệ thống không mong muốn.

Bước 2: Định Nghĩa Zone Và Interface

Mọi luồng dữ liệu trên palo alto networks ng firewall đều phải dựa trên các Zone (vùng bảo mật). Thông thường, chúng ta sẽ định nghĩa ít nhất ba vùng: Inside (Mạng nội bộ), Outside (Kết nối Internet), và DMZ (Vùng máy chủ công cộng).

- Truy cập Network > Interfaces và chọn Ethernet 1/1 (Outside) và Ethernet 1/2 (Inside).

- Chỉnh sửa Interface sang loại Layer 3.

- Tại tab IPv4, gán địa chỉ IP tương ứng cho từng cổng.

- Tại tab Config, gán Interface vào các Virtual Router và Security Zone phù hợp.

Bước 3: Thiết Lập Chính Sách Bảo Mật (Security Policy)

Để cho phép người dùng bên trong truy cập Internet, bạn cần tạo một Policy cho phép lưu lượng từ Inside sang Outside. Trong giao diện Web, chọn Policies > Security và nhấn Add.

- Name: Allow_Internal_To_Internet

- Source Zone: Inside

- Destination Zone: Outside

- Application: Any (Khuyến nghị chọn các ứng dụng cụ thể như web-browsing, ssl sau khi đã ổn định).

- Service: application-default

- Action: Allow

Đừng quên nhấn nút Commit ở góc trên bên phải để áp dụng các thay đổi vào cấu hình thực thi. Nếu không nhấn Commit, các lệnh bạn vừa nhập sẽ chỉ nằm trong bộ nhớ tạm (Candidate Config) và sẽ mất khi khởi động lại.

Kinh Nghiệm Thực Tế Khi Triển Khai Firewall Trong Doanh Nghiệp

Tầm Quan Trọng Của SSL Decryption

Hiện nay, hơn 90% lưu lượng mạng được mã hóa qua giao thức HTTPS. Nếu không thực hiện giải mã (Decryption), palo alto networks ng firewall sẽ không thể nhìn thấy nội dung bên trong gói tin. Điều này dẫn đến việc các tính năng như Antivirus hay IPS trở nên vô tác dụng đối với các tệp tin tải về qua SSL.

Khi triển khai giải mã, tôi thường khuyến nghị khách hàng sử dụng “Forward Proxy”. Firewall sẽ đóng vai trò là một người trung gian, tạo ra các chứng chỉ số tạm thời cho người dùng. Lưu ý rằng bạn cần đẩy Certificate của Firewall xuống máy tính người dùng qua Group Policy (GPO). Hãy loại trừ các trang web nhạy cảm như ngân hàng (Finance) hoặc y tế (Health) khỏi quy trình giải mã để bảo vệ quyền riêng tư.

Tối Ưu Hóa Quy Tắc Firewall

Một sai lầm phổ biến là đặt các quy tắc (Rule) quá rộng như “Allow Any Any”. Điều này vi phạm nguyên tắc đặc quyền tối thiểu (Least Privilege). Hãy luôn bắt đầu bằng việc quan sát traffic qua tab Monitor. Sử dụng công nghệ Policy Optimizer để chuyển đổi các Rule dựa trên Port sang Rule dựa trên App-ID một cách tự động.

Kinh nghiệm troubleshoot cho thấy lệnh test security-policy-match trong CLI cực kỳ hữu ích. Nó giúp bạn biết chính xác một luồng dữ liệu (source, dest, port) sẽ khớp với Rule nào mà không cần bắt gói tin phức tạp. Ngoài ra, hãy thường xuyên kiểm tra mức sử dụng CPU của Data Plane để tránh tình trạng nghẽn cổ chai khi bật tính năng SSL Decryption nặng.

Bảo Mật 5G Và Hạ Tầng Điện Toán Biên (MEC)

Với sự trỗi dậy của mạng di động thế hệ mới, palo alto networks ng firewall cung cấp giải pháp 5G-Native Security. Các nhà mạng hiện nay đối mặt với nguy cơ tấn công vào các lớp hạ tầng tín hiệu phức tạp. Palo Alto cho phép quan sát sâu vào các giao thức chuyên dụng của 5G như GTP-U (GPRS Tunneling Protocol).

Việc mở rộng Zero Trust tới môi trường 5G giúp bảo vệ các thiết bị IoT và ứng dụng Edge Computing doanh nghiệp. Firewall có thể phân loại lưu lượng dựa trên IMSI (mã định danh thuê bao di động) hoặc IMEI thiết bị. Điều này đảm bảo rằng chỉ những thiết bị được ủy quyền mới có thể truy cập vào tài nguyên mạng lõi.

Full Layer 7 security protectionHình 10: Khả năng bảo vệ toàn diện tại Layer 7 giúp nhận diện ứng dụng bất kể cổng dịch vụ.

Full Layer 7 security protectionHình 10: Khả năng bảo vệ toàn diện tại Layer 7 giúp nhận diện ứng dụng bất kể cổng dịch vụ.

Stop malicious files with inline preventionHình 11: Ngăn chặn mã độc ngay trên đường truyền dữ liệu (Inline) với độ trễ cực thấp.

Stop malicious files with inline preventionHình 11: Ngăn chặn mã độc ngay trên đường truyền dữ liệu (Inline) với độ trễ cực thấp.

Simplify Zero Trust with easy-to-deploy user identity and accessHình 12: Đơn giản hóa mô hình Zero Trust bằng cách quản lý danh tính người dùng nhất quán.

Simplify Zero Trust with easy-to-deploy user identity and accessHình 12: Đơn giản hóa mô hình Zero Trust bằng cách quản lý danh tính người dùng nhất quán.

Safeguard 5G transformation and multi-access edge computing (MEC)Hình 13: Bảo vệ hạ tầng 5G và các ứng dụng tại biên trước những cuộc tấn công có chủ đích.

Safeguard 5G transformation and multi-access edge computing (MEC)Hình 13: Bảo vệ hạ tầng 5G và các ứng dụng tại biên trước những cuộc tấn công có chủ đích.

Dựa trên báo cáo Forrester Wave, Palo Alto luôn nằm trong nhóm dẫn đầu nhờ khả năng tích hợp mạnh mẽ. Việc kết hợp giữa thiết bị vật lý và các dịch vụ Cloud-Delivered Security Services (CDSS) tạo nên một hệ sinh thái phòng thủ hoàn chỉnh. Các tổ chức như NovaGroup hay Đại học Tokyo đã ghi nhận mức tiết kiệm chi phí vận hành lên tới 50% sau khi hợp nhất các thiết bị rời rạc vào hệ thống Firewall thế hệ mới này.

Sử dụng palo alto networks ng firewall không chỉ là mua một thiết bị phần cứng, mà là đầu tư vào một nền tảng an ninh thông minh. Khả năng tự động hóa và ngăn chặn dựa trên AI sẽ giúp doanh nghiệp luôn đi trước kẻ tấn công một bước. Để tối ưu hóa hệ thống, hãy cân nhắc tham gia các khóa đào tạo chuyên sâu như PCNSA hoặc PCNSE.

Cập nhật lần cuối 01/03/2026 by Hiếu IT