Trong lộ trình trở thành quản trị viên hệ thống (Sysadmin) chuyên nghiệp, việc nắm vững cách phân loại mạng máy tính theo khoảng cách địa lý là nền tảng cốt yếu. Hiểu đúng phạm vi hoạt động của giao thức (protocol), thiết bị lớp 2 (Switch) hay lớp 3 (Router) giúp bạn thiết kế kiến trúc hạ tầng tối ưu. Bài viết này phân tích sâu các loại hình mạng từ PAN, LAN đến WAN dưới góc độ kỹ thuật thực chiến và bảo mật hệ thống.

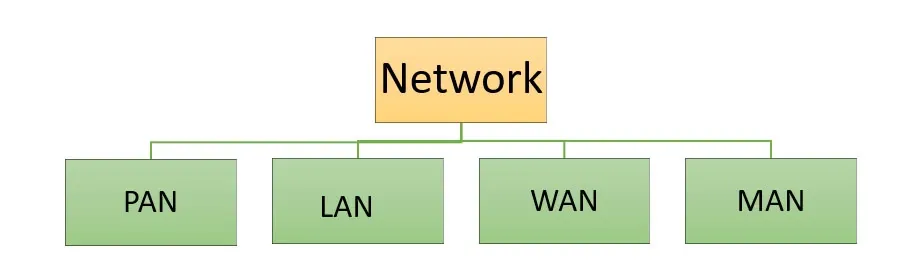

Phân loại mạng máy tính chínhHình 1: Tổng quan sơ đồ phân loại mạng máy tính theo phạm vi bao phủ và quy mô địa lý.

Phân loại mạng máy tính chínhHình 1: Tổng quan sơ đồ phân loại mạng máy tính theo phạm vi bao phủ và quy mô địa lý.

Bản chất của việc phân loại mạng máy tính theo khoảng cách địa lý

Việc phân loại mạng máy tính theo khoảng cách địa lý không chỉ đơn thuần là phân chia dựa trên số km, mà còn dựa trên công nghệ truyền dẫn, băng thông và quyền kiểm soát hạ tầng. Từ góc độ mô hình OSI, phạm vi địa lý ảnh hưởng trực tiếp đến độ trễ (latency), tỷ lệ lỗi bit (BER) và cách thức định tuyến dữ liệu.

Khi khoảng cách tăng lên, chúng ta chuyển từ việc sử dụng cáp đồng xoắn đôi (UTP) sang cáp quang (Single-mode/Multi-mode) hoặc các đường thuê riêng (Leased Line), kết nối vệ tinh. Một kỹ sư mạng giỏi phải biết khi nào một mạng LAN kết thúc và khi nào một mạng WAN bắt đầu để áp dụng các chính sách bảo mật (Security Policy) phù hợp.

Mạng PAN – Kết nối cá nhân trong phạm vi hẹp

PAN (Personal Area Network) là cấp độ nhỏ nhất trong danh mục phân loại mạng máy tính theo khoảng cách địa lý. Phạm vi hoạt động thường không quá 10 mét, tập trung quanh một cá nhân.

Về mặt kỹ thuật, PAN thường sử dụng các công nghệ như Bluetooth (IEEE 802.15.1), Zigbee (IEEE 802.15.4) hoặc hồng ngoại (IrDA). Điểm đặc trưng của PAN là tiêu thụ năng lượng thấp và tính cơ động cao. Tuy nhiên, rủi ro bảo mật ở mạng PAN thường đến từ việc các thiết bị không được mã hóa đủ mạnh, dễ bị tấn công Bluejacking hoặc Eavesdropping.

⚠️ Cảnh báo bảo mật: Luôn tắt chế độ “Discoverable” trên các thiết bị Bluetooth trong mạng PAN khi không sử dụng để tránh bị quét và tấn công lớp vật lý.

minh họa mạng PANHình 2: Mô hình kết nối thiết bị ngoại vi cá nhân trong phạm vi mạng PAN.

minh họa mạng PANHình 2: Mô hình kết nối thiết bị ngoại vi cá nhân trong phạm vi mạng PAN.

Mạng LAN – Xương sống của mọi doanh nghiệp

LAN (Local Area Network) là loại hình phổ biến nhất khi nhắc đến phân loại mạng máy tính theo khoảng cách địa lý. Một mạng LAN thường giới hạn trong một văn phòng, một tòa nhà hoặc một tầng.

Đặc điểm kỹ thuật và cấu trúc LAN

Mạng LAN hiện đại chủ yếu dựa trên chuẩn Ethernet (IEEE 802.3) với tốc độ từ 1Gbps đến 100Gbps. Ở lớp 2, chúng ta sử dụng VLAN (Virtual LAN – chuẩn IEEE 802.1Q) để chia nhỏ miền quảng bá (Broadcast Domain), giúp tăng hiệu suất và tính bảo mật.

Trong thực tế triển khai, tôi luôn khuyến khích sử dụng mô hình phân cấp (Hierarchical Network Design) gồm 3 lớp: Core (Lớp lõi), Distribution (Lớp phân phối) và Access (Lớp truy cập). Điều này giúp hệ thống dễ dàng mở rộng và khắc phục sự cố.

Cấu hình cơ bản trên thiết bị Cisco

Dưới đây là ví dụ cấu hình tạo VLAN và gán interface trên Switch Cisco (IOS Version 15.x):

# Truy cập vào chế độ cấu hình

Switch# configure terminal

# Tạo VLAN cho bộ phận kỹ thuật

Switch(config)# vlan 10

Switch(config-vlan)# name IT_Dept

Switch(config-vlan)# exit

# Gán interface vào VLAN

Switch(config)# interface gigabitEthernet 0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

Switch(config-if)# spanning-tree portfast # Tối ưu hóa thời gian hội tụ cho thiết bị đầu cuối

Switch(config-if)# end

# Kiểm tra cấu hình

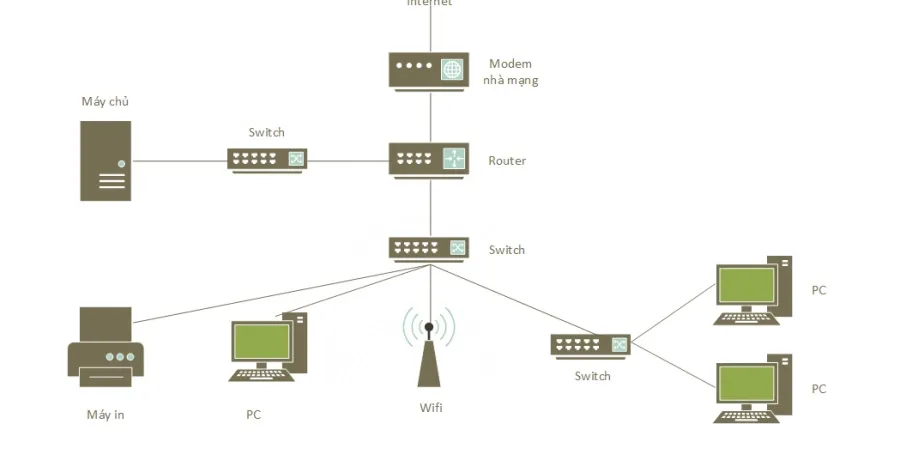

Switch# show vlan brief ứng dụng của mạng LANHình 3: Cấu trúc hạ tầng mạng LAN điển hình sử dụng Switch trung tâm để kết nối máy tính và Server.

ứng dụng của mạng LANHình 3: Cấu trúc hạ tầng mạng LAN điển hình sử dụng Switch trung tâm để kết nối máy tính và Server.

Mạng CAN – Giải pháp cho khuôn viên và khu công nghiệp

CAN (Campus Area Network) là bước phát triển tiếp theo của LAN nhưng chưa đạt đến quy mô của MAN trong hệ thống phân loại mạng máy tính theo khoảng cách địa lý. CAN kết nối nhiều mạng LAN trong cùng một thực thể địa lý như trường đại học, bệnh viện hoặc khu công nghệ cao.

Tính chất của CAN đòi hỏi sự ổn định cực cao. Chúng ta thường sử dụng cấu trúc vòng (Ring Topology) hoặc mạng lưới (Mesh) với giao thức Spanning Tree Protocol (STP) hoặc Shortest Path Bridging (SPB) để chống lặp (loop) và đảm bảo tính dự phòng (redundancy). Việc kết nối giữa các tòa nhà thường ưu tiên cáp quang Single-mode để đảm bảo băng thông và tránh nhiễu điện từ.

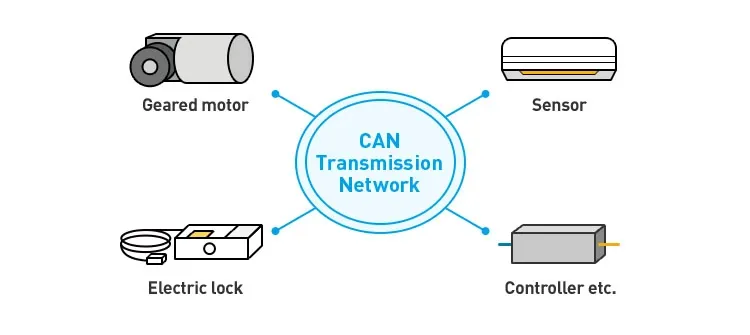

minh họa mạng CANHình 4: Sự liên kết giữa các phân khu chức năng trong một mạng Campus (CAN).

minh họa mạng CANHình 4: Sự liên kết giữa các phân khu chức năng trong một mạng Campus (CAN).

Mạng MAN – Kết nối quy mô đô thị

Trong bảng phân loại mạng máy tính theo khoảng cách địa lý, MAN (Metropolitan Area Network) đóng vai trò là “mô liên kết” giữa các chi nhánh trong cùng một thành phố. Phạm vi của MAN có thể lên đến hàng chục km.

Các nhà cung cấp dịch vụ viễn thông (ISP) thường triển khai MAN bằng công nghệ Metro Ethernet hoặc MPLS (Multi-Protocol Label Switching). Đối với doanh nghiệp có nhiều văn phòng trong cùng tỉnh/thành, việc thuê kênh riêng lớp 2 (Layer 2 VPN) qua mạng MAN của ISP giúp kết nối các văn phòng như thể chúng nằm trong cùng một mạng LAN ảo.

Lưu ý thực tế: Khi quản trị mạng MAN, vấn đề độ trễ (latency) bắt đầu xuất hiện rõ rệt hơn so với LAN. Việc cấu hình QoS (Quality of Service) là bắt buộc để ưu tiên lưu lượng nhạy cảm như VoIP hoặc Video Conferencing.

Minh họa mạng MANHình 5: Mệnh đề kết nối đa điểm trong phạm vi đô thị thông qua mạng MAN.

Minh họa mạng MANHình 5: Mệnh đề kết nối đa điểm trong phạm vi đô thị thông qua mạng MAN.

Mạng WAN – Kết nối toàn cầu và internet

Vị trí cao nhất và phức tạp nhất khi phân loại mạng máy tính theo khoảng cách địa lý chính là WAN (Wide Area Network). Mạng WAN vượt qua ranh giới quốc gia, đại lục và Internet chính là ví dụ lớn nhất của loại mạng này.

Công nghệ truyền dẫn WAN

Mạng WAN sử dụng các giao thức định tuyến động mạnh mẽ như BGP (Border Gateway Protocol – RFC 4271) để trao đổi thông tin giữa các hệ quản trị tự trị (Autonomous Systems). Khác với LAN sử dụng địa chỉ MAC để chuyển mạch, WAN dựa hoàn toàn vào địa chỉ IP và các thuật toán tìm đường tối ưu nhất.

VPN – Giải pháp WAN bảo mật cho doanh nghiệp

Ngày nay, thay vì thuê đường Leased Line đắt đỏ, nhiều doanh nghiệp chọn triển khai Site-to-Site VPN trên nền Internet. Dưới đây là ví dụ cấu hình IPsec VPN cơ bản trên thiết bị MikroTik (RouterOS v7) để kết nối hai chi nhánh qua môi trường WAN:

# Cấu hình IPsec Profile

/ip ipsec profile add name=VPN-Profile enc-algorithm=aes-256 hash-algorithm=sha256

# Cấu hình IPsec Proposal

/ip ipsec proposal add name=VPN-Prop enc-algorithms=aes-256-cbc pfs-group=modp2048

# Thiết lập kết nối Peer tới IP WAN của văn phòng đối diện

/ip ipsec peer add address=203.0.113.5/32 name=Peer-Branch-B profile=VPN-Profile

# Cấu hình Policy để mã hóa lưu lượng giữa hai lớp mạng nội bộ

/ip ipsec policy add peer=Peer-Branch-B src-address=192.168.10.0/24 dst-address=192.168.20.0/24

tunnel=yes proposal=VPN-Prop⚠️ Cảnh báo: Khi cấu hình mạng WAN, luôn sử dụng các tiêu chuẩn mã hóa mạnh (AES-256). Tuyệt đối tránh sử dụng các giao thức cũ như DES hoặc MD5 vì chúng đã bị chứng minh là không còn an toàn trước các cuộc tấn công brute-force hiện đại.

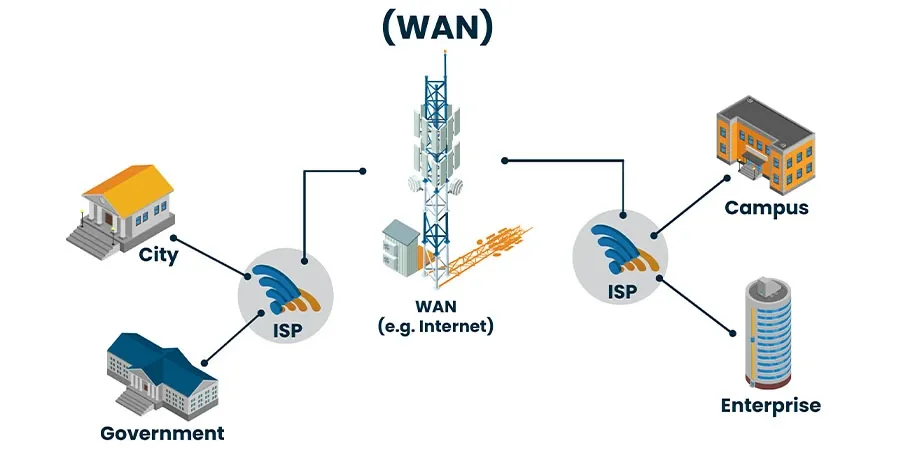

mạng WANHình 6: Mạng diện rộng WAN phá vỡ mọi rào cản về khoảng cách địa lý toàn cầu.

mạng WANHình 6: Mạng diện rộng WAN phá vỡ mọi rào cản về khoảng cách địa lý toàn cầu.

So sánh các loại hình phân loại mạng máy tính theo khoảng cách địa lý

Để có cái nhìn tổng quan giúp ích cho việc thiết kế và tư vấn giải pháp, kỹ sư cần phân biệt rõ các thông số kỹ thuật giữa các loại hình phân loại mạng máy tính theo khoảng cách địa lý qua bảng dưới đây:

| Tiêu chí | PAN | LAN | CAN | MAN | WAN |

|---|---|---|---|---|---|

| Phạm vi | < 10m | 100m – 1km | 1km – 5km | 5km – 50km | Toàn cầu |

| Băng thông | Thấp (Mbps) | Rất cao (Gbps) | Cao (Gbps) | Trung bình | Thấp/Trung bình |

| Độ trễ | Rất thấp | Thấp | Thấp | Trung bình | Cao |

| Giao thức tiêu biểu | Bluetooth, Zigbee | Ethernet, Wi-Fi | OSPF, STP | MPLS, MetroE | BGP, IPsec, SD-WAN |

| Sở hữu | Cá nhân | Doanh nghiệp | Tổ chức/Trường học | ISP/Viễn thông | Đa sở hữu |

| Chi phí triển khai | Rất thấp | Thấp | Trung bình | Cao | Rất cao |

Một điểm quan trọng mà các tài liệu cơ bản thường bỏ qua là sự giao thoa công nghệ. Chẳng hạn, SD-WAN (Software-Defined WAN) đang dần thay thế các mô hình WAN truyền thống bằng cách kết hợp thông minh các đường truyền Internet, LTE và MPLS để tối ưu hóa chi phí.

Các tiêu chuẩn bảo mật cho từng phạm vi địa lý

Khi thực hiện phân loại mạng máy tính theo khoảng cách địa lý, rủi ro bảo mật cũng thay đổi theo quy mô. Một Sysadmin chuyên nghiệp phải áp dụng các tiêu chuẩn quản trị rủi ro như NIST hoặc ISO 27001 cho từng phân lớp:

- Bảo mật LAN: Tập trung vào kiểm soát truy cập tầng vật lý và tầng liên kết dữ liệu. Triển khai chuẩn 802.1X (Port-based Authentication) để ngăn chặn các thiết bị lạ cắm trực tiếp vào switch. Sử dụng DHCP Snooping để chống tấn công giả mạo DHCP Server.

- Bảo mật MAN/WAN: Do dữ liệu đi qua hạ tầng của bên thứ ba (ISP), mã hóa là bắt buộc. Sử dụng TLS 1.3 cho lưu lượng web và IPsec Tunnel cho các kết nối liên chi nhánh.

- Firewall: Đặt tại các điểm biên (Edge hay Perimeter) giữa LAN và WAN. Cấu hình chính sách mặc định là “Deny All”, chỉ cho phép các cổng cần thiết hoạt động dựa trên IP và Port cụ thể.

Troubleshoot Tip: Nếu bạn gặp vấn đề kết nối trong mạng WAN, hãy bắt đầu bằng lệnh traceroute (Linux) hoặc tracert (Windows) để xác định xem gói tin bị drop tại hop nào (Router nội bộ hay Router của ISP).

# Kiểm tra định tuyến tới DNS Google từ một server Linux

$ traceroute 8.8.8.8Tầm quan trọng của địa chỉ IP trong các phân loại mạng

Mọi nỗ lực phân loại mạng máy tính theo khoảng cách địa lý đều vô nghĩa nếu không có cơ chế đánh địa chỉ IP chính xác. Theo RFC 1918, chúng ta có các dải IP Private dùng cho LAN/CAN/PAN:

10.0.0.0 - 10.255.255.255172.16.0.0 - 172.31.255.255192.168.0.0 - 192.168.255.255

Ngược lại, mạng WAN yêu cầu IP Public duy nhất toàn cầu được cấp bởi các tổ chức như VNNIC (tại Việt Nam) hoặc APNIC. Việc sử dụng NAT (Network Address Translation) trên Router là cầu nối giúp các máy tính dùng IP Private trong LAN có thể giao tiếp ra thế giới WAN.

Khi thiết kế cho các doanh nghiệp lớn, tôi luôn khuyến nghị ưu tiên dải 10.0.0.0/8 để có không gian lưu trữ địa chỉ khổng lồ, dễ dàng chia Subnet cho từng chi nhánh, tòa nhà trong hệ thống CAN hoặc MAN mà không sợ bị trùng lặp IP (IP Conflict).

Kết luận về phân loại mạng máy tính theo khoảng cách địa lý

Việc hiểu rõ cách phân loại mạng máy tính theo khoảng cách địa lý giúp người quản trị chọn đúng thiết bị, giao thức và mức độ bảo mật cần thiết. Từ sự đơn giản của PAN đến sự phức tạp của WAN, mỗi loại hình đều đóng vai trò riêng trong kỷ nguyên kết nối. Để nâng cao kỹ năng, bạn nên tìm hiểu thêm về mô hình OSI và các kỹ thuật chia Subnet Mask chuyên sâu tại Thư Viện CNTT.

Tham khảo thêm các bài viết liên quan hay:

Mạng Hình Sao (Star Topology) Chi Tiết về Cấu Trúc, Ưu Điểm và Hạn Chế

Mô hình OSI là gì? Giải đáp chi tiết và dễ hiểu nhất cho người mới

Tìm hiểu Subnet Mask là gì? Cách tính và cách chia Subnet

Cập nhật lần cuối 01/03/2026 by Hiếu IT