Việc triển khai cấu hình vlan trên router là một trong những kỹ năng cốt yếu của quản trị viên hệ thống nhằm tối ưu hóa hiệu suất và bảo mật hạ tầng. Sử dụng tiêu chuẩn IEEE 802.1Q, chúng ta có thể phân chia một thực thể vật lý thành nhiều mạng logic, giúp kiểm soát luồng dữ liệu (traffic segmentation) và giảm thiểu miền quảng bá (broadcast domain). Trong bài viết này, Thư Viện CNTT sẽ hướng dẫn chi tiết cách thiết lập VLAN trên thiết bị MikroTik theo phương thức Bridge VLAN Filtering hiện đại, đảm bảo tính chuyên nghiệp và hiệu năng cao nhất.

Nguyên lý hoạt động của VLAN và Bridge VLAN Filtering

Trước khi đi sâu vào các bước cấu hình vlan trên router, chúng ta cần hiểu rõ về giao thức IEEE 802.1Q. Đây là tiêu chuẩn quốc tế về việc gắn thẻ (tagging) vào khung dữ liệu Ethernet (Ethernet Frame). Cấu trúc của một Tagged Frame sẽ bao gồm một trường định danh VLAN ID (VID) 12-bit, cho phép tạo ra tối đa 4094 VLAN khác nhau trong một hệ thống mạng.

Trên các dòng Router MikroTik (chạy hệ điều hành RouterOS), có hai phương pháp chính để xử lý VLAN. Phương pháp truyền thống là tạo VLAN Interface trực tiếp trên các cổng vật lý. Tuy nhiên, phương pháp hiện đại và được khuyến nghị từ phiên bản RouterOS v6.41 trở đi là “Bridge VLAN Filtering”. Phương pháp này cho phép router tận dụng tối đa khả năng của các switch chip tích hợp (Hardware Offloading – L2HW), giúp việc chuyển mạch gói tin ở lớp 2 đạt tốc độ dây (wire-speed) mà không làm quá tải CPU.

Việc hiểu rõ sự khác biệt giữa trunk port (cổng trung kế) và access port (cổng truy cập) là điều bắt buộc. Trunk port sẽ mang theo gói tin của nhiều VLAN và có gắn thẻ (tagged). Ngược lại, access port chỉ thuộc về một VLAN duy nhất và gói tin đi ra từ cổng này sẽ được gỡ thẻ (untagged) để các thiết bị đầu cuối như PC hay Camera có thể hiểu được.

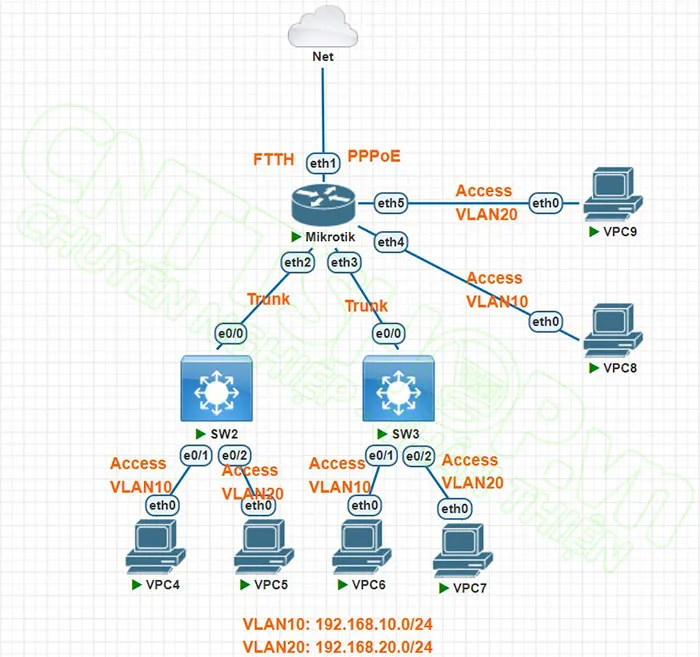

Mô hình thực tế và thông số kỹ thuật tập lệnh

Trong kịch bản này, chúng ta triển khai cấu hình vlan trên router MikroTik đóng vai trò là Gateway điều phối toàn bộ hệ thống.

Thông số kỹ thuật giả định:

- Thiết bị: MikroTik Routerboard (RB4011, RB3011 hoặc các dòng hAP/cap).

- Firmware: RouterOS v6.48 hoặc v7.x (khuyến nghị).

- VLAN 10: Phòng Kế Toán – Subnet 192.168.10.0/24.

- VLAN 20: Phòng Kỹ Thuật – Subnet 192.168.20.0/24.

- Cổng Ether2, Ether3: Trunking kết nối xuống Switch Cisco.

- Cổng Ether4: Access VLAN 10.

- Cổng Ether5: Access VLAN 20.

mô hình lab cấu hình VLAN trên router Mikrotik

mô hình lab cấu hình VLAN trên router Mikrotik

Mô hình trên thể hiện rõ cấu trúc liên tầng. Router MikroTik không chỉ thực hiện nhiệm vụ định tuyến (Routing) mà còn đảm nhiệm vai trò Inter-VLAN Routing, cho phép các phòng ban giao tiếp với nhau theo các quy tắc Firewall nghiêm ngặt. Hệ thống được thiết kế để đảm bảo khả năng mở rộng cao, khi cần thêm phòng ban, kỹ sư chỉ việc khai báo thêm ID trên Bridge mà không làm gián đoạn các dịch vụ hiện có.

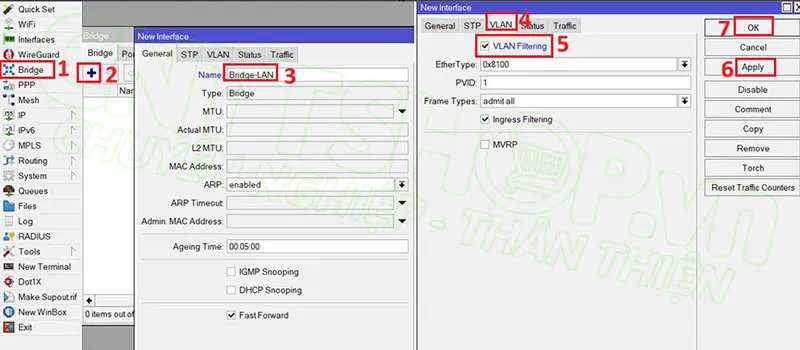

Bước 1: Khởi tạo và tối ưu Bridge Interface

Trong RouterOS, Bridge được coi là một Switch ảo. Để thực hiện cấu hình vlan trên router, bước đầu tiên là nhóm các cổng vật lý vào một Bridge duy nhất. Điều này giúp quản lý tập trung và áp dụng các chính sách VLAN đồng nhất.

⚠️ Cảnh báo: Việc kích hoạt Bridge VLAN Filtering có thể gây mất kết nối tạm thời tới thiết bị nếu bạn đang truy cập qua địa chỉ IP của một port thành viên. Hãy đảm bảo bạn có quyền truy cập qua cổng Console hoặc tính năng Safe Mode trong Winbox.

Vào menu Bridge, nhấn dấu + để tạo một giao diện mới có tên Bridge-LAN.

tạo bridge interface

tạo bridge interface

Tại đây, hãy lưu ý mục VLAN Filtering. Chúng ta sẽ KHÔNG bật tùy chọn này ngay lập tức. Theo kinh nghiệm thực tế của các sysadmin lâu năm, việc bật VLAN Filtering chỉ nên thực hiện sau khi đã định nghĩa xong các thông số Tagged/Untagged để tránh việc router khóa toàn bộ truy cập L2.

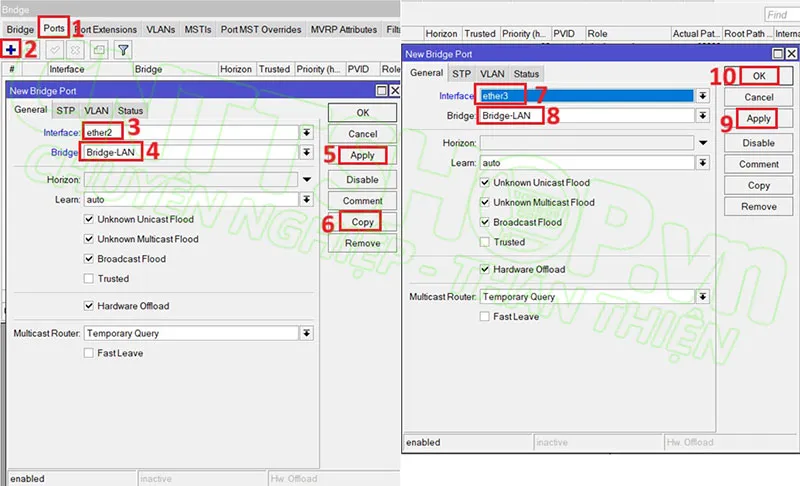

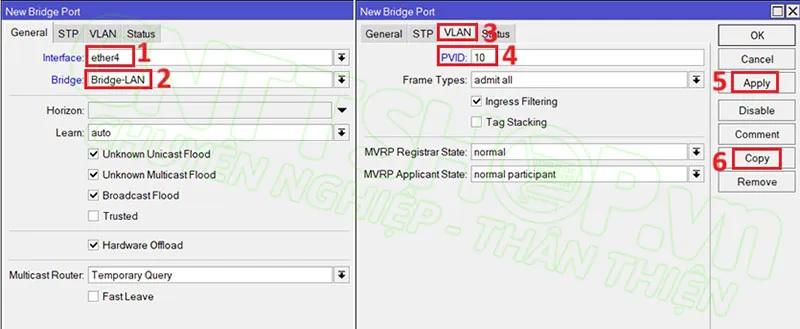

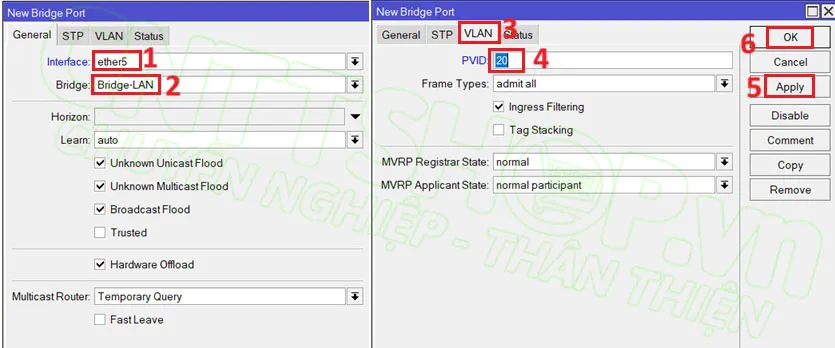

Bước 2: Khai báo thành viên Port và thiết lập PVID

Sau khi có Bridge, chúng ta cần gán các cổng vật lý vào đó. Đây là bước quan trọng để xác định cổng nào là Access, cổng nào là Trunk dựa trên chỉ số PVID (Port VLAN ID). Cấu hình vlan trên router yêu cầu sự chính xác tuyệt đối ở bước này.

- Với cổng Trunk (Ether2, Ether3): PVID mặc định thường là 1 (Native VLAN).

- Với cổng Access (Ether4, Ether5): PVID phải trùng với VLAN ID mà cổng đó phục vụ.

Thực hiện trong tab Ports:

- Thêm Ether2 và Ether3 vào

Bridge-LAN, giữ nguyên PVID = 1. - Thêm Ether4 vào

Bridge-LAN, đặt PVID = 10. - Thêm Ether5 vào

Bridge-LAN, đặt PVID = 20.

add port 2 và port 3 vào bridge LAN

add port 2 và port 3 vào bridge LAN

Chi tiết cấu hình cho Ether4 (Access Port):

add port 4 vào bridge-LAN

add port 4 vào bridge-LAN

Và cấu hình tương tự cho Ether5 với ID 20:

add port 5 vào bridge LAN

add port 5 vào bridge LAN

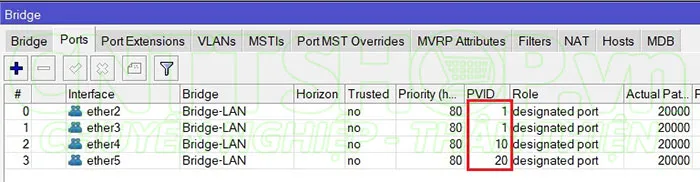

Kiểm tra lại danh sách các port. Một lỗi phổ biến khi cấu hình vlan trên router là quên cấu hình Edge Port cho các thiết bị đầu cuối, dẫn đến việc gói tin không được bóc tách thẻ đúng cách khi đi vào router.

view lại các ports đã add vào bridge

view lại các ports đã add vào bridge

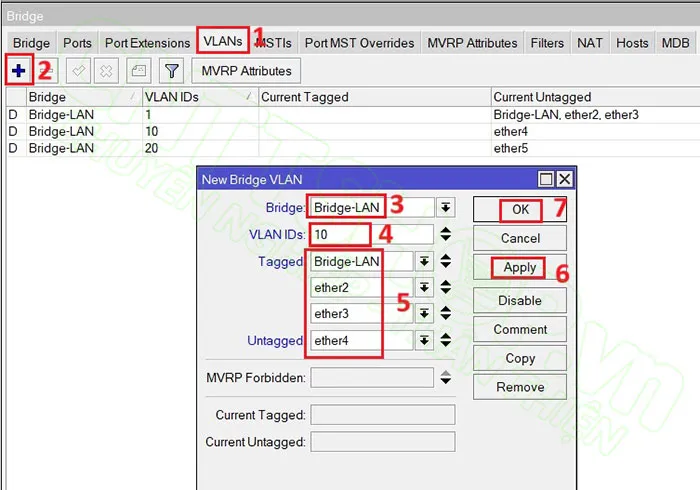

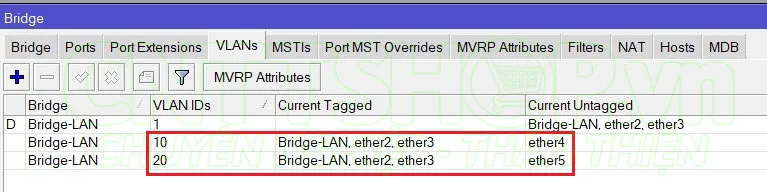

Bước 3: Định nghĩa Tagged và Untagged Membership

Đây là trái tim của giải pháp Bridge VLAN Filtering. Chúng ta phải chỉ rõ cho router biết VLAN nào được phép đi qua cổng nào. Trong tab VLANs của menu Bridge, chúng ta sẽ thực hiện ánh xạ cụ thể.

Đối với VLAN 10:

- Tagged: Ether2, Ether3 và chính Interface

Bridge-LAN. Lưu ý: Việc Tagged cả interface Bridge là bắt buộc nếu bạn muốn router có thể “nhìn thấy” lưu lượng của VLAN này để thực hiện định tuyến hoặc cấp DHCP (L3 Service). - Untagged: Ether4 (Vì PC cắm vào đây không hiểu Tag 802.1Q).

tagged các interface vào VLAN 10

tagged các interface vào VLAN 10

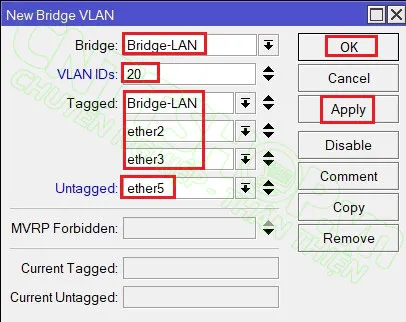

Thực hiện tương tự cho VLAN 20 với các thông số tương ứng:

tagged các cổng vào vlan 20

tagged các cổng vào vlan 20

Sau khi hoàn tất, bảng Bridge VLAN sẽ hiển thị trạng thái động (Dynamic) cho các cổng Untagged dựa trên PVID chúng ta đã khai báo ở Bước 2. Điều này khẳng định quy trình cấu hình vlan trên router đang đi đúng hướng.

kiểm tra lại cấu hình các cổng tagged và untagged

kiểm tra lại cấu hình các cổng tagged và untagged

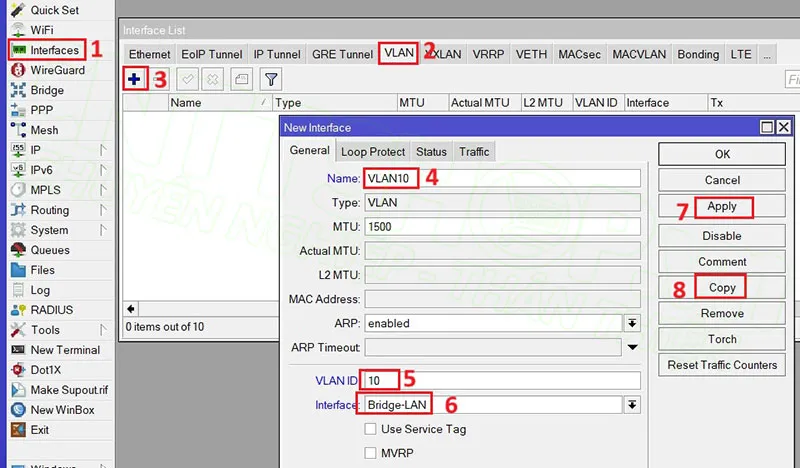

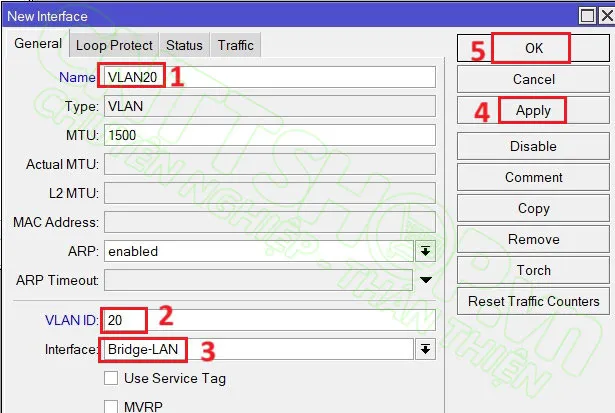

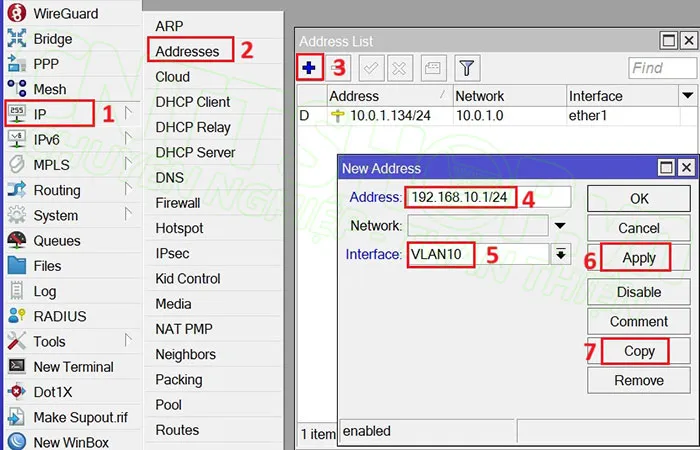

Bước 4: Thiết lập Layer 3 Gateway và DHCP chuyên sâu

Để các máy trạm trong VLAN có thể truy cập Internet và giao tiếp chéo, ta cần tạo các Sub-interface đóng vai trò Default Gateway. Trong RouterOS, điều này được thực hiện bằng cách tạo VLAN Interface trỏ về Bridge.

Thực hiện lệnh CLI để tăng tính chính xác:

/interface vlan add interface=Bridge-LAN name=VLAN10 vlan-id=10 add interface=Bridge-LAN name=VLAN20 vlan-id=20 tạo interface vlan 10

tạo interface vlan 10 tạo interface vlan20

tạo interface vlan20

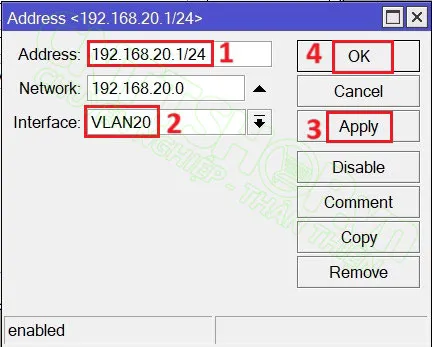

Sau đó, áp địa chỉ IP cho từng Interface. Đây là phân đoạn mạng quan trọng nhằm đảm bảo tính cô lập:

- VLAN10: 192.168.10.1/24

- VLAN20: 192.168.20.1/24

cấu hình IP address cho interface vlan 10

cấu hình IP address cho interface vlan 10 cấu hình ip address cho interface vlan 20

cấu hình ip address cho interface vlan 20

Việc gán IP thủ công giúp ta kiểm soát chặt chẽ giao thức 802.1Q ở mức logic. Tiếp theo, hệ thống cần một cơ chế cấp phát IP tự động để giảm tải quản trị.

Bước 5: Cấu hình dịch vụ hạ tầng mạng (DNS, DHCP, NAT)

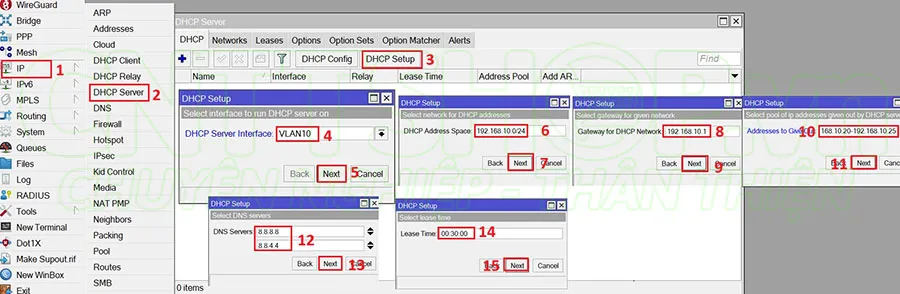

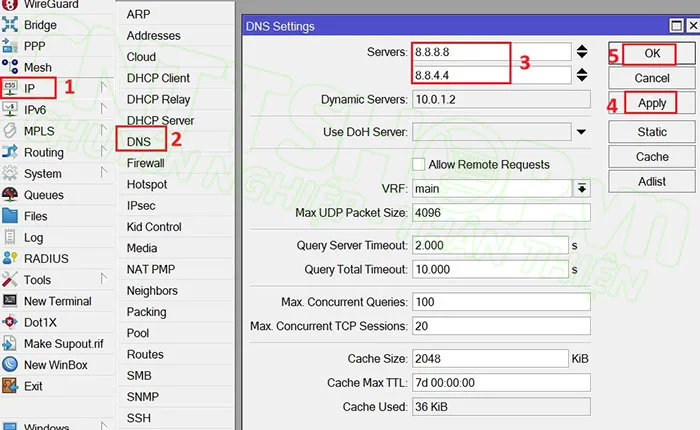

Một quy trình cấu hình vlan trên router hoàn chỉnh không thể thiếu các dịch vụ IP cơ bản. Với mỗi VLAN, chúng ta sẽ tạo một DHCP Pool riêng biệt.

-

DNS: Cung cấp khả năng phân giải tên miền. Thường sử dụng DNS của Google (8.8.8.8) hoặc Cloudflare (1.1.1.1).

cấu hình DNS cho router

cấu hình DNS cho router -

DHCP Setup: Sử dụng công cụ hướng dẫn (Wizard) để tránh sai sót về subnet mask và gateway.

- Interface: Chọn

VLAN10. - Address Space:

192.168.10.0/24. - Gateway:

192.168.10.1. - Pool:

192.168.10.2-192.168.10.254.

- Interface: Chọn

cấu hình DHCP cho vlan 10

cấu hình DHCP cho vlan 10

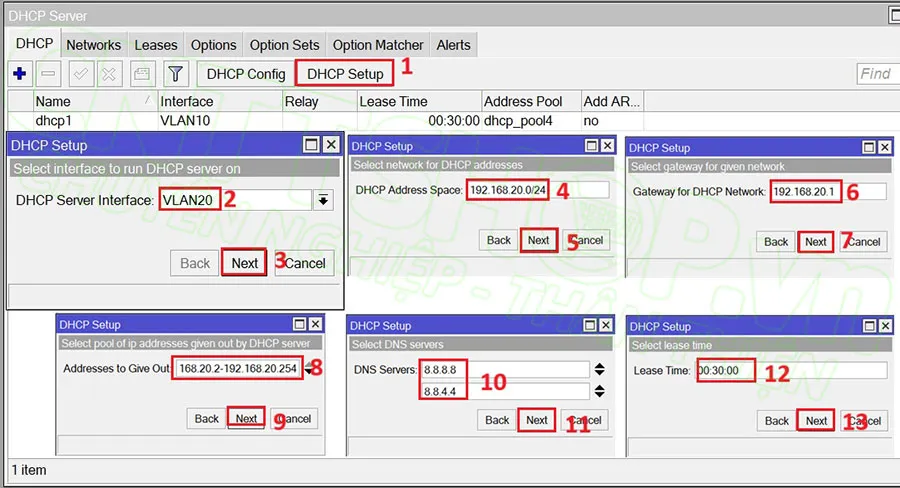

Lặp lại quy trình cho phòng Kỹ thuật trên Interface VLAN20.

cấu hình DHCP server cho vlan 20

cấu hình DHCP server cho vlan 20

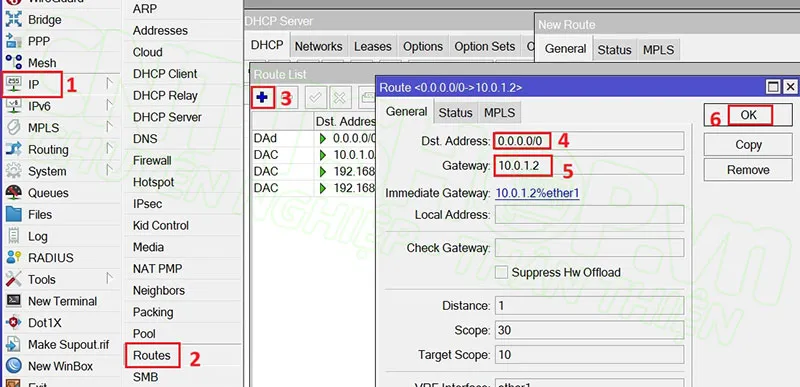

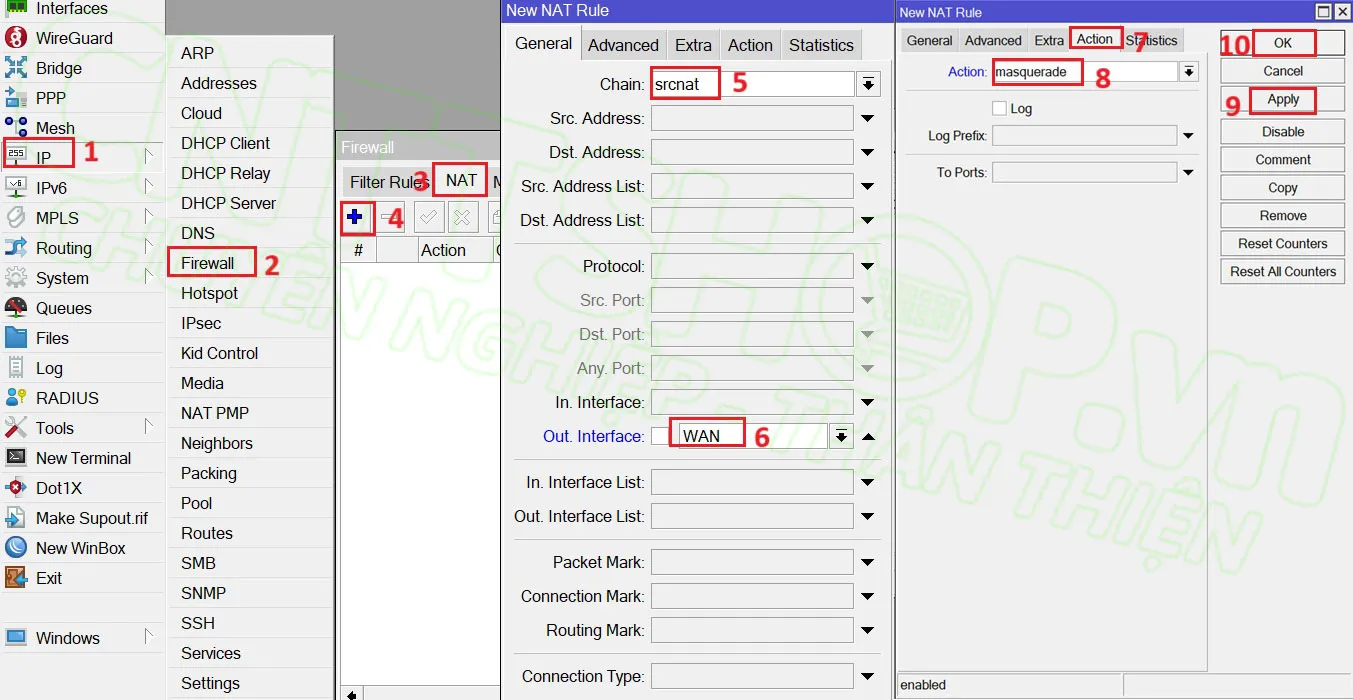

- Routing & NAT: Để các gói tin nội bộ có thể “nhìn thấy” thế giới bên ngoài, router cần một bản ghi Default Route (0.0.0.0/0) trỏ về phía ISP và một quy tắc Masquerade để thực hiện ẩn địa chỉ IP nội bộ (Network Address Translation).

tạo default route cho VLAN bên dưới ra internet

tạo default route cho VLAN bên dưới ra internet

Trong menu IP >Firewall >NAT, thêm rule với action=masquerade cho out-interface là cổng WAN.

cấu hình NAT overload cho người dùng mạng LAN có thể ra được internet

cấu hình NAT overload cho người dùng mạng LAN có thể ra được internet

Đến đây, các cấu hình nền tảng đã sẵn sàng. Bước cuối cùng và quan trọng nhất là quay trở lại menu Bridge và tick chọn VLAN Filtering=yes để kích thực thi các quy tắc gắn thẻ trên phần cứng.

Cấu hình đồng bộ trên thiết bị chuyển mạch (Switch Cisco)

Khi cấu hình vlan trên router, thiết bị Switch kết nối bên dưới cũng cần được thiết lập tương ứng để duy trì tính nhất quán của chuỗi gắn thẻ (Tagging Chain). Trong môi trường doanh nghiệp sử dụng Switch Cisco, chúng ta cần định nghĩa VLAN database và cấu hình các cổng kết nối.

Lệnh cấu hình cơ bản cho Switch 2 (SW2) và Switch 3 (SW3):

! Khai báo VLAN vlan 10 name KE_TOAN vlan 20 name KY_THUAT exit ! Cấu hình cổng Trunk nối lên MikroTik interface Ethernet0/0 switchport trunk encapsulation dot1q switchport mode trunk description LINK_TO_MIKROTIK ! Cấu hình cổng Access cho người dùng interface Ethernet0/1 switchport mode access switchport access vlan 10 spanning-tree portfast interface Ethernet0/2 switchport mode access switchport access vlan 20 spanning-tree portfastViệc tích hợp spanning-tree portfast trên các access port là một mẹo nhỏ nhưng cực kỳ hữu ích giúp các máy trạm nhận IP từ DHCP nhanh hơn bằng cách bỏ qua các trạng thái Listening/Learning của giao thức STP. Đây là kiến thức thực tế mà các chuyên gia thường áp dụng khi triển khai cấu hình vlan trên router.

Tối ưu hóa bảo mật và Inter-VLAN Routing

Mặc định, sau khi thực hiện cấu hình vlan trên router, các VLAN sẽ có khả năng giao tiếp hoàn toàn với nhau thông qua CPU của MikroTik. Điều này tiềm ẩn rủi ro bảo mật nếu phòng Kế toán có các dữ liệu nhạy cảm mà phòng Kỹ thuật không được phép truy cập.

Để thực hiện bảo mật lớp 2 và lớp 3, chúng ta cần sử dụng Firewall Filter. Cảnh báo: Luôn kiểm tra kỹ các quy tắc Firewall để tránh việc vô tình chặn cả lưu lượng quản trị (Winbox/SSH).

/ip firewall filter add action=drop chain=forward comment="Block VLAN 10 to VLAN 20" src-address=192.168.10.0/24 dst-address=192.168.20.0/24 add action=drop chain=forward comment="Block VLAN 20 to VLAN 10" src-address=192.168.20.0/24 dst-address=192.168.10.0/24Ngoài ra, để ngăn chặn tấn công VLAN Hopping (một kỹ thuật mà kẻ tấn công cố gắng gửi gói tin có gắn thẻ kép để xâm nhập vào VLAN khác), quản trị viên cần:

- Vô hiệu hóa tính năng tự động đàm phán Trunking trên Switch (DTP).

- Di chuyển tất cả các cổng không sử dụng vào một VLAN cô lập (Blackhole VLAN).

- Tuyệt đối không sử dụng VLAN 1 làm Native VLAN cho lưu lượng người dùng.

Hardware Offloading (L2HW) và hiệu năng switch chip

Một khía cạnh chuyên sâu khi cấu hình vlan trên router MikroTik là tối ưu hóa phần cứng. Không phải mọi router MikroTik đều xử lý Bridge VLAN Filtering như nhau. Hiệu năng phụ thuộc rất nhiều vào Switch Chip tích hợp bên trong thiết bị.

- Các dòng CRS3xx (Cloud Router Switch): Hỗ trợ xử lý VLAN hoàn toàn trên phần cứng, tải CPU gần như bằng 0 khi chuyển mạch L2.

- Dòng hAP ac2, ac3, RB4011: Chỉ hỗ trợ Hardware Offloading ở một mức độ nhất định tùy thuộc vào phiên bản switch chip (như Marvell hoặc Realtek).

- Trường hợp CPU load cao: Nếu sau khi kích hoạt VLAN Filtering, CPU nhảy lên 100%, điều đó có nghĩa là switch chip của bạn không hỗ trợ L2HW cho logic Bridge VLAN. Lúc này, router phải xử lý từng gói tin bằng phần mềm.

Hãy luôn kiểm tra bảng thông số Interface >Ethernet để xem cột H (Hardware Offload) có hiển thị hay không sau khi cấu hình vlan trên router. Nếu không có chữ H, hãy cân nhắc nâng cấp thiết bị hoặc tối ưu lại số lượng quy tắc Firewall.

Các lỗi thường gặp và quy trình Troubleshooting

Trong quá trình cấu hình vlan trên router, ngay cả những kỹ sư kinh nghiệm cũng có thể gặp phải các sự cố ngoài ý muốn. Dưới đây là quy trình xử lý lỗi (troubleshooting) chuẩn hóa:

-

Thiết bị không nhận IP:

- Kiểm tra xem cổng kết nối đã được cấu hình đúng PVID chưa.

- Kiểm tra xem DHCP Server đã được gán vào Interface VLAN tương ứng (VLAN10) hay đang gán nhầm vào Bridge vật lý.

- Sử dụng công cụ

Torchtrên MikroTik để xem gói tin đi vào có Tag hay không.

-

VLAN thông nội bộ nhưng không ra được Internet:

- Kiểm tra bảng định tuyến (

IP>Routes). Đảm bảo có Default Route. - Kiểm tra NAT rule. Đảm bảo

src-natđang hoạt động và không bị chặn bởi Firewall Filter. - Thử

ping 8.8.8.8từ chính Interface VLAN trên router để xác định lỗi do định tuyến hay do client.

- Kiểm tra bảng định tuyến (

-

Mất kết nối Winbox sau khi bật VLAN Filtering:

- Nguyên nhân thường do Interface Bridge chưa được Tagged vào Management VLAN.

- Giải pháp: Sử dụng cổng Console (nếu có) hoặc dùng MAC-Telnet từ một thiết bị MikroTik khác trong cùng lớp mạng L2 để vào sửa lại cấu hình.

Việc làm chủ kỹ năng cấu hình vlan trên router không chỉ giúp bạn xây dựng một hệ thống mạng chạy ổn định mà còn là nền tảng để triển khai các công nghệ cao cấp hơn như SD-WAN, MPLS hay VXLAN trong tương lai. Thư Viện CNTT hy vọng bài viết này đã cung cấp cho bạn cái nhìn sâu sắc và thực tiễn nhất về quản trị mạng MikroTik.

Quá trình cấu hình vlan trên router đòi hỏi sự tỉ mỉ trong từng câu lệnh CLI và sự hiểu biết thấu đáo về mô hình OSI. Bằng cách tuân thủ các bước hướng dẫn trên, bạn đã xây dựng được một hệ thống mạng phân đoạn chuẩn doanh nghiệp, sẵn sàng cho những mở rộng phức tạp hơn về sau. Hãy tiếp tục theo dõi các bài viết chuyên sâu của chúng tôi để nâng cao kỹ năng sysadmin của mình.

Cập nhật lần cuối 03/03/2026 by Hiếu IT

cấu hình DNS cho router

cấu hình DNS cho router