Trong kỷ nguyên chuyển đổi số, việc nắm vững kiến thức về mạng máy tính là nền tảng bắt buộc đối với mọi kỹ sư hệ thống. Hiểu rõ cách dữ liệu di chuyển từ tầng vật lý đến tầng ứng dụng giúp tối ưu hiệu suất và đảm bảo bảo mật hệ thống trước các nguy cơ tấn công mạng. Bài viết này sẽ phân tích từ nguyên lý mô hình OSI đến các kỹ thuật cấu hình thiết bị thực tế.

Phân loại hạ tầng mạng theo phạm vi địa lý

Hệ thống mạng không đơn thuần là các thiết bị kết nối với nhau, mà được phân định rõ ràng dựa trên quy mô triển khai. Theo tiêu chuẩn của IEEE, việc phân loại giúp quản trị viên lựa chọn công nghệ truyền dẫn phù hợp như Ethernet (802.3) hay Wi-Fi (802.11).

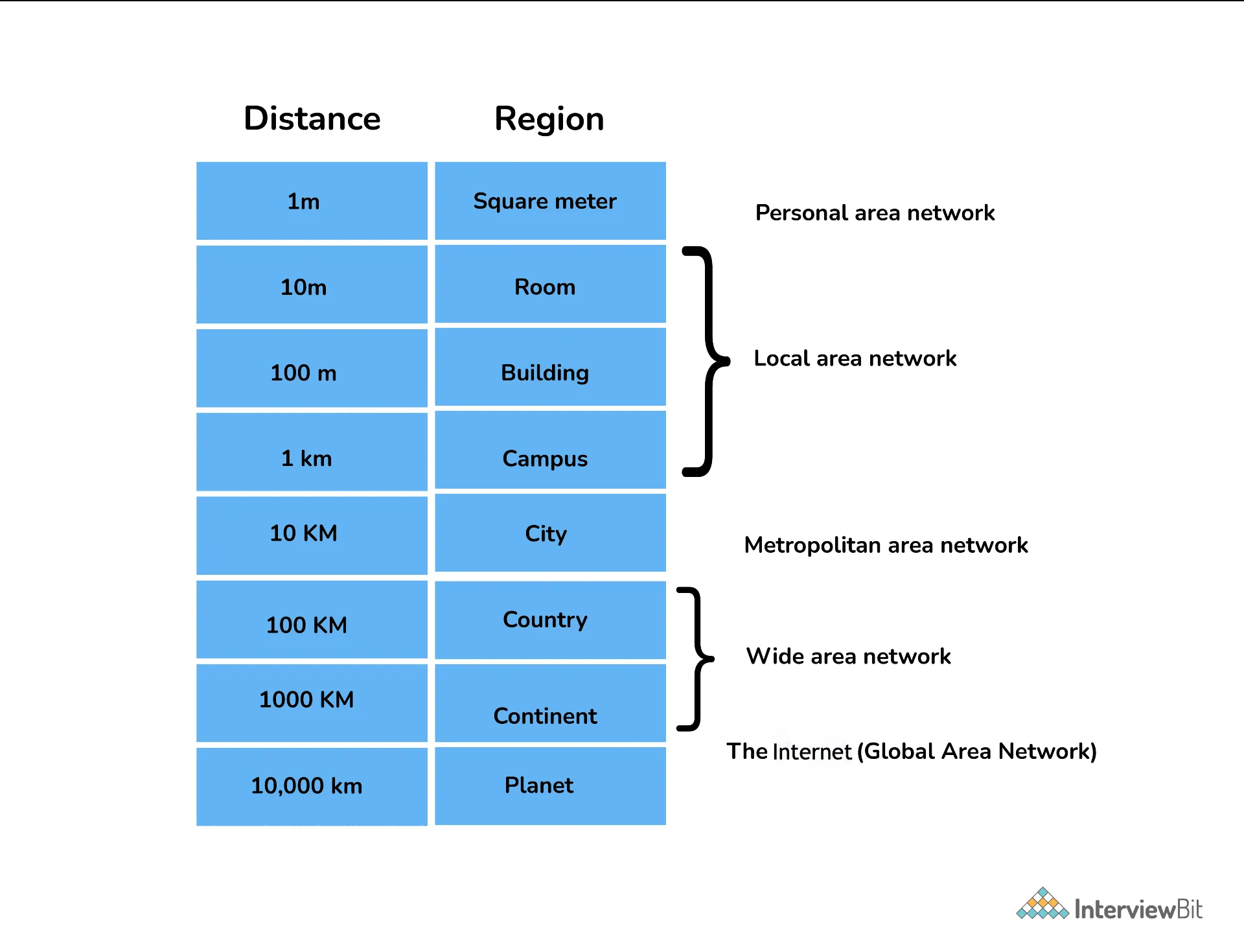

Phân loại mạng máy tínhHình 1: Phân loại mạng theo phạm vi kết nối từ mạng cá nhân PAN đến mạng toàn cầu GAN.

Phân loại mạng máy tínhHình 1: Phân loại mạng theo phạm vi kết nối từ mạng cá nhân PAN đến mạng toàn cầu GAN.

- PAN (Personal Area Network): Kết nối trong phạm vi cá nhân (vài mét), điển hình là Bluetooth hoặc Zigbee.

- LAN (Local Area Network):Kiến thức về mạng máy tính cơ bản nhất thường bắt đầu từ LAN, kết nối trong một tòa nhà hoặc văn phòng. Tốc độ truyền tải thường đạt 1Gbps đến 10Gbps qua cáp Cat6/Cat6a.

- MAN (Metropolitan Area Network): Kết nối nhiều mạng LAN trong phạm vi một thành phố, sử dụng hạ tầng cáp quang (Fiber Optic).

- WAN (Wide Area Network): Kết nối xuyên quốc gia, lục địa. Internet chính là mạng WAN lớn nhất hành tinh, hoạt động dựa trên các giao thức định tuyến phức tạp như BGP (Border Gateway Protocol).

Kiến trúc liên kết mạng và khả năng chịu lỗi

Topology (sơ đồ mạng) quyết định cách thức các nốt (node) tương tác và khả năng duy trì kết nối khi có sự cố. Một kỹ sư quản trị mạng giỏi luôn phải tính toán đến kịch bản dự phòng (redundancy).

Cấu trúc mạng StarHình 2: Star Topology – Kiến trúc mạng tập trung tại Hub/Switch phổ biến trong văn phòng hiện đại.

Cấu trúc mạng StarHình 2: Star Topology – Kiến trúc mạng tập trung tại Hub/Switch phổ biến trong văn phòng hiện đại.

- Bus Topology: Tất cả thiết bị chung một trục cáp chính. Điểm yếu lớn nhất là nếu trục cáp đứt, toàn bộ mạng sẽ tê liệt.

- Star Topology: Đây là cấu trúc phổ biến nhất hiện nay. Các thiết bị kết nối về một Switch trung tâm. Nếu một dây cáp hỏng, chỉ thiết bị đó mất kết nối, không ảnh hưởng đến toàn hệ thống.

- Mesh Topology: Mỗi node kết nối với nhiều node khác. Đây là cấu trúc có độ tin cậy cao nhất, thường dùng cho các hạ tầng xương sống (backbone) hoặc mạng quân sự.

Phân tích mô hình tham chiếu OSI và TCP/IP

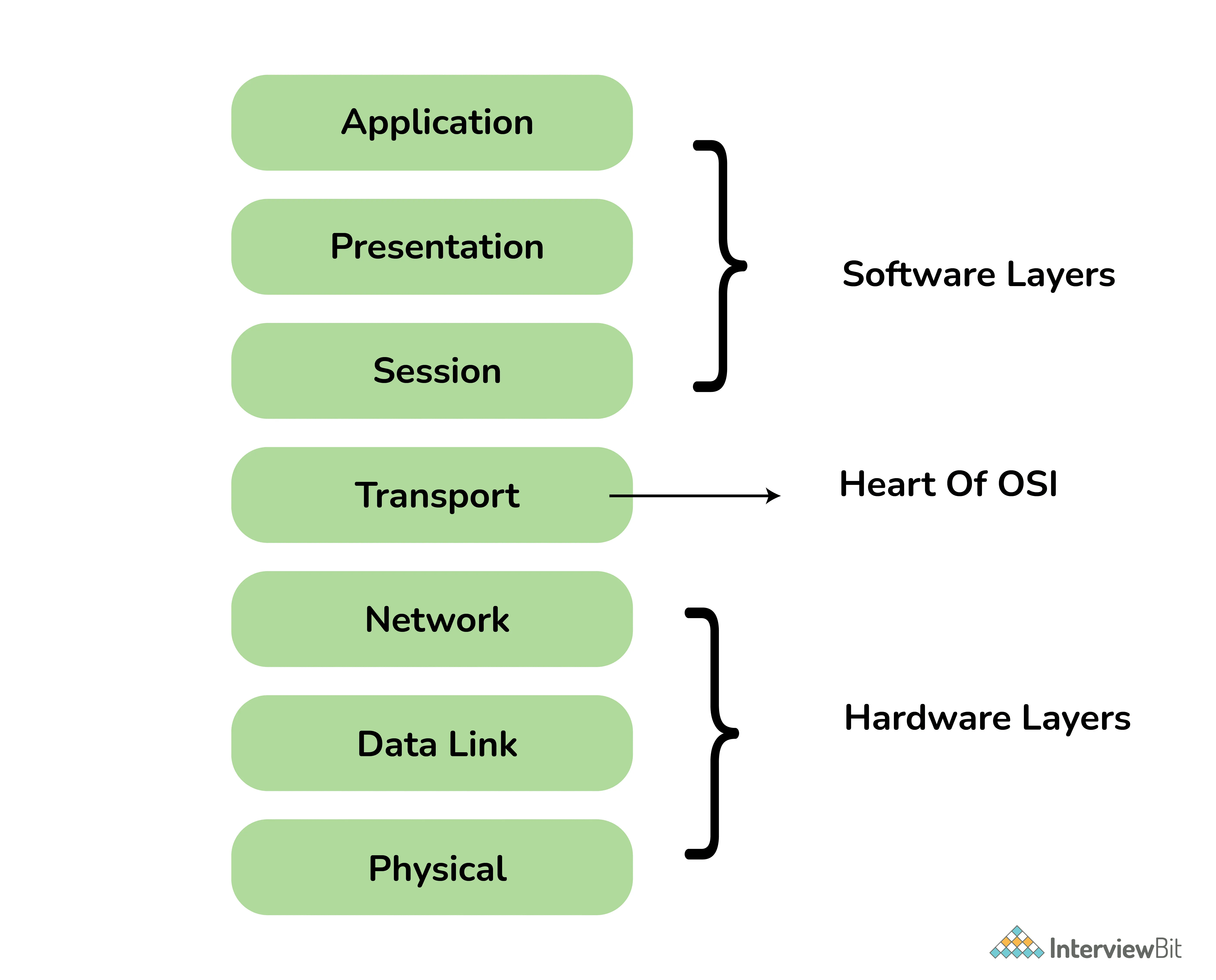

Để chuẩn hóa giao tiếp giữa các thiết bị khác vendor, mô hình OSI (Open Systems Interconnection) ra đời với 7 tầng chức năng. Hiểu sâu mô hình OSI giúp định vị chính xác lỗi nằm ở đâu trong quá trình troubleshoot.

7 tầng mô hình OSIHình 3: 7 tầng chức năng trong mô hình tham chiếu OSI xác định quy trình đóng gói dữ liệu.

7 tầng mô hình OSIHình 3: 7 tầng chức năng trong mô hình tham chiếu OSI xác định quy trình đóng gói dữ liệu.

- Physical Layer (Tầng 1): Truyền tải dòng bit thuần túy qua môi trường vật lý (điện, quang, sóng vô tuyến).

- Data Link Layer (T tầng 2): Đóng gói dữ liệu thành Frame, quản lý địa chỉ MAC (Media Access Control).

- Network Layer (Tầng 3): Chịu trách nhiệm định tuyến (routing) dựa trên địa chỉ IP.

- Transport Layer (Tầng 4): Đảm bảo truyền tải tin cậy thông qua giao thức TCP/IP (với TCP) hoặc truyền tải nhanh (với UDP).

- Session/Presentation/Application (Tầng 5, 6, 7): Xử lý giao diện người dùng, mã hóa và thiết lập phiên làm việc.

Quản lý không gian địa chỉ IPv4 và Subnetting

Địa chỉ IPv4 gồm 32 bit, chia thành 4 octet. Việc nắm vững kiến thức về mạng máy tính yêu cầu bạn phải phân biệt được các lớp địa chỉ (Class A, B, C) và kỹ thuật chia mạng con (Subnetting) để tối ưu hóa không gian IP.

⚠️ Cảnh báo: Việc cấu hình sai Subnet Mask (ví dụ: nhầm lẫn giữa /24 và /25) sẽ khiến các thiết bị trong cùng một phòng ban không thể thấy nhau dù cùng cắm chung một Switch.

RFC 1918 quy định các dải IP tư nhân (Private IP) không được định tuyến ra Internet:

- 10.0.0.0 đến 10.255.255.255

- 172.16.0.0 đến 172.31.255.255

- 192.168.0.0 đến 192.168.255.255

Triển khai VPN bảo mật cho doanh nghiệp

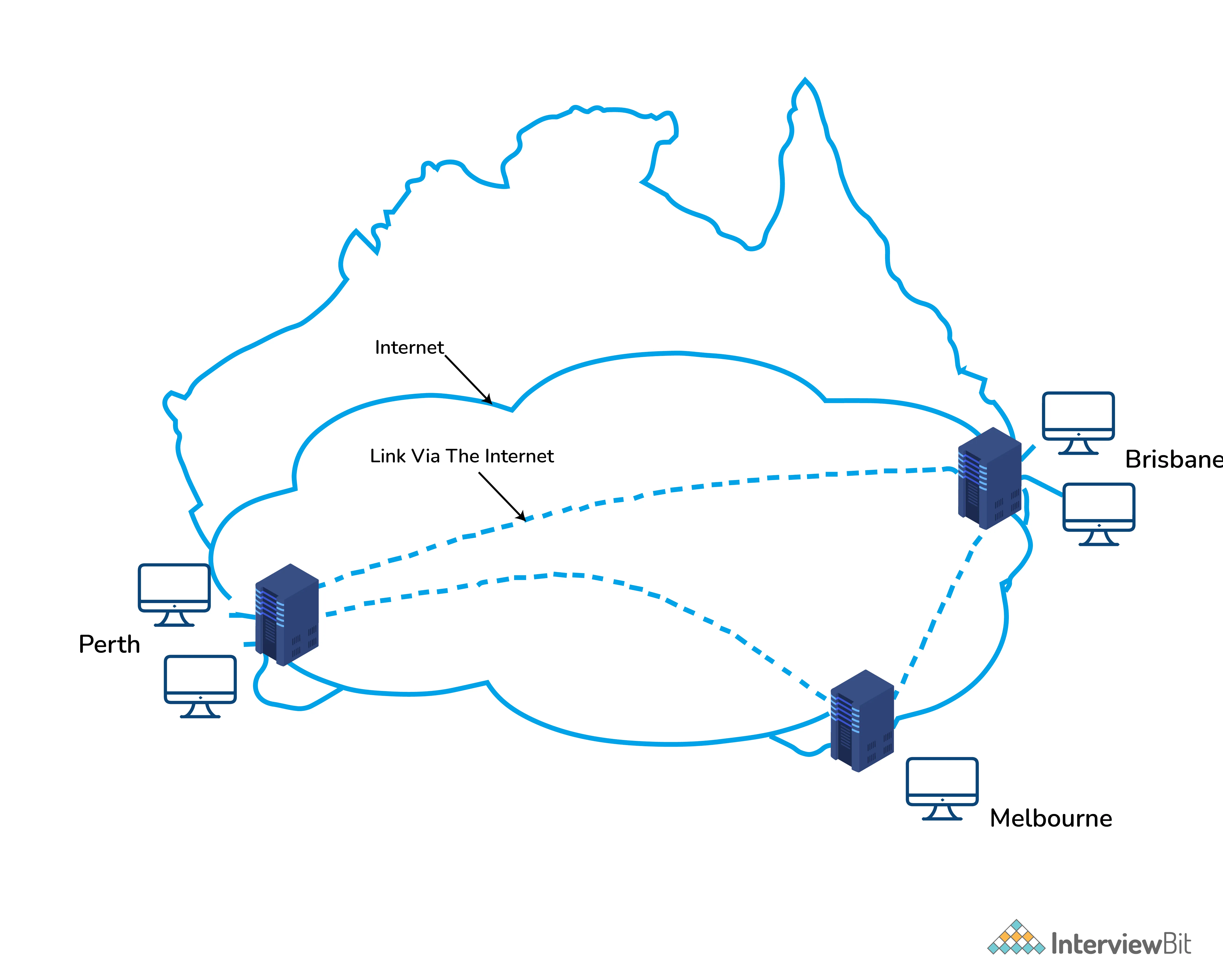

VPN (Virtual Private Network) tạo ra một đường hầm (tunnel) mã hóa trên nền tảng Internet công cộng. Trong môi trường doanh nghiệp, Site-to-Site VPN giúp kết nối các chi nhánh một cách an toàn.

Mô phỏng VPNHình 4: Cơ chế hoạt động của đường hầm bảo mật VPN bảo vệ dữ liệu trên môi trường internet.

Mô phỏng VPNHình 4: Cơ chế hoạt động của đường hầm bảo mật VPN bảo vệ dữ liệu trên môi trường internet.

Ví dụ, để thiết lập đường hầm bảo mật thông qua các lệnh cấu hình router Cisco chạy VPN IPsec cơ bản, kỹ sư cần thực hiện chuỗi lệnh sau (Cisco IOS 15.x):

# Thiết lập chính sách ISAKMP (Phase 1) crypto isakmp policy 10 encr aes 256 authentication pre-share group 14 # Cấu hình khóa chia sẻ crypto isakmp key ThuvienCNTT_Key address 203.0.113.1 # Thiết lập Transform Set (Phase 2) crypto ipsec transform-set MY_SET esp-aes 256 esp-sha256-hmacOutput mẫu:ISAKMP policy 10 constructed. Lưu ý: Luôn sử dụng nhóm Diffie-Hellman từ 14 trở lên để đảm bảo tính an toàn theo tiêu chuẩn NIST.

Kỹ thuật cấu hình VLAN và bảo mật lớp 2

VLAN (Virtual LAN) là một phần cực kỳ quan trọng trong kiến thức về mạng máy tính. Nó cho phép chia nhỏ một Switch vật lý thành nhiều mạng logic, tăng tính bảo mật và giảm miền quảng bá (Broadcast Domain).

Dưới đây là quy trình cấu hình VLAN trên dòng Switch Cisco Catalyst:

# Tạo VLAN cho bộ phận kế toán vlan 10 name Kế_Toán # Gán interface vào VLAN 10 interface GigabitEthernet0/1 switchport mode access switchport access vlan 10 # Cấu hình Port Security để chặn thiết bị lạ (YMYL Security) switchport port-security switchport port-security maximum 1 switchport port-security violation shutdownViệc bật port-security giúp ngăn chặn các cuộc tấn công CAM Table Overflow, một kỹ thuật tấn công lớp 2 phổ biến.

Phương pháp xử lý sự cố mạng chuyên nghiệp

Khi hệ thống gặp vấn đề, một chuyên gia có kiến thức về mạng máy tính sâu rộng sẽ không tiến hành kiểm tra mạng máy tính một cách ngẫu nhiên. Thay vào đó, họ sử dụng phương pháp xử lý sự cố “Bottom-up” (từ tầng 1 lên tầng 7).

- Tầng Physical: Kiểm tra đèn tín hiệu trên cổng LAN, kiểm tra cáp có bị gập gẫy hay không.

- Tầng Data Link: Kiểm tra bảng MAC Address bằng lệnh

show mac address-table. - Tầng Network: Sử dụng

pingvàtracerouteđể kiểm tra thông suốt địa chỉ IP và định tuyến. - Tầng Application: Nếu ping thông nhưng không vào được web, kiểm tra dịch vụ DNS (port 53) hoặc HTTP/HTTPS (port 80/443).

Hơn 80% sự cố mạng doanh nghiệp xuất phát từ tầng vật lý và lỗi cấu hình VLAN. Do đó, việc duy trì sơ đồ mạng (Network Topology) cập nhật là nhiệm vụ sống còn của bộ phận IT.

Bảo mật mạng theo tiêu chuẩn quốc tế

An ninh mạng là một phần không thể tách rời của kiến thức về mạng máy tính. Theo hướng dẫn từ NIST (National Institute of Standards and Technology), mọi hệ thống mạng cần tuân thủ nguyên tắc “Defense in Depth” (Phòng thủ đa tầng).

- Firewall: Đặt tại biên để lọc lưu lượng dựa trên luật (Rule-set).

- IDS/IPS: Hệ thống phát hiện và ngăn chặn xâm nhập trái phép.

- Access Control List (ACL): Kiểm soát quyền truy cập ngay tại Router/Switch.

⚠️ Lưu ý bảo mật: Tuyệt đối không để mật khẩu mặc định (admin/admin) trên các thiết bị mạng. Luôn sử dụng SSH thay vì Telnet vì Telnet truyền dữ liệu dạng bản rõ (Plaintext), rất dễ bị đánh cắp thông tin qua kỹ thuật Sniffing.

Việc tích lũy đầy đủ kiến thức về mạng máy tính không chỉ giúp bạn vận hành hệ thống trơn tru mà còn mở ra cơ hội đạt được các chứng chỉ quốc tế giá trị như CCNA, CCNP hay JNCIA. Đây là hành trình đòi hỏi sự kết hợp giữa lý thuyết RFC (Request for Comments) và kinh nghiệm xử lý lỗi trên thiết bị thực tế.

Nền tảng vững chắc về kiến thức về mạng máy tính sẽ giúp bạn tự tin triển khai các công nghệ mới như SD-WAN hay Cloud Networking. Hãy bắt đầu bằng việc thực hành trên các phần mềm giả lập như Cisco Packet Tracer hoặc GNS3 trước khi tác động lên hệ thống thực tế.

Cập nhật lần cuối 03/03/2026 by Hiếu IT