Trong kỷ nguyên số, việc đảm bảo an toàn cho tài sản dữ liệu trực tuyến là nhiệm vụ sống còn của mọi quản trị viên hệ thống. Tìm kiếm cách khắc phục lỗi bảo mật không chỉ giúp bảo vệ danh tiếng doanh nghiệp mà còn ngăn chặn các nguy cơ rò rỉ dữ liệu (data breach) nghiêm trọng. Bài viết này cung cấp lộ trình kỹ thuật chi tiết theo tiêu chuẩn OWASP và NIST nhằm tối ưu hóa lớp phòng thủ cho hệ thống web của bạn.

⚠️ Disclaimer: Mọi cấu hình và lệnh thực thi trong bài viết này cần được kiểm thử trên môi trường Staging trước khi triển khai thực tế. Việc cấu hình sai firewall hoặc quyền truy cập có thể dẫn đến gián đoạn dịch vụ (DDoS tự thân) hoặc mất kết nối máy chủ.

Hiểu Về Bản Chất Lỗ Hổng Theo Tiêu Chuẩn OWASP

Lỗ hổng bảo mật (vulnerability) là những điểm yếu trong thiết kế, triển khai hoặc vận hành hệ thống mà kẻ tấn công có thể khai thác. Theo tổ chức OWASP (Open Web Application Security Project), các rủi ro hiện nay không chỉ dừng lại ở mã độc mà còn nằm ở tư duy thiết kế hệ thống thiếu an toàn. Việc áp dụng đúng cách khắc phục lỗi bảo mật đòi hỏi kỹ sư phải hiểu rõ mô hình OSI, đặc biệt là tầng ứng dụng (Layer 7), nơi diễn ra hầu hết các cuộc tấn công web hiện đại.

Lỗ hổng phổ biến nhất hiện nay là Broken Access Control (Phá vỡ kiểm soát truy cập), chiếm tỉ lệ cao trong các báo cáo an toàn thông tin. Điều này thường xảy ra khi hệ thống không thực hiện nguyên tắc đặc quyền tối thiểu (Least Privilege). Khi người dùng có thể truy cập vào dữ liệu của người dùng khác hoặc thực hiện các chức năng quản trị, hệ thống của bạn đang đứng trước nguy cơ bị chiếm quyền hoàn toàn.

Dấu hiệu nhận biết hệ thống đang gặp rủi ro bảo mật nghiêm trọng trên môi trường internetHình 1: Phân tích các dấu hiệu nhận biết lỗ hổng bảo mật dựa trên hành vi truy cập bất thường của botnet.

Dấu hiệu nhận biết hệ thống đang gặp rủi ro bảo mật nghiêm trọng trên môi trường internetHình 1: Phân tích các dấu hiệu nhận biết lỗ hổng bảo mật dựa trên hành vi truy cập bất thường của botnet.

Cách Khắc Phục Lỗi Bảo Mật Kiểm Soát Truy Cập

Kiểm soát truy cập bị lỗi (Broken Access Control) cho phép kẻ tấn công thực hiện các thao tác ngoài quyền hạn được phép. Đây là một lỗi YMYL (Your Money Your Life) đặc biệt nghiêm trọng nếu website của bạn xử lý giao dịch tài chính hoặc thông tin cá nhân (PII). Để thực hiện cách khắc phục lỗi bảo mật này, quản trị viên cần rà soát lại cơ chế IDOR (Insecure Direct Object References).

Trên các hệ thống chạy Linux (Ubuntu/CentOS), việc thiết lập quyền hạn file là bước cơ bản nhất. Hãy đảm bảo các file cấu hình nhạy cảm không được phép đọc bởi “world”.

# Thiết lập quyền hạn cho file cấu hình (ví dụ wp-config.php hoặc .env)

# Chỉ chủ sở hữu mới có quyền đọc/ghi, group chỉ có quyền đọc

chmod 640 /var/www/html/config.php

chown www-data:www-data /var/www/html/config.php

# Kiểm tra lại quyền hạn hiện tại

ls -l /var/www/html/config.php

# Output mẫu: -rw-r----- 1 www-data www-data 4096 Oct 24 10:00 config.phpNgoài ra, kỹ sư cần triển khai cơ chế Role-Based Access Control (RBAC) một cách nhất quán ở cả phía Backend. Không bao giờ tin tưởng vào việc ẩn các tính năng ở phía Frontend (CSS/JS) để bảo vệ tài liệu nhạy cảm. Đây là một cách khắc phục lỗi bảo mật mang tính nền tảng trong phát triển phần mềm an toàn.

Xử Lý Lỗi Mã Hóa Và Tình Trạng Cryptographic Failures

Lỗi mã hóa thường xuất phát từ việc sử dụng các giao thức cũ như SSLv3, TLS 1.0 hoặc các thuật toán băm (hashing) yếu như MD5, SHA1. Khi dữ liệu truyền đi không được bảo vệ bằng chứng chỉ SSL mạnh, tin tặc có thể thực hiện tấn công Man-in-the-Middle (MitM) để đánh cắp session hoặc thông tin đăng nhập.

Để triển khai cách khắc phục lỗi bảo mật mã hóa, hãy cập nhật cấu hình Web Server (Nginx/Apache) để chỉ chấp nhận TLS 1.2 và TLS 1.3 theo khuyến nghị của RFC 8446.

Cấu hình mẫu cho Nginx (v1.18.0+):

server {

listen 443 ssl http2;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

# Chỉ cho phép các giao thức an toàn

ssl_protocols TLSv1.2 TLSv1.3;

# Sử dụng các bộ cipher mạnh, tránh các cipher cũ bị lỗi thời

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384;

ssl_prefer_server_ciphers on;

# Bật HSTS (HTTP Strict Transport Security)

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

}Việc bật HSTS đảm bảo trình duyệt luôn kết nối qua HTTPS, loại bỏ nguy cơ bị hạ cấp giao thức xuống HTTP (SSL Stripping). Đây là cách khắc phục lỗi bảo mật thiết yếu cho các trang thương mại điện tử.

Ngăn Chặn Các Cuộc Tấn Công Injection Phổ Biến

Injection (bao gồm SQL Injection và Cross-Site Scripting – XSS) vẫn là mối đe dọa hàng đầu. Kẻ tấn công gửi các truy vấn mã độc qua các form nhập liệu hoặc URL để can thiệp vào cơ sở dữ liệu. Để áp dụng cách khắc phục lỗi bảo mật Injection, bạn phải tuân thủ nguyên tắc: “Mọi dữ liệu đầu vào đều độc hại cho đến khi được kiểm chứng”.

Thay vì nối chuỗi SQL thủ công, hãy sử dụng Parameterized Queries (Prepared Statements). Điều này giúp tách biệt mã lệnh SQL và dữ liệu người dùng nhập vào.

Ví dụ sử dụng PHP PDO để ngăn chặn SQL Injection:

// Cách làm sai (Nguy hiểm!)

$sql = "SELECT FROM users WHERE username = '" . $_GET['user'] . "'";

// Cách khắc phục lỗi bảo mật bằng Prepared Statement

$stmt = $pdo->prepare('SELECT FROM users WHERE username = :user');

$stmt->execute(['user' => $_GET['user']]);

$user = $stmt->fetch();Đối với XSS, hãy triển khai Content Security Policy (CSP). Một chính sách CSP chặt chẽ sẽ ngăn chặn việc thực thi các script lạ không được phép từ domain gốc. Đây là một cách khắc phục lỗi bảo mật ở lớp trình duyệt cực kỳ hiệu quả chống lại các cuộc tấn công đánh cắp cookie.

Khắc Phục Lỗi Cấu Hình Sai Security Misconfiguration

Security Misconfiguration xảy ra khi quản trị viên để lại các cấu hình mặc định (default credentials), quên tắt tính năng directory browsing, hoặc hiển thị lỗi chi tiết (verbose error messages) cho người dùng cuối. Những thông tin này giúp kẻ tấn công xác định được phiên bản OS, PHP, hoặc Database để tìm kiếm lỗ hổng zero-day.

Bước đầu tiên trong cách khắc phục lỗi bảo mật cấu hình sai là vô hiệu hóa tính năng liệt kê danh mục (directory listing).

Trên Nginx, hãy đảm bảo tham số sau được đặt là off:

location / {

autoindex off;

}Trên Apache (.htaccess):

Options -IndexesNgoài ra, hãy luôn thay đổi mật khẩu mặc định của các trang quản trị như /admin, /wp-admin hoặc bảng điều khiển database (phpMyAdmin). Việc sử dụng mật khẩu mạnh kết hợp với IP Whitelisting (chỉ cho phép IP của văn phòng truy cập quản trị) là một cách khắc phục lỗi bảo mật đơn giản nhưng vô cùng hiệu quả.

Quản Lý Thành Phần Mã Nguồn Cũ Và Lỗ Hổng

Nhiều doanh nghiệp bị tấn công không phải do mã nguồn của họ mà do các thư viện bên thứ ba (libraries), plugin hoặc framework đã lỗi thời. Khi một lỗ hổng CVE (Common Vulnerabilities and Exposures) được công bố, tin tặc sẽ quét hàng loạt website để tìm các phiên bản chưa được vá (patch).

Quy trình áp dụng cách khắc phục lỗi bảo mật liên quan đến thành phần phần mềm bao gồm:

- Lập danh mục (Inventory): Biết rõ hệ thống đang dùng phiên bản Laravel, WordPress hay jQuery nào.

- Theo dõi bản tin bảo mật: Đăng ký nhận thông báo từ các nguồn uy tín như NVD (National Vulnerability Database).

- Tự động hóa cập nhật: Sử dụng các công cụ như

composer updatehoặcnpm auditđể kiểm tra lỗ hổng trong dependency.

# Kiểm tra lỗ hổng trong các gói node.js

npm audit

# Tự động khắc phục các lỗi có thể sửa được

npm audit fixĐừng bao giờ sử dụng các plugin hoặc theme “null” (bản crack) vì chúng thường chứa sẵn backdoor để tin tặc chiếm quyền điều khiển server. Đây là nguyên tắc vàng trong việc tìm cách khắc phục lỗi bảo mật cho các hệ thống CMS mã nguồn mở.

Tối Ưu Hóa Xác Thực Và Định Danh Người Dùng

Identification and Authentication Failures xảy ra khi hệ thống cho phép người dùng đặt mật khẩu yếu, không có cơ chế chống Brute-force, hoặc gán ID phiên làm việc (Session ID) không an toàn. Triển khai Multi-Factor Authentication (MFA) là cách khắc phục lỗi bảo mật xác thực tốt nhất hiện nay, giúp giảm tới 99.9% nguy cơ bị chiếm tài khoản (theo báo cáo của Microsoft).

Để chống lại Brute-force trên máy chủ Linux, bạn có thể sử dụng giải pháp fail2ban. Công cụ này sẽ tự động block IP nếu phát hiện quá nhiều lần đăng nhập sai vào dịch vụ SSH hoặc Web.

# Cài đặt fail2ban trên Ubuntu

sudo apt install fail2ban

# Cấu hình bảo vệ SSH (Ví dụ mẫu trong /etc/fail2ban/jail.local)

[sshd]

enabled = true

port = ssh

filter = sshd

logpath = /var/log/auth.log

maxretry = 3

bantime = 3600 # Khóa IP trong 1 giờ sau 3 lần saiNgoài ra, việc thiết lập thuộc tính HttpOnly và Secure cho Cookie sẽ ngăn chặn các cuộc tấn công Session Hijacking qua các kênh không được mã hóa hoặc qua mã độc JS. Đây là bước quan trọng trong lộ trình thực hiện cách khắc phục lỗi bảo mật toàn diện.

Giải Quyết Triệt Để Lỗi Mixed Content Trên HTTPS

Một website đã cài SSL nhưng vẫn hiện cảnh báo “Not Secure” thường do lỗi Mixed Content. Điều này xảy ra khi trang HTTPS yêu cầu các tài nguyên (ảnh, script, css) qua giao thức HTTP không an toàn. Kẻ tấn công có thể thay thế một file JS qua HTTP để chèn mã độc vào trang đang chạy HTTPS của bạn.

Để áp dụng cách khắc phục lỗi bảo mật Mixed Content, bạn cần:

- Sử dụng đường dẫn tương đối thay vì tuyệt đối (Ví dụ: dùng

/assets/img.jpgthay vìhttp://domain.com/assets/img.jpg). - Sử dụng Header

Content-Security-Policy: upgrade-insecure-requestsđể trình duyệt tự động chuyển các yêu cầu HTTP sang HTTPS. - Sử dụng công cụ như “Screaming Frog” hoặc “DeepTrawl” để quét và tìm các link HTTP còn tồn tại trong cơ sở dữ liệu.

Việc làm sạch Mixed Content không chỉ cải thiện bảo mật mà còn giúp tối ưu SEO, vì Google ưu tiên các trang có trải nghiệm HTTPS hoàn hảo. Hãy coi đây là một phần không thể thiếu trong chiến lược tìm cách khắc phục lỗi bảo mật định kỳ.

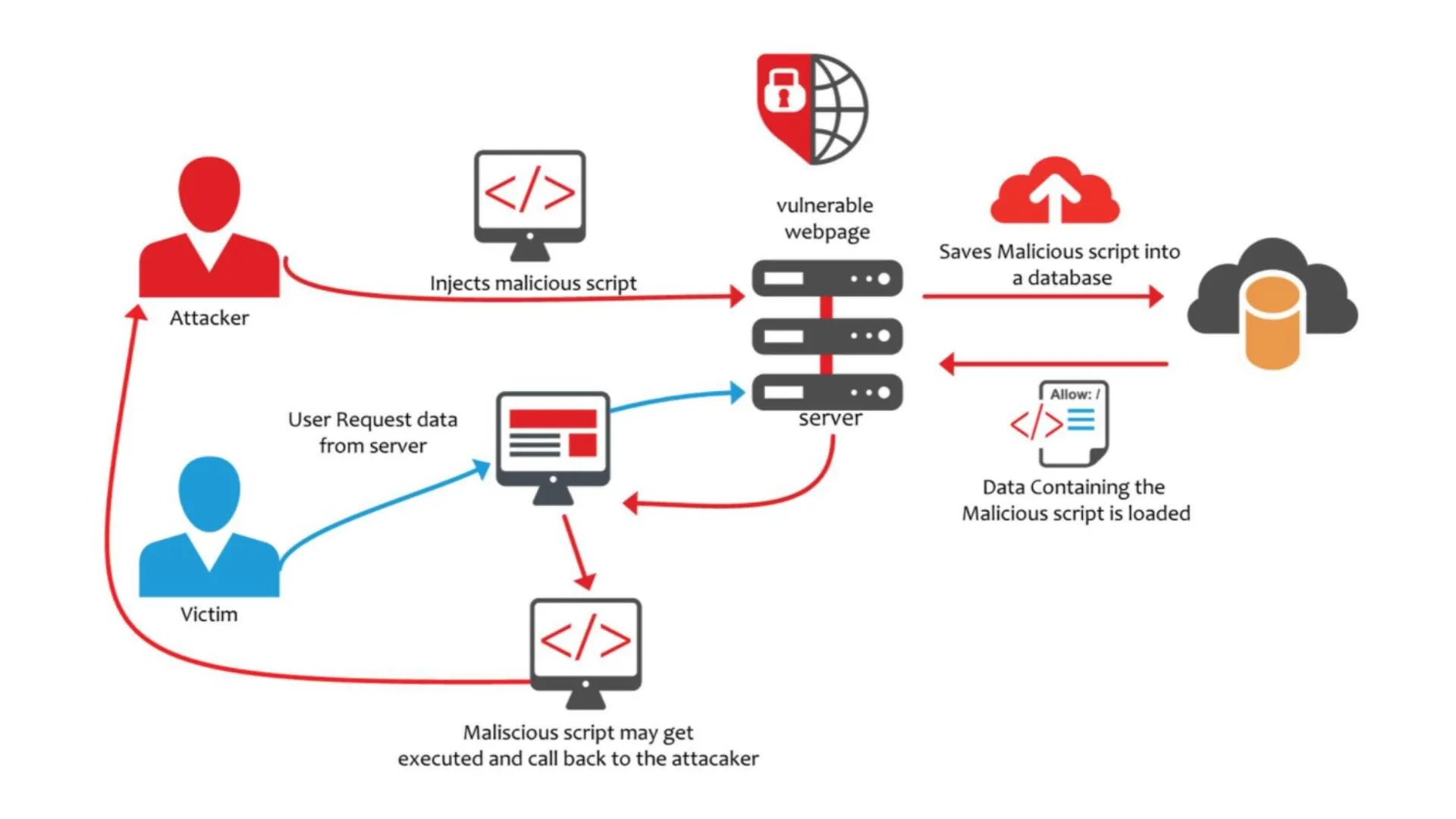

Xây dựng quy trình bảo mật website đa lớp để ngăn chặn các cuộc tấn công có chủ đíchHình 2: Sơ đồ triển khai hệ thống bảo mật đa lớp từ cơ sở dữ liệu đến lớp ứng dụng bên ngoài.

Xây dựng quy trình bảo mật website đa lớp để ngăn chặn các cuộc tấn công có chủ đíchHình 2: Sơ đồ triển khai hệ thống bảo mật đa lớp từ cơ sở dữ liệu đến lớp ứng dụng bên ngoài.

Checklist 10 Bước Bảo Mật Cho Website WordPress

WordPress là hệ quản trị nội dung phổ biến nhất, đồng thời cũng là mục tiêu hàng đầu của tin tặc. Nếu bạn đang quản lý một trang WP, hãy áp dụng ngay các cách khắc phục lỗi bảo mật sau:

- Ngăn chặn liệt kê tác giả bằng cách thêm code vào file

functions.php. - Thay đổi table prefix mặc định từ

wp_sang một chuỗi ký tự ngẫu nhiên. - Vô hiệu hóa tính năng thực thi tệp PHP trong các thư mục upload.

- Sử dụng plugin bảo mật uy tín như Wordfence hoặc Sucuri để quét mã độc.

- Giới hạn quyền truy cập file

xmlrpc.phpđể chống tấn công khuếch đại DDoS. - Luôn cập nhật phiên bản Core WordPress và Plugin ngay khi có bản vá.

- Sử dụng xác thực 2 lớp (2FA) cho tất cả tài khoản có quyền Admin.

- Ẩn thông báo lỗi đăng nhập (không cho biết user hay pass bị sai).

- Thực hiện sao lưu (backup) dữ liệu hàng ngày và lưu trữ offline.

- Giới hạn số lần đăng nhập sai bằng plugin hoặc cấu hình ở lớp server.

Mỗi bước trong checklist này đóng vai trò như một lớp giáp bảo vệ, và việc thực hiện đồng bộ là cách khắc phục lỗi bảo mật WordPress hiệu quả nhất trước các chiến dịch quét tự động của botnet toàn cầu.

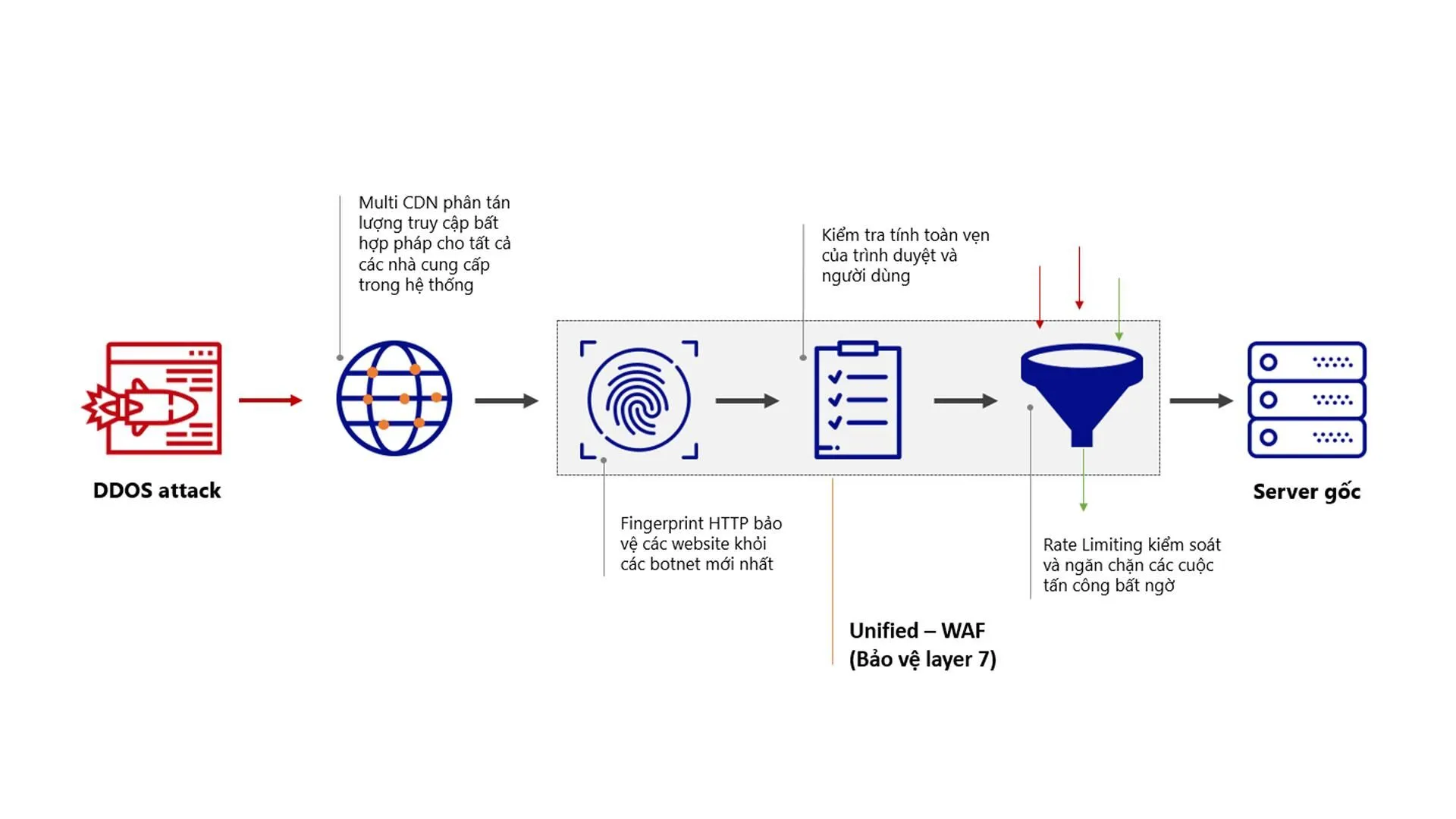

Ứng Dụng Công Nghệ AI Cloud WAF Trong Bảo Mật

Đối với các hệ thống lớn, việc tự cấu hình thủ công là không đủ để chống lại các cuộc tấn công tinh vi nhắm vào lỗ hổng zero-day. Lúc này, việc sử dụng tường lửa ứng dụng web (Cloud WAF) dựa trên trí tuệ nhân tạo (AI) là giải pháp tối ưu. Công nghệ AI có khả năng phân tích hành vi người dùng (User Behavior Analysis) để phân biệt giữa người dùng thật và bot độc hại.

Hệ thống AI không chỉ thực hiện cách khắc phục lỗi bảo mật bằng cách chặn các mẫu tấn công đã biết mà còn có khả năng học hỏi và ngăn chặn các biến thể tấn công mới chưa có trong cơ sở dữ liệu. Kết hợp với mạng lưới Multi CDN, WAF có thể hấp thụ các đòn tấn công DDoS lên tới hàng Tbps, đảm bảo website luôn khả dụng.

Việc đầu tư vào các giải pháp giám sát an ninh mạng liên tục (24/7 SIEM/SOC) giúp doanh nghiệp phát hiện sớm các dấu hiệu xâm nhập và thực hiện cách khắc phục lỗi bảo mật nhanh chóng trước khi thiệt hại xảy ra. Đây là cách tiếp cận chủ động mà các chuyên gia an ninh mạng luôn khuyến khích.

Giải pháp bảo vệ website toàn diện kết hợp trí tuệ nhân tạo và mạng lưới phân phối nội dung toàn cầuHình 3: Kiến trúc bảo mật website hiện đại dựa trên nền tảng Cloud WAF tích hợp AI giúp xử lý các mối đe dọa trong thời gian thực.

Giải pháp bảo vệ website toàn diện kết hợp trí tuệ nhân tạo và mạng lưới phân phối nội dung toàn cầuHình 3: Kiến trúc bảo mật website hiện đại dựa trên nền tảng Cloud WAF tích hợp AI giúp xử lý các mối đe dọa trong thời gian thực.

Quy Trình 5 Bước Bảo Mật Website Tổng Thể

Cuối cùng, để chuyên nghiệp hóa công tác bảo mật, bạn cần một quy trình chuẩn hóa. Cách khắc phục lỗi bảo mật không phải là một hành động đơn lẻ mà là một chu kỳ liên tục:

- Đánh giá (Assessment): Thực hiện kiểm thử xâm nhập (Penetration Testing) để tìm ra các lỗ hổng đang tồn tại trên hệ thống hiện hữu.

- Khắc phục (Remediation): Ưu tiên xử lý các lỗi nghiêm trọng (Critical) theo bảng xếp hạng OWASP như Injection và Access Control.

- Mã hóa (Encryption): Áp dụng mã hóa dữ liệu trên cả đường truyền (TLS) và trong cơ sở dữ liệu (AES) cho các trường thông tin nhạy cảm.

- Giám sát (Monitoring): Cài đặt các hệ thống phát hiện xâm nhập (IDS/IPS) và theo dõi log truy cập hàng ngày để nhận diện bất thường.

- Cải thiện (Improvement): Liên tục đào tạo đội ngũ kỹ thuật về các phương thức tấn công mới và cập nhật chính sách bảo mật phù hợp với tình hình thực tế.

Việc tuân thủ nghiêm ngặt quy trình này sẽ giúp hệ thống của bạn đạt chuẩn an toàn thông tin cao nhất, giảm thiểu tối đa rủi ro pháp lý và tài chính do các sự cố an ninh mạng gây ra.

Sau khi nắm vững các nguyên tắc và thực hành trên, việc duy trì sự an toàn cho website sẽ trở thành một phần trong thói quen quản trị hàng ngày. Hãy nhớ rằng không có hệ thống nào an toàn 100%, nhưng một hệ thống được áp dụng đúng cách khắc phục lỗi bảo mật sẽ khiến chi phí và thời gian để tin tặc phá hoại trở nên quá lớn, từ đó bảo vệ được tài sản cho doanh nghiệp. Để nâng cao trình độ, hãy tham khảo các tài liệu chuyên sâu từ NIST hoặc tham gia các diễn đàn kỹ thuật uy tín.

Cập nhật lần cuối 03/03/2026 by Hiếu IT