Trong kỷ nguyên số, việc bảo vệ quyền riêng tư dữ liệu cá nhân là ưu tiên hàng đầu của mọi người dùng. Câu hỏi tin nhắn imessage có bảo mật không luôn được đặt ra khi người dùng trao đổi các thông tin nhạy cảm qua nền tảng của Apple. Với cơ chế mã hóa đầu cuối (E2EE), iMessage không chỉ là một ứng dụng nhắn tin thông thường mà còn là một pháo đài bảo mật nếu được cấu hình đúng cách. Bài viết này sẽ phân tích chuyên sâu dưới góc độ kỹ thuật mạng, bảo mật hệ thống và chiến lược quản lý an ninh mạng.

Cơ chế mã hóa đầu cuối của iMessage hoạt động như thế nào?

Để trả lời thỏa đáng việc tin nhắn imessage có bảo mật không, chúng ta cần hiểu về kiến trúc mã hóa Key Transparency và End-to-End Encryption (E2EE). Khi bạn gửi một tin nhắn, Apple sử dụng giao thức iMessage dựa trên các tiêu chuẩn mã hóa bất đối xứng. Cụ thể, mỗi thiết bị khi đăng ký iMessage sẽ tạo ra hai loại khóa: Khóa công khai (Public Key) được đẩy lên máy chủ của Apple (Identity Service – IDS) và Khóa bí mật (Private Key) được lưu trữ an toàn trong Secure Enclave của phần cứng thiết bị.

Quá trình này đảm bảo rằng khi gói tin (payload) rời khỏi máy của bạn, nó đã được mã hóa bằng khóa công khai của người nhận. Do đó, ngay cả Apple – thực thể vận hành máy chủ trung gian – cũng không có khả năng giải mã nội dung tin nhắn. iMessage sử dụng thuật toán AES-256 để mã hóa nội dung và RSA-1280 hoặc ECDSA (Elliptic Curve Digital Signature Algorithm) với đường cong P-256 để ký xác thực. Điều này giúp ngăn chặn các cuộc tấn công thay đổi nội dung (Integrity attack) trong quá trình truyền tải trên môi trường Internet đầy rủi ro.

Bước tiến đột phá với giao thức PQ3 hậu lượng tử

Nhiều chuyên gia bảo mật vẫn băn khoăn liệu trong tương lai tin nhắn imessage có bảo mật không trước sự trỗi dậy của máy tính lượng tử. Tháng 2 năm 2026, Apple đã chính thức triển khai giao thức PQ3 (Post-Quantum Cryptography) trên iOS 17.4 và macOS 14.4. Đây là một bước nhảy vọt về công nghệ bảo mật, đạt cấp độ Level 3 – cấp độ bảo mật cao nhất hiện nay đối với các ứng dụng nhắn tin đại chúng.

Giao thức PQ3 kết hợp giữa các thuật toán truyền thống và thuật toán hậu lượng tử (Kyber). Cơ chế này tạo ra một “khóa bảo vệ” thứ hai cho các phiên làm việc (re-keying). Ngay cả khi một kẻ tấn công thu thập dữ liệu mã hóa hiện nay để chờ giải mã bằng máy tính lượng tử trong tương lai (Harvest Now, Decrypt Later), họ vẫn sẽ thất bại vì PQ3 liên tục thay đổi khóa mã hóa với độ phức tạp toán học cực cao. Việc áp dụng chuẩn NIST cho các thuật toán hậu lượng tử minh chứng cho cam kết của Apple trong việc duy trì niềm tin với người dùng.

Lỗ hổng tiềm ẩn từ cơ chế sao lưu iCloud Backup

Dù cơ chế truyền tải rất an toàn, nhưng thực tế việc tin nhắn imessage có bảo mật không còn phụ thuộc vào cách bạn quản lý bản sao lưu. Theo kinh nghiệm quản trị hệ thống lâu năm, đây là “điểm yếu chí tử” mà nhiều người dùng bỏ qua. Nếu bạn bật tính năng iCloud Backup mà không kích hoạt Advanced Data Protection (Bảo vệ dữ liệu nâng cao), Apple sẽ nắm giữ chìa khóa giải mã bản sao lưu của bạn để hỗ trợ khôi phục khi mất mật khẩu.

Khi đó, nếu máy chủ iCloud bị xâm nhập hoặc có yêu cầu pháp lý từ chính phủ, dữ liệu tin nhắn của bạn có thể bị truy xuất. Để đảm bảo tính bảo mật tuyệt đối, các kỹ sư hệ thống luôn khuyến nghị người dùng kích hoạt Advanced Data Protection. Khi tính năng này được bật, Apple sẽ áp dụng mã hóa đầu cuối cho hầu hết dữ liệu trên iCloud, bao gồm cả iMessage Backup. Lúc này, chỉ có thiết bị tin cậy của bạn mới giữ khóa giải mã, biến iMessage trở thành một kênh liên lạc gần như bất khả xâm phạm.

Tính năng xác minh khóa liên hệ iMessage là gì?

Mặc dù hạ tầng của Apple rất mạnh, nhưng các cuộc tấn công Man-in-the-Middle (MitM) tinh vi vẫn có thể xảy ra nếu kẻ tấn công giả mạo máy chủ IDS của Apple để phân phối khóa công khai giả. Để đối phó, Apple đã giới thiệu tính năng Xác minh khóa liên hệ iMessage (iMessage Contact Key Verification). Tính năng này giúp trả lời xác đáng hơn câu hỏi tin nhắn imessage có bảo mật không bằng cách cho phép người dùng tự xác thực danh tính của nhau thông qua cơ chế so khớp khóa thủ công hoặc tự động.

Hệ thống sẽ tự động đối soát khóa mà bạn nhận được với nhật ký minh bạch khóa (Key Transparency log). Nếu có bất kỳ sự thay đổi bất thường nào trong cặp khóa của người nhận – chẳng hạn như có thiết bị lạ vừa đăng nhập vào tài khoản của họ mà chưa được xác thực – hệ thống sẽ ngay lập tức hiển thị cảnh báo đỏ trong cửa sổ chat. Đây là cơ chế phòng thủ chuyên sâu dành cho những đối tượng có nguy cơ bị tấn công cao như phóng viên, nhà hoạt động chính trị hoặc các kỹ sư cấp cao.

Điều kiện cần thiết để triển khai bảo mật iMessage

Để khẳng định tin nhắn imessage có bảo mật không trong môi trường doanh nghiệp hoặc cá nhân, bạn phải tuân thủ nghiêm ngặt các yêu cầu về phần cứng và phần mềm. Apple không hỗ trợ các tính năng bảo mật nâng cao trên các thiết bị cũ chạy hệ điều hành lỗi thời vì chúng thiếu các bản vá lỗ hổng hạt nhân (kernel) cần thiết.

Dưới đây là các điều kiện tiên quyết để kích hoạt các tính năng bảo mật cao nhất:

- Các thiết bị phải chạy iOS 17.2, iPadOS 17.2, macOS 14.2, watchOS 10.2 hoặc visionOS 1.1 trở lên.

- Tài khoản Apple ID phải được bảo vệ bằng Xác thực hai yếu tố (2FA).

- Tính năng iCloud Keychain (Chuỗi khóa iCloud) phải được kích hoạt trên tất cả thiết bị đồng bộ.

- Thiết bị phải được đặt mật mã (Passcode) hoặc mật khẩu đăng nhập mạnh.

- Lưu ý: Tính năng này không hỗ trợ cho Managed Apple ID (Tài khoản Apple ID được quản lý bởi tổ chức).

⚠️ Cảnh báo: Nếu bạn sử dụng một thiết bị cũ không thể cập nhật lên phiên bản phần mềm tối thiểu, bạn bắt buộc phải đăng xuất iMessage trên thiết bị đó trước khi có thể kích hoạt Xác minh khóa liên hệ. Một thiết bị lỗi thời trong hệ sinh thái có thể trở thành “cửa sau” cho các cuộc tấn công leo thang đặc quyền.

Hướng dẫn cấu hình xác minh khóa liên hệ trên iPhone

Việc triển khai cấu hình đúng là yếu tố then chốt quyết định tin nhắn imessage có bảo mật không. Các bước dưới đây được thiết kế để đảm bảo bạn không bỏ lỡ bất kỳ quy trình xác thực nào. Việc bỏ qua một bước nhỏ cũng có thể khiến hệ thống cảnh báo sai lệch hoặc gây mất đồng bộ khóa.

- Truy cập vào ứng dụng Cài đặt (Settings) trên thiết bị của bạn.

- Chạm vào phần Tài khoản Apple (Tên của bạn ở đầu danh sách).

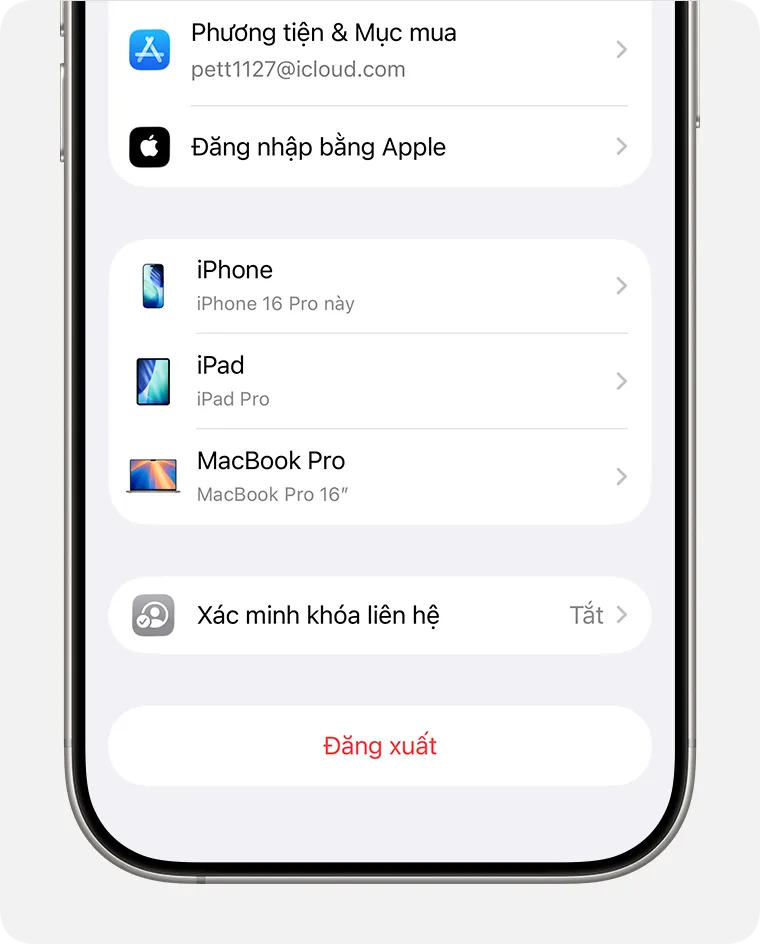

- Cuộn xuống dưới cùng và tìm mục Xác minh khóa liên hệ (Contact Key Verification).

Giao diện cài đặt xác minh khóa liên hệ iMessage trên iPhone giúp tăng cường tính minh bạch của khóa công khai.Hình 1: Truy cập mục Xác minh khóa liên hệ trong cài đặt tài khoản.

Giao diện cài đặt xác minh khóa liên hệ iMessage trên iPhone giúp tăng cường tính minh bạch của khóa công khai.Hình 1: Truy cập mục Xác minh khóa liên hệ trong cài đặt tài khoản.

- Gạt thanh điều khiển tại mục Xác minh trong iMessage sang trạng thái ON.

- Nhấn Tiếp tục và làm theo hướng dẫn trên màn hình để hoàn tất quá trình thiết lập ban đầu.

Sau khi kích hoạt, hệ thống sẽ thực hiện quá trình khởi tạo khóa trên máy chủ. Nếu bạn dùng nhiều thiết bị (Mac, iPad, Apple Watch), tất cả sẽ được yêu cầu xác thực lại để đảm bảo tính nhất quán của chuỗi tin cậy.

Cách thực hiện xác minh liên hệ theo phương pháp thủ công

Để đảm bảo mức độ tin cậy cao nhất, đặc biệt khi trao đổi dữ liệu dự án quan trọng, các chuyên gia bảo mật thường thực hiện xác minh thủ công. Phương pháp này loại bỏ hoàn toàn khả năng bị đánh lừa bởi các cuộc tấn công giả mạo danh tính kỹ thuật số. Khi thực hiện bước này, câu hỏi tin nhắn imessage có bảo mật không sẽ được đảm bảo bằng chính sự kiểm chứng của bạn.

Các bước thực hiện xác minh trực tiếp:

- Mở cuộc hội thoại iMessage với người cần xác thực (Lưu ý: Họ phải đã lưu trong Danh bạ).

- Chạm vào tên của họ ở đầu màn hình để mở trang thông tin chi tiết.

- Cuộn xuống và chọn Xác minh liên hệ… (Verify Contact…).

Thủ tục xác minh thủ công giúp người dùng đối chiếu mã bảo mật trực tiếp thông qua các kênh liên lạc an toàn khác.Hình 2: Khởi tạo quy trình xác minh mã thủ công giữa hai người dùng.

Thủ tục xác minh thủ công giúp người dùng đối chiếu mã bảo mật trực tiếp thông qua các kênh liên lạc an toàn khác.Hình 2: Khởi tạo quy trình xác minh mã thủ công giữa hai người dùng.

- Khi cả hai cùng nhấn vào nút này, một đoạn mã ngắn sẽ xuất hiện trên màn hình của hai người.

- Hãy so sánh đoạn mã này qua một cuộc gọi FaceTime hoặc gặp mặt trực tiếp.

- Nếu mã trùng khớp, hãy nhấn Đánh dấu là đã xác minh. Một dấu kiểm (tick) xanh sẽ xuất hiện cạnh tên của họ, khẳng định rằng kênh truyền này an toàn 100%.

Sử dụng mã xác minh công khai để tăng cường uy tín

Ngoài việc xác minh từng người một, Apple còn cho phép bạn công khai mã xác minh (Public Verification Code). Đây là một chuỗi ký tự định danh không chứa thông tin cá nhân nhưng gắn liền với khóa iMessage hiện tại của bạn. Khi ai đó hỏi bạn tin nhắn imessage có bảo mật không, bạn có thể gửi mã này cho họ để họ đối chiếu với máy chủ Apple.

Cách lấy mã xác minh công khai:

- Vào Cài đặt ->Tên bạn ->Xác minh khóa liên hệ.

- Chọn Hiển thị mã xác minh công khai (Show Public Verification Code).

Người dùng có thể chia sẻ mã xác minh công khai lên các nền tảng xã hội để mọi người có thể kiểm chứng danh tính trước khi nhắn tin.Hình 3: Lấy chuỗi mã xác minh công khai để chia sẻ cho đối tác.

Người dùng có thể chia sẻ mã xác minh công khai lên các nền tảng xã hội để mọi người có thể kiểm chứng danh tính trước khi nhắn tin.Hình 3: Lấy chuỗi mã xác minh công khai để chia sẻ cho đối tác.

- Nhấn Sao chép mã xác minh để gửi qua các nền tảng khác hoặc đăng lên profile cá nhân.

Khi người khác nhận được mã này, họ sẽ dán vào mục “mã xác minh” trong thẻ danh bạ của bạn trên máy họ. Nếu hệ thống báo khớp, mọi tin nhắn gửi đi sẽ được đảm bảo là đến đúng thiết bị vật lý mà bạn đang sở hữu.

Giải mã các trạng thái xác minh trong ứng dụng Tin nhắn

Khi triển khai thực tế trong môi trường doanh nghiệp, việc nhận diện đúng trạng thái hệ thống là kỹ năng quan trọng của một sysadmin. Việc hiểu các ký hiệu sẽ giúp bạn trả lời chính xác tin nhắn imessage có bảo mật không cho đồng nghiệp hoặc khách hàng của mình.

Hãy kiểm tra phần dưới cùng của trang Chi tiết cuộc hội thoại:

- Dấu kiểm xanh: Liên hệ này đã được xác minh thành công. Đây là trạng thái an toàn nhất.

- Thông báo “Xác minh bị tắt”: Bạn đã bật tính năng này nhưng người kia chưa bật hoặc thiết bị của họ không hỗ trợ.

- Cảnh báo lỗi (Dấu chấm than đỏ): Có sự không khớp về khóa. Đây là dấu hiệu của một cuộc tấn công MitM hoặc người dùng vừa đổi thiết bị mà không xóa thiết bị cũ đúng cách. Hãy ngưng trao đổi thông tin nhạy cảm ngay lập tức.

- Nút “Bật xác minh khóa liên hệ”: Bạn chưa kích hoạt tính năng này cho chính tài khoản của mình.

Xác thực trạng thái qua dấu kiểm xanh là cách nhanh nhất để biết được tin nhắn của bạn đang được bảo vệ bởi E2EE.Hình 4: Trạng thái dấu kiểm xanh chứng minh liên hệ đã được xác thực an toàn.

Xác thực trạng thái qua dấu kiểm xanh là cách nhanh nhất để biết được tin nhắn của bạn đang được bảo vệ bởi E2EE.Hình 4: Trạng thái dấu kiểm xanh chứng minh liên hệ đã được xác thực an toàn.

So sánh iMessage vs SMS vs RCS: Đâu là giải pháp an toàn nhất?

Nhiều người dùng nhầm lẫn giữa tin nhắn văn bản thông thường và iMessage. Thực tế, iMessage (bong bóng xanh dương) và SMS/RCS (bong bóng xanh lá) có sự khác biệt rất lớn về kiến trúc bảo mật. Để hiểu rõ tin nhắn imessage có bảo mật không, chúng ta cần so sánh với các giao thức cũ.

| Đặc điểm | iMessage (E2EE) | SMS (Tiêu chuẩn cũ) | RCS (Rich Communication Services) |

|---|---|---|---|

| Mã hóa | Đầu cuối (E2EE) mặc định | Không mã hóa | Thường là mã hóa truyền tải (TLS) |

| Chống giả mạo | Có (Key Transparency) | Không | Tùy vào nhà mạng |

| Bảo mật lượng tử | Có (Giao thức PQ3) | Không | Không |

| Quyền riêng tư | Apple không thể đọc | Nhà mạng có thể đọc | Google/Nhà mạng có thể tiếp cận |

Như bảng so sánh trên, iMessage vượt trội hoàn toàn về mặt bảo mật kỹ thuật. SMS truyền tin dưới dạng văn bản thuần túy (plain text) qua mạng di động, dễ dàng bị đánh chặn bởi các thiết bị như IMSI-catcher. RCS dù có cải thiện nhưng vẫn phụ thuộc vào hạ tầng của bên thứ ba hơn là bảo mật thiết bị đầu cuối như iMessage.

Các rủi ro thường gặp và mẹo xử lý sự cố cho Sysadmin

Dù hệ thống hoàn hảo đến đâu, con người vẫn là mắt xích yếu nhất. Câu hỏi tin nhắn imessage có bảo mật không đôi khi không nằm ở thuật toán, mà nằm ở hành vi người dùng. Dưới đây là các tình huống thường gặp khi quản trị hệ thống Apple trong doanh nghiệp:

- Lỗi không khớp khóa khi đổi máy: Khi người dùng đổi từ iPhone cũ sang iPhone mới mà không đăng xuất đúng quy trình, máy chủ Apple có thể lưu giữ cả hai khóa công khai. Giải pháp là yêu cầu người dùng vào phần quản lý thiết bị trong Apple ID và xóa các thiết bị không còn sử dụng.

- Social Engineering (Tấn công phi kỹ thuật): Kẻ tấn công có thể lừa bạn lấy mã xác minh thủ công qua một cuộc gọi điện thoại giả danh hỗ trợ kỹ thuật. Luôn luôn thực hiện xác minh qua các kênh video call có thể nhìn thấy mặt hoặc gặp trực tiếp.

- Quên mật mật mã thiết bị: Nếu người dùng quên mật mã và không có recovery key khi đã bật Advanced Data Protection, toàn bộ tin nhắn iMessage sẽ bị mất vĩnh viễn. Đây là cái giá của sự bảo mật tuyệt đối.

Troubleshoot tip: Nếu tính năng xác minh không hoạt động, hãy thử khởi động lại tiến trình identityservicesd trên macOS bằng Terminal (Lưu ý: Chỉ dành cho người dùng có kinh nghiệm): sudo killall identityservicesd Thao tác này sẽ buộc iMessage đồng bộ lại các khóa từ máy chủ Identity Service mà không làm mất dữ liệu.

Tầm quan trọng của việc cập nhật firmware thường xuyên

Bảo mật là một quá trình liên tục, không phải là một trạng thái tĩnh. Câu trả lời cho việc tin nhắn imessage có bảo mật không vào năm 2023 có thể khác hoàn toàn với năm 2026 do sự xuất hiện của các lỗ hổng Zero-day. Apple thường xuyên phát hành các bản vá bảo mật cho thành phần WebKit và BlastDoor – một sandbox được thiết kế riêng để xử lý các tệp tin đa phương tiện trong iMessage nhằm ngăn chặn mã độc thực thi từ xa.

Vì vậy, việc đầu tiên mà một kỹ sư bảo mật mạng sẽ yêu cầu bạn là luôn bật “Tự động cập nhật phần mềm”. Mỗi bản vá không chỉ mang lại tính năng mới mà còn đóng lại các “lỗ hổng” mà các phần mềm gián điệp như Pegasus có thể lợi dụng để thâm nhập hệ thống.

iMessage đã chứng minh được vị thế hàng đầu của mình thông qua cơ chế mã hóa PQ3 và tính năng xác minh khóa liên hệ. Tuy nhiên, việc tin nhắn imessage có bảo mật không vẫn nằm trong tay bạn – người trực tiếp quản lý thiết bị và các bản sao lưu. Hãy luôn phối hợp giữa công nghệ cao cấp của Apple và các thói quen sử dụng mạng an toàn (Cyber Hygiene) để bảo vệ thông tin của mình. Nếu gặp sự cố phức tạp về xác minh khóa, hãy truy cập Thư Viện CNTT để tìm thêm các hướng dẫn chuyên sâu theo từng lỗi cụ thể.

Việc hiểu đúng cơ chế hoạt động giúp bạn tự tin hơn trong giao tiếp số. Đừng quên kích hoạt Bảo vệ dữ liệu nâng cao cho iCloud để biến iMessage thành kênh liên lạc an toàn nhất hiện nay. Để tăng cường bảo mật hơn nữa, bạn có thể tham khảo thêm các giải pháp VPN hoặc tường lửa thiết bị di động tại website của chúng tôi. Với việc tuân thủ các nguyên tắc trên, câu trả lời cho việc tin nhắn imessage có bảo mật không chắc chắn sẽ là “Có”, ở mức độ cao nhất mà hạ tầng dân dụng hiện nay có thể đạt được.

Cập nhật lần cuối 04/03/2026 by Hiếu IT