Trong kỷ nguyên chuyển đổi số, việc hiểu rõ an toàn thông tin và an ninh mạng không chỉ dành cho giới kỹ thuật mà còn là yêu cầu sống còn của doanh nghiệp. Sự nhầm lẫn giữa hai khái niệm này thường dẫn đến các lỗ hổng trong kiến trúc hệ thống và chiến lược ngăn chặn rủi ro. Một hệ thống có tường lửa mạnh nhưng thiếu quy trình kiểm soát con người vẫn sẽ sụp đổ trước các cuộc tấn công mạng tinh vi.

Bản chất cốt lõi của an toàn thông tin (Information Security)

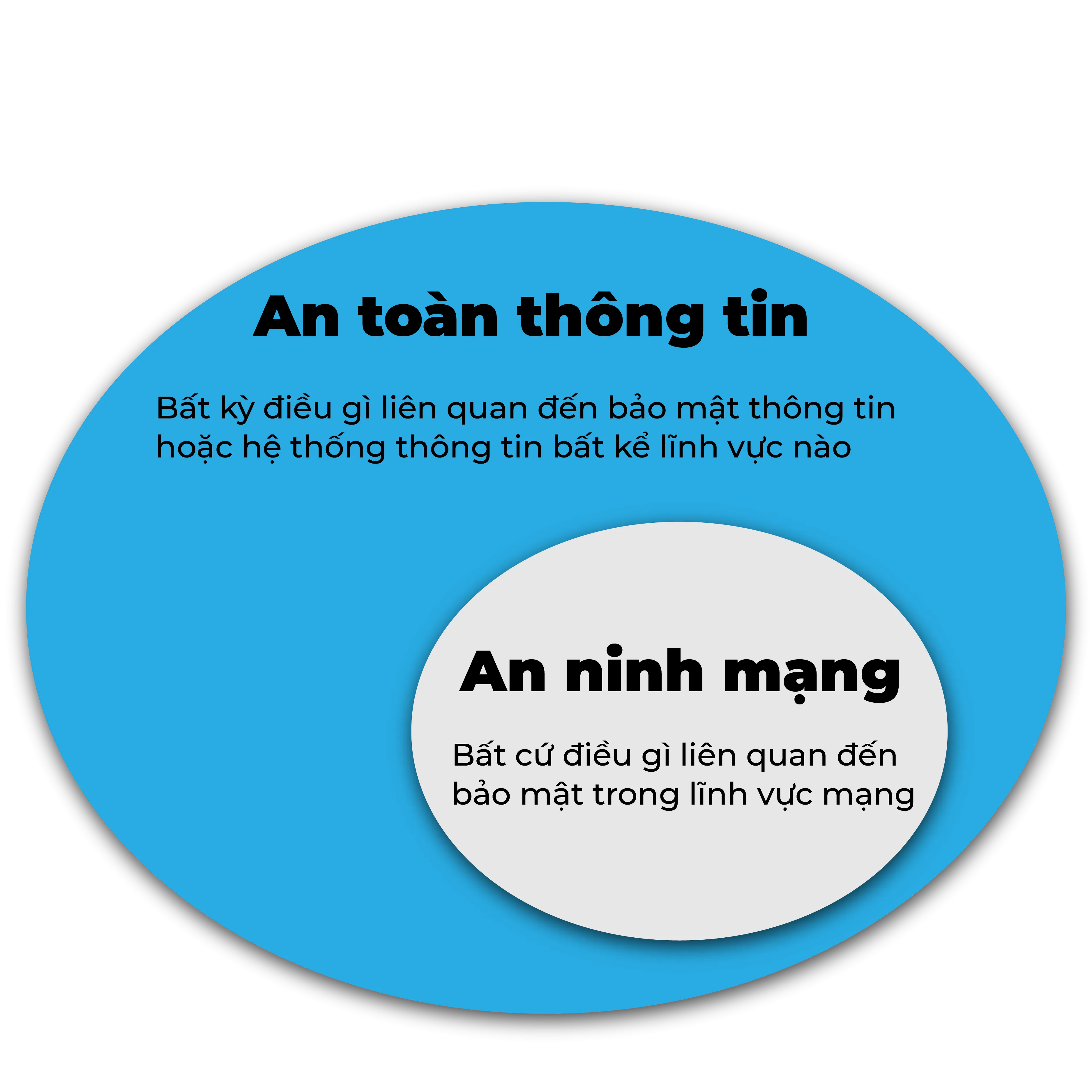

An toàn thông tin (InfoSec) là một khái niệm rộng lớn, bao quát việc bảo vệ tất cả các dạng thức thông tin, từ dữ liệu số đến tài liệu giấy vật lý. Mục tiêu tối thượng của InfoSec là duy trì ba trụ cột chính của mô hình CIA (Confidentiality – Integrity – Availability) theo tiêu chuẩn quốc tế ISO/IEC 27001.

Trình tự ưu tiên trong an toàn thông tin và an ninh mạng bắt đầu bằng tính bảo mật (Confidentiality). Đây là việc đảm bảo thông tin chỉ được tiếp cận bởi những đối tượng có thẩm quyền. Trong thực tế quản trị hệ thống, chúng ta sử dụng các thuật toán mã hóa như AES-256 để bảo vệ dữ liệu ở trạng thái nghỉ (data-at-rest).

Trụ cột thứ hai là tính toàn vẹn (Integrity). Thông tin phải chính xác và không bị thay đổi trái phép trong suốt vòng đời của nó. Các kỹ sư thường sử dụng hàm băm (Hashing) như SHA-256 để kiểm tra tính nguyên bản của tập tin. Cuối cùng, tính khả dụng (Availability) đảm bảo rằng hạ tầng công nghệ luôn sẵn sàng phục vụ người dùng hợp pháp, tránh gián đoạn do sự cố kỹ thuật hoặc tấn công từ chối dịch vụ (DDoS).

Mọi chiến dịch bảo vệ an toàn thông tin và an ninh mạng đều phải xoay quanh việc quản trị rủi ro. Thay vì cố gắng đạt được sự an toàn tuyệt đối (điều không tưởng), các chuyên gia tập trung vào việc xác định tài sản giá trị nhất và áp dụng mức độ kiểm soát tương ứng.

Phạm vi thực thi của an ninh mạng (Cybersecurity)

An ninh mạng là một tập hợp con chuyên sâu của InfoSec, tập trung hoàn toàn vào việc bảo vệ các tài sản số và hạ tầng công mạng kết nối Internet. Nếu InfoSec bảo vệ “thông tin” nói chung, thì an ninh mạng bảo vệ “không gian” nơi thông tin đó lưu hành và các thiết bị xử lý chúng.

Trong bối cảnh an toàn thông tin và an ninh mạng hiện đại, an ninh mạng đối phó trực tiếp với các mối đe dọa kỹ thuật số như Malware, Ransomware, và Advanced Persistent Threats (APT). Nhiệm vụ của một chuyên gia an ninh mạng là thiết lập các rào cản kỹ thuật thông qua những giải pháp an ninh mạng toàn diện để ngăn chặn rủi ro từ môi trường bên ngoài xâm nhập vào mạng nội bộ.

Việc thực thi an ninh mạng đòi hỏi sự am hiểu sâu sắc về mô hình OSI 7 lớp. Mỗi lớp đều có những nguy cơ tiềm tàng: từ các cuộc tấn công vật lý ở Layer 1, ARP Spoofing ở Layer 2, cho đến SQL Injection ở Layer 7. Một chiến lược an toàn thông tin và an ninh mạng hiệu quả phải triển khai cơ chế “Phòng thủ chiều sâu” (Defense in Depth), đảm bảo rằng nếu một lớp bảo vệ bị phá vỡ, các lớp tiếp theo vẫn có khả năng ngăn chặn kẻ tấn công.

An toàn thông tin là gì?Hình 1: Mô hình hóa các lớp bảo mật trong hệ thống an toàn thông tin hiện đại

An toàn thông tin là gì?Hình 1: Mô hình hóa các lớp bảo mật trong hệ thống an toàn thông tin hiện đại

Phân tích sự khác biệt giữa hai lĩnh vực bảo mật

Để thiết kế một hệ thống an toàn thông tin và an ninh mạng chuẩn đầu ra doanh nghiệp, ta cần phân biệt rõ phạm vi của chúng. An toàn thông tin nhấn mạnh vào dữ liệu (Data-centric), trong khi an ninh mạng nhấn mạnh vào ranh giới (Perimeter-centric).

Một ví dụ điển hình: Khi bạn khóa hồ sơ khách hàng vào tủ sắt, đó là hành động an toàn thông tin. Khi bạn thiết lập tường lửa để ngăn hacker truy cập vào cơ sở dữ liệu khách hàng trực tuyến, đó là an ninh mạng. Tuy nhiên, ranh giới này ngày càng mờ nhạt do sự phổ biến của chuyển đổi số.

Trong thực tế quản trị hệ thống, an ninh mạng thường chịu trách nhiệm về mặt kỹ thuật/công nghệ: cấu hình Router, Firewall, hệ thống phát hiện xâm nhập (IDS/IPS). Ngược lại, an toàn thông tin bao gồm cả các chính sách hành chính, đào tạo nhận thức người dùng và tuân thủ pháp lý (như Nghị định 13/2023/NĐ-CP về bảo vệ dữ liệu cá nhân tại Việt Nam).

Sự phối hợp nhịp nhàng giữa an toàn thông tin và an ninh mạng tạo nên một tấm khiên vững chắc. Nếu một doanh nghiệp chỉ chú trọng an ninh mạng mà bỏ qua các quy trình an toàn thông tin (như không thu hồi quyền truy cập của nhân viên đã nghỉ việc), hệ thống vẫn sẽ bị tổn thương nghiêm trọng từ bên trong (Insider Threat).

Nguyên lý kiểm soát truy cập và xác thực người dùng

Trái tim của an toàn thông tin và an ninh mạng chính là cơ chế Kiểm soát truy cập (Access Control). Chúng ta không thể bảo vệ những gì chúng ta không kiểm soát được. Quy trình này thường tuân theo khuôn khổ AAA: Authentication (Xác thực), Authorization (Cấp quyền) và Accounting (Ghi nhật ký).

Nguyên tắc “Quyền hạn tối thiểu” (Least Privilege) là bắt buộc. Theo đó, mỗi thực thể (người dùng, thiết bị, phần mềm) chỉ được cấp đúng những quyền hạn cần thiết để hoàn thành công việc. Trong môi trường Windows Server, điều này được thực thi qua Role-Based Access Control (RBAC).

Bên cạnh đó, việc triển khai Xác thực đa yếu tố (MFA) đã trở thành tiêu chuẩn vàng trong an toàn thông tin và an ninh mạng. Ngay cả khi mật khẩu bị lộ qua các cuộc tấn công Phishing, kẻ tấn công vẫn không thể chiếm đoạt tài khoản nếu thiếu yếu tố xác thực thứ hai (như mã OTP hoặc khóa bảo mật vật lý).

Đối với các hệ thống yêu cầu mức độ bảo mật cao, mô hình Zero Trust (Không tin tưởng bất kỳ ai) đang dần thay thế mô hình bảo mật biên truyền thống. Trong Zero Trust, mọi yêu cầu truy cập đều phải được xác thực và kiểm tra liên tục, bất kể nó đến từ bên trong hay bên ngoài mạng nội bộ. Điều này cực kỳ quan trọng đối với các doanh nghiệp có đội ngũ làm việc từ xa.

Bảo mật hạ tầng mạng và thiết bị đầu cuối

Hạ tầng mạng là huyết mạch của mọi tổ chức, do đó, việc cấu hình thiết bị đúng chuẩn là bước then chốt trong an toàn thông tin và an ninh mạng. Sai lầm phổ biến nhất của các quản trị viên là để lại cấu hình mặc định (default credentials) trên các thiết bị switch hoặc modem.

Tại lớp Layer 2, chúng ta cần triển khai Port Security trên Switch để ngăn chặn việc cắm các thiết bị lạ vào hệ thống. Đối với Layer 3, việc tách biệt các phân vùng mạng thông qua VLAN (Virtual LAN) giúp cô lập sự cố. Nếu một máy tính trong VLAN văn phòng bị nhiễm mã độc, nó sẽ khó có khả năng lây lan sang VLAN chứa các máy chủ cơ sở dữ liệu quan trọng.

Quản lý thiết bị đầu cuối (Endpoint Security) cũng đóng vai trò quyết định trong an toàn thông tin và an ninh mạng. Các thiết bị như laptop, điện thoại thông minh là điểm yếu nhất thường bị khai thác. Việc sử dụng các giải pháp EDR (Endpoint Detection and Response) giúp phát hiện sớm các hành vi bất thường của tiến trình chạy trên máy tính, thay vì chỉ dựa vào các mẫu virus đã biết (Signature-based) như các phần mềm diệt virus truyền thống.

An ninh mạng là gì?Hình 2: Triển khai hệ thống giám sát an ninh mạng (SOC) để phát hiện sớm các mối đe dọa

An ninh mạng là gì?Hình 2: Triển khai hệ thống giám sát an ninh mạng (SOC) để phát hiện sớm các mối đe dọa

Hướng dẫn cấu hình an toàn cho thiết bị mạng Cisco

Để hiện thực hóa lý thuyết về an toàn thông tin và an ninh mạng, chúng ta sẽ xem xét một số lệnh cấu hình cơ bản giúp thắt chặt bảo mật trên thiết bị Cisco IOS (version 15.x trở lên).

⚠️ Cảnh báo: Việc cấu hình sai Access List (ACL) có thể gây mất kết nối toàn bộ hệ thống. Luôn thực hiện trên môi trường Lab hoặc trong giờ bảo trì.

Bước 1: Vô hiệu hóa các dịch vụ không an toàn và đặt mật khẩu mã hóa mạnh Trong quản trị hệ thống, việc sử dụng Telnet là một lỗ hổng lớn vì dữ liệu truyền đi dưới dạng văn bản thuần túy (clear text). Chúng ta phải chuyển sang SSH.

# Vào chế độ cấu hình configure terminal # Đặt tên domain cho thiết bị ip domain-name thuviencntt.com # Tạo khóa mã hóa RSA (khuyên dùng 2048 bit trở lên) crypto key generate rsa # Chọn 2048 khi được hỏi # Cấu hình SSH version 2 ip ssh version 2 # Đặt mật khẩu enable (sử dụng thuật toán băm scrypt hoặc sha256) enable algorithm-type sha256 secret P@ssw0rd_Strong_2026!Bước 2: Cấu hình giới hạn truy cập vào đường line quản lý (VTY) Chỉ cho phép các địa chỉ IP quản trị được quyền truy cập vào thiết bị để tăng cường an toàn thông tin và an ninh mạng.

# Tạo một Standard ACL cho phép IP của Admin (ví dụ: 192.168.10.50) ip access-list standard ADMIN_ONLY permit 192.168.10.50 deny any # Áp dụng vào line vty line vty 0 4 access-class ADMIN_ONLY in transport input ssh login local exitBước 3: Vô hiệu hóa các cổng không sử dụng Kẻ tấn công có thể dễ dàng xâm nhập nếu các cổng vật lý trên switch không được quản lý. Đây là quy tắc cơ bản trong bài toán tấn công mạng vật lý.

interface range gigabitEthernet 0/1 - 24 shutdown description UNUSED_PORT_SHUTDOWNSau khi cấu hình, hãy sử dụng lệnh show ip ssh và show access-lists để kiểm tra lại kết quả. Việc duy trì thói quen kiểm tra (Audit) là một phần không thể thiếu của an toàn thông tin và an ninh mạng.

Quản lý lỗ hổng và cập nhật phần mềm (Patch Management)

Mọi phần mềm và hệ điều hành đều tồn tại lỗi. Các nhóm tội phạm mạng thường khai thác các lỗ hổng đã được công bố (CVE) trước khi quản trị viên kịp vá lỗi. Do đó, một hệ thống an toàn thông tin và an ninh mạng mạnh mẽ phải có quy trình cập nhật tự động và theo định kỳ.

Trên môi trường Linux (Ubuntu/Debian), chuyên gia quản trị hệ thống thường thiết lập unattended-upgrades để đảm bảo các bản vá bảo mật quan trọng được cài đặt ngay lập tức. Tuy nhiên, đối với các hệ thống Production phức tạp, cần thực hiện việc vá lỗi trên môi trường Staging trước để tránh xung đột phần mềm gây sụp đổ dịch vụ (dẫn đến vi phạm tính Availability của mô hình CIA).

Việc đánh giá lỗ hổng (Vulnerability Assessment) định kỳ bằng các công cụ như Nessus hay OpenVAS sẽ giúp tổ chức nhận diện được các “điểm mù” trong an toàn thông tin và an ninh mạng. Kết quả từ các cuộc quét này là cơ sở để ưu tiên nguồn lực cho những rủi ro cao nhất.

Bên cạnh đó, việc theo dõi các bản tin từ NCSC (Trung tâm Giám sát an toàn không gian mạng quốc gia) hoặc các tổ chức như NIST (National Institute of Standards and Technology) giúp chúng ta luôn đi trước những kẻ tấn công mạng một bước.

Quy trình ứng cứu sự cố (Incident Response)

Dù hệ thống được bảo vệ tốt đến đâu, sự cố vẫn có thể xảy ra. Khả năng phục hồi sau thảm họa là chỉ số đánh giá năng lực của đội ngũ an toàn thông tin và an ninh mạng. Quy trình ứng cứu sự cố thường gồm 6 giai đoạn theo chuẩn SANS: Chuẩn bị -> Nhận diện -> Ngăn chặn -> Loại bỏ -> Khôi phục -> Bài học kinh nghiệm.

Khi phát hiện có dấu hiệu xâm nhập, ưu tiên hàng đầu là ngăn chặn (Containment) để tránh mã độc lây lan. Tuy nhiên, sai lầm phổ biến là tắt máy chủ ngay lập tức, điều này có thể làm mất các bằng chứng trong bộ nhớ RAM (Volatile data). Các chuyên gia thường thực hiện “cách ly mạng” thiết bị bị nhiễm.

Trong lĩnh vực an toàn thông tin và an ninh mạng, dữ liệu sao lưu (Backup) là cứu cánh cuối cùng trước Ransomware. Để chống lại các loại mã độc hiện đại có khả năng tìm và xóa bản backup, doanh nghiệp nên áp dụng quy tắc 3-2-1: 3 bản sao dữ liệu, lữu trữ trên 2 loại phương tiện khác nhau, và ít nhất 1 bản lưu trữ offline (Air-gapped).

Sau mỗi sự cố, việc phân tích nguyên nhân gốc rễ (Root Cause Analysis) giúp củng cố lại toàn bộ hệ thống an toàn thông tin và an ninh mạng, biến những thất bại thành những bài học kinh nghiệm quý giá cho tương lai.

Khác biệt giữa an toàn thông tin và an ninh mạngHình 3: So sánh sự giao thoa và khác biệt giữa InfoSec và Cybersecurity

Khác biệt giữa an toàn thông tin và an ninh mạngHình 3: So sánh sự giao thoa và khác biệt giữa InfoSec và Cybersecurity

Tương lai của an toàn thông tin và an ninh mạng trong kỷ nguyên AI

Trí tuệ nhân tạo (AI) đang tạo ra một cuộc chạy đua vũ trang mới trong giới an toàn thông tin và an ninh mạng. Một mặt, kẻ tấn công sử dụng AI để tạo ra các email lừa đảo không tì vết hoặc mã độc tự thay đổi hình thái (polymorphic malware). Mặt khác, đội ngũ phòng thủ sử dụng AI để phân tích hàng tỷ bản ghi (log) trong thời gian thực, điều mà con người không thể thực hiện được.

Hạ tầng công nghệ tương lai sẽ tự động hóa việc phát hiện và phản ứng. Các hệ thống SOAR (Security Orchestration, Automation, and Response) sẽ giúp giảm bớt gánh nặng cho các kỹ sư, cho phép họ tập trung vào các chiến lược bảo mật cấp cao hơn.

Tuy nhiên, yếu tố con người vẫn luôn là mắt xích quan trọng nhất. Công nghệ chỉ chiếm 30%, 70% còn lại thuộc về quy trình và nhận thức. Đầu tư vào đào tạo con người chính là hình thức đầu tư hiệu quả nhất cho an toàn thông tin và an ninh mạng.

Tóm lại, việc xây dựng một hệ thống an toàn thông tin và an ninh mạng vững chắc đòi hỏi sự kết hợp giữa kiến thức chuyên môn, công nghệ tiên tiến và một tư duy quản trị rủi ro nhạy bén. Hãy bắt đầu từ những bước nhỏ nhất như bảo mật mật khẩu, cập nhật phần mềm và không ngừng nâng cao nhận thức để bảo vệ tài sản số của bạn trong thế giới đầy biến động này. Nếu bạn muốn đi sâu hơn vào lộ trình trở thành chuyên viên an ninh mạng, hãy tìm hiểu về các chứng chỉ quốc tế như CompTIA Security+, CEH hoặc CISSP để chuẩn hóa kiến thức của mình.

Cập nhật lần cuối 04/03/2026 by Hiếu IT