Trong kỷ nguyên chuyển đổi số, việc xây dựng một hạ tầng an toàn mạng máy tính vững chắc không còn là tùy chọn mà đã trở thành yêu cầu sống còn đối với mọi tổ chức. Các quản trị viên hệ thống (Sysadmin) phải đối mặt với vô số nguy cơ từ lỗ hổng Zero-day cho đến các cuộc tấn công DDoS phức tạp. Bài viết này cung cấp cái nhìn chuyên sâu từ góc độ kỹ thuật về các lớp phòng thủ mạng, từ lý thuyết giao thức đến cấu hình thực tế trên thiết bị đầu cuối.

Các trụ cột nền tảng của an toàn mạng máy tính

Để một hệ thống được coi là đạt chuẩn an toàn mạng máy tính, chúng ta phải giải quyết triệt để 6 khía cạnh bảo mật cốt lõi theo mô hình CIA mở rộng. Đầu tiên là tính bí mật (Confidentiality), đảm bảo dữ liệu nhạy cảm như thông tin người dùng hay bí mật kinh doanh chỉ được truy cập bởi các thực thể hợp lệ thông qua cơ chế mã hóa AES-256 hoặc RSA. Tiếp theo là tính xác thực (Authentication), xác minh danh tính bên tham gia truyền thông bằng các phương thức như RADIUS, LDAP hoặc xác thực đa yếu tố (MFA) để ngăn chặn các cuộc tấn công mạo danh (Impersonation).

Tính toàn vẹn (Integrity) đóng vai trò then chốt bằng cách sử dụng các thuật toán băm (Hashing) như SHA-256 để đảm bảo dữ liệu không bị thay đổi trái phép trong quá trình lưu trữ hoặc truyền tải. Bên cạnh đó, dịch vụ chống chối bỏ (Non-repudiation) sử dụng chữ ký số để ngăn chặn việc người gửi hoặc người nhận phủ nhận hành vi giao dịch. Khả năng kiểm soát truy cập (Access Control) giúp quản trị viên phân quyền chi tiết dựa trên vai trò (RBAC) tới từng tài nguyên hệ thống. Cuối cùng, tính sẵn sàng (Availability) đảm bảo hạ tầng luôn hoạt động ổn định trước các cuộc tấn công từ chối dịch vụ thông qua cơ chế High Availability (HA) và Load Balancing.

Tường lửa trong chiến lược an toàn mạng máy tính

Tường lửa (Firewall) là thành phần phòng thủ biên giới quan trọng nhất để duy trì an toàn mạng máy tính cho doanh nghiệp. Việc trang bị các tài liệu về tường lửa firewall chuẩn chỉnh sẽ giúp quản trị viên hiểu sâu hơn từ lý thuyết đến thực hành. Về mặt kỹ thuật, tường lửa hoạt động dựa trên các bộ quy tắc (Access Control Lists – ACLs) để lọc lưu lượng vào/ra dựa trên địa chỉ IP nguồn/đích, số cổng (Port) và giao thức (Protocol). Chúng ta phân chia mạng thành ba phân vùng cơ bản: Intranet (mạng nội bộ tin cậy), Extranet (mạng bên ngoài không tin cậy) và DMZ (De-Militarized Zone). Khu vực DMZ là nơi đặt các máy chủ dịch vụ công cộng như Web, Mail hay FTP, cho phép người dùng bên ngoài truy cập nhưng bị cô lập hoàn toàn khỏi mạng nội bộ để giảm thiểu rủi ro lan truyền mã độc.

Hiện nay, các dòng Next-Generation Firewall (NGFW) đã vượt xa khả năng lọc gói tin truyền thống (Packet Filtering) ở Layer 3 và Layer 4. Chúng có khả năng kiểm tra gói tin sâu (Deep Packet Inspection – DPI) tại Layer 7, nhận diện ứng dụng (Application Awareness) và tích hợp các tính năng chống phần mềm độc hại. Việc phân loại tường lửa bao gồm Hardware Firewall cho hiệu năng cao tại lõi mạng và Software Firewall (như pfSense, IPtables) cho tính linh hoạt tại các máy chủ đơn lẻ.

Cấu hình hardened cho thiết bị tường lửa thực tế

Để đảm bảo an toàn mạng máy tính, việc cấu hình sai tường lửa là một sai lầm chết người mà các kỹ sư thường mắc phải. Dưới đây là ví dụ cấu hình chuẩn trên thiết bị Cisco ASA chạy firmware 9.x để bảo vệ mạng nội bộ khỏi các kết nối từ bên ngoài không mong muốn.

⚠️ Cảnh báo: Luôn kiểm tra lại

access-grouptrước khi áp dụng, vì một sai sót nhỏ có thể làm gián đoạn toàn bộ kết nối của văn phòng.

! Cấu hình interface hướng ra ngoài interface GigabitEthernet0/0 nameif outside security-level 0 ip address 203.0.113.1 255.255.255.248 ! ! Cấu hình interface hướng vào trong interface GigabitEthernet0/1 nameif inside security-level 100 ip address 192.168.10.1 255.255.255.0 ! ! Thiết lập ACL ngăn chặn truy cập không mong muốn nhưng cho phép HTTPS vào Web Server trong DMZ access-list OUTSIDE_IN extended permit tcp any host 192.168.20.10 eq 443 access-list OUTSIDE_IN extended deny ip any any ! ! Áp dụng ACL vào interface outside theo hướng inbound access-group OUTSIDE_IN in interface outsideSau khi cấu hình, quản trị viên cần sử dụng lệnh show asp table filter để kiểm tra các packet có bị drop đúng như kịch bản hay không. Đối với các thiết bị an ninh mạng chuyên dụng như MikroTik (RouterOS v7), việc sử dụng “Fasttrack” cần được cân nhắc kỹ vì nó có thể bỏ qua một số quy tắc kiểm tra sâu của tường lửa nhằm tăng tốc độ xử lý gói tin.

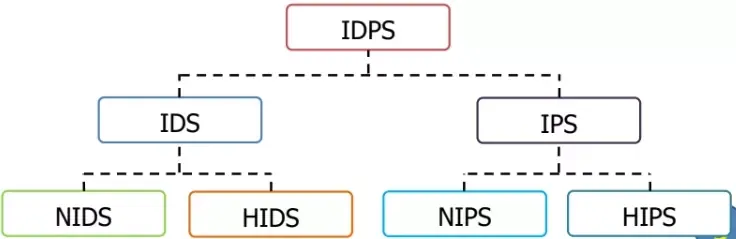

IDPS: Lá chắn chủ động cho an toàn mạng máy tính

Nếu Firewall đóng vai trò như một cánh cửa khóa chặt, thì IDPS (Intrusion Detection and Prevention System) là hệ thống camera giám sát và bảo vệ chủ động cho an toàn mạng máy tính. IDS thường được thiết lập ở chế độ “Sniffing” thông qua cổng SPAN/Mirror trên Switch để giám sát lưu lượng mà không làm chậm trễ đường truyền. Một hệ thống IDS tiêu chuẩn bao gồm các Network Sensors để thu thập dữ liệu, Alert Systems để gửi cảnh báo, và Database lưu trữ các mẫu (Signatures) tấn công đã biết.

Trong khi đó, IPS được đặt trực tiếp trên đường truyền (In-line) để có thể ngay lập tức thực hiện hành động ngăn chặn như ngắt kết nối TCP (Reset) hoặc drop các gói tin độc hại. Các loại cảnh báo của IDPS cần được phân tích kỹ để tránh tình trạng “Alert Fatigue”. Trong đó, False Positive (Dương tính giả) là trường hợp gây phiền nhiễu nhất khi lưu lượng hợp lệ bị đánh dấu là tấn công, trong khi False Negative (Âm tính giả) là rủi ro nguy hiểm nhất khi một cuộc tấn công thực tế vượt qua được hệ thống giám sát.

Mô hình triển khai hệ thống IPS trong mạng doanh nghiệpSơ đồ vị trí đặt hệ thống IPS/IDS tối ưu để phát hiện xâm nhập từ Internet và mạng nội bộ.

Mô hình triển khai hệ thống IPS trong mạng doanh nghiệpSơ đồ vị trí đặt hệ thống IPS/IDS tối ưu để phát hiện xâm nhập từ Internet và mạng nội bộ.

SIEM và khả năng hiển thị an toàn mạng máy tính

Việc quản lý hàng nghìn dòng nhật ký (logs) từ router, switch, firewall và server một cách thủ công là nhiệm vụ bất khả thi. Đây là lúc hệ thống SIEM (Security Information and Event Management) phát huy vai trò trong chiến lược an toàn mạng máy tính tổng thể. SIEM kết hợp hai mảng quan trọng: SEM (Security Event Management) quản lý sự cố thời gian thực và SIM (Security Information Management) quản lý dữ liệu lưu trữ để phân tích xu hướng.

Khả năng quan trọng nhất của SIEM là “Event Correlation” (Liên kết sự cố). Ví dụ, nếu hệ thống ghi nhận 100 lần đăng nhập thất bại từ một IP trong 1 phút trên Web Server, sau đó thấy IP này bắt đầu scan port vào Database Server, SIEM sẽ tự động liên kết các bản ghi rời rạc này để đưa ra cảnh báo về một cuộc tấn công Brute-force có mục tiêu. Các giải pháp phổ biến như Splunk, IBM QRadar hay mã nguồn mở ELK Stack thường yêu cầu dung lượng lưu trữ cực lớn và tài nguyên tính toán mạnh để xử lý dữ liệu Log tập trung.

VPN: Mã hóa đường truyền an toàn mạng máy tính

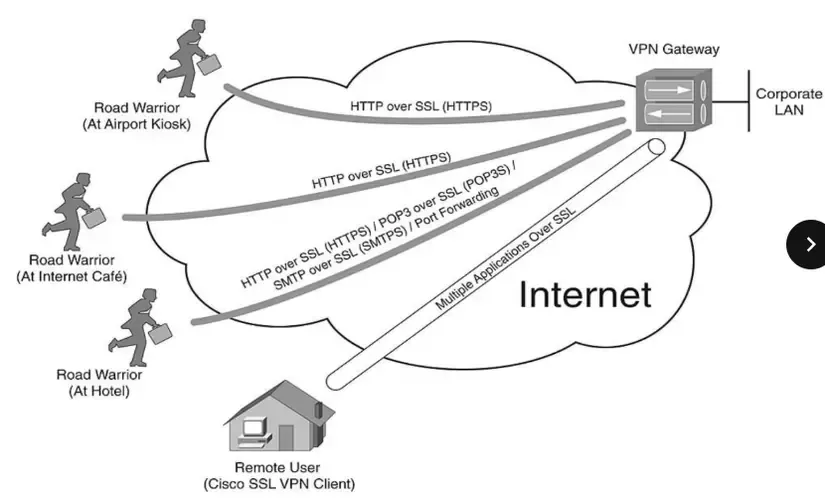

Khi xu hướng làm việc từ xa lên ngôi, Virtual Private Network (VPN) trở thành công cụ thiết yếu để thiết lập kênh truyền bảo mật trên môi trường Internet công cộng đầy rủi ro. Nhằm tối ưu hóa khả năng bảo vệ và giải quyết lo ngại liệu VPN có an toàn không, các kỹ sư hệ thống thường triển khai hai loại hình chính: Site-to-Site VPN (kết nối chi nhánh về trụ sở) và Remote Access VPN (kết nối từ máy tính cá nhân vào mạng công ty). Để đảm bảo an toàn mạng máy tính, các giao thức cũ như PPTP hay L2TP với độ bảo mật thấp đang dần bị thay thế bởi IPsec và SSL/TLS (AnyConnect, OpenVPN).

IPsec hoạt động ở Layer 3 và cung cấp khả năng bảo mật mạnh mẽ nhất thông qua hai giai đoạn khởi tạo (IKE Phase 1 và Phase 2). Trong đó, IKEv2 là chuẩn mới nhất (RFC 7296) mang lại độ ổn định cao và khả năng chuyển đổi mạng (Mobility) tuyệt vời. Ngược lại, SSL/TLS VPN hoạt động ở Layer 4 trở lên, cực kỳ linh hoạt vì không yêu cầu cài đặt phần mềm đặc biệt trên client và dễ dàng đi qua các tường lửa của khách sạn hoặc quán cà phê.

Các mô hình kết nối VPN phổ biến cho doanh nghiệpGiải pháp kết nối Remote Access giúp nhân viên truy cập tài nguyên nội bộ an toàn từ mọi nơi.

Các mô hình kết nối VPN phổ biến cho doanh nghiệpGiải pháp kết nối Remote Access giúp nhân viên truy cập tài nguyên nội bộ an toàn từ mọi nơi.

Triển khai Zero Trust nâng cao an toàn mạng máy tính

Mô hình bảo mật truyền thống dựa trên “Lâu đài và hào nước” (Castle-and-Moat) đang bộc lộ nhiều điểm yếu khi mã đọc có thể lây lan ngang (Lateral Movement) bên trong mạng. Do đó, việc chuyển dịch sang mô hình Zero Trust (Không tin cậy bất kỳ ai) là bước tiến đột phá cho an toàn mạng máy tính hiện đại. Nguyên tắc cốt lõi của Zero Trust là “Never Trust, Always Verify”. Mọi thực thể, dù ở trong hay ngoài mạng, đều phải thực hiện xác thực, ủy quyền và kiểm tra tính toàn vẹn của thiết bị (Device Posture) trước khi được cấp quyền truy cập.

Để triển khai Zero Trust, quản trị viên cần thực hiện phân tách mạng (Micro-segmentation) cấp độ cao. Thay vì cho phép một VLAN có thể truy cập toàn bộ Server Farm, chúng ta chỉ cho phép một IP cụ thể truy cập vào một Port cụ thể trên dịch vụ đích. Việc kết hợp với các giải pháp Identity as a Service (IDaaS) như Azure AD hay Okta giúp quản lý định danh người dùng một cách tập trung và an toàn hơn bao giờ hết đối với bất kỳ hạ tầng mạng nào.

Quy trình ứng cứu sự cố an toàn mạng máy tính

Dù hệ thống có được bảo vệ kỹ lưỡng đến đâu, rủi ro bị xâm nhập vẫn luôn tồn tại. Một quy trình ứng cứu sự cố (Incident Response) chuyên nghiệp là mắt xích cuối cùng trong chuỗi giá trị an toàn mạng máy tính. Theo tiêu chuẩn NIST SP 800-61, quy trình này gồm 4 bước: chuẩn bị, phát hiện và phân tích, ngăn chặn và dập tắt, cuối cùng là phục hồi sau sự cố. Khi phát hiện một máy chủ bị nhiễm Ransomware, hành động đầu tiên không phải là tắt nguồn mà là cách ly (Isolate) nó khỏi switch để bảo toàn dữ liệu trong RAM phục vụ phân tích pháp lý (Forensics).

Thiết lập quyền truy cập an toàn mạng máy tính

Để tối ưu hóa việc quản lý truy cập mạng, các tổ chức nên triển khai giải pháp Network Access Control (NAC) như Cisco ISE hoặc ClearPass. NAC sẽ thực hiện kiểm tra tình trạng máy tính khách (như đã cập nhật Windows Update chưa, có chạy Antivirus không) trước khi cấp địa chỉ IP động. Điều này giúp ngăn chặn các thiết bị cá nhân không an toàn lây nhiễm mã độc vào mạng nội bộ của tổ chức.

Tổng kết lại, việc xây dựng và duy trì hệ thống an toàn mạng máy tính là một quá trình liên tục và đòi hỏi sự am hiểu sâu sắc về hạ tầng. Từ việc làm chủ các câu lệnh cấu hình tường lửa cho đến việc vận hành các hệ thống giám sát SIEM, người làm quản trị mạng phải luôn cập nhật kiến thức để đối phó với những biến tấu không ngừng của tội phạm mạng. Hãy bắt đầu bằng việc chuẩn hóa quy tắc tường lửa và triển khai xác thực đa lớp ngay hôm nay để bảo vệ tài sản số của bạn.

Cập nhật lần cuối 04/03/2026 by Hiếu IT