Việc nhận diện chính xác các biểu hiện của an ninh mạng đóng vai trò then chốt trong công tác quản trị hệ thống và bảo vệ tài sản số của doanh nghiệp. Trong kỷ nguyên đe dọa phức tạp (Advanced Persistent Threats), các quản trị viên không chỉ đối mặt với lỗ hổng kỹ thuật mà còn cả các hành vi vi phạm pháp luật trên không gian mạng. Bài viết này phân tích sâu 14 nhóm hành vi bị cấm theo Luật An ninh mạng, kết hợp kiến thức bảo mật thực chiến để giúp bạn xây dựng hệ thống phòng thủ vững chắc.

Nhóm Hành Vi Xúi Giục Gây Rối Và Xâm Phạm Nhân Phẩm

Trong quản trị mạng hiện đại, các cuộc tấn công không chỉ dừng lại ở mã độc mà còn mở rộng sang hình thức “Social Engineering” ở quy mô lớn. Việc kêu gọi, vận động hoặc lôi kéo tụ tập đông người trên không gian mạng nhằm gây rối trật tự là một trong những biểu hiện của an ninh mạng bị đe dọa nghiêm trọng. Những hành vi này thường lợi dụng tính lan tỏa của mạng xã hội để tạo ra các cuộc khủng hoảng truyền thông hoặc tấn công từ chối dịch vụ (DDoS) về mặt tâm lý.

Bên cạnh đó, việc xúc phạm danh dự, uy tín hoặc bịa đặt thông tin sai sự thật về cá nhân, tổ chức cũng nằm trong danh sách cấm. Dưới góc độ an ninh thông tin, đây là các cuộc tấn công vào tính vẹn toàn (Integrity) của danh tiếng điện tử. Theo tiêu chuẩn ISO 27001, thông tin sai lệch có thể gây thiệt hại kinh tế không kém gì một cuộc tấn công ransomware. Các sysadmin cần thiết lập hệ thống giám sát nội dung và Brand Monitoring để phát hiện sớm các dấu hiệu này.

Vi Phạm Thông Tin Tài Chính Và Thương Mại Điện Tử

Các hành vi bịa đặt thông tin trong lĩnh vực tài chính, ngân hàng, chứng khoán hoặc kinh doanh đa cấp xuyên biên giới là những rủi ro YMYL (Your Money Your Life) điển hình. Khi một thông tin sai lệch về tỉ giá hoặc tình trạng phá sản của một ngân hàng được tung ra, nó có thể kích hoạt một đợt rút tiền hàng loạt (bank run) kỹ thuật số. Điều này không chỉ vi phạm pháp luật mà còn phá vỡ cấu trúc an toàn của nền kinh tế số.

Đối với các kỹ sư vận hành hệ thống E-commerce, việc kiểm soát luồng dữ liệu thanh toán và ngăn chặn thông tin giả mạo về sản phẩm, trái phiếu là bắt buộc. Một biểu hiện của an ninh mạng mất kiểm soát là khi các botnet được sử dụng để spam thông tin tài chính giả mạo trên các diễn đàn đầu tư. Để đối phó, chúng ta thường triển khai các bộ lọc Regex (Regular Expression) trên Firewall ứng dụng web (WAF) để chặn các từ khóa nhạy cảm được sử dụng trong các chiến dịch lừa đảo tài chính.

Xâm Phạm Bí Mật Nhà Nước Và Đời Tư Cá Nhân

Việc chiếm đoạt, mua bán hoặc cố ý làm lộ bí mật nhà nước, bí mật kinh doanh và đời tư cá nhân là những hành vi vi phạm nghiêm trọng nhất. Theo RFC 2828 (Internet Security Glossary), tính bảo mật (Confidentiality) là một trong ba trụ cột của an ninh thông tin. Các hành vi nghe lén, ghi âm hoặc ghi hình trái phép các cuộc đàm thoại trên nền tảng VoIP hoặc hội nghị trực tuyến là những mối đe dọa hiện hữu.

⚠️ Cảnh báo: Việc cấu hình sai quyền truy cập trên các server chứa dữ liệu (như AWS S3 bucket để public) có thể vô tình khiến bạn trở thành người “phát tán thông tin bí mật trái quy định”. Luôn tuân thủ nguyên tắc Least Privilege (Quyền hạn tối thiểu).

Trong thực tế quản trị, tôi thường sử dụng giải pháp DLP (Data Loss Prevention) để giám sát các outbound traffic. Nếu có dữ liệu chứa pattern số căn cước công dân hoặc mã số thuế bị đẩy ra ngoài, hệ thống sẽ tự động block và báo cáo. Dưới đây là mẫu cấu hình cơ bản trên thiết bị Firewall Fortigate (FortiOS 7.x) để ngăn chặn rò rỉ dữ liệu qua giao thức HTTP:

config dlp sensor

edit "Prevent-Sensitive-Data"

config entries

edit 1

set dictionary "Credit-Card"

set action block

next

edit 2

set dictionary "Personal-ID"

set action block

next

end

next

endTội Phạm Mạng Và Vi Phạm Bản Quyền Kỹ Thuật Số

Chiếm đoạt tài sản, tổ chức đánh bạc qua mạng hoặc trộm cắp cước viễn thông quốc tế là những biểu hiện của an ninh mạng đang bị tội phạm hóa cao độ. Đặc biệt, hành vi vi phạm bản quyền và sở hữu trí tuệ trên không gian mạng không chỉ dừng lại ở việc xem phim lậu mà còn bao gồm cả việc sử dụng phần mềm bẻ khóa (crack) trong môi trường doanh nghiệp. Các phần mềm này thường đính kèm Trojan hoặc Backdoor, mở đường cho tin tặc xâm nhập hệ thống Core.

Việc tuyên truyền, quảng cáo hàng hóa thuộc danh mục cấm cũng là một phần của hệ sinh thái tội phạm mạng. Các sysadmin cần cấu hình DNS Filtering (như Cisco Umbrella hoặc Pi-hole) để chặn truy cập vào các tên miền đen, các site cá độ hoặc web chứa nội dung vi phạm bản quyền để bảo vệ người dùng nội bộ khỏi các rủi ro pháp lý và kỹ thuật.

Phát Tán Mã Độc Và Phá Hoại Hệ Thống Thông Tin

Hành vi phát tán chương trình tin học gây hại (Virus, Worm, Ransomware) là hình thức tấn công trực diện nhất vào hạ tầng viễn thông và mạng máy tính. Đây là biểu hiện của an ninh mạng bị xâm phạm ở mức độ kỹ thuật sâu. Mục tiêu của kẻ tấn công có thể là hệ thống xử lý dữ liệu, hệ thống điều khiển công nghiệp (ICS/SCADA) hoặc các cơ sở dữ liệu quốc gia.

Để phòng chống, ngoài việc sử dụng Endpoint Detection and Response (EDR), kỹ sư mạng cần am hiểu về hành vi của mã độc khi lây nhiễm trong mạng (Lateral Movement). Ví dụ, một máy tính bị nhiễm malware thường có hành vi scan port 445 (SMB) để tìm kiếm các máy khác trong cùng subnet.

Tham khảo bảng so sánh các mức độ nguy hại của hành vi phá hoại:

| Loại hình | Mục tiêu chính | Công cụ thường dùng | Rủi ro pháp lý |

|---|---|---|---|

| Phá hoại dữ liệu | Xóa, mã hóa database | Ransomware, SQL Injection | Truy tố hình sự |

| Tấn công hạ tầng | Làm gián đoạn mạng | Botnet, DDoS, BGP Hijacking | Vi phạm Luật ANM |

| Chiếm quyền điều khiển | Lấy quyền Root/Admin | Exploit Kits, Zero-day | Rất cao |

Khi phát hiện một máy chủ có dấu hiệu bị điều khiển từ xa, bạn có thể sử dụng lệnh sau trên Linux (Kernel 5.x+) để kiểm tra các kết nối đáng ngờ:

ss -tunap | grep ESTABLISHED

Output mẫu sẽ hiển thị các IP đang kết nối và Process ID tương ứng. Nếu thấy một tiến trình lạ kết nối tới IP nước ngoài qua các port không chuẩn (như 4444, 8888), đó chính là dấu hiệu của một Reverse Shell.

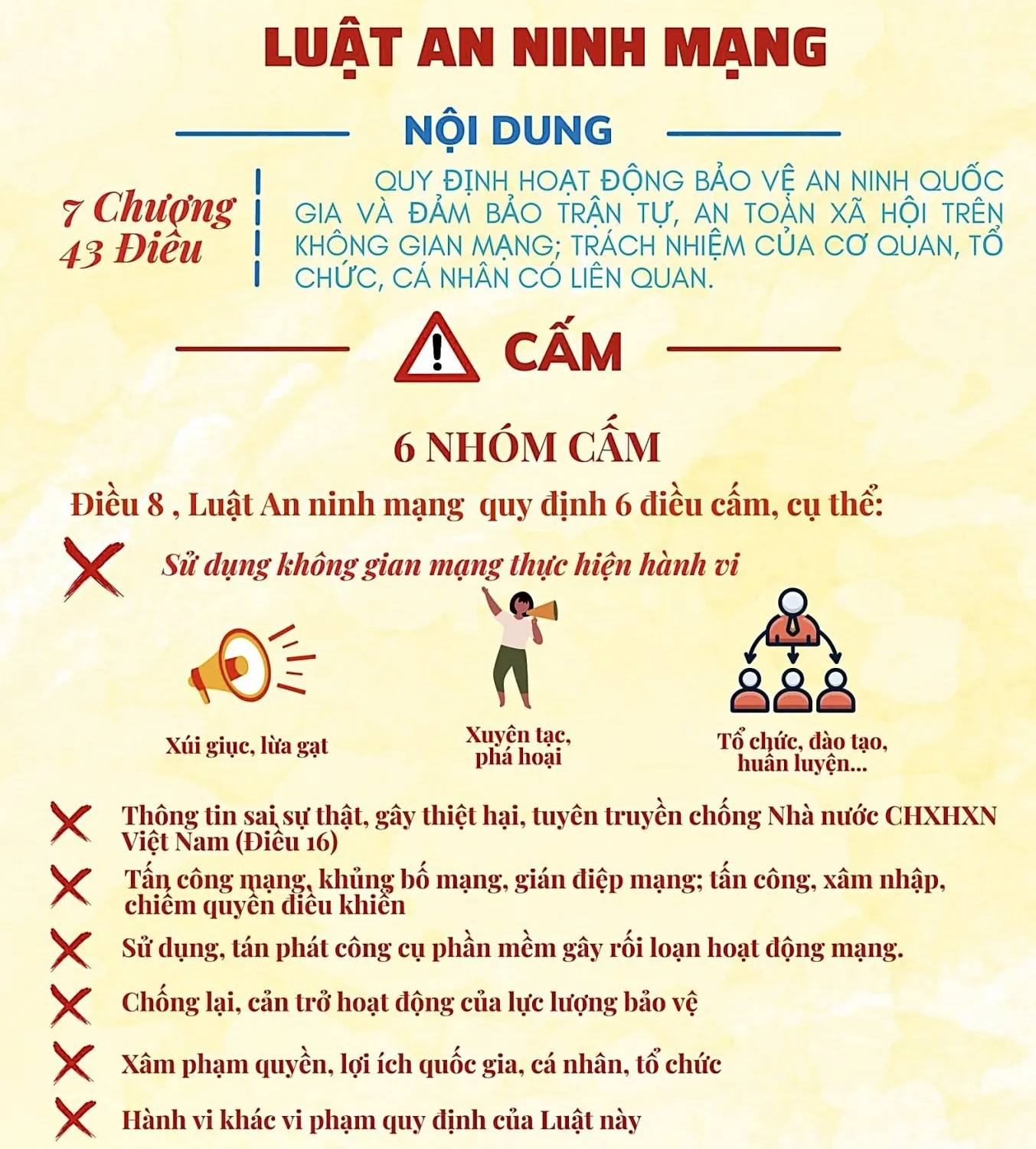

Các hành vi bị nghiêm cấm trên không gian mạng theo Luật An ninh mạng 2018Hình 1: Tổng hợp các nhóm hành vi vi phạm pháp luật cần lưu ý để đảm bảo an toàn thông tin hệ thống.

Các hành vi bị nghiêm cấm trên không gian mạng theo Luật An ninh mạng 2018Hình 1: Tổng hợp các nhóm hành vi vi phạm pháp luật cần lưu ý để đảm bảo an toàn thông tin hệ thống.

Quy Trình Xử Lý Khi Phát Hiện Vi Phạm An Ninh Mạng

Khi nhận diện được các biểu hiện của an ninh mạng đang bị đe dọa hoặc có dấu hiệu vi phạm pháp luật, quy trình ứng phó sự cố (Incident Response) cần được kích hoạt ngay lập tức theo tiêu chuẩn NIST SP 800-61.

- Cách ly (Containment): Tách thiết bị nghi ngờ ra khỏi mạng sản xuất (VLAN Quarantine) để tránh lây nhiễm chéo.

- Thu thập bằng chứng (Legal Evidence): Snapshot bộ nhớ RAM, lưu log file từ Firewall và SIEM trước khi can thiệp kỹ thuật để phục vụ công tác điều tra của cơ quan chức năng nếu cần.

- Phân tích (Analysis): Xác định nguồn gốc tấn công, kỹ thuật được sử dụng (TTPs – Tactics, Techniques, and Procedures).

- Khắc phục (Eradication): Loại bỏ mã độc, vá lỗ hổng, reset lại toàn bộ mật khẩu hệ thống.

Việc nắm rõ 14 nhóm hành vi bị cấm không chỉ giúp chúng ta tránh vi phạm pháp luật mà còn là bộ khung để xây dựng chính sách an toàn thông tin cho tổ chức. Hãy luôn nhớ rằng, một hệ thống an ninh mạng thực thụ không chỉ dựa trên các thiết bị đắt tiền, mà còn dựa trên sự hiểu biết và tuân thủ pháp luật của mỗi cá nhân vận hành.

Hiểu rõ các biểu hiện của an ninh mạng giúp bạn chủ động hơn trong việc bảo vệ dữ liệu và hạ tầng IT. Hãy tiếp tục cập nhật các kiến thức về cấu hình thiết bị và quy định pháp luật mới nhất tại Thư Viện CNTT để nâng cao năng lực quản trị và bảo mật.

Cập nhật lần cuối 01/03/2026 by Hiếu IT