Việc nắm vững cách kết nối mạng lan nội bộ giúp tối ưu hóa trao đổi dữ liệu và tài nguyên trong doanh nghiệp. Hệ thống mạng cục bộ (LAN) chuẩn hóa đảm bảo tính toàn vẹn thông tin, hạ tầng băng thông nội bộ và bảo mật endpoint. Bài viết này phân tích sâu về giao thức TCP/IP, cấu hình thiết bị đầu cuối và các tiêu chuẩn bảo mật mạng hiện đại theo tiêu chí NIST.

Nguyên lý vận hành của mạng LAN trong mô hình OSI

Trước khi tìm hiểu cách kết nối mạng lan nội bộ, kỹ sư cần hiểu rõ cơ chế hoạt động tại các lớp trong mạng máy tính như Layer 2 (Data Link) và Layer 3 (Network). Mạng LAN vận hành dựa trên việc chuyển mạch các khung tin (Frames) thông qua địa chỉ MAC và định tuyến các gói tin (Packets) bằng địa chỉ IP. Trong một phân khúc mạng LAN, các thiết bị liên lạc với nhau bằng cách sử dụng giao thức ARP (Address Resolution Protocol) để ánh xạ IP sang MAC.

Hệ thống mạng nội bộ hiện nay chủ yếu sử dụng tiêu chuẩn Ethernet (IEEE 802.3) hoặc Wi-Fi (IEEE 802.11). Việc thiết lập cách kết nối mạng lan nội bộ đúng chuẩn đòi hỏi sự phân tách rõ ràng giữa Broadcast Domain và Collision Domain. Sử dụng Switch thay vì Hub là bước đầu tiên để giảm thiểu xung đột dữ liệu, giúp băng thông được tối ưu hóa cho từng port vật lý.

Theo RFC 1918, các dải địa chỉ IP tư nhân (Private IP) được quy định để sử dụng trong mạng LAN bao gồm:

- Lớp A: 10.0.0.0 đến 10.255.255.255

- Lớp B: 172.16.0.0 đến 172.31.255.255

- Lớp C: 192.168.0.0 đến 192.168.255.255

Chuẩn bị hạ tầng vật lý và thiết bị mạng LAN

Để thực hiện cách kết nối mạng lan nội bộ ổn định, hạ tầng cáp truyền dẫn đóng vai trò quyết định. Kỹ sư hệ thống ưu tiên sử dụng cáp Cat6 hoặc Cat6a cho các kết nối Backbone để đạt tốc độ 10Gbps và Cat5e cho các thiết bị đầu cuối (Workstations). Việc bấm đầu mạng theo chuẩn TIA/EIA-568B là yêu cầu bắt buộc để đảm bảo tính đồng nhất và chống nhiễu xuyên âm.

Thiết bị trung tâm thường là một Access Unit (Router) kết nối với các Distribution Unit (Managed Switch). Với doanh nghiệp có trên 20 user, cách kết nối mạng lan nội bộ hiệu quả nhất là sử dụng Switch Layer 2 có hỗ trợ VLAN (Virtual LAN). Điều này cho phép chia nhỏ mạng vật lý thành các mạng logic riêng biệt, tăng cường bảo mật và kiểm soát luồng traffic tốt hơn.

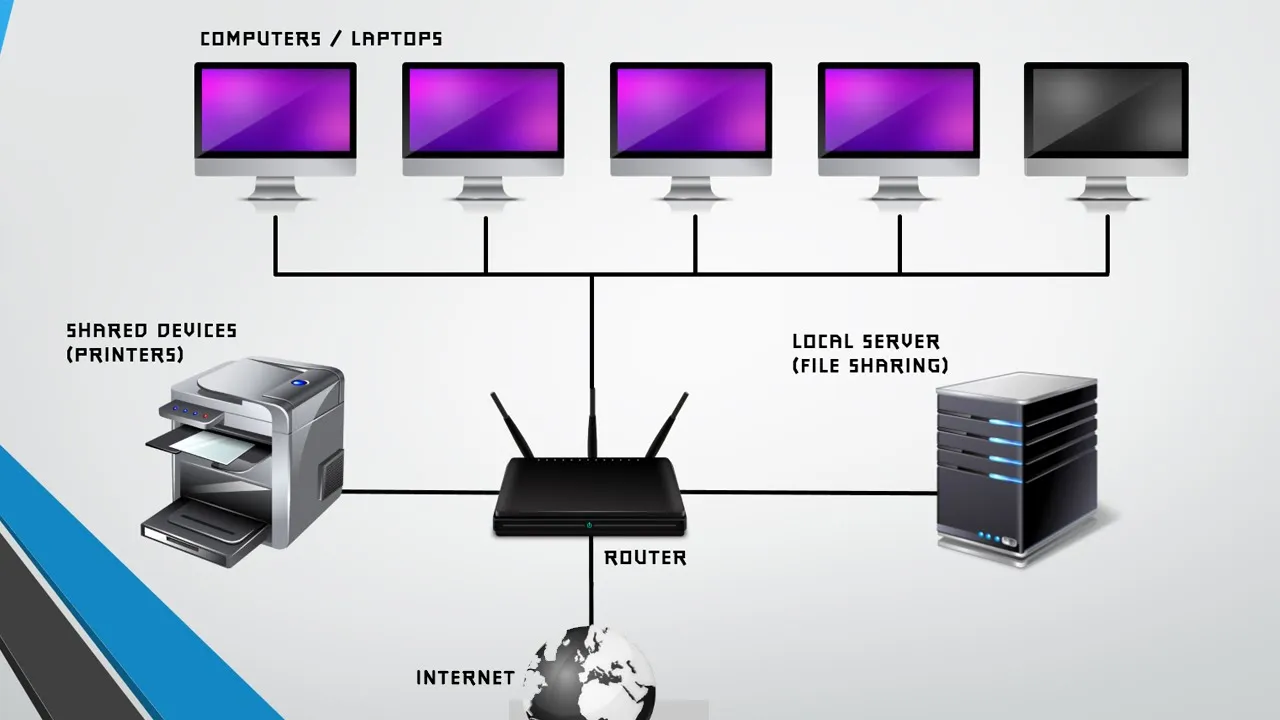

Mô hình kết nối mạng LAN cơ bản qua Switch và RouterSơ đồ minh họa hạ tầng vật lý kết nối các thiết bị đầu cuối vào hệ thống trung tâm.

Mô hình kết nối mạng LAN cơ bản qua Switch và RouterSơ đồ minh họa hạ tầng vật lý kết nối các thiết bị đầu cuối vào hệ thống trung tâm.

Cấu hình địa chỉ IP tĩnh và động trên máy tính

Sau khi hoàn tất kết nối vật lý, bước tiếp theo là thiết lập logic trong cách kết nối mạng lan nội bộ. Thông thường, dịch vụ DHCP (Dynamic Host Configuration Protocol) trên Router sẽ tự động cấp phát IP. Tuy nhiên, đối với các thiết bị dùng chung như Server, Printer hoặc NAS, việc cấu hình IP tĩnh (Static IP) là bắt buộc để tránh tình trạng thay đổi địa chỉ gây mất kết nối.

Trên hệ điều hành Windows 10/11, bạn thực hiện theo các bước chuyên sâu sau:

- Mở giao diện

ncpa.cplqua hộp thoại Run (Win + R). - Chuột phải vào card mạng (Ethernet hoặc Wi-Fi), chọn Properties.

- Chọn Internet Protocol Version 4 (TCP/IPv4) và nhấn Properties.

- Thiết lập IP theo kiến trúc mạng đã quy hoạch (Ví dụ: IP 192.168.1.50, Subnet Mask 255.255.255.0).

⚠️ Cảnh báo: Tuyệt đối không đặt trùng IP (IP Conflict) giữa hai thiết bị trong cùng một Subnet. Điều này sẽ khiến cả hai thiết bị mất kết nối hoặc gây chập chờn cho toàn bộ phân đoạn mạng đó.

Kiểm tra thông suốt mạng bằng Command Line Interface

Một kỹ sư mạng kinh nghiệm luôn kiểm tra tính ổn định sau khi thực hiện cách kết nối mạng lan nội bộ. Lệnh ping (ICMP protocol) là công cụ cơ bản nhất nhưng hiệu quả nhất. Nó giúp xác định độ trễ (latency) và tỷ lệ mất gói tin (packet loss) giữa các nút mạng.

Sử dụng Command Prompt (CMD) với quyền Administrator để chạy các lệnh sau:

ipconfig /all: Kiểm tra chi tiết cấu hình IP, MAC và DNS Server.ping [địa chỉ_IP_đích] -t: Kiểm tra kết nối liên tục đến thiết bị khác.arp -a: Xem bảng phân giải địa chỉ để đảm bảo không có kẻ tấn công ARP Spoofing.

Output mẫu của lệnh ping thành công:

Pinging 192.168.1.1 with 32 bytes of data: Reply from 192.168.1.1: bytes=32 time<1ms TTL=64 Reply from 192.168.1.1: bytes=32 time<1ms TTL=64 Ping statistics: Packets: Sent = 2, Received = 2, Lost = 0 (0% loss)Nếu nhận được thông báo “Request timed out”, hãy kiểm tra lại cáp mạng hoặc cấu hình Firewall trên thiết bị đích. Đây là bước troubleshoot không thể thiếu trong cách kết nối mạng lan nội bộ.

Cấu hình chia sẻ tài nguyên qua giao thức SMB

Mục đích chính của cách kết nối mạng lan nội bộ thường là chia sẻ dữ liệu và máy in qua giao thức SMB (Server Message Block). Để thực hiện an toàn, bạn không nên tắt hoàn toàn Firewall mà chỉ cho phép dịch vụ File and Printer Sharing đi qua cổng 445 và 139.

Các bước thiết lập chia sẻ folder chuẩn bảo mật:

- Chuột phải vào thư mục cần chia sẻ, chọn Properties -> Tab Sharing.

- Nhấn Advanced Sharing, tích chọn Share this folder.

- Tại mục Permissions, hạn chế quyền “Everyone” và chỉ thêm các User/Group cụ thể.

- Truy cập từ máy khác bằng cách gõ

IP-Addressvào File Explorer.

Việc tối ưu cấu hình này trong cách kết nối mạng lan nội bộ giúp ngăn chặn Ransomware lây lan qua các ổ đĩa dùng chung nếu một máy trạm bị nhiễm mã độc. Luôn luôn sử dụng phân quyền NTFS kết hợp với Share Permissions để đạt mức bảo mật cao nhất (Defense in Depth).

Quản lý truy cập mạng LAN từ xa qua VPN Site-to-Site

Trong kỷ nguyên làm việc linh hoạt, cách kết nối mạng lan nội bộ không còn bó hẹp trong văn phòng vật lý. Tuy nhiên, việc mở port Remote Desktop (RDP – Port 3389) trực tiếp ra Internet là một thảm họa bảo mật, dễ bị tấn công Brute-force hoặc khai thác lỗ hổng BlueKeep. Giải pháp chuyên nghiệp nhất là thiết lập VPN (Virtual Private Network).

Kỹ sư thường triển khai WireGuard hoặc OpenVPN trên Router trung tâm (như MikroTik hoặc Cisco). Khi đó, người dùng từ xa sẽ khởi tạo một tunnel mã hóa để trở thành một “node” logic trong mạng LAN nội bộ. Điều này đảm bảo toàn bộ dữ liệu truyền tải được mã hóa AES-256 bit, giữ vững tính riêng tư cho các tài nguyên doanh nghiệp.

Giao diện cài đặt kết nối và chia sẻ trong hệ thống mạng WindowsCấu hình Advanced Sharing Settings trên Windows để quản lý quyền truy cập tài nguyên LAN.

Giao diện cài đặt kết nối và chia sẻ trong hệ thống mạng WindowsCấu hình Advanced Sharing Settings trên Windows để quản lý quyền truy cập tài nguyên LAN.

Cấu hình Access Control List trên thiết bị Switch Cisco

Với các hệ thống yêu cầu bảo mật cao, cách kết nối mạng lan nội bộ cần bao gồm việc cấu hình Access Control List (ACL) trên Switch hoặc Router. Điều này giúp kiểm soát chính xác IP nào được phép giao tiếp với Server nào. Dưới đây là ví dụ cấu hình ACL cơ bản trên thiết bị Cisco IOS (version 15.x) để bảo mật vùng dữ liệu:

! Truy cập vào chế độ cấu hình Router# configure terminal ! Tạo một Extended ACL để chặn máy trạm truy cập trực tiếp vào Database Server Router(config)# ip access-list extended SECURE_LAN Router(config-ext-nacl)# deny tcp 192.168.1.0 0.0.0.255 host 192.168.1.100 eq 3306 Router(config-ext-nacl)# permit ip any any ! Áp dụng ACL vào interface Gateway của mạng LAN Router(config)# interface GigabitEthernet0/1 Router(config-if)# ip access-group SECURE_LAN in Router(config-if)# exitSau khi thực hiện, hãy sử dụng lệnh show ip access-lists để kiểm tra các packet đã bị chặn (matches). Đây là kỹ thuật nâng cao trong cách kết nối mạng lan nội bộ nhằm tuân thủ tiêu chuẩn ISO 27001 về kiểm soát truy cập.

Phân đoạn mạng với VLAN để tăng cường hiệu năng

Khi số lượng thiết bị tăng lên, lưu lượng Broadcast sẽ làm giảm đáng kể hiệu năng hệ thống. Cách kết nối mạng lan nội bộ thông minh là chia mạng thành các VLAN (Virtual LAN) theo phòng ban. Ví dụ: VLAN 10 cho Kế toán, VLAN 20 cho Kỹ thuật, VLAN 30 cho Khách (Guest).

Việc phân đoạn này giúp:

- Giới hạn phạm vi ảnh hưởng của virus/malware.

- Giảm thiểu Broadcast Storms trên toàn mạng.

- Dễ dàng quản lý băng thông (QoS) cho từng bộ phận.

- Tăng cường bảo mật bằng cách ngăn chặn giao tiếp chéo giữa các VLAN nếu không có sự cho phép của Firewall (Inter-VLAN Routing).

Kỹ sư cần ghi nhớ chuẩn 802.1Q khi cấu hình Trunking giữa các Switch để thẻ tag VLAN được truyền tải chính xác giữa các phân đoạn mạng trong cách kết nối mạng lan nội bộ.

Các sai lầm phổ biến khi thiết lập mạng LAN

Dựa trên kinh nghiệm quản trị hệ thống thực tế, nhiều quản trị viên thường mắc lỗi khi triển khai cách kết nối mạng lan nội bộ. Lỗi lớn nhất là tắt hoàn toàn Windows Firewall thay vì cấu hình Inbound/Outbound Rules. Điều này khiến máy tính hoàn toàn “trần trụi” trước các cuộc tấn công Lateral Movement của tin tặc.

Sai lầm thứ hai là sử dụng thiết bị mạng dân dụng (Unmanaged Switch) cho môi trường doanh nghiệp. Các thiết bị này không có khả năng giám sát Loop (Spanning Tree Protocol), dẫn đến việc vô tình cắm ngược dây mạng có thể làm sập toàn bộ hệ thống. Luôn đảm bảo STP được kích hoạt trên các Switch core trong sơ đồ cách kết nối mạng lan nội bộ.

Cuối cùng là việc thiếu sơ đồ mạng (Network Topology) và nhãn dán (Labeling) hệ thống cáp. Khi có sự cố xảy ra, việc truy tìm điểm lỗi vật lý sẽ mất rất nhiều thời gian nếu hạ tầng không được quy hoạch rõ ràng ngay từ đầu.

Bảo mật mạng LAN theo tiêu chuẩn NIST SP 800-123

Tiêu chuẩn NIST nhấn mạnh vào việc bảo mật “vòng ngoài” lẫn “vòng trong” khi thực hiện cách kết nối mạng lan nội bộ. Ngoài việc đặt mật khẩu mạnh cho Wi-Fi (WPA3), quản trị viên cần triển khai xác thực 802.1X cho các port mạng vật lý. Điều này ngăn chặn việc người lạ cắm máy tính lạ vào ổ cắm mạng trên tường để truy cập tài liệu công ty.

Một số khuyến nghị bảo mật cốt lõi:

- Vô hiệu hóa các Port không sử dụng trên Switch.

- Thực hiện Port Security (giới hạn số lượng địa chỉ MAC trên mỗi port).

- Đổi mật khẩu mặc định của tất cả thiết bị mạng (Router, Switch, AP).

- Sử dụng SNMPv3 để giám sát trạng thái thiết bị một cách an toàn.

Áp dụng quy tắc “Least Privilege” (Quyền hạn tối thiểu) trong cách kết nối mạng lan nội bộ để đảm bảo người dùng chỉ truy cập được đúng những gì họ cần cho công việc.

Các lệnh Troubleshoot nhanh cho Sysadmin

Khi nhận báo cáo mất mạng, quy trình xử lý lỗi trong cách kết nối mạng lan nội bộ thường tuân theo mô hình Bottom-up (từ Layer 1 lên). Kiểm tra đèn tín hiệu trên card mạng, sau đó dùng các lệnh sau để khoanh vùng:

nslookup: Kiểm tra lỗi phân giải tên miền DNS nội bộ (Forward/Reverse Lookup).tracert: Xác định gói tin bị tắc nghẽn ở hop (nút mạng) nào.netstat -ano: Xem các kết nối đang hoạt động và port nào đang mở.

Nếu lệnh tracert dừng ngay tại gateway đầu tiên, vấn đề nằm ở cấu hình Router hoặc cáp uplink. Nếu ping được IP nhưng không vào được bằng tên máy tính, hãy kiểm tra lại dịch vụ WINS hoặc file Hosts trên Windows. Những kỹ năng này là nền tảng của một chuyên gia khi thực hiện cách kết nối mạng lan nội bộ.

Bảng so sánh các chuẩn kết nối mạng LAN hiện nay

| Tiêu chí | Fast Ethernet | Gigabit Ethernet | Wi-Fi 6 (802.11ax) |

|---|---|---|---|

| Tốc độ tối đa | 100 Mbps | 1000 Mbps | Lên đến 9.6 Gbps |

| Độ trễ (Latency) | Thấp | Rất thấp | Trung bình |

| Độ ổn định | Rất cao | Rất cao | Phụ thuộc vật cản |

| Chi phí triển khai | Rẻ nhất | Phổ thông | Cao |

| Ứng dụng | Máy in, VOIP | PC, Server, NAS | Thiết bị di động |

Việc lựa chọn chuẩn phù hợp trong cách kết nối mạng lan nội bộ sẽ giúp doanh nghiệp cân bằng giữa chi phí đầu tư và hiệu quả công việc.

Tổng kết quy trình thiết lập mạng nội bộ bền vững

Triển khai cách kết nối mạng lan nội bộ không chỉ là việc kết nối các sợi dây, mà là xây dựng một hệ sinh thái dữ liệu an toàn và hiệu quả. Từ việc quy hoạch dải IP theo RFC 1918, cấu hình VLAN cho đến tích hợp VPN và ACL, mọi bước đều cần sự chính xác tuyệt đối. Một hệ thống LAN mạnh mẽ là nền tảng để doanh nghiệp chuyển đổi số và bảo vệ tài sản trí tuệ trước các mối đe dọa mạng ngày càng tinh vi.

Để tìm hiểu thêm về các cấu hình bảo mật chuyên sâu cho Router Cisco hoặc tối ưu hóa hạ tầng Server, bạn có thể tham khảo thêm các chuyên mục khác trên Thư Viện CNTT. Việc nắm vững cách kết nối mạng lan nội bộ chính là bước đệm để trở thành một Network Engineer chuyên nghiệp.

Cập nhật lần cuối 04/03/2026 by Hiếu IT