Việc triển khai cấu hình vpn client to site là giải pháp thiết yếu để đảm bảo an toàn cho nhân viên truy cập tài nguyên nội bộ từ xa. Trong kỷ nguyên làm việc hybrid, một kết nối Remote Access VPN chuẩn mực không chỉ yêu cầu tính ổn định mà còn phải tuân thủ nghiêm ngặt các tiêu chuẩn về mã hóa và xác thực. Bài viết này sẽ hướng dẫn bạn thiết lập IPsec VPN trên nền tảng FortiOS 7.x, áp dụng các kỹ thuật bảo mật chuyên sâu giúp tối ưu hóa hiệu năng và bảo vệ hạ tầng doanh nghiệp trước các rủi ro xâm nhập trái phép.

Nguyên lý vận hành của IPsec VPN Remote Access

Trước khi bắt đầu cấu hình vpn client to site, kỹ sư mạng cần hiểu rõ cơ bản về giao thức IPsec (Internet Protocol Security) định nghĩa trong RFC 4301. Khác với SSL VPN hoạt động ở tầng Transport, IPsec VPN vận hành tại tầng Network (Layer 3) trong mô hình OSI, cung cấp khả năng mã hóa toàn diện cho mọi lưu lượng IP.

Quá trình thiết lập kết nối (Negotiation) diễn ra qua hai giai đoạn chính:

- Phase 1 (IKE – Internet Key Exchange): Thiết lập một kênh điều khiển bảo mật (Security Association – SA). Tại đây, hai thực thể sẽ thống nhất thuật toán mã hóa (như AES-256), hàm băm (SHA-256) và nhóm Diffie-Hellman (DH Group) để trao đổi khóa. Theo khuyến nghị của NIST (SP 800-77), các chuyên gia nên ưu tiên DH Group 14 trở lên để đảm bảo độ bền trước các cuộc tấn công brute-force hiện đại.

- Phase 2 (IPsec SA): Thiết lập các kênh dữ liệu thực tế để vận chuyển traffic. Giai đoạn này xác định giao thức bảo mật (thường là ESP – Encapsulating Security Payload) và phạm vi mạng (Proxy ID) được phép đi qua tunnel.

⚠️ Cảnh báo bảo mật: Việc sử dụng các thuật toán cũ như DES, 3DES hoặc MD5 hiện được coi là không an toàn. Luôn sử dụng tối thiểu AES-128 và SHA-256 trong môi trường doanh nghiệp.

Bước 1: Thiết lập User và Group để xác thực VPN

Xác thực là lớp phòng thủ đầu tiên. FortiGate hỗ trợ nhiều phương thức từ Local Database đến LDAP/RADIUS. Trong các hệ thống lớn, việc đồng bộ với Active Directory (AD) qua LDAP là phương án tối ưu để quản lý tập trung.

Cấu hình User Local trên FortiOS (CLI):

config user local

edit "vpn_user_01"

set type password

set passwd "Complexity_Password_99"

next

endSau khi tạo User, bạn phải đưa vào một Group cụ thể để áp dụng Policy:

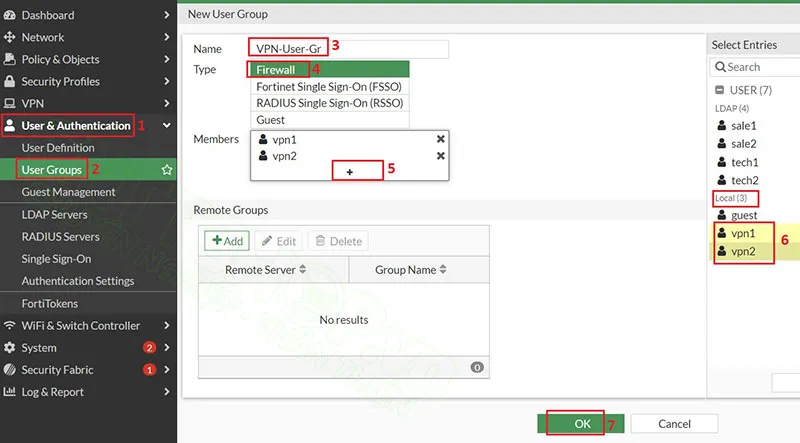

- Vào User & Authentication > User Groups > Create New.

- Name: đặt tên (ví dụ:

VPN_Remote_Users). - Members: Chọn các user vừa tạo hoặc Remote Server (LDAP).

tạo user group

tạo user group

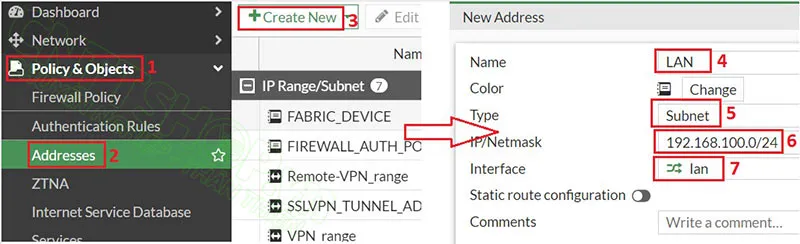

Bước 2: Khai báo đối tượng Address nội bộ

Để Firewall hiểu đường đi của gói tin, chúng ta cần định nghĩa các Address Objects tương ứng với các phân đoạn mạng LAN cần cho phép truy cập từ xa qua tunnel.

Kinh nghiệm thực tế: Nên đặt tên Address theo quy tắc

INTERNAL_NETWORK_[SUBNET]để dễ dàng quản trị và audit cấu hình sau này.

tạo các address

tạo các address

Nếu bạn cấu hình qua Interface, có thể bật tùy chọn Create address object matching subnet để hệ thống tự động sinh ra đối tượng tương ứng với IP/Subnet của Interface đó.

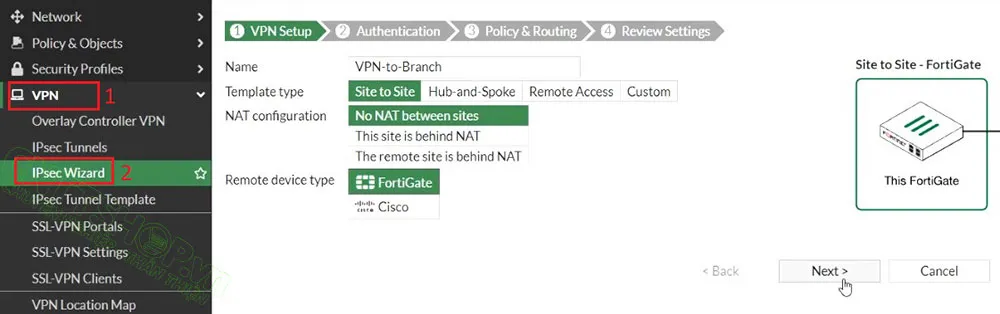

Bước 3: Triển khai cấu hình VPN Client to Site bằng IPsec Wizard

FortiGate cung cấp công cụ Wizard giúp đơn giản hóa các bước phức tạp nhưng vẫn đảm bảo tính chính xác. Truy cập VPN > IPsec Wizard để bắt đầu.

3.1. Thiết lập VPN Setup

- Name: Đặt tên gợi nhớ (ví dụ:

Remote_Access_VPN). - Template type: Chọn Remote Access.

- Remote device type: Chọn Client-based > FortiClient.

vpn setup

vpn setup

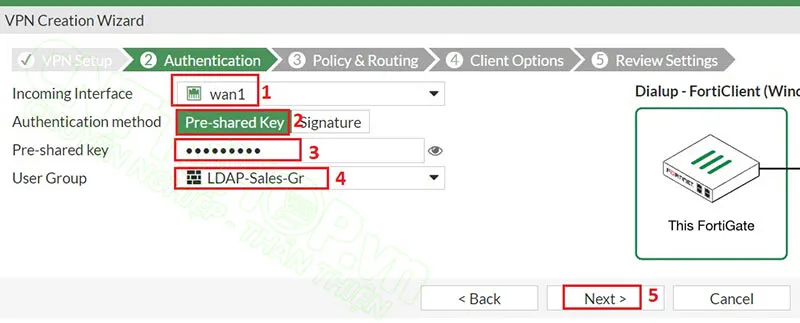

3.2. Cấu hình Authentication

- Incoming Interface: Chọn cổng WAN (Internet) của Firewall. Cổng này phải có IP tĩnh hoặc thông qua DDNS.

- Authentication method: Sử dụng Pre-shared Key (PSK).

- Pre-shared key: Nhập chuỗi khóa phức tạp. Hãy coi đây là tài sản bảo mật cao nhất của tunnel.

- User Group: Chọn Group đã tạo ở Bước 1.

nháºp cá các thông số Authentication

nháºp cá các thông số Authentication

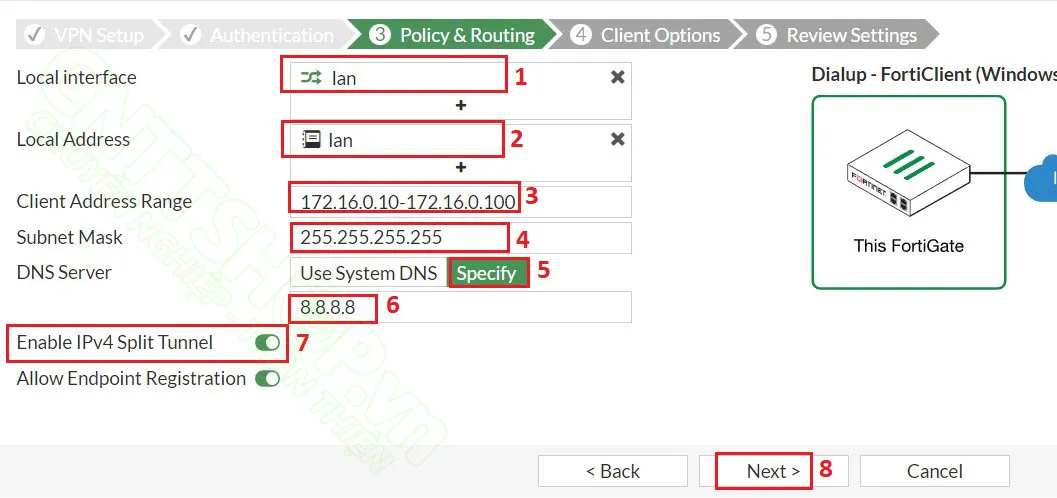

3.3. Thiết lập Policy & Routing và Split Tunneling

Đây là phần quan trọng nhất khi cấu hình vpn client to site. Bạn cần xác định cách dữ liệu của người dùng được định hướng:

- Local Interface: Chọn các cổng mạn nội bộ (LAN, DMZ).

- Client Address Range: Dải IP mà Firewall sẽ cấp cho Client (ví dụ: 10.200.200.1 – 10.200.200.100). Lưu ý không được trùng với dải IP LAN hiện tại để tránh xung đột định tuyến.

- Enable IPv4 Split Tunnel:

- Enabled (Khuyên dùng): Chỉ traffic hướng về mạng công ty mới đi qua VPN. Internet của người dùng vẫn đi qua mạng tại nhà họ. Điều này giúp giảm tải cho Firewall và tăng trải nghiệm người dùng.

- Disabled (Full Tunnel): Toàn bộ traffic (bao gồm web, youtube…) sẽ bị đẩy về Firewall. Thích hợp cho môi trường yêu cầu kiểm soát an ninh tuyệt đối (YMYL).

thiết láºp cá các thông số policy và routing

thiết láºp cá các thông số policy và routing

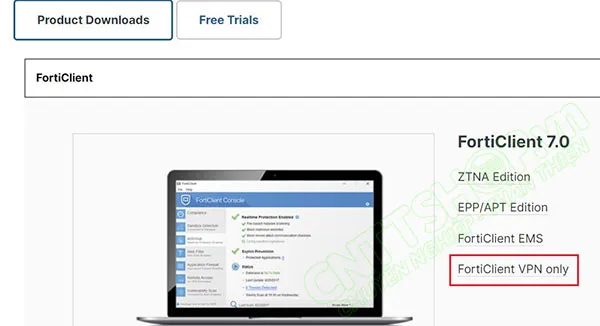

Bước 4: Cài đặt và kết nối trên máy trạm (FortiClient)

Người dùng cuối cần cài đặt phần mềm FortiClient (phiên bản VPN Only được cung cấp miễn phí từ hãng) để bắt đầu phiên làm việc.

tải bản forticlient cho windows

tải bản forticlient cho windows

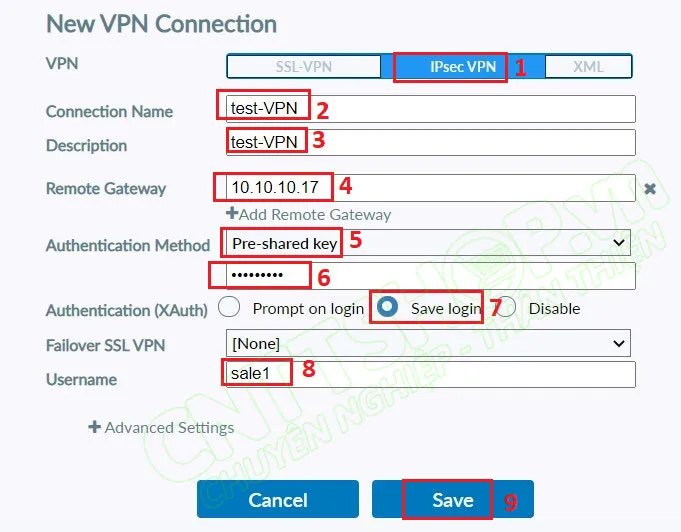

Các bước cấu hình kết nối:

- Mở FortiClient > REMOTE ACCESS > Configure VPN.

- VPN Type: IPsec VPN.

- Remote Gateway: Nhập địa chỉ IP WAN của Firewall.

- Authentication Method: Pre-shared Key (nhập đúng key đã đặt trên Firewall).

- Phase 1 & Phase 2 Settings: Nếu bạn sử dụng cấu hình Custom trên FortiGate, hãy nhấn Advanced Settings để tùy chỉnh thuật toán mã hóa tương ứng.

nháºp cá các thông số VPN trên forticlient

nháºp cá các thông số VPN trên forticlient

Bước 5: Kiểm tra và Troubleshoot kết nối

Sau khi hoàn tất cấu hình vpn client to site, cần thực hiện kiểm tra trạng thái tunnel để đảm bảo tính ổn định.

Kiểm tra qua GUI:

Vào Dashboard > Network > IPsec để xem danh sách các Session đang hoạt động. Tunnel ở trạng thái Up (màu xanh) nghĩa là Phase 1 và Phase 2 đã hoàn tất.

Kiểm tra qua CLI (Dành cho chuyên gia):

Nếu tunnel không lên (Status Down), hãy sử dụng lệnh debug sau trên CLI của FortiGate:

diag vpn ike log filter dst [IP_WAN_Cua_Client]

diag debug app ike -1

diag debug enableLỗi phổ biến:

- Mismatched Pre-shared Key: Lỗi “preshared key mismatch” xuất hiện trong log.

- Proposal Mismatch: Do cài đặt mã hóa Phase 1/Phase 2 giữa Firewall và Client không đồng bộ.

- Firewall Policy: Quên chưa cấu hình Policy cho phép traffic từ Tunnel Interface vào LAN.

Tối ưu hóa bảo mật (Security Hardening) theo chuẩn NIST

Để đạt mức High-Highest Quality trong bảo mật hệ thống, đơn thuần cấu hình vpn client to site là chưa đủ. Bạn nên cân nhắc các yếu tố sau:

- MFA (Multi-Factor Authentication): Kết hợp FortiToken để yêu cầu mã OTP khi đăng nhập. Đây là yêu cầu bắt buộc trong các chuẩn ISO 27001 hoặc NIST.

- X509 Certificate: Thay thế Pre-shared Key bằng Certificate để ngăn chặn tấn công giả mạo gateway.

- Idle Timeout: Tự động ngắt kết nối khi người dùng không có tương tác sau một khoảng thời gian (ví dụ: 15-30 phút) để giải phóng tài nguyên và tránh rủi ro khi máy trạm bị bỏ trống.

Hệ thống IPsec VPN cung cấp độ trễ thấp và tính bảo mật mạnh mẽ hơn so với SSL VPN trong nhiều kịch bản xử lý dữ liệu lớn. Việc làm chủ kỹ thuật cấu hình vpn client to site trên thiết bị FortiGate không chỉ nâng cao kỹ năng quản trị mà còn trực tiếp bảo vệ tài sản số của tổ chức. Nếu bạn quan tâm đến các giải pháp khác, hãy tham khảo thêm bài hướng dẫn về SSL VPN để có cái nhìn so sánh khách quan nhất.

Tham chiếu:

- Fortinet Documentation: IPsec VPN for FortiOS 7.4.x.

- IETF RFC 4301: Security Architecture for the Internet Protocol.

- NIST Special Publication 800-77: Guide to IPsec VPNs.

Cập nhật lần cuối 01/03/2026 by Hiếu IT