Việc triển khai cấu hình vpn site to site fortigate đóng vai trò then chốt trong việc kết nối các chi nhánh về trụ sở chính một cách bảo mật. Giải pháp này sử dụng giao thức IPsec (Internet Protocol Security) để mã hóa dữ liệu truyền tải trên môi trường Internet không an toàn. Bài viết này sẽ hướng dẫn bạn từ các nguyên lý cơ bản đến các bước thiết lập chuyên sâu trên FortiOS 7.0, đảm bảo tính ổn định và tuân thủ các tiêu chuẩn bảo mật NIST.

Nguyên lý hoạt động của IPsec VPN trên tường lửa Fortigate

Trước khi tiến hành cấu hình vpn site to site fortigate, kỹ sư hệ thống cần nắm vững kiến thức nền tảng về bộ giao thức IPsec. IPsec hoạt động tại tầng Network (Layer 3) trong mô hình OSI, cung cấp các dịch vụ: bảo mật dữ liệu, xác thực nguồn gốc và toàn vẹn dữ liệu. Theo chuẩn RFC 2401, IPsec bao gồm hai chế độ hoạt động chính: Transport Mode (chỉ mã hóa phần Payload) và Tunnel Mode (mã hóa toàn bộ gói tin IP). Trong các kịch bản kết nối giữa hai văn phòng, Tunnel Mode là lựa chọn bắt buộc.

Quá trình thiết lập kết nối IPsec diễn ra qua hai giai đoạn (Phase). Phase 1 (IKE – Internet Key Exchange) chịu trách nhiệm thiết lập một kênh truyền bảo mật giữa hai thiết bị đầu cuối thông qua việc trao đổi khóa Diffie-Hellman (DH). Phase 2 (IPsec) sẽ sử dụng kênh truyền đã thiết lập ở Phase 1 để tạo ra các Security Association (SA) nhằm mã hóa dữ liệu người dùng thực tế. Việc hiểu rõ sự khác biệt giữa IKEv1 và IKEv2 (RFC 7296) là rất quan trọng; trong đó IKEv2 được khuyến nghị nhờ khả năng chống lại các cuộc tấn công DoS và hỗ trợ EAP tốt hơn.

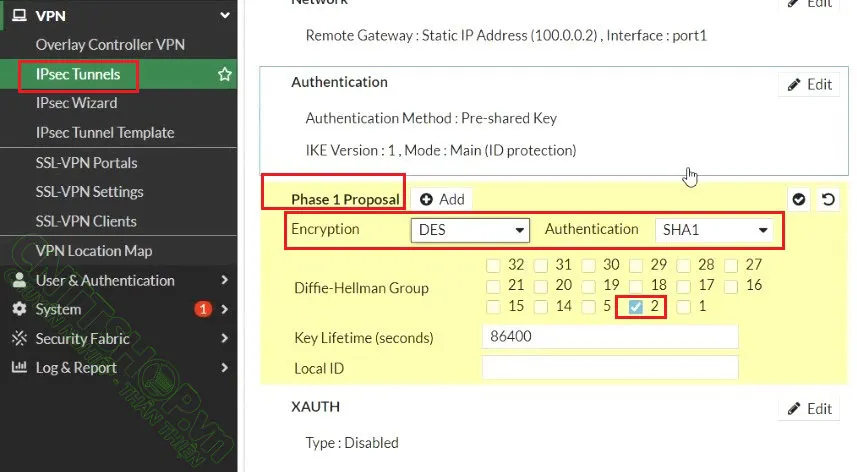

⚠️ Cảnh báo bảo mật: Việc sử dụng các thuật toán mã hóa lỗi thời như DES hoặc MD5 trong cấu hình vpn site to site fortigate sẽ tạo ra lỗ hổng nghiêm trọng. Chúng tôi khuyến nghị tối thiểu sử dụng AES-256 và SHA-256 để đảm bảo an toàn theo tiêu chuẩn hiện đại.

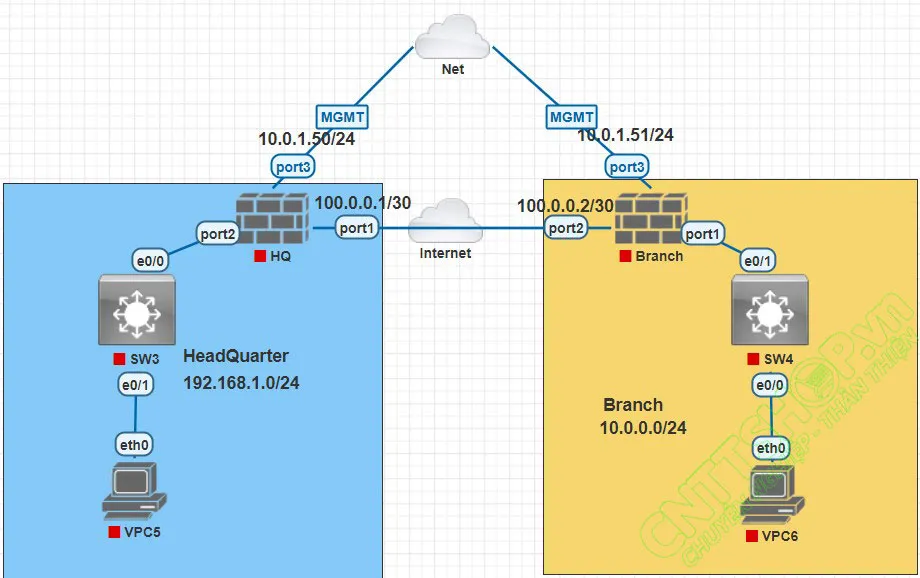

Mô hình kết nối và thông số kỹ thuật thực hiện

mô hình kết nối VPN Site to Site Fortigate

mô hình kết nối VPN Site to Site Fortigate

Trong kịch bản thực tế này, chúng ta sẽ thực hiện kết nối giữa hai thực thể: HeadQuarter (HQ) và chi nhánh (Branch).

- Site HeadQuarter (HQ):

- Outer Interface (WAN): 100.0.0.1

- Inner Network (LAN): 192.168.1.0/24

- Device: FortiGate 60F chạy FortiOS 7.0.

- Site Branch (BR):

- Outer Interface (WAN): 100.0.0.2

- Inner Network (LAN): 10.0.0.0/24

- Device: FortiGate VM hoặc thiết bị phần cứng tương đương.

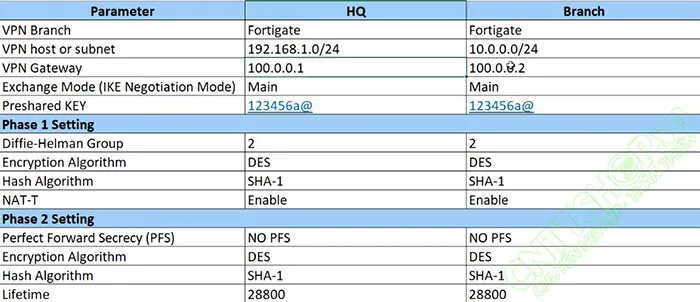

Mọi thao tác cấu hình vpn site to site fortigate phải đảm bảo sự trùng khớp tuyệt đối về tham số Phase 1 và Phase 2 giữa hai đầu thiết bị. Chỉ một sai lệch nhỏ về Preshared Key hoặc thời gian sống của khóa (Key Life Time) cũng sẽ khiến Tunnel không thể thiết lập (Down).

Các thông số thiết lập VPN phase 1, Phase 2 IPSec

Các thông số thiết lập VPN phase 1, Phase 2 IPSec

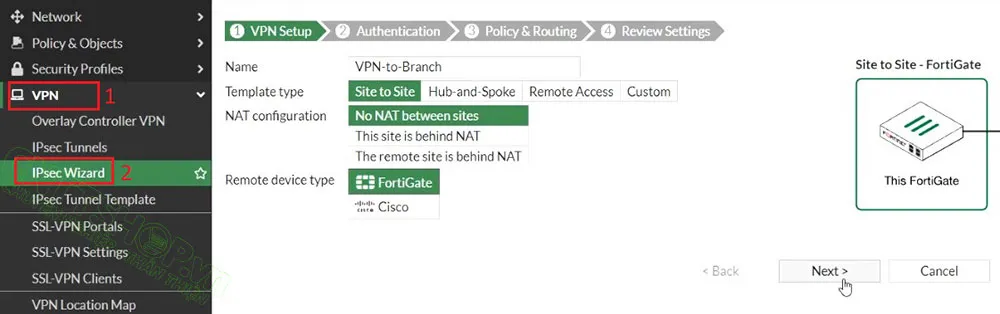

Bước 1: Khởi tạo VPN Tunnel thông qua IPsec Wizard

FortiOS cung cấp công cụ Wizard giúp đơn giản hóa việc cấu hình vpn site to site fortigate. Công cụ này tự động tạo ra các đối tượng (Address Objects), Firewall Policies và Static Routes cơ bản.

Truy cập Dashboard của Fortigate HQ, chọn VPN > IPsec Wizard.

- Name: Đặt tên gợi nhớ (ví dụ: To-Branch-Site).

- Template type: Chọn Site to Site.

- Remote Device Type: Chọn FortiGate.

- NAT configuration: Nếu cả hai đầu đều có IP Public trực tiếp, chọn No NAT. Nếu một đầu nằm sau Router nhà mạng, chọn This site is behind NAT.

Thiết lập VPN name, NAT, remote device type

Thiết lập VPN name, NAT, remote device type

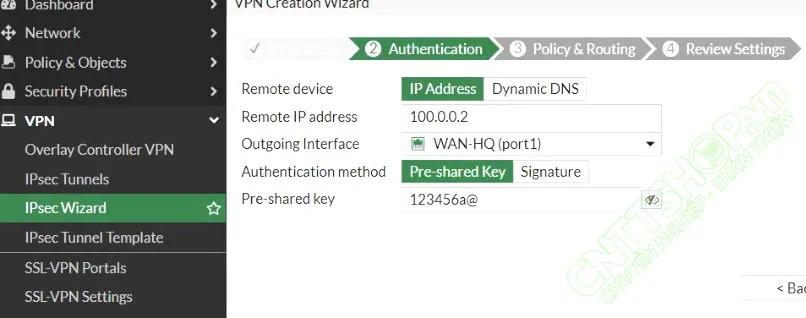

Tại cửa sổ tiếp theo, bạn cần khai báo các thông số xác thực. Đây là bước quan trọng nhất trong cấu hình vpn site to site fortigate. Nhập IP WAN của Site Branch (100.0.0.2) vào ô Remote IP Address. Chọn Outgoing Interface là cổng WAN đang kết nối Internet. Cuối cùng, nhập một chuỗi Preshared Key đủ mạnh (trên 16 ký tự bao gồm chữ hoa, chữ thường và ký tự đặc biệt).

thiết lập remote ip address và Preshared key cho vpn tunnel

thiết lập remote ip address và Preshared key cho vpn tunnel

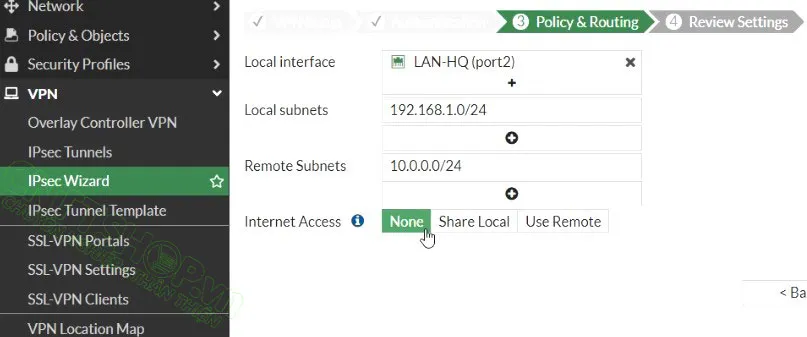

Bước 2: Khai báo Policy và Subnet cục bộ

Sau khi xác thực, Wizard yêu cầu xác định các dải mạng sẽ tham gia vào đường truyền VPN. Tại mục Local Interface, chọn cổng LAN của HQ. Hệ thống sẽ tự động điền dải mạng 192.168.1.0/24 vào Local Subnets. Tại mục Remote Subnets, bạn điền chính xác dải mạng của chi nhánh: 10.0.0.0/24.

cấu hình dải mạng local và remote cho VPN

cấu hình dải mạng local và remote cho VPN

Lưu ý về mục Internet Access: Trong hầu hết các trường hợp triển khai cấu hình vpn site to site fortigate tiêu chuẩn, chúng ta chọn None. Lựa chọn này đảm bảo chỉ lưu lượng giữa hai văn phòng đi qua VPN, còn lưu lượng đi Internet của người dùng vẫn đi trực tiếp qua cổng WAN nội bộ (Split Tunneling), giúp tối ưu băng thông cho doanh nghiệp.

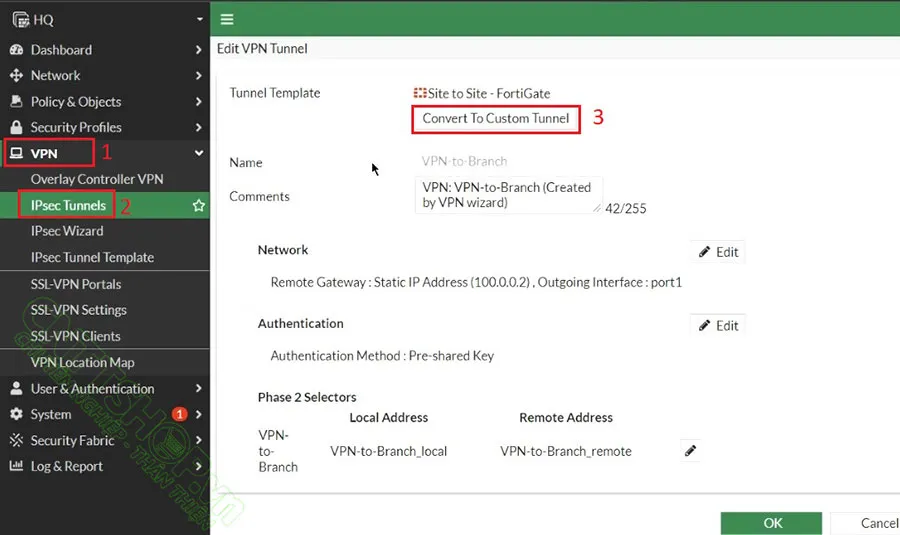

Bước 3: Chuyển đổi sang Custom Tunnel để tinh chỉnh bảo mật

Dù Wizard rất tiện lợi, nhưng để đạt chuẩn bảo mật HIGH Quality, kỹ sư cần chuyển đổi Tunnel sang chế độ Custom. Điều này cho phép chúng ta can thiệp sâu vào các thuật toán mã hóa trong Phase 1 và Phase 2 của quá trình cấu hình vpn site to site fortigate.

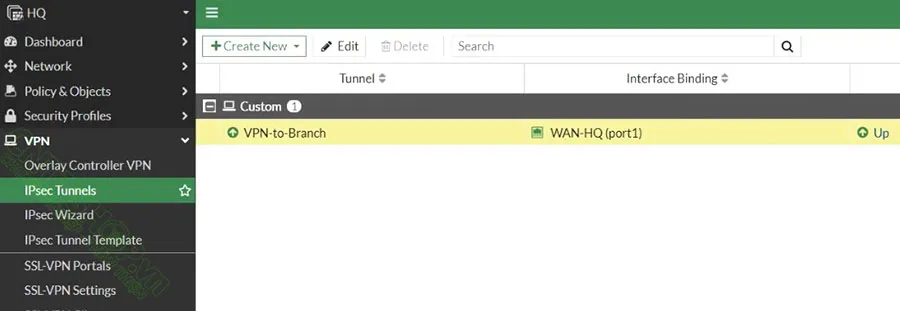

Vào VPN > IPsec Tunnels, chuột phải vào Tunnel vừa tạo và chọn Convert to Custom Tunnel.

convert vpn tunnel to custom tunnel

convert vpn tunnel to custom tunnel

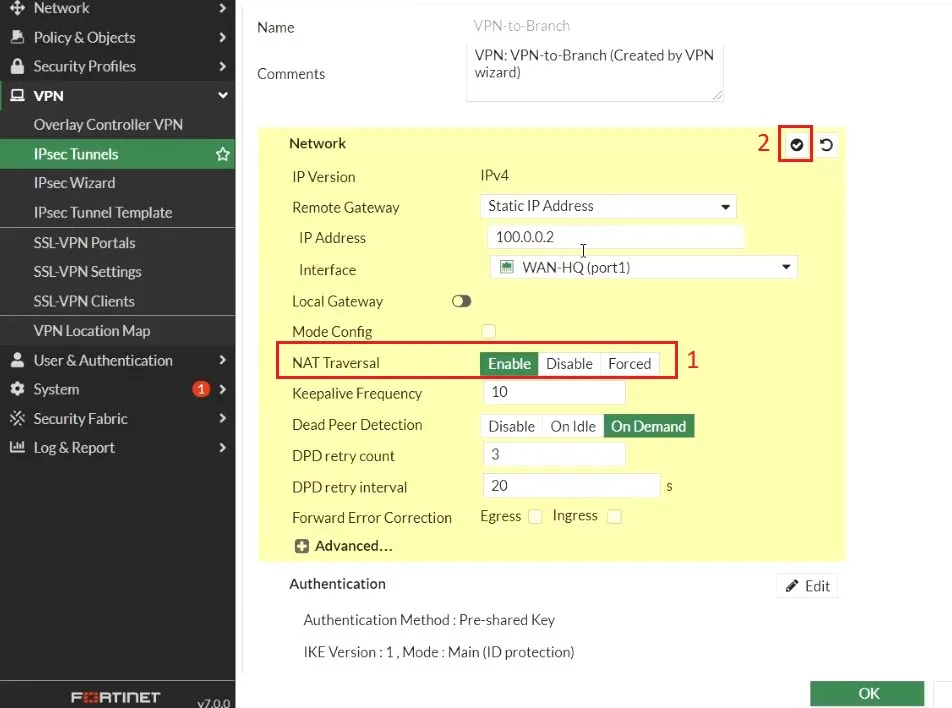

Trong tab Network, hãy đảm bảo NAT Traversal được bật (Enable). Tính năng này cho phép gói tin IPsec (ESP – Protocol 50) có thể đi xuyên qua các thiết bị thực hiện NAT bằng cách đóng gói thêm một lớp UDP header (thường là Port 4500). Đây là kỹ thuật bắt buộc nếu bạn thực hiện cấu hình vpn site to site fortigate trong môi trường mạng phức tạp.

enable NAT traversal trong menu Network

enable NAT traversal trong menu Network

Bước 4: Cấu hình thông số Phase 1 Proposal (IKE)

Trong phần Authentication, hãy chuyển Exchange Mode thành Main Mode. Theo kinh nghiệm triển khai hệ thống lớn, Main Mode bảo mật hơn Aggressive Mode vì nó che giấu định danh của các thiết bị trong quá trình thỏa thuận khóa.

Tại mục Phase 1 Proposal, hãy loại bỏ các thuật toán yếu. Một mô hình cấu hình vpn site to site fortigate chuẩn nên sử dụng:

- Encryption: AES256.

- Authentication: SHA256.

- Diffie-Hellman Group: Chọn Group 14 (2048-bit) trở lên để chống lại các kỹ thuật bẻ khóa hiện đại.

- Key Life Time: Thường để mặc định 86400 giây (24 giờ).

Thiết lập các thông số Phase 1 Proposal

Thiết lập các thông số Phase 1 Proposal

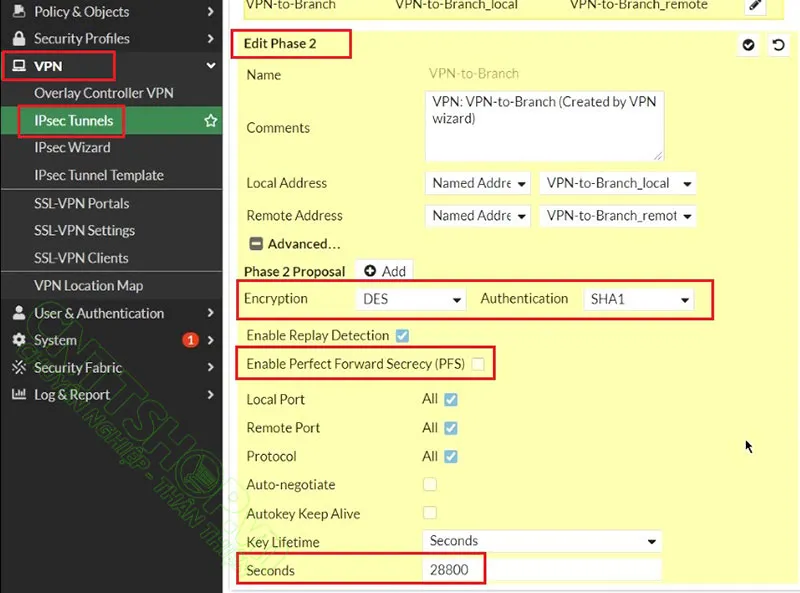

Bước 5: Thiết lập thông số Phase 2 Proposal (IPsec)

Phase 2 xác định cách thức dữ liệu thực tế được mã hóa. Click vào mục Advanced trong Phase 2 để mở rộng cấu hình. Tại đây, bạn chọn thuật toán tương ứng với Phase 1 để tránh xung đột. Đặc biệt, hãy chú trọng vào tính năng Perfect Forward Secrecy (PFS). Khi bật PFS, mỗi phiên làm việc sẽ sử dụng một bộ khóa hoàn toàn độc lập với khóa của Phase 1. Nếu một khóa bị lộ, kẻ tấn công cũng không thể giải mã các phiên dữ liệu trước đó.

Khi thực hiện cấu hình vpn site to site fortigate, hãy đảm bảo Local Address và Remote Address trong Phase 2 khớp với các Address Object đã tạo. Nếu khai báo sai (ví dụ: khai báo 192.168.1.0/24 ở HQ nhưng ở Branch lại khai báo là 192.168.0.0/16), Tunnel sẽ gặp lỗi “No matching Phase 2 selector”.

thiết lập các thông số Phase 2 Proposal

thiết lập các thông số Phase 2 Proposal

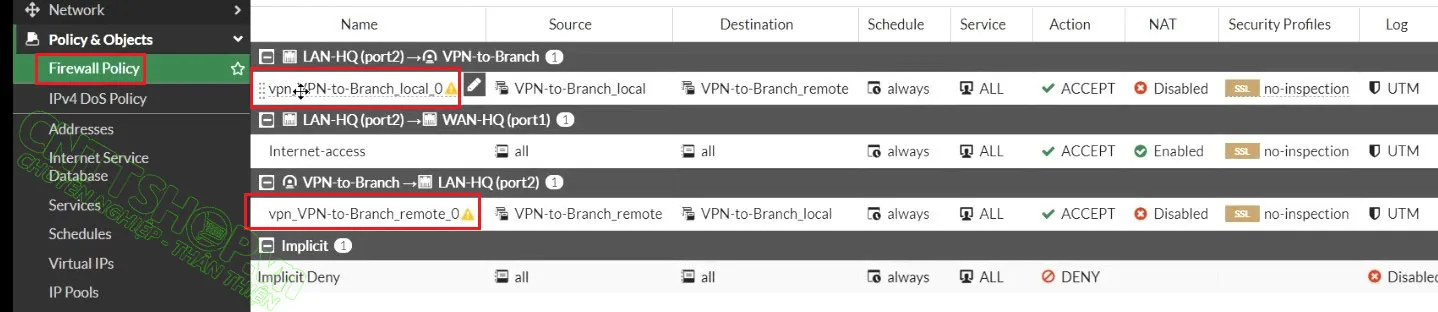

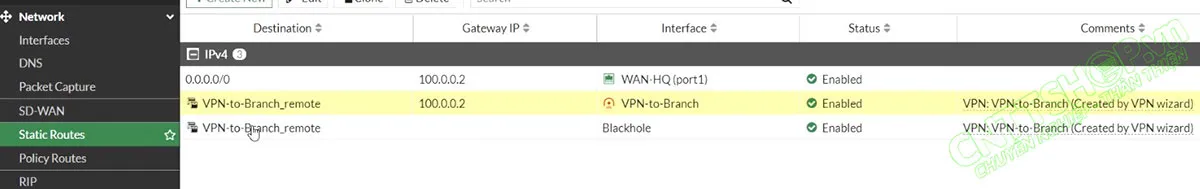

Bước 6: Kiểm tra Firewall Policy và Định tuyến (Static Route)

Mặc dù Wizard đã tạo sẵn, bạn vẫn cần kiểm tra lại Firewall Policy để đảm bảo lưu lượng được phép đi qua. Sẽ có ít nhất hai luật (Policy): LAN -> VPN và VPN -> LAN. Trong các hệ thống yêu cầu bảo mật cao, thay vì để “Action: Accept” cho mọi dịch vụ (Service: ALL), bạn nên giới hạn chỉ cho phép các giao thức cần thiết như RDP, ICMP, hoặc HTTP/HTTPS.

Về phần Static Route, Fortigate cần biết rằng để đi đến dải mạng 10.0.0.0/24, nó phải đẩy gói tin vào giao diện (interface) của VPN Tunnel. Lỗi phổ biến nhất khi cấu hình vpn site to site fortigate là quên cấu hình Route ở một trong hai đầu, dẫn đến tình trạng Tunnel báo Up nhưng không thể ping thấy nhau.

fortigate tạo sẵn 2 policy cho VPN tunnel

fortigate tạo sẵn 2 policy cho VPN tunnel static route cũng được tạo tự động cho VPN tunnel

static route cũng được tạo tự động cho VPN tunnel

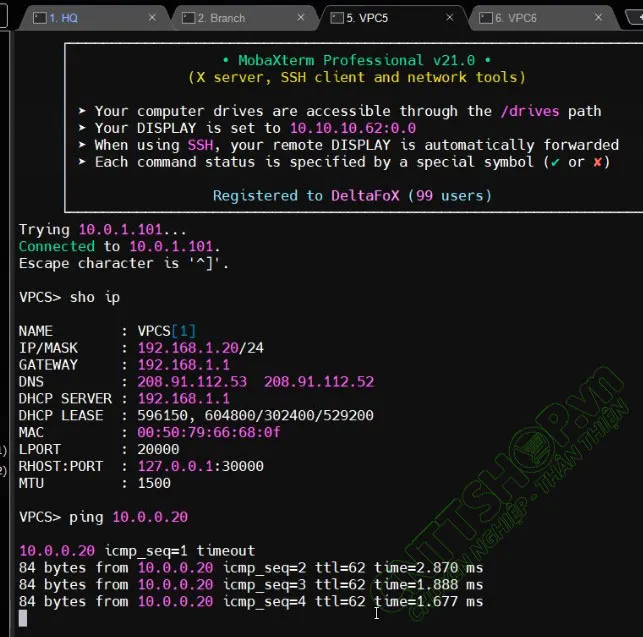

Bước 7: Kích hoạt Tunnel và kiểm tra kết nối thực tế

IPsec VPN của Fortigate hoạt động theo cơ chế “On-demand”, nghĩa là Tunnel chỉ thực sự được thiết lập khi có dữ liệu đi qua (Trừ khi bạn bật tính năng Auto-negotiate). Để kiểm tra, hãy đứng từ một máy tính trong mạng LAN (ví dụ VPC5 IP 192.168.1.20) và thực hiện lệnh ping đến máy tính ở chi nhánh (VPC6 IP 10.0.0.20).

kiểm tra kết nối từ VPC5 đến VPC6

kiểm tra kết nối từ VPC5 đến VPC6

Nếu lệnh ping thành công, truy cập Dashboard > Network > IPsec Monitor. Bạn sẽ thấy trạng thái của Tunnel chuyển sang màu xanh (Up) kèm theo thông tin về lượng dữ liệu truyền nhận (Incoming/Outgoing Traffic).

Sau khi Ping OK thì vpn tunnel đã UP

Sau khi Ping OK thì vpn tunnel đã UP

Bước 8: Xử lý sự cố (Troubleshooting) dành cho chuyên gia

Nếu sau khi cấu hình vpn site to site fortigate mà Tunnel vẫn ở trạng thái Down (màu đỏ), hãy sử dụng công cụ Command Line Interface (CLI) để chẩn đoán chính xác nguyên nhân.

Sử dụng lệnh sau trên CLI của Fortigate:

diag vpn ike log filter dst-addr 100.0.0.2

diag debug app ike -1

diag debug enableDưới đây là các lỗi thường gặp dựa trên output:

- “preshared key mismatch”: Sai mật khẩu dùng chung giữa hai đầu.

- “no proposal chosen”: Sai lệch về thuật toán mã hóa (Encryption/Hash) hoặc DH Group giữa Phase 1 hoặc Phase 2.

- “retransmit”: Thiết bị không nhận được phản hồi từ đầu xa, thường do tường lửa phía trước chặn cổng UDP 500 hoặc UDP 4500.

Việc kiểm tra bảng định tuyến bằng lệnh get router info routing-table all cũng là bước không thể thiếu để xác nhận gói tin có đi đúng hướng vào VPN Tunnel hay không.

Tối ưu hóa hiệu suất VPN trên thiết bị phần cứng

Đối với các dòng máy Fortigate có chip chuyên dụng (CP9 hoặc SOC4), quá trình mã hóa/giải mã IPsec sẽ được tăng tốc phần cứng (Hardware Acceleration). Khi cấu hình vpn site to site fortigate, tính năng này thường được bật mặc định. Tuy nhiên, nếu bạn sử dụng các tính năng nâng cao như IPsec Forward Error Correction (FEC) để cải thiện chất lượng trên đường truyền Internet chập chờn, hãy lưu ý rằng nó có thể làm tăng mức sử dụng CPU đáng kể.

Một lưu ý quan trọng khác là cấu hình Dead Peer Detection (DPD). Tính năng này giúp tường lửa phát hiện nhanh chóng khi đầu xa bị mất kết nối để đóng Tunnel cũ, giải phóng tài nguyên và sẵn sàng cho việc tái thiết lập kết nối mới ngay khi đường truyền ổn định trở lại.

Các tiêu chuẩn bảo mật cần tuân thủ (YMYL Security)

Khi thực hiện cấu hình vpn site to site fortigate cho các tổ chức tài chính hoặc y tế (thuộc nhóm YMYL – Your Money Your Life), bạn phải tuân thủ nghiêm ngặt các tiêu chuẩn như ISO 27001 hoặc NIST SP 800-77.

- Luôn sử dụng IKEv2 thay cho IKEv1 để tận dụng khả năng bảo mật cao hơn.

- Thực hiện thay đổi Preshared Key định kỳ tối thiểu 6 tháng một lần.

- Cấu hình giới hạn địa chỉ IP được phép thiết lập VPN (IP address constraint) để tránh bị rò quét (Brute-force) từ các IP lạ trên Internet.

- Luôn cập nhật Firmware của Fortigate lên phiên bản mới nhất (ví dụ các bản Patch của FortiOS 7.0) để vá lỗi bảo mật liên quan đến IPsec stack.

Việc thiết lập sai có thể dẫn đến việc lộ lọt dữ liệu nội bộ ra môi trường công cộng. Do đó, sau khi cấu hình vpn site to site fortigate, hãy thực hiện một bài kiểm tra xâm nhập (Penetration Test) cơ bản để đảm bảo không có cổng dịch vụ nào bị hở ra ngoài ý muốn.

Kết luận và hướng phát triển hệ thống

Qua hướng dẫn trên, bạn đã có thể tự mình thực hiện cấu hình vpn site to site fortigate một cách an toàn và chuyên nghiệp. Giải pháp này không chỉ đảm bảo kết nối thông suốt mà còn bảo vệ tài sản số của doanh nghiệp trước các rủi ro an ninh mạng. Trong bước tiếp theo, bạn có thể tìm hiểu về cách cấu hình SD-WAN kết hợp với VPN để tối ưu hóa đường truyền giữa nhiều chi nhánh cùng lúc.

Nếu bạn gặp khó khăn trong quá trình triển khai hoặc cần tư vấn sâu hơn về hạ tầng Firewall Fortigate, hãy liên hệ với đội ngũ kỹ thuật của Thư Viện CNTT để được hỗ trợ nhanh nhất. Chúc các bạn cấu hình thành công hệ thống của mình!

Cập nhật lần cuối 01/03/2026 by Hiếu IT