Triển khai hạ tầng mạng doanh nghiệp yêu cầu sự ổn định tuyệt đối và tính bảo mật cao. Việc cấu hình vpn trên modem VNPT không chỉ đơn thuần là mở cổng (forward port), mà là một quy trình kỹ thuật chuyển đổi thiết bị từ chế độ lớp 3 (Route Mode) sang lớp 2 (Bridge Mode) để nhường quyền xử lý cho các tường lửa chuyên dụng như Sophos XG. Trong bài viết này, Thư Viện CNTT sẽ hướng dẫn bạn chi tiết cách thiết lập kết nối IPsec Site-to-Site VPN sử dụng Chứng chỉ số (Digital Certificates) — phương thức xác thực đạt tiêu chuẩn an toàn cao nhất hiện nay theo chuẩn NIST.

Tại sao cần chuyển Modem VNPT sang Bridge Mode khi dùng VPN?

Hầu hết các modem mặc định của VNPT (như dòng iGate GW040, GW240) khi hoạt động ở chế độ Route Mode sẽ thực hiện cơ chế NAT (Network Address Translation). Việc này tạo ra một rào cản lớn cho các giao thức VPN như IPsec hoặc OpenVPN do vấn đề “Double NAT”. Khi bạn thực hiện cấu hình vpn trên modem VNPT, việc đầu tiên cần làm là chuyển thiết bị này thành môt “cầu nối” (Bridge Mode).

Trong mô hình Bridge Mode, modem VNPT chỉ đóng vai trò chuyển đổi tín hiệu quang (Optical) sang điện (Ethernet). Modem sẽ không giữ IP WAN nữa; thay vào đó, tường lửa Sophos XG phía sau sẽ thực hiện quay số PPPoE và nhận địa chỉ IP Public trực tiếp trên cổng WAN của nó. Điều này giúp loại bỏ hoàn toàn các lỗi về NAT-Traversal và cho phép các gói tin VPN (sử dụng Port UDP 500/4500) đi thẳng vào tường lửa mà không bị can thiệp bởi Firewall sơ cấp của modem nhà mạng.

Quy trình chuyển đổi kỹ thuật trên thiết bị đầu cuối VNPT

Trước khi bắt tay vào cấu hình trên tường lửa Sophos, bạn cần làm việc với hạ tầng của ISP. Quy trình này đòi hỏi sự chính xác về thông số VLAN, vì VNPT thường sử dụng các VLAN ID cụ thể cho các dịch vụ Internet và IPTV.

- Liên hệ tổng đài kỹ thuật: Gọi 18001166 (VNPT) để yêu cầu chuyển Modem sang Bridge Mode cho cổng LAN 1 hoặc LAN 4. Bạn cần cung cấp mã hợp đồng và yêu cầu kỹ thuật viên Reset MAC nếu cần thiết.

- Lấy thông tin tài khoản: Đảm bảo bạn có Username và Password PPPoE (thường có dạng

tentaikhoan_vnp). - Xác định VLAN Tagging: Thông thường, cổng dịch vụ Internet của VNPT sử dụng VLAN Tagging số 11. Các thiết bị tường lửa chuyên dụng như Sophos XG hỗ trợ tag VLAN trực tiếp trên Interface WAN để nhận diện luồng dữ liệu từ OLT của nhà mạng.

⚠️ Cảnh báo: Việc chuyển sang Bridge Mode sẽ làm mất kết nối Internet tạm thời cho toàn bộ mạng nội bộ cho đến khi thiết bị phía sau (Router/Firewall) thực hiện quay số thành công. Hãy thực hiện vào giờ thấp điểm để tránh gián đoạn công việc.

Thiết lập quay số PPPoE trên tường lửa Sophos XG/XGS

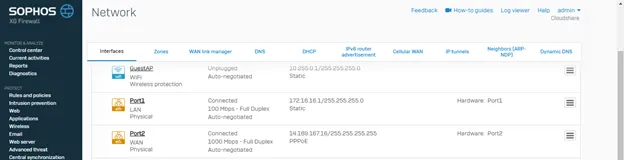

Sau khi modem VNPT đã ở chế độ Bridge, Sophos XG sẽ đóng vai trò là Gateway chính. Đây là bước nền tảng để cấu hình vpn trên modem VNPT thành công, vì VPN chỉ hoạt động ổn định khi IP WAN được gán trực tiếp trên Interface của tường lửa.

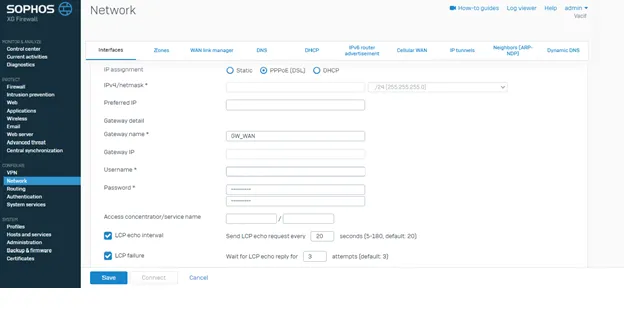

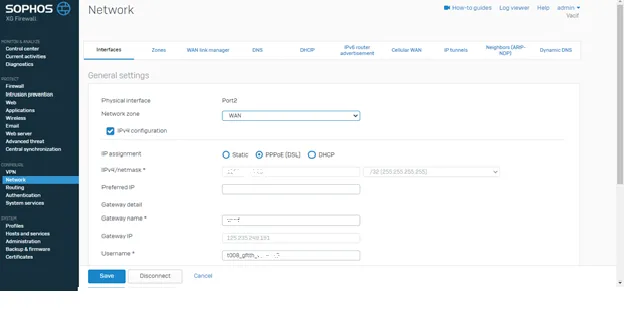

Cấu hình Interface WAN trên Sophos

Truy cập vào Dashboard của Sophos XG:

- Vào Network > Interfaces.

- Chọn Port được kết nối với modem VNPT (Ví dụ Port 2).

- Tại mục IPv4/Configuration, chọn PPPoE.

- Nhập Username và Password đã lấy từ nhà mạng.

Cấu hình VLAN 11 cho kỹ thuật VNPT

Tại mục DSL settings (hoặc Advanced Settings tùy phiên bản OS), click chọn VDSL và điền Vlan tag là 11 (hoặc số VLAN cụ thể tại khu vực của bạn).

Nếu thông số chính xác, Sophos sẽ nhận được IP Public tại mục Status. Ví dụ trong hướng dẫn này là 115.100.230.50. Đây chính là Endpoint cho Tunnel VPN của bạn.

Lưu ý: Đối với Sophos Home kết nối line VNPT đã được modem tag VLAN sẵn, bạn có thể không cần điền Vlan tag trên Sophos.

Cơ chế xác thực Digital Certificates trong IPsec VPN

Tại sao chúng ta không dùng Pre-Shared Key (PSK)? PSK dễ cấu hình nhưng tiềm ẩn rủi ro lộ lọt mật khẩu nếu bị tấn công Brute-force. Sử dụng xác thực chứng chỉ số (Digital Certificates) dựa trên hạ tầng khóa công khai (PKI) cung cấp độ bảo mật cao hơn nhiều lần. Nó đảm bảo tính toàn vẹn và chống giả mạo danh tính giữa hai chi nhánh (Site-to-Site).

Mỗi thiết bị Sophos trong sơ đồ sẽ đóng vai trò là một thực thể trong hệ thống PKI, tự cấp phát hoặc sử dụng chứng chỉ từ một Certificate Authority (CA) tin cậy để thiết lập lòng tin (Trust). Việc cấu hình vpn trên modem VNPT theo hướng này tuân thủ các khuyến nghị an ninh mạng hiện đại.

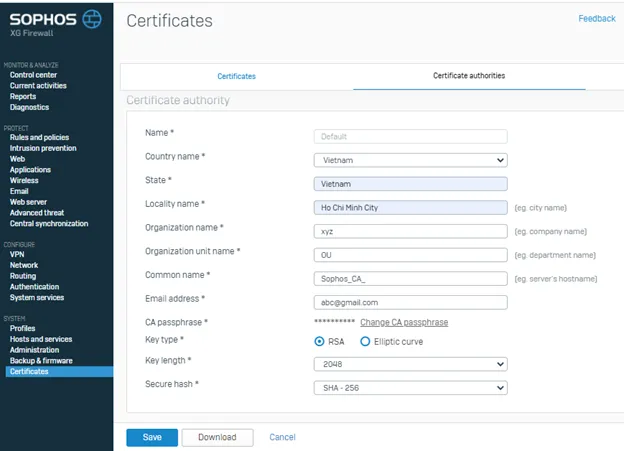

Bước 1: Khởi tạo và Export Certificate Authority (CA)

Trên từng thiết bị (Ví dụ: Sophos Home và Sophos XG 85), bạn cần cấu hình thông tin CA nội bộ.

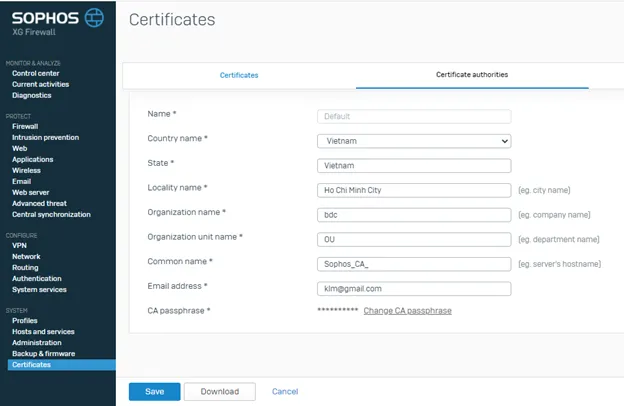

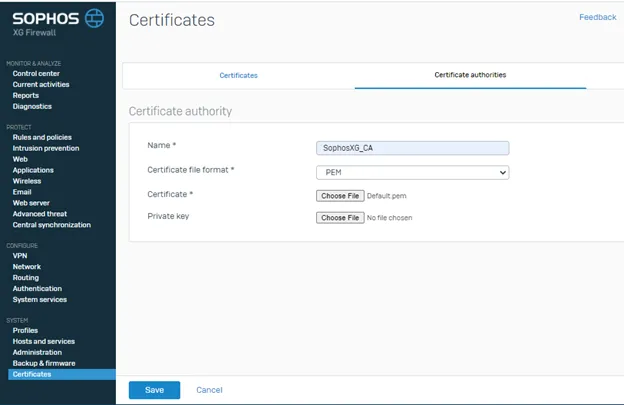

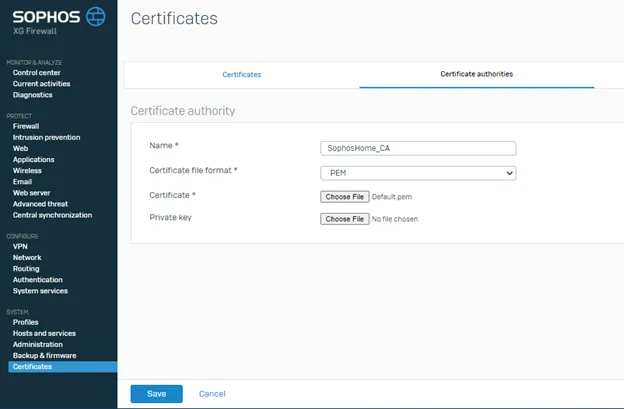

- Vào System > Certificates > Certificate Authorities.

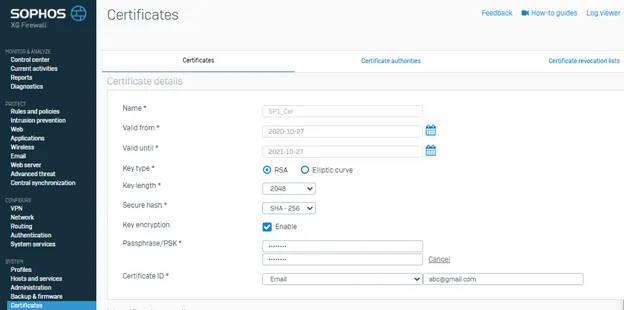

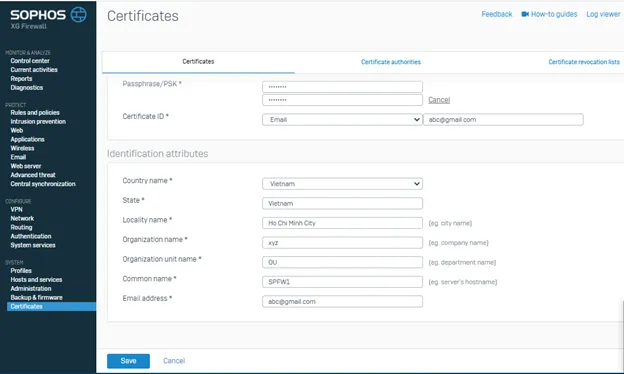

- Chọn CA mặc định (Default) hoặc tạo mới. Điền đầy đủ: Country name, State, Company Name, và đặc biệt là Key type (nên chọn RSA 2048-bit trở lên) cùng Secure hash (SHA2-256 hoặc SHA2-512).

Sau khi lưu thông tin, hãy tải (Download) file CA này về máy tính cá nhân để chuẩn bị cho bước trao đổi chứng chỉ giữa hai Site.

Bước 2: Tạo và Export Certificates cho các Site

Mỗi Site cần một Certificate định danh duy nhất.

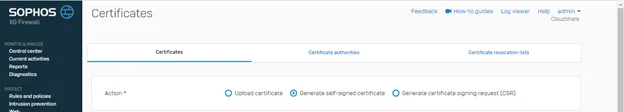

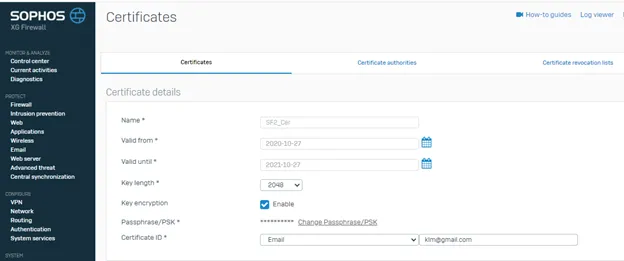

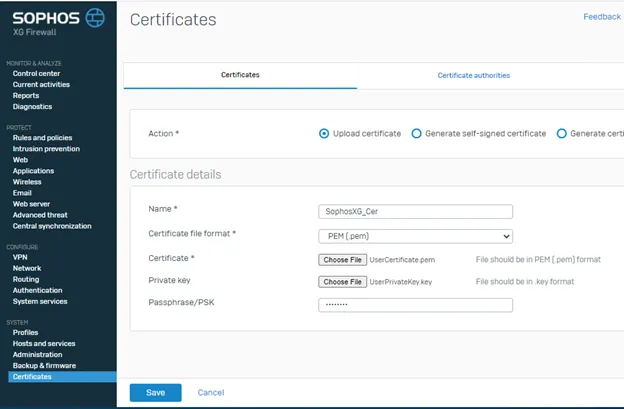

- Chuyển sang tab Certificates và nhấn Add.

- Tại mục Action, chọn Generate self-signed certificate.

- Certificate ID: Đây là yếu tố quan trọng để IPsec nhận diện. Bạn có thể chọn định danh theo DNS, IP hoặc Email.

- Nhập Passphrase: Cần ghi nhớ mã này để thực hiện import ở Site đối diện.

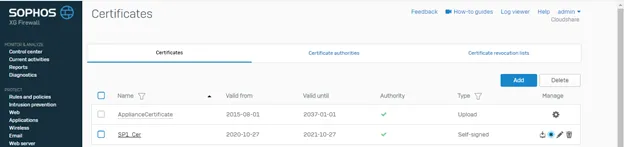

Nhiệm vụ tiếp theo là tải xuống Certificate vừa tạo (bao gồm cả Certificate file và Private Key).

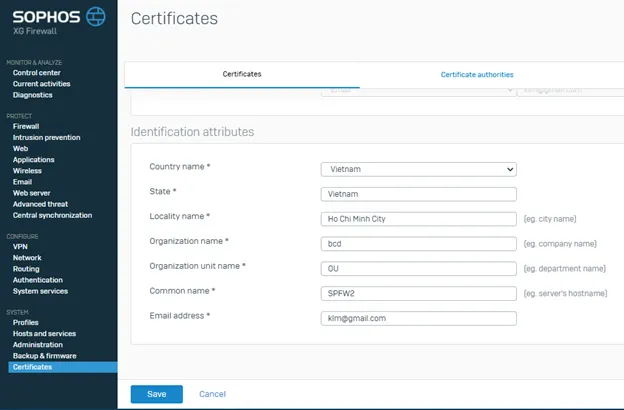

Lặp lại quy trình tương tự trên thiết bị Sophos thứ hai (Sophos XG 85).

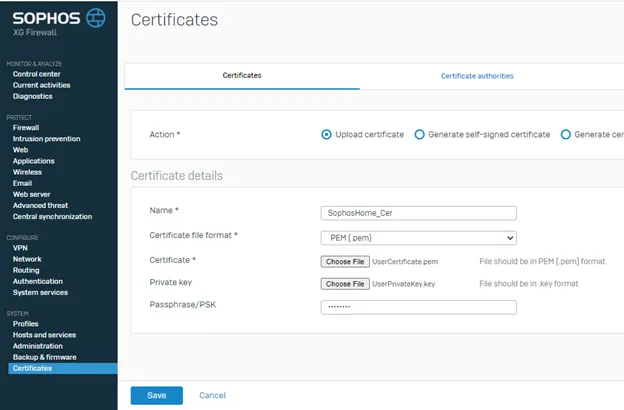

Bước 3: Trao đổi Certificate giữa Sophos XG và Sophos Home

Để hai thiết bị tin tưởng nhau, bạn phải Import CA và Certificate của Site A vào Site B và ngược lại. Đây là bước cốt lõi khi cấu hình vpn trên modem VNPT sử dụng chứng chỉ số.

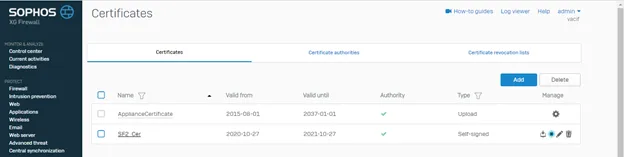

Tại Sophos Home (Site 1):

- Import CA của Site 2 (file Default) vào mục Certificate Authorities.

- Import Certificate của Site 2 vào mục Certificates. Tại mục Action, chọn Upload Certificate. Bạn cần upload cả file

.pem(phần công khai) và.key(phần riêng tư) cùng passphrase tương ứng.

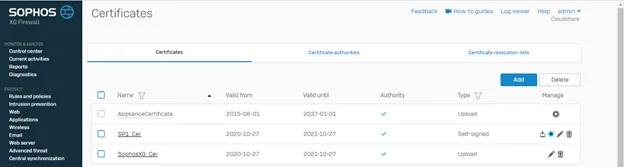

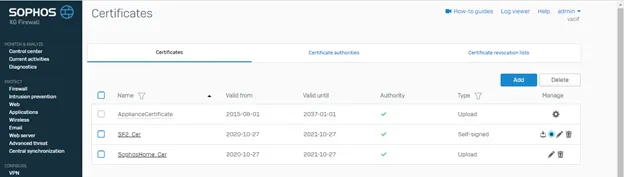

Khi thành công, hệ thống sẽ hiện dấu tick xanh tại cột Authorities, xác nhận rằng Certificate này được ký bởi một CA mà hệ thống tin tưởng.

Thực hiện tương tự trên Sophos XG (Site 2):

Thiết lập IPsec Site-to-Site Tunnel chi tiết

Khi phần nền tảng xác thực đã sẵn sàng, chúng ta tiến hành xây dựng đường hầm VPN. Đường hầm này sẽ mã hóa toàn bộ dữ liệu đi qua hạ tầng mạng VNPT.

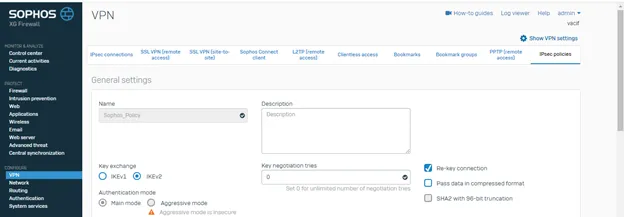

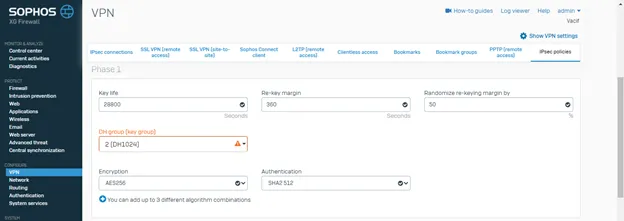

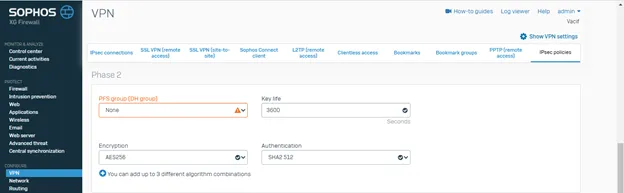

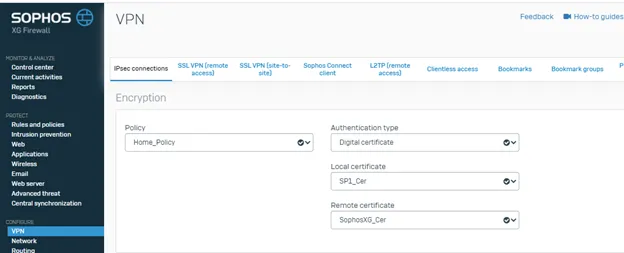

Cấu hình IPsec Policy (Phase 1 & Phase 2)

Hệ thống bảo mật mạng yêu cầu sự thống nhất về thuật toán mã hóa. Chúng tôi khuyến nghị sử dụng IPsec VPN với cấu hình sau:

- Key Exchange: IKEv2 (Bảo mật hơn IKEv1, hỗ trợ tốt hơn cho việc thay đổi IP).

- Authentication: Digital Certificates.

- Phase 1 (Main Mode): DH Group 2 (hoặc 14 cho độ bảo mật cao hơn), Encryption: AES-256, Auth: SHA2-512.

- Phase 2 (Quick Mode): PFS: None (hoặc Group 2), Encryption: AES-256, Auth: SHA2-512.

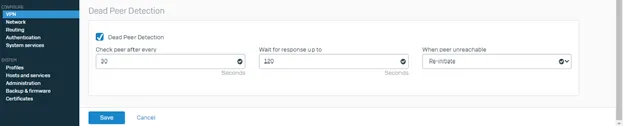

Đừng quên cấu hình Dead Peer Detection (DPD) để tường lửa tự động tái thiết lập kết nối nếu đường truyền VNPT gặp sự cố gián đoạn ngắn.

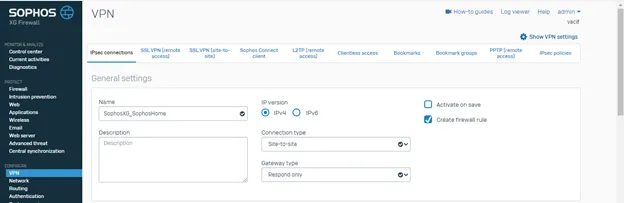

Thiết lập Connection và Routing

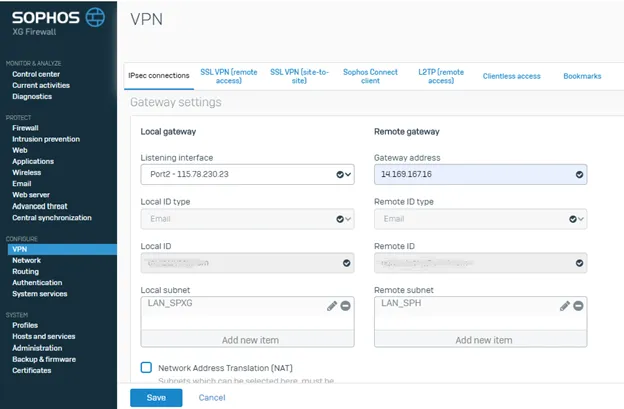

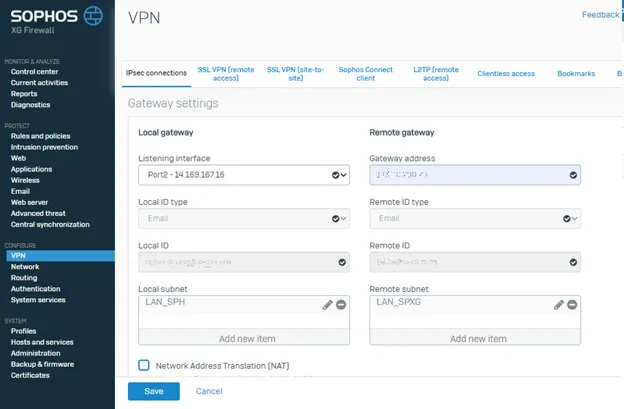

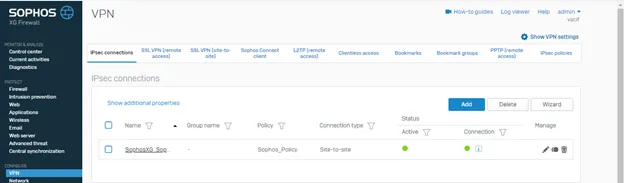

Trên thiết bị Sophos XG 85 (Site nhận kết nối – Responder):

- Gateway Type: Respond Only.

- Local Network: 192.168.20.0/24.

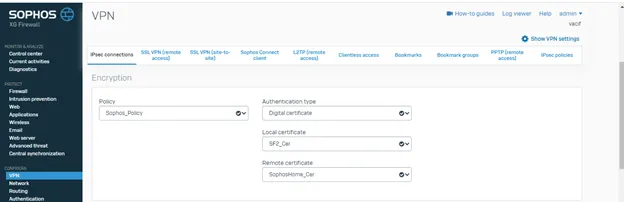

- Remote Network: 172.16.16.0/24.

- Authentication: Digital Certificates. Chọn đúng Certificate Local (SF2_Cer) và Remote (SophosHome_Cer).

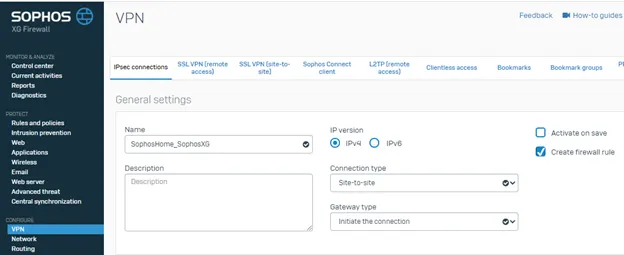

Trên thiết bị Sophos Home (Site chủ động – Initiator):

- Gateway Type: Initiate the connection.

- Gateway address: Nhập IP WAN của Site đối diện (Ví dụ:

115.100.230.50).

Kiểm tra kết nối và xử lý sự cố thường gặp

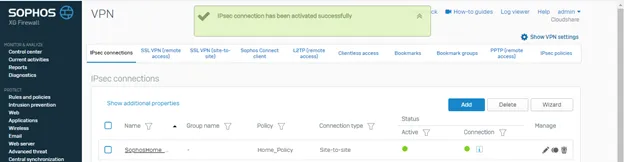

Sau khi nhấn Activate trên cả hai thiết bị, dấu chấm xanh tại cột Connection biểu thị đường hầm đã thông suốt. Lúc này, dữ liệu luân chuyển giữa hai chi nhánh thông qua modem VNPT đã được mã hóa hoàn toàn.

Các lệnh CLI kiểm tra trạng thái Tunnel

Nếu kết nối không lên (trạng thái đỏ), bạn có thể sử dụng Console của Sophos để Troubleshoot:

cyberoam ipsec show connections: Kiểm tra danh sách kết nối VPN.tcpdump -i port2 udp port 500 or udp port 4500: Kiểm tra xem các gói tin bắt tay IKE có đi qua modem VNPT vào đến tường lửa hay chưa.

Lỗi phổ biến khi triển khai

- Sai VLAN ID: Nếu modem VNPT ở khu vực của bạn yêu cầu VLAN khác 11, Sophos sẽ không thể quay số PPPoE và nhận IP WAN.

- MTU Mismatch: Kết nối PPPoE thường có MTU là 1492. Nếu VPN Tunnel gửi gói tin kích thước lớn hơn, gói tin sẽ bị Drop. Hãy cân nhắc cấu hình MSS Clamping để tối ưu hóa hiệu suất.

- Chứng chỉ hết hạn: Đảm bảo thời gian (NTP) trên cả hai tường lửa đồng bộ chính xác, nếu không việc kiểm tra hiệu lực chứng chỉ số sẽ thất bại.

Việc nắm vững kỹ thuật cấu hình vpn trên modem VNPT thông qua Bridge Mode và Sophos Firewall giúp quản trị viên nâng cao năng lực bảo mật hệ thống thông tin. Quy trình sử dụng Digital Certificates thay cho PSK là một bước tiến quan trọng trong việc bảo vệ dữ liệu doanh nghiệp trước các rủi ro an ninh mạng ngày càng phức tạp. Để nâng cao hiệu suất, bạn có thể tham khảo thêm các bài viết về tối ưu hóa định tuyến trên Thư Viện CNTT.

Cập nhật lần cuối 01/03/2026 by Hiếu IT