Trong bối cảnh chuyển đổi số, việc thiết lập một chính sách an ninh mạng trong doanh nghiệp không còn là lựa chọn mà là yêu cầu bắt buộc để bảo vệ tài sản số. Một hệ thống phòng thủ vững chắc đòi hỏi sự kết hợp chặt chẽ giữa hạ tầng kỹ thuật, quy trình vận hành và ý thức con người nhằm tăng cường bảo mật hệ thống thông tin và đảm bảo tính toàn vẹn dữ liệu. Bài viết này cung cấp lộ trình chi tiết từ lý thuyết đến thực thi kỹ thuật để tối ưu hóa an toàn thông tin cho tổ chức.

Tầm quan trọng của chính sách an ninh mạng trong doanh nghiệp

Một chính sách an ninh mạng trong doanh nghiệp đóng vai trò là “kim chỉ nam” cho mọi hoạt động tương tác với hệ thống CNTT. Theo tiêu chuẩn ISO/IEC 27001, an toàn thông tin dựa trên ba trụ cột: Tính bảo mật (Confidentiality), Tính toàn vẹn (Integrity) và Tính sẵn sàng (Availability) – hay còn gọi là mô hình CIA.

Khi thiếu hụt các quy tắc rõ ràng, doanh nghiệp dễ dàng rơi vào tầm ngắm của các cuộc tấn công Ransomware hoặc thất thoát dữ liệu do lỗi cấu hình (misconfiguration). Thực tế triển khai cho thấy, hơn 70% sự cố an ninh mạng bắt nguồn từ các lỗ hổng trong quản lý đặc quyền truy cập và thiếu giám sát lưu thông mạng nội bộ. Việc chuẩn hóa chính sách giúp doanh nghiệp tuân thủ pháp luật (như Luật An ninh mạng Việt Nam) và tạo dựng niềm tin với đối tác quốc tế thông qua các chứng chỉ bảo mật uy tín.

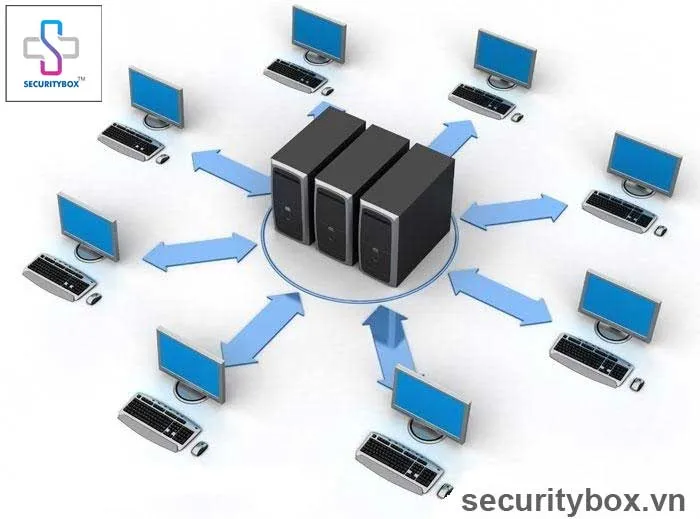

Giải pháp an ninh mạng toàn diện cho doanh nghiệpHình 1: Mô hình hóa các lớp phòng thủ trong hệ thống an ninh mạng doanh nghiệp hiện đại.

Giải pháp an ninh mạng toàn diện cho doanh nghiệpHình 1: Mô hình hóa các lớp phòng thủ trong hệ thống an ninh mạng doanh nghiệp hiện đại.

Phân tầng hạ tầng mạng theo nguyên lý Zero Trust

Nguyên lý “Không bao giờ tin tưởng, luôn luôn xác thực” (Zero Trust) là cốt lõi của một chính sách an ninh mạng trong doanh nghiệp hiện đại. Thay vì tin tưởng hoàn toàn vào mạng nội bộ (LAN), chúng ta cần chia nhỏ mạng thành các vùng (segmentation) khác nhau dựa trên chức năng và mức độ nhạy cảm của dữ liệu.

Việc áp dụng VLAN (Virtual Local Area Network) tại Layer 2 và Routing/Access Control List (ACL) tại Layer 3 trong mô hình OSI giúp cô lập các mối đe dọa. Ví dụ, một máy tính ở bộ phận Marketing bị nhiễm mã độc sẽ không thể lây lan sang máy chủ chứa dữ liệu kế toán nếu chúng ta thiết lập các rào cản kỹ thuật đúng đắn. Trong các hệ thống lớn, việc triển khai SD-WAN hoặc Micro-segmentation còn cho phép kiểm soát lưu lượng đến từng địa chỉ IP cụ thể, giảm thiểu tối đa diện tích tấn công (attack surface).

Cấu hình an toàn cho thiết bị mạng cốt lõi

Để thực thi chính sách an ninh mạng trong doanh nghiệp, kỹ sư hệ thống cần đảm bảo các thiết bị Switch, Router và Firewall được làm cứng (hardening). Nắm vững các lệnh cấu hình router Cisco và Switch là yêu cầu nền tảng. Dưới đây là các bước cấu hình chuẩn trên dòng thiết bị Cisco IOS (Version 15.x trở lên) để ngăn chặn các cuộc tấn công phổ biến như MAC Flooding hoặc Unauthorized Access.

⚠️ Cảnh báo: Hãy thực hiện lệnh write memory để lưu cấu hình trước khi áp dụng các thay đổi lớn và kiểm tra trên thiết bị Lab để tránh làm gián đoạn kết nối.

Kỹ thuật Port Security trên Switch Access

Lệnh này giúp giới hạn số lượng địa chỉ MAC được phép kết nối vào một cổng vật lý, ngăn chặn việc kẻ gian cắm thiết bị lạ vào mạng văn phòng.

# Truy cập interface cần cấu hình (ví dụ port e0/1) Switch(config)# interface ethernet 0/1 Switch(config-if)# switchport mode access Switch(config-if)# switchport port-security # Chỉ cho phép duy nhất 1 địa chỉ MAC kết nối Switch(config-if)# switchport port-security maximum 1 # Ghi nhớ MAC đầu tiên kết nối vào (Sticky) Switch(config-if)# switchport port-security violation shutdown Switch(config-if)# switchport port-security mac-address stickyOutput mẫu: Khi có thiết bị lạ kết nối, Interface sẽ chuyển sang trạng thái err-disable, ngăn chặn hoàn toàn truy cập trái phép.

Thiết lập VLAN Management tách biệt

Một sai lầm phổ biến là để lưu lượng quản lý (Telnet/SSH) chạy chung với dữ liệu của người dùng. Chính sách an ninh mạng trong doanh nghiệp cần yêu cầu tách biệt VLAN Management (ví dụ VLAN 99) và chỉ cho phép các IP từ máy trạm của Admin truy cập vào interface này.

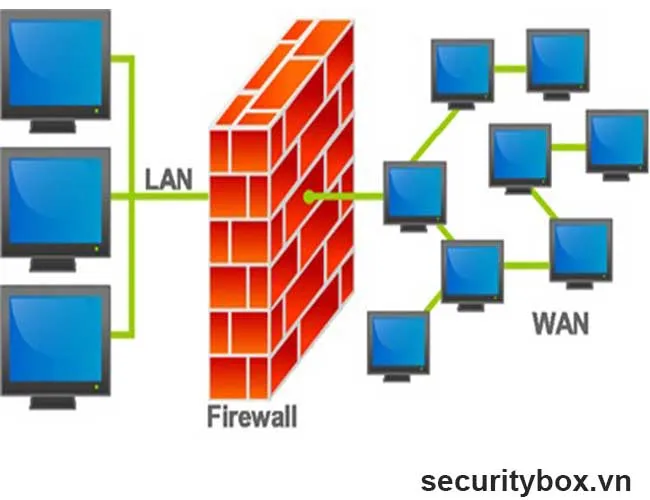

Triển khai Firewall và ngăn chặn xâm nhập (IPS)

Firewall (Tường lửa) là rào cản đầu tiên giữa mạng doanh nghiệp và Internet. Việc cấu hình Firewall không chỉ đơn thuần là đóng/mở port mà phải dựa trên chính sách an ninh mạng trong doanh nghiệp về việc kiểm soát nội dung và ứng dụng. Các dòng tường lửa thế hệ mới (NGFW) như Fortigate, Palo Alto hay Cisco Firepower cho phép kiểm tra sâu gói tin (Deep Packet Inspection – DPI).

Sử dụng nguyên tắc “Implicit Deny” (Từ chối mặc định): Chỉ cho phép những dịch vụ cần thiết và chặn tất cả các lưu lượng còn lại. Ngoài ra, việc triển khai IDS/IPS (Intrusion Detection/Prevention System) giúp phát hiện các dấu hiệu tấn công dựa trên signature (chữ ký mã độc) hoặc các hành vi bất thường (anomaly detection). Một ví dụ điển hình là ngăn chặn tấn công Brute Force vào dịch vụ VPN bằng cách giới hạn số lần đăng nhập sai trong một khoảng thời gian nhất định (Rate Limiting).

Kiểm soát truy cập và xác thực đa yếu tố (MFA)

Quản lý danh tính và quyền truy cập (IAM) là thành phần không thể thiếu trong chính sách an ninh mạng trong doanh nghiệp. Việc sử dụng mật khẩu đơn thuần đã trở nên lỗi thời trước các kỹ thuật Phishing và Social Engineering. Doanh nghiệp cần triển khai các giao thức xác thực mạnh như RADIUS hoặc TACACS+ cho thiết bị mạng, và tích hợp MFA (Multi-Factor Authentication) cho tất cả các tài khoản hệ thống.

Xác thực 802.1X trên hạ tầng mạng dây và Wireless (WPA3-Enterprise) đảm bảo rằng chỉ những thiết bị được cấp chứng thư số (Certificate-based) hoặc tài khoản thuộc Domain (Active Directory) mới có thể gia nhập mạng. Điều này loại bỏ rủi ro từ các thiết bị cá nhân (BYOD) không được kiểm soát mang theo mã độc từ bên ngoài vào môi trường công ty.

Bảo mật máy trạm và giải pháp EDR doanh nghiệp

Máy trạm của người dùng cuối (Endpoint) thường là mắt xích yếu nhất. Một chính sách an ninh mạng trong doanh nghiệp chuẩn mực phải yêu cầu cài đặt các giải pháp Endpoint Detection and Response (EDR) thay vì các trình diệt virus truyền thống. EDR không chỉ quét tập tin mà còn giám sát các tiến trình (processes), luồng dữ liệu mạng và các thay đổi trong Registry để phát hiện các cuộc tấn công “Fileless” (không dùng file).

Dưới đây là một ví dụ về việc cấu hình chính sách bảo mật SSH trên máy chủ Linux (Ubuntu/CentOS) để nâng cao tính an toàn:

# Chỉnh sửa file cấu hình SSH sudo nano /etc/ssh/sshd_config # Thay đổi port mặc định 22 sang port khác (ví dụ 2222) Port 2222 # Cấm đăng nhập trực tiếp bằng tài khoản root PermitRootLogin no # Chỉ cho phép các user cụ thể AllowUsers sysadmin_cntt # Giới hạn số lần thử đăng nhập MaxAuthTries 3 # Sử dụng xác thực bằng Key thay vì Password PasswordAuthentication no # Khởi động lại dịch vụ để áp dụng sudo systemctl restart sshQuản lý lỗ hổng và cập nhật bản vá định kỳ

Việc để hệ thống chạy trên các Firmware lỗi thời là “lời mời gọi” hacker khai thác các mã lỗi CVE (Common Vulnerabilities and Exposures). Chính sách an ninh mạng trong doanh nghiệp cần quy định rõ chu kỳ quét lỗ hổng (vulnerability scanning) hàng tháng và quy trình cập nhật bản vá (Patch Management) cho cả phần cứng lẫn phần mềm.

Trước khi cập nhật Firmware cho các thiết bị Core Switch hoặc Router, kỹ sư cần đọc kỹ “Release Notes” từ nhà sản xuất để kiểm tra tính tương thích và các lỗi đã biết (Known Bugs). Quy trình “Stage-Test-Deploy” cần được tuân thủ: Thử nghiệm bản vá trên môi trường Lab, sau đó là một nhóm nhỏ người dùng, cuối cùng mới triển khai rộng rãi toàn hệ thống nhằm giảm thiểu rủi ro sự cố.

Bảo mật tường lửa cho doanh nghiệpHình 2: Triển khai tường lửa UTM giúp bảo vệ đa lớp từ Web Filtering đến App Control.

Bảo mật tường lửa cho doanh nghiệpHình 2: Triển khai tường lửa UTM giúp bảo vệ đa lớp từ Web Filtering đến App Control.

Giám sát an ninh mạng và phản ứng sự cố

Xây dựng chính sách an ninh mạng trong doanh nghiệp mà thiếu đi khâu giám sát là một thiếu sót lớn. Doanh nghiệp nên triển khai hệ thống SIEM (Security Information and Event Management) để tập trung hóa tất cả Log từ Firewall, Switch, Server và Endpoint. Việc phân tích Log tập trung giúp nhận diện được các chuỗi hành vi tấn công phức tạp (APT).

Khi có sự cố xảy ra, quy trình phản ứng sự cố (Incident Response – IR) cần được kích hoạt ngay lập tức. Quy trình này bao gồm các bước: Nhận diện → Cô lập → Loại bỏ → Phục hồi → Rút kinh nghiệm. Một kịch bản (Playbook) chuẩn bị sẵn sẽ giúp đội ngũ kỹ thuật không bị lúng túng, giảm thiểu thời gian hệ thống ngừng hoạt động (Downtime) và bảo vệ tối đa dữ liệu nhạy cảm.

Đào tạo nhận thức bảo mật cho nhân viên

Con người là yếu tố quyết định sự thành bại của bất kỳ chính sách an ninh mạng trong doanh nghiệp nào. Các cuộc tấn công Phishing qua Email nhắm vào nhân viên văn phòng là con đường ngắn nhất để hacker chiếm quyền điều khiển hệ thống. Doanh nghiệp cần tổ chức các buổi training định kỳ, giả lập các cuộc tấn công lừa đảo để kiểm tra mức độ cảnh giác của nhân sự.

Các quy định về đặt mật khẩu mạnh (Complexity), không sử dụng thiết bị lưu trữ ngoài (USB) không rõ nguồn gốc và báo cáo ngay các dấu hiệu nghi ngờ là những nội dung cơ bản cần truyền đạt. Khi mỗi nhân viên trở thành một “mắt xích” phòng thủ, sức mạnh bảo mật của toàn tổ chức sẽ được nâng lên một tầm cao mới.

Sao lưu dữ liệu và kế hoạch phục hồi sau thảm họa

Dù hệ thống có bảo mật đến đâu, rủi ro vẫn luôn tồn tại. Chính sách an ninh mạng trong doanh nghiệp phải đi kèm với chiến lược sao lưu 3-2-1: Có ít nhất 3 bản sao dữ liệu, lưu trữ trên 2 loại phương tiện khác nhau, và 1 bản được lưu offline (Off-site backup). Điều này cực kỳ quan trọng để đối phó với mã độc tống tiền (Ransomware), nơi mà hacker sẽ cố gắng xóa các bản sao lưu trên mạng.

Việc kiểm tra định kỳ khả năng phục hồi (Restoration Test) từ bản sao lưu là bắt buộc. Một bản backup không thể khôi phục được thì cũng tương đương với việc không có backup. Kế hoạch phục hồi sau thảm họa (Disaster Recovery – DR) cần xác định rõ chỉ số RTO (Thời gian phục hồi mục tiêu) và RPO (Điểm phục hồi mục tiêu) để đảm bảo hoạt động kinh doanh được liên tục.

Đánh giá định kỳ và tuân thủ các tiêu chuẩn quốc tế

Thế giới an ninh mạng luôn biến đổi từng ngày, do đó chính sách an ninh mạng trong doanh nghiệp cũng cần được xem xét và cập nhật hàng năm. Việc thực hiện đánh giá an ninh (Pentest – Penetration Testing) bởi các đơn vị độc lập giúp phát hiện ra những lỗ hổng mà đội ngũ nội bộ có thể bỏ qua.

Tham chiếu theo các khung bảo mật tiêu chuẩn như NIST Cybersecurity Framework hoặc CIS Controls sẽ giúp doanh nghiệp có cái nhìn toàn diện hơn về hiện trạng an toàn của mình. Việc đạt được các chứng nhận như ISO 27001 không chỉ là tấm giấy thông hành về kỹ thuật mà còn là cam kết của doanh nghiệp đối với sự an toàn thông tin của khách hàng và cổ đông.

Việc thiết lập và thực thi chính sách an ninh mạng trong doanh nghiệp là một quá trình liên tục đòi hỏi sự đầu tư về nguồn lực và công nghệ. Bằng cách kết hợp giữa cấu hình thiết bị chuẩn xác, quy trình vận hành chặt chẽ và nâng cao nhận thức con người, doanh nghiệp có thể tự tin vận hành trong môi trường số đầy thách thức. Hãy bắt đầu từ việc rà soát các lỗ hổng cơ bản nhất ngay hôm nay để bảo vệ tương lai của tổ chức.

Cập nhật lần cuối 03/03/2026 by Hiếu IT