Trong kỷ nguyên chuyển đổi số, việc triển khai firewall mềm cho doanh nghiệp trở thành yếu tố sống còn để bảo vệ tài sản số. Các giải pháp này cung cấp khả năng kiểm soát lưu lượng linh hoạt, tích hợp sâu vào môi trường ảo hóa và điện toán đám mây hiện đại. Bài viết này phân tích chuyên sâu các hệ thống tường lửa phần mềm hàng đầu, giúp kỹ sư hệ thống tối ưu hóa an ninh mạng và đảm bảo tính liên tục cho doanh nghiệp.

⚠️ Disclaimer: Mọi cấu hình tường lửa cần được thực hiện trên môi trường Lab trước khi triển khai thực tế. Sai sót trong quy tắc lọc gói (Filter Rules) có thể dẫn đến gián đoạn dịch vụ hoặc tạo ra lỗ hổng bảo mật nghiêm trọng. Hãy đảm bảo bạn có quyền truy cập quản trị và bản sao lưu cấu hình gần nhất.

Bản chất kỹ thuật của firewall mềm trong kiến trúc Enterprise

Tường lửa phần mềm (Software Firewall) hoạt động chủ yếu tại tầng 3 (Network) và tầng 4 (Transport) của mô hình OSI. Tuy nhiên, các dòng firewall mềm cho doanh nghiệp hiện đại đã tiến hóa lên tầng 7 (Application) để kiểm soát nội dung sâu (DPI). Thay vì phụ thuộc vào chip ASIC chuyên dụng như phần cứng, firewall mềm tận dụng sức mạnh xử lý của CPU x86_64. Điều này cho phép doanh nghiệp tận dụng hạ tầng server sẵn có hoặc triển khai trên các nền tảng Hypervisor như VMware ESXi hay Proxmox.

Về mặt nguyên lý, các hệ thống này sử dụng cơ chế Stateful Packet Inspection (SPI) để theo dõi trạng thái các kết nối. Theo chuẩn RFC 2979, việc xác định tính hợp lệ của gói tin dựa trên ngữ cảnh kết nối là yêu cầu cơ bản. Một firewall mềm cho doanh nghiệp đạt chuẩn phải xử lý được hàng triệu kết nối đồng thời mà không gây độ trễ (latency) lớn cho hệ thống. Kỹ sư cần chú ý đến việc tối ưu hóa nhân (kernel) để tăng tốc độ xử lý gói tin (packet processing) thông qua các công nghệ như DPDK.

Tại sao firewall mềm cho doanh nghiệp trở thành xu hướng tất yếu

Sự linh hoạt là ưu điểm lớn nhất khi so sánh firewall mềm với các thiết bị phần cứng truyền thống (Appliance). Doanh nghiệp có thể dễ dàng nâng cấp tài nguyên CPU hoặc RAM để đáp ứng nhu cầu mở rộng quy mô. Việc triển khai firewall mềm cho doanh nghiệp giúp giảm chi phí đầu tư ban đầu (CAPEX) và chuyển sang mô hình chi phí vận hành (OPEX) linh hoạt. Đặc biệt, trong môi trường Hybrid Cloud, khả năng đồng bộ cấu hình giữa các VPS diễn ra nhanh chóng và chính xác hơn.

Khả năng tích hợp mã nguồn mở cho phép các chuyên gia tùy biến sâu vào hệ thống theo nhu cầu riêng biệt. Các tiêu chuẩn bảo mật như ISO 27001 hay NIST SP 800-41 khuyến nghị việc sử dụng tường lửa đa lớp để bảo vệ phân vùng dữ liệu. Việc dùng firewall mềm cho doanh nghiệp tại các phân đoạn mạng (Network Segmentation) giúp ngăn chặn tấn công leo thang đặc quyền (Lateral Movement). Đối với các hệ thống yêu cầu tính sẵn sàng cao (High Availability), việc thiết lập cụm Cluster bằng phần mềm thường ít tốn kém hơn đáng kể.

firewall mềm cho doanh nghiệp chuyên nghiệpHình 1: Mô hình triển khai tường lửa phần mềm bảo vệ hạ tầng mạng đa lớp cho doanh nghiệp.

firewall mềm cho doanh nghiệp chuyên nghiệpHình 1: Mô hình triển khai tường lửa phần mềm bảo vệ hạ tầng mạng đa lớp cho doanh nghiệp.

pfSense – Tượng đài Firewall mã nguồn mở dựa trên FreeBSD core

pfSense là dự án mã nguồn mở phổ biến nhất thế giới hiện nay, được phát triển dựa trên nền tảng FreeBSD. Đây là một firewall mềm cho doanh nghiệp mạnh mẽ, kế thừa sự ổn định tuyệt đối từ nhân hệ điều hành Unix-like. Hệ thống này sử dụng trình lọc gói tin (Packet Filter – pf) từ OpenBSD, mang lại hiệu suất xử lý Layer 3 vượt trội. pfSense hỗ trợ đầy đủ các tính năng của một thiết bị phân khúc cao cấp như NAT, Multi-WAN, và Load Balancing thực thụ.

Khi triển khai pfSense, kỹ sư có thể quản trị toàn bộ hệ thống thông qua giao diện Web GUI trực quan. Khả năng mở rộng thông qua Package Manager là điểm cộng lớn, cho phép cài đặt thêm Snort hoặc Suricata để làm hệ thống IDS/IPS. Đối với các văn phòng từ xa, việc thiết lập Site-to-Site VPN qua IPsec hoặc OpenVPN trên pfSense cực kỳ ổn định. Đây là lựa chọn firewall mềm cho doanh nghiệp hàng đầu nhờ cộng đồng hỗ trợ đông đảo và tài liệu kỹ thuật phong phú theo tiêu chuẩn chuyên gia.

Ví dụ về cấu hình kiểm tra trạng thái dịch vụ qua CLI trên pfSense:

shell: clog /var/log/filter.log | tail -f

Output mẫu cho thấy các gói tin bị chặn (rejection) theo thời gian thực tại các Interface được chỉ định.

OPNsense – Sự kế thừa hoàn hảo và khả năng mở rộng hiện đại

Được tách ra (fork) từ pfSense vào năm 2015, OPNsense đã nhanh chóng khẳng định vị thế của mình bằng sự đổi mới. OPNsense tập trung mạnh vào bảo mật và trải nghiệm người dùng với giao diện Bootstrap hiện đại và API đầy đủ. Đây là giải pháp firewall mềm cho doanh nghiệp đề cao tính minh bạch của mã nguồn và tính năng bảo vệ quyền riêng tư. OPNsense sử dụng HardenedBSD, một phiên bản bảo mật chuyên sâu của FreeBSD, giúp chống lại các cuộc tấn công khai thác bộ nhớ.

Một trong những tính năng đáng giá nhất của OPNsense là khả năng cập nhật bảo mật hàng tuần (Weekly updates). Hệ thống tích hợp sẵn các công cụ báo cáo lưu lượng chi tiết và hỗ trợ Plugin cho các dịch vụ như Proxy (Squid) hay Web Filtering. Việc triển khai firewall mềm cho doanh nghiệp bằng OPNsense giúp quản trị viên dễ dàng theo dõi hành vi người dùng trong mạng nội bộ. Khả năng tương thích tốt với các chuẩn định tuyến động như OSPF hay BGP giúp OPNsense thích hợp cho cả các hệ thống mạng phức tạp.

Untangle NG Firewall – Giải pháp quản trị tập trung cho SMB

Untangle (hiện thuộc EdgeWise) mang đến một cách tiếp cận khác biệt bằng kiến trúc Unified Threat Management (UTM). Đây là loại firewall mềm cho doanh nghiệp được thiết kế dưới dạng các “App” chạy trên một nền tảng lõi Debian Linux. Untangle cực kỳ mạnh mẽ trong việc lọc nội dung số, kiểm soát ứng dụng (Application Control) và ngăn chặn mã độc. Với giao diện quản lý dạng bảng điều khiển (Dashboard) sinh động, việc theo dõi các mối đe dọa trở nên đơn giản hơn bao giờ hết.

Dù có phiên bản trả phí, nhưng phiên bản miễn phí cũng cung cấp đầy đủ các tính năng bảo mật thiết yếu cho SMB. Untangle đặc biệt phù hợp làm firewall mềm cho doanh nghiệp tại các môi trường có nhiều người dùng không chuyên, cần kiểm duyệt web gắt gao. Khả năng tích hợp với Active Directory giúp quản trị viên áp dụng chính sách bảo mật dựa trên định danh người dùng (Identity-based policy). Điều này đáp ứng các yêu cầu về kiểm soát truy cập trong khung tiêu chuẩn NIST của Hoa Kỳ.

thiet bi bao mat netgate 4100Hình 2: Thiết bị Netgate thường được sử dụng để chạy pfSense, tối ưu hóa hiệu suất mạng doanh nghiệp.

thiet bi bao mat netgate 4100Hình 2: Thiết bị Netgate thường được sử dụng để chạy pfSense, tối ưu hóa hiệu suất mạng doanh nghiệp.

IPFire – Tối ưu hóa cho bảo mật biên và hệ thống IDS/IPS

IPFire là một bản phân phối Linux độc lập, được tinh chỉnh tối đa cho nhiệm vụ làm tường lửa và cổng kết nối (Gateway). Hệ thống này nổi tiếng với triết lý thiết kế bảo mật tuyệt đối, chỉ bao gồm các thành phần cần thiết để giảm thiểu bề mặt tấn công. IPFire cung cấp một hệ thống chống xâm nhập (Intrusion Prevention System) mạnh mẽ được tích hợp sẵn. Đây là lựa chọn firewall mềm cho doanh nghiệp ưu tiên tính gọn nhẹ nhưng không đánh đổi hiệu năng xử lý gói tin.

Cơ chế quản lý gói phần mềm “Pakfire” của IPFire đảm bảo tính toàn vẹn của các bản cập nhật thông qua chữ ký số. Đối với doanh nghiệp cần thiết lập vùng phi quân sự (DMZ – Demilitarized Zone), IPFire hỗ trợ cấu hình cực kỳ chặt chẽ qua cơ chế mã màu (Red, Blue, Green, Orange). Việc sử dụng firewall mềm cho doanh nghiệp trên nền IPFire giúp tối ưu hóa băng thông nhờ tính năng Quality of Service (QoS) được xây dựng chuyên sâu. Các cuộc tấn công từ chối dịch vụ (DoS) thường được lọc bỏ hiệu quả ngay tại lớp đầu vào của nhân Linux.

Iptables và Netfilter – Nền tảng bảo mật tầng thấp trên nhân Linux

Mọi firewall mềm cho doanh nghiệp chạy trên nền Linux thực chất đều dựa vào framework Netfilter bên trong nhân (kernel). Iptables (hoặc nftables trên các bản phân phối mới) là công cụ dòng lệnh để quản lý các quy tắc lọc gói tin này. Mặc dù không có giao diện đồ họa hoa mỹ, Iptables lại cung cấp hiệu suất cao nhất và khả năng can thiệp sâu nhất. Đối với các chuyên gia quản trị hệ thống, việc nắm vững các bảng (tables) như Filter, NAT, Mangle là kỹ năng bắt buộc.

Việc viết rule trực tiếp trên Iptables giúp loại bỏ các overhead không cần thiết của các trình quản lý bên thứ ba. Đây là cách triển khai firewall mềm cho doanh nghiệp tối ưu nhất cho các máy chủ web hoặc máy chủ ứng dụng độc lập. Bằng cách sử dụng các chuỗi (chains) như INPUT, OUTPUT, FORWARD, người quản trị có thể kiểm soát chính xác từng byte dữ liệu đi qua card mạng. Cách tiếp cận này đáp ứng các yêu cầu khắt khe về bảo mật máy chủ theo tiêu chuẩn PCI DSS cho các hệ thống thanh toán.

Dưới đây là một số dòng lệnh Iptables cơ bản để bảo mật server:

- Chặn toàn bộ traffic vào ngoại trừ port 22 (SSH) và 443 (HTTPS):

iptables -P INPUT DROP

iptables -A INPUT -p tcp --dport 22 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -j ACCEPT - Kiểm tra danh sách rule hiện tại:

iptables -L -v -n - Lưu cấu hình để không bị mất khi reboot:

iptables-save > /etc/iptables/rules.v4

Perimeter 81 và sự chuyển dịch sang Firewall-as-a-Service (FWaaS)

Trong mô hình làm việc từ xa (Remote Work), tường lửa truyền thống tại văn phòng không còn đủ khả năng bảo vệ người dùng bôn ba. Perimeter 81 đại diện cho thế hệ firewall mềm cho doanh nghiệp triển khai dưới dạng dịch vụ điện toán đám mây. Thay vì lắp đặt phần cứng, doanh nghiệp tạo ra các thiết bị tường lửa ảo trên Cloud để làm cổng truy cập an toàn. Điều này giúp áp dụng các chính sách bảo mật nhất quán cho nhân viên dù họ đang ở bất cứ đâu.

Perimeter 81 tích hợp chặt chẽ với các nguyên tắc của kiến trúc Zero Trust (ZTA). Hệ thống yêu cầu xác thực đa nhân tố (MFA) trước khi cho phép dữ liệu đi qua tường lửa ảo. Việc chọn firewall mềm cho doanh nghiệp theo hướng FWaaS giúp giảm tải công việc cho bộ phận IT trong việc bảo trì hạ tầng vật lý. Khả năng phác họa bản đồ mạng (Network Visibility) thời gian thực giúp phát hiện sớm các hành vi truy cập đáng ngờ từ các thiết bị đầu cuối.

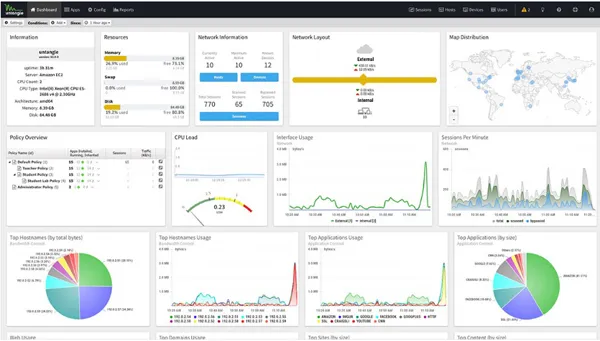

5 Firewall Mềm Cho Doanh NghiệpHình 3: Giao diện quản trị hiện đại của các giải pháp tường lửa thế hệ mới hỗ trợ đa nền tảng.

5 Firewall Mềm Cho Doanh NghiệpHình 3: Giao diện quản trị hiện đại của các giải pháp tường lửa thế hệ mới hỗ trợ đa nền tảng.

So sánh hiệu năng giữa firewall mềm và tường lửa phần cứng

Một hiểu lầm phổ biến là tường lửa phần mềm luôn chậm hơn tường lửa phần cứng chuyên dụng. Thực tế, với các dòng CPU đa nhân hiện nay, một chiếc firewall mềm cho doanh nghiệp có thể đạt throughput lên tới hàng chục Gbps. Điểm khác biệt nằm ở khả năng xử lý các gói tin kích thước nhỏ (Small Packets) nơi ASIC của thiết bị phần cứng vẫn chiếm ưu thế. Tuy nhiên, đối với đa số nhu cầu doanh nghiệp vừa và lớn, sự chênh lệch này là không đáng kể so với lợi ích về tính linh hoạt.

Khi lựa chọn firewall mềm cho doanh nghiệp, quản trị viên cần quan tâm đến card mạng (NIC). Sử dụng các dòng NIC hỗ trợ Intel VT-d hoặc SR-IOV giúp bypass kernel và đẩy nhanh tốc độ truyền dẫn dữ liệu. Trong môi trường ảo hóa, việc gán trực tiếp (Direct Passthrough) card mạng vật lý cho VM chạy tường lửa là giải pháp tối ưu. Điều này giúp giảm thiểu độ trễ xử lý và tăng cường tính ổn định cho toàn bộ hạ tầng mạng của tổ chức.

| Tiêu chí | Firewall Phần Mềm | Firewall Phần Cứng |

|---|---|---|

| Chi phí triển khai | Thấp (Vốn CAPEX thấp) | Cao (Đầu tư thiết bị) |

| Khả năng mở rộng | Dễ dàng (Tăng tài nguyên VM) | Khó (Phải thay thiết bị mới) |

| Tính linh hoạt | Rất cao (Hỗ trợ nhiều môi trường) | Thấp (Cố định thiết bị) |

| Hiệu năng tối đa | Phụ thuộc CPU/RAM | Ổn định (Chip ASIC chuyên dụng) |

| Quản trị | Qua Web/CLI/API | Qua Console/Web/Cloud |

Quy trình triển khai firewall mềm cho doanh nghiệp đạt chuẩn NIST

Để một hệ thống tường lửa hoạt động hiệu quả, kỹ sư cần tuân thủ quy trình triển khai chuẩn hóa. Đầu tiên là giai đoạn lập kế hoạch, xác định các phân vùng mạng và danh sách các dịch vụ cần cho phép (Allowlist). Theo khuyến nghị của NIST, chính sách mặc định của firewall mềm cho doanh nghiệp luôn phải là “Deny All” (Chặn toàn bộ). Chỉ những traffic thực sự cần thiết mới được mở port và phải được kiểm soát bởi các Rule cụ thể thông qua địa chỉ IP nguồn/đích.

Giai đoạn tiếp theo là triển khai cấu hình và kiểm thử (Testing). Quản trị viên cần thực hiện các bài test tấn công giả lập (Penetration Testing) để xác minh các Rule hoạt động đúng như kỳ vọng. Việc giám sát log (Logging) là bước không thể thiếu để duy trì tính bảo mật lâu dài cho hệ thống. Một firewall mềm cho doanh nghiệp được coi là hoàn thiện khi có cơ chế cảnh báo (Alert) tới các kênh như Email hoặc Slack ngay khi có dấu hiệu bị xâm nhập.

Những sai lầm phổ biến khi vận hành firewall mềm cho doanh nghiệp

Sai lầm nghiêm trọng nhất là để mật khẩu mặc định hoặc mở truy cập quản trị (Management Web GUI) ra Public Internet. Một sai lầm khác là việc thiết lập các quy tắc cho phép quá rộng (như Wide Subnet thay vì IP cụ thể). Khi vận hành firewall mềm cho doanh nghiệp, việc quên cập nhật Firmware hoặc bản vá lỗi (Patching) định kỳ khiến hệ thống dễ bị tổn thương bởi các mã độc mới. CVE (Common Vulnerabilities and Exposures) thường xuyên cập nhật các lỗ hổng trên các dòng firewall này, yêu cầu sự giám sát liên tục.

Nhiều quản trị viên cũng thường bỏ qua việc sao lưu cấu hình tự động. Khi máy chủ chạy firewall mềm cho doanh nghiệp gặp sự cố phần cứng, việc mất file config sẽ khiến toàn bộ mạng bị tê liệt trong thời gian dài. Cuối cùng, việc không tối ưu hóa thứ tự các Rule (Rule Order) sẽ dẫn đến tiêu tốn tài nguyên xử lý. Các Rule có lưu lượng truy cập cao nhất phải luôn được đặt lên trên cùng để giảm thiểu tải cho CPU khi lọc gói tin.

5 Firewall Mềm Cho Doanh NghiệpHình 4: Untangle nổi bật với giao diện quản lý các ứng dụng mạng bảo mật cho doanh nghiệp nhỏ.

5 Firewall Mềm Cho Doanh NghiệpHình 4: Untangle nổi bật với giao diện quản lý các ứng dụng mạng bảo mật cho doanh nghiệp nhỏ.

Tương lai của firewall mềm trong kỷ nguyên AI và Machine Learning

Xu hướng tiếp theo của firewall mềm cho doanh nghiệp chính là việc tích hợp trí tuệ nhân tạo (AI) để phát hiện bất thường. Các hệ thống này không chỉ lọc gói tin dựa trên signature mà còn phân tích hành vi của traffic. Ví dụ, nếu một tài khoản người dùng bình thường đột nhiên gửi lượng dữ liệu lớn ra bên ngoài, firewall sẽ tự động cách ly kết nối đó. Khả năng tự học (Self-learning) giúp hệ thống thích ứng nhanh với các cuộc tấn công Zero-day phức tạp.

Việc triển khai firewall mềm cho doanh nghiệp kết hợp với kiến trúc SASE (Secure Access Service Edge) sẽ là chuẩn mực trong vài năm tới. Dữ liệu sẽ không còn phải đi theo mô hình tập trung truyền thống mà được bảo vệ ngay tại các điểm biên (Edge). Điều này giúp tối ưu hóa hiệu suất mạng và cung cấp trải nghiệm làm việc mượt mà hơn cho nhân viên. Các kỹ sư mạng cần chuẩn bị sẵn sàng kiến thức về Container Firewall để bảo vệ các ứng dụng chạy trên Microservices.

Lựa chọn đúng giải pháp firewall mềm cho doanh nghiệp không chỉ giúp bảo vệ dữ liệu mà còn tối ưu hóa chi phí vận hành cho tổ chức. Cho dù bạn chọn pfSense, OPNsense hay Iptables, sự hiểu biết sâu sắc về giao thức mạng và tư duy bảo mật mới là yếu tố quan trọng nhất. Hãy luôn bắt đầu bằng kế hoạch bảo vệ đa lớp và không ngừng cập nhật kiến thức để đối phó với những mối đe dọa không ngừng biến đổi. Việc triển khai một giải pháp tường lửa vững chắc là bước đầu tiên trong hành trình xây dựng an ninh mạng bền vững.

Hệ thống tường lửa chất lượng sẽ đảm bảo doanh nghiệp luôn chủ động trước các rủi ro máy tính tiềm ẩn. Hãy dành thời gian phân tích kỹ nhu cầu thực tế của hạ tầng trước khi quyết định đầu tư vào bất kỳ firewall mềm cho doanh nghiệp nào. Các bước tiếp theo bạn nên thực hiện là xây dựng môi trường ảo hóa dùng thử (Lab) và thiết lập các chính sách bảo mật cơ bản theo chuẩn quốc tế để làm quen với từng giải pháp.

Cập nhật lần cuối 01/03/2026 by Hiếu IT