Trong kỷ nguyên số, giao thức mạng máy tính đóng vai trò là ngôn ngữ chung cho phép hàng tỷ thiết bị toàn cầu giao tiếp chính xác. Từ việc gửi một email đơn giản đến triển khai hệ thống lưu trữ đám mây phức tạp, mọi hoạt động đều dựa trên các quy tắc kỹ thuật nghiêm ngặt. Hiểu rõ bản chất các giao thức không chỉ giúp tối ưu hóa hiệu suất truyền tải mà còn là yêu cầu tiên quyết để đảm bảo an ninh hệ thống trong môi trường YMYL (Your Money Your Life) đầy rủi ro hiện nay.

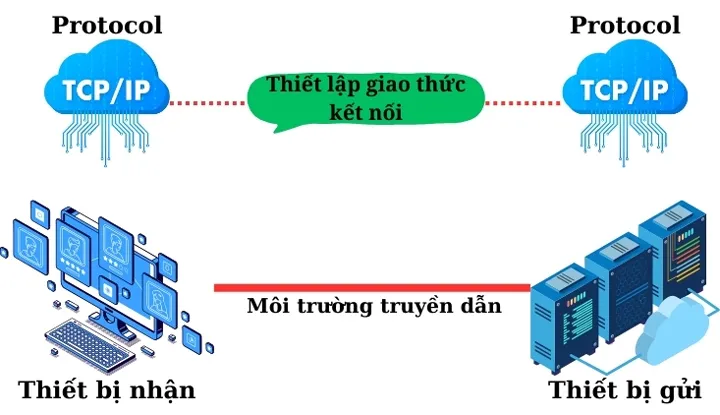

Giao thức mạng máy tính Protocol là gì?Hình 1: Mô phỏng sự tương tác giữa các thiết bị thông qua hệ thống giao thức mạng đa tầng.

Giao thức mạng máy tính Protocol là gì?Hình 1: Mô phỏng sự tương tác giữa các thiết bị thông qua hệ thống giao thức mạng đa tầng.

Bản chất kỹ thuật và mô hình phân tầng OSI/TCP-IP

Để hiểu về giao thức mạng máy tính, trước hết chúng ta cần tiếp cận nền tảng của các mô hình mạng máy tính thông qua mô hình tham chiếu OSI (Open Systems Interconnection) gồm 7 tầng và mô hình TCP/IP gồm 4 tầng. Một giao thức không hoạt động độc lập; nó là một mắt xích trong chuỗi đóng gói (Encapsulation) và giải đóng gói (De-encapsulation) dữ liệu.

Theo tiêu chuẩn RFC 1122, các giao thức được thiết kế để giải quyết các vấn đề cụ thể tại từng phân đoạn. Ví dụ, tại Layer 2 (Data Link), chúng ta có Ethernet chịu trách nhiệm vận chuyển Frame giữa các địa chỉ MAC. Tại Layer 3 (Network), giao thức IP (Internet Protocol) đảm nhận việc định tuyến gói tin (Packet) xuyên qua các mạng khác nhau dựa trên địa chỉ logic.

Kỹ sư hệ thống cần phân biệt rõ: nếu Layer 2 là “con đường nội bộ”, thì Layer 3 chính là “hệ thống bản đồ toàn cầu”. Việc cấu hình sai lệch giữa hai tầng này – ví dụ như lỗi trùng lặp IP hoặc sai lệch Subnet Mask – là nguyên nhân hàng đầu dẫn đến tình trạng mất kết nối cục bộ hoặc phân mảnh dữ liệu nghiêm trọng. Trong các hệ thống lớn, việc nắm vững giao thức mạng máy tính ở tầng thấp giúp chúng ta xử lý được các lỗi như Broadcast Storm hay Switching Loop vốn có thể làm tê liệt toàn bộ hạ tầng doanh nghiệp trong tích tắc.

Phân loại giao thức mạng máy tính theo chức năng quản trị

Dựa trên kinh nghiệm quản trị thực tế, tôi phân chia các giao thức thành ba nhóm chủ đạo dựa trên mục đích triển khai và vận hành. Việc phân loại này giúp kỹ sư mạng nhanh chóng khoanh vùng khi thực hiện troubleshoot.

Nhóm giao thức truyền tải (Transport Protocols): Đây là linh hồn của việc duy trì kết nối. Hai đại diện tiêu biểu là TCP (RFC 793) và UDP (RFC 768).

- TCP (Transmission Control Protocol): Cơ chế hướng kết nối (Connection-oriented) với quá trình bắt tay 3 bước (Three-way handshake). TCP đảm bảo dữ liệu đến đích nguyên vẹn và đúng thứ tự thông qua các thuật toán kiểm soát luồng (Flow Control) và kiểm soát tắc nghẽn (Congestion Control).

- UDP (User Datagram Protocol): Cơ chế phi kết nối (Connectionless). Nó ưu tiên tốc độ hơn độ tin cậy, cực kỳ quan trọng trong VoIP, Livestream, và Game online nơi mà độ trễ (Latency) là kẻ thù số một.

Nhóm giao thức định tuyến (Routing Protocols): Các giao thức này giúp Router xây dựng bảng định tuyến (Routing Table) để đưa ra quyết định chuyển tiếp gói tin tối ưu nhất.

- IGP (Interior Gateway Protocol): Như OSPF, EIGRP được dùng trong nội bộ một quốc gia tự trị (AS).

- EGP (Exterior Gateway Protocol): Điển hình là BGP – giao thức vận hành toàn bộ Internet, cho phép các nhà mạng (ISP) trao đổi luồng dữ liệu với nhau.

Nhóm giao thức ứng dụng (Application Protocols): Đây là tầng mà người dùng cuối tương tác trực tiếp, bao gồm HTTP/HTTPS cho duyệt web, SMTP/IMAP cho email, và DNS cho việc phân giải tên miền. Sự ổn định của giao thức mạng máy tính ở tầng này quyết định trực tiếp đến trải nghiệm người dùng (UX).

Vai trò của Protocol là gì?Hình 2: Sơ đồ hóa các chức năng cốt lõi của giao thức trong việc điều phối luồng dữ liệu.

Vai trò của Protocol là gì?Hình 2: Sơ đồ hóa các chức năng cốt lõi của giao thức trong việc điều phối luồng dữ liệu.

Phân tích chuyên sâu: TCP Handshake và cơ chế tin cậy

Một trong những khía cạnh quan trọng nhất của giao thức mạng máy tính là cách thức thiết lập phiên làm việc của TCP. Quá trình “Bắt tay 3 bước” (Three-way Handshake) diễn ra như sau:

- SYN: Client gửi một gói tin với cờ SYN (Synchronize) và một số thứ tự khởi tạo (Initial Sequence Number – ISN).

- SYN-ACK: Server phản hồi bằng gói SYN-ACK, xác nhận đã nhận SYN và gửi ISN của mình.

- ACK: Client gửi gói ACK cuối cùng để xác nhận.

⚠️ Cảnh báo bảo mật: Các cuộc tấn công SYN Flood lợi dụng bước 2 của quá trình này. Kẻ tấn công gửi hàng loạt gói SYN nhưng không bao giờ phản hồi ACK, khiến tài nguyên Server bị treo trong trạng thái chờ (Half-open connections). Để phòng chống, kỹ sư cần cấu hình TCP Intercept trên Firewall hoặc kích hoạt SYN Cookies trên nhân Linux.

Sự khác biệt về độ tin cậy giữa các giao thức mạng máy tính còn thể hiện ở cơ chế Windowing. TCP sử dụng “Sliding Window” để điều chỉnh lượng dữ liệu gửi đi trước khi cần một xác nhận (ACK). Nếu mạng có chất lượng kém (High Packet Loss), cửa sổ này sẽ thu hẹp lại để tránh làm trầm trọng thêm tình trạng tắc nghẽn, một minh chứng cho sự thông minh của bộ giao thức TCP/IP.

Cấu hình điều hướng giao thức trên thiết bị Cisco IOS

Để áp dụng lý thuyết vào thực tế, chúng ta sẽ xem xét cách cấu hình định tuyến tĩnh và động trên Router Cisco. Đây là nền tảng để vận hành các giao thức mạng máy tính ở tầng Network.

1. Cấu hình Static Route (Định tuyến tĩnh): Thường dùng cho các mạng nhỏ hoặc đường Default Route ra Internet.

# Cấu hình trên Cisco IOS Version 15.x Router(config)# ip route 192.168.20.0 255.255.255.0 10.0.0.2 # Giải thích: Mạng đích là 192.168.20.0/24, đẩy qua Next-hop IP 10.0.0.22. Cấu hình OSPF (Giao thức định tuyến động): OSPF là giao thức mạng máy tính tiêu chuẩn công nghiệp (open standard), hội tụ nhanh và không tạo loop.

Router(config)# router ospf 1 Router(config-router)# network 192.168.10.0 0.0.0.255 area 0 Router(config-router)# network 10.0.0.0 0.0.0.3 area 0 # Output kiểm tra: Router# show ip ospf neighbor # Trạng thái 'FULL' biểu thị các Router đã trao đổi bảng định tuyến thành công.Trong thực tế doanh nghiệp, việc kết hợp giữa Static Route (cho tính ổn định) và OSPF (cho tính linh hoạt) là một kỹ thuật phổ biến. Tuy nhiên, cần lưu ý đến chỉ số AD (Administrative Distance). Một lỗi thường gặp là cấu hình Static Route trùng lặp với hướng đi của OSPF nhưng có AD thấp hơn, dẫn đến việc dữ liệu đi sai đường dự kiến khi có sự cố xảy ra.

Bảo mật và nguyên tắc YMYL trong truyền tải dữ liệu

Đối với một chuyên gia bảo mật, giao thức mạng máy tính không được bảo vệ là một thảm họa. Các giao thức truyền thống như Telnet, FTP, HTTP truyền dữ liệu dạng văn bản thuần túy (Cleartext), cho phép kẻ tấn công thực hiện kỹ thuật Man-in-the-Middle (MitM) để đánh cắp thông tin nhạy cảm.

Việc chuyển đổi sang các phiên bản bảo mật là bắt buộc đối với mọi hệ thống YMYL:

- HTTP → HTTPS (TLS 1.3): Sử dụng mã hóa bất đối xứng để bảo vệ phiên làm việc. Theo tiêu chuẩn NIST, các chứng chỉ số phải sử dụng thuật toán băm tối thiểu là SHA-256.

- Telnet → SSH (v2): Cung cấp kênh quản trị mã hóa và xác thực dựa trên Public Key.

- DNS → DNSSEC: Chống lại các cuộc tấn công DNS Poisoning (đầu độc bộ nhớ cache DNS) bằng cách ký số cho các bản ghi trả về.

⚠️ Lưu ý quan trọng: Khi triển khai HTTPS, chỉ bật mã hóa là chưa đủ. Các kỹ sư cần cấu hình HSTS (HTTP Strict Transport Security) để buộc trình duyệt luôn sử dụng kết nối bảo mật, ngăn chặn kỹ thuật “SSL Striping”.

Mọi cấu hình liên quan đến giao thức mạng máy tính phục vụ thanh toán trực tiếp hoặc quản lý thông tin định danh (PII) đều phải tuân thủ các chuẩn như PCI-DSS hoặc ISO 27001. Việc sử dụng các cipher suite yếu (như 3DES hoặc RC4) hiện nay được coi là lỗ hổng bảo mật nghiêm trọng và cần phải bị loại bỏ ngay lập tức khỏi cấu hình Web Server (Nginx/Apache).

Ứng dụng thực tế và giám sát hệ thống bằng SNMP

Giám sát là yếu tố sống còn để đảm bảo tính sẵn sàng (Availability). Giao thức mạng máy tính SNMP (Simple Network Management Protocol) cho phép nhà quản trị theo dõi sức khỏe của thiết bị từ xa.

Một kịch bản thực tế tại trung tâm dữ liệu: Khi lưu lượng trên interface của Core Switch vượt quá 80%, SNMP Trap sẽ gửi cảnh báo đến hệ thống giám sát (như Zabbix hoặc PRTG). Điều này giúp đội ngũ IT chủ động trong việc cân bằng tải hoặc nâng cấp băng thông trước khi hệ thống xảy ra nghẽn cổ chai.

Dưới đây là bảng so sánh các đặc tính quan trọng của các giao thức quản trị phổ biến:

| Giao thức | Cổng (Port) | Bảo mật | Ứng dụng chính |

|---|---|---|---|

| SNMPv3 | 161/162 | Rất cao | Giám sát thiết bị, cảnh báo sớm |

| SSHv2 | 22 | Cao | Quản trị thiết bị đầu cuối |

| Syslog | 514 | Thấp | Tập trung hóa nhật ký hệ thống |

| NetFlow | 2055 | Trung bình | Phân tích lưu lượng, băng thông |

Triển khai SNMPv3 thay vì v2c là một ví dụ điển hình về tư duy bảo mật trong giao thức mạng máy tính, vì v3 hỗ trợ cả Authentication (Xác thực) và Privacy (Mã hóa gói tin giám sát).

Ứng dụng của giao thức mạng ProtocolHình 3: Ứng dụng đa dạng của giao thức trong hệ sinh thái Internet of Things (IoT) và doanh nghiệp.

Ứng dụng của giao thức mạng ProtocolHình 3: Ứng dụng đa dạng của giao thức trong hệ sinh thái Internet of Things (IoT) và doanh nghiệp.

Troubleshoot: Xử lý sự cố giao thức theo mô hình Bottom-up

Khi một hệ thống mạng gặp sự cố, kỹ sư giàu kinh nghiệm thường áp dụng phương pháp “Bottom-up” (từ dưới lên trên) dựa trên mô hình OSI để kiểm tra tầng giao thức mạng máy tính tương ứng.

- Layer 1 & 2 Check: Kiểm tra đèn tín hiệu, cáp và bảng địa chỉ MAC. Sử dụng lệnh

show interfacestrên Switch để tìm các lỗi về CRC (thường do cáp lỗi) hoặc Duplex Mismatch. - Layer 3 Check: Sử dụng

pingđể kiểm tra khả năng kết nối vàtracerouteđể xác định vị trí gói tin bị drop.- Tip: Nếu ping IP được nhưng không truy cập được website, nguyên nhân thường nằm ở giao thức mạng máy tính DNS.

- Layer 4 & 7 Check: Sử dụng các công cụ phân tích gói tin chuyên sâu.

Sử dụng công cụ thực chiến: Trên hệ thống Linux, lệnh tcpdump là vũ khí tối thượng để xem trực tiếp các gói tin đang chạy trên card mạng:

# Bắt các gói tin HTTP trên interface eth0 để debug tcpdump -i eth0 port 80 -vv # Output mẫu: # IP client.com.54321 > server.com.80: Flags [S], seq 12345 # Giải thích: Đang thấy cờ [S] - tức là quá trình bắt tay TCP đang bắt đầu.Một lỗi kinh điển mà tôi thường gặp trong các dự án VPN Site-to-Site là lỗi MTU (Maximum Transmission Unit). Khi gói tin của giao thức mạng máy tính bị đóng gói thêm các header bảo mật (như IPsec/GRE), kích thước của nó vượt quá 1500 bytes tiêu chuẩn của Ethernet. Nếu các thiết bị trung gian không cho phép phân mảnh (Fragment), gói tin sẽ bị hủy âm thầm (Silent Drop). Việc cấu hình mss-adjust trên interface router là chìa khóa để giải quyết vấn đề này.

Xu hướng phát triển và tương lai của các giao thức

Sự bùng nổ của 5G, IoT và Điện toán đám mây đang thúc đẩy sự ra đời của các thế hệ giao thức mạng máy tính mới. IPv6 (RFC 2460) đang dần thay thế IPv4 để giải quyết tình trạng cạn kiệt địa chỉ. HTTP/3 dựa trên giao thức QUIC (do Google phát triển) đang định nghĩa lại tốc độ web bằng cách giảm thiểu số lượng vòng lặp (Round-trip) khi thiết lập kết nối.

Trong môi trường Zero Trust kiến trúc mới, bản thân giao thức không còn được tin tưởng mặc định dựa trên địa chỉ IP. Thay vào đó, mỗi phiên kết nối của giao thức mạng máy tính phải được định danh và xác thực liên tục (Continuous Authentication). Sự tích hợp giữa AI và Machine Learning vào việc phân tích hành vi giao thức cũng giúp phát hiện sớm các dấu hiệu tấn công APT (Advanced Persistent Threat) mà các bộ lọc truyền thống thường bỏ lỡ.

Việc nắm vững kiến thức về giao thức mạng máy tính không chỉ dừng lại ở việc thuộc lòng các con số port hay lệnh cấu hình. Đó là khả năng thấu hiểu cách thức dữ liệu “hơi thở” qua từng nhịp clock của CPU, cách các thiết bị bắt tay nhau giữa không gian số mênh mông để đảm bảo sự liền mạch của thông tin toàn cầu. Để tiến xa hơn, bạn hãy bắt đầu thực hành với Wireshark để trực quan hóa từng byte dữ liệu bên trong các giao thức mạng máy tính phổ biến nhất hiện nay.

Cập nhật lần cuối 02/03/2026 by Hiếu IT