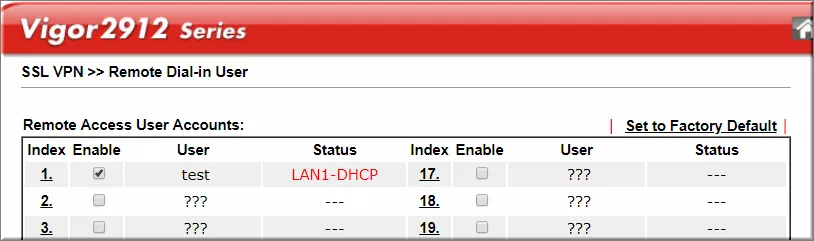

Trong kỷ nguyên chuyển đổi số, việc thiết lập hạ tầng truy cập từ xa an toàn là ưu tiên hàng đầu của mọi quản trị viên hệ thống. Bài viết này sẽ hướng dẫn cấu hình vpn theo chuẩn SSL (Secure Sockets Layer), một giải pháp bảo mật hoạt động tại tầng Transport hoặc Application trong mô hình OSI, giúp nhân viên truy cập tài nguyên nội bộ một cách minh bạch và an toàn nhất qua môi trường Internet đầy rủi ro.

Tìm hiểu giải pháp SSL VPN và giao thức TLS 1.2

SSL VPN (thực chất hiện nay sử dụng giao thức TLS – Transport Layer Security theo tiêu chuẩn RFC 5246) là công nghệ VPN ưu việt hơn so với PPTP hay L2TP truyền thống. Ưu điểm lớn nhất của SSL VPN là khả năng đi xuyên qua hầu hết các loại Firewall và NAT (Network Address Translation) do sử dụng cổng TCP 443 — vốn là cổng tiêu chuẩn cho lưu lượng web HTTPS.

Khác với IPSec VPN đòi hỏi cấu hình phức tạp trên thiết bị đầu cuối, SSL VPN trên Router DrayTek Vigor cho phép triển khai linh hoạt qua phần mềm SmartVPN Client. Giao thức này thực hiện mã hóa dữ liệu đầu cuối (End-to-End Encryption), đảm bảo tính toàn vẹn và bí mật của dữ liệu khi truyền tải qua môi trường công cộng. Đối với doanh nghiệp, việc áp dụng đúng hướng dẫn cấu hình vpn SSL không chỉ giúp tối ưu hóa hiệu suất làm việc từ xa mà còn là rào cản vững chắc chống lại các cuộc tấn công đánh chặn (Man-in-the-Middle).

Điều kiện tiên quyết trước khi triển khai VPN

Để đảm bảo quy trình hướng dẫn cấu hình vpn diễn ra thuận lợi và không gặp lỗi định tuyến, quản trị viên cần chuẩn bị các yếu tố kỹ thuật sau đây:

- Địa chỉ IP Public: Router tại văn phòng chính cần có IP tĩnh (Static IP) để đảm bảo kết nối ổn định. Trong trường hợp sử dụng IP động, bắt buộc phải cấu hình dịch vụ DrayDDNS hoặc các dịch vụ tên miền động tương đương (No-IP, DynDNS).

- Quy hoạch lớp mạng nội bộ: Tránh sử dụng các dải IP quá phổ biến như

192.168.1.0/24hoặc192.168.0.0/24. Nếu lớp mạng tại văn phòng trùng với lớp mạng tại nhà của người dùng, việc định tuyến gói tin sẽ bị xung đột, dẫn đến tình trạng VPN đã kết nối nhưng không thể truy cập dữ liệu (ping timeout). Khuyến nghị sử dụng các dải như172.16.x.xhoặc10.x.x.x. - Firmware Router: Đảm bảo các dòng DrayTek Vigor (như 2912, 2925, 2926, 2927, 2860) đang chạy phiên bản Firmware mới nhất để vá các lỗ hổng bảo mật liên quan đến SSL/TLS và tăng cường tính ổn định cho tunnel.

⚠️ Cảnh báo: Tuyệt đối không chia sẻ khóa dùng chung (Pre-shared Key) hoặc thông tin tài khoản VPN qua các kênh liên lạc không mã hóa. Việc để lộ thông tin này có thể dẫn đến nguy cơ xâm nhập mạng trái phép trên diện rộng.

Chi tiết hướng dẫn cấu hình VPN trên Router DrayTek

Dưới đây là các bước thao tác trên giao diện Web chuẩn của thiết bị DrayTek. Lưu ý rằng giao diện có thể thay đổi nhẹ tùy theo phiên bản OS, nhưng về mặt logic kỹ thuật là đồng nhất.

Kích hoạt Remote Access và cấu hình SSL General

Trước khi tạo tài khoản, bạn cần xác định các giao thức mà Router sẽ chấp nhận.

- Truy cập vào mục VPN and Remote Access >> Remote Access Control.

- Tại đây, hãy đảm bảo rằng tùy chọn Enable SSL VPN Service đã được tick chọn.

- Tiếp theo, di chuyển tới mục SSL General Setup. Kiểm tra SSL Port (mặc định là 443). Nếu bạn đã đổi cổng quản trị Web của Router sang một cổng khác, bạn có thể giữ nguyên 443 cho VPN để dễ dàng xuyên qua các Firewall khắt khe tại khách sạn hoặc quán cà phê.

- Tại mục Server Certificate, nếu bạn đã kích hoạt DrayDDNS, hãy chọn chứng chỉ tương ứng để tránh cảnh báo “Untrusted Certificate” trên máy trạm.

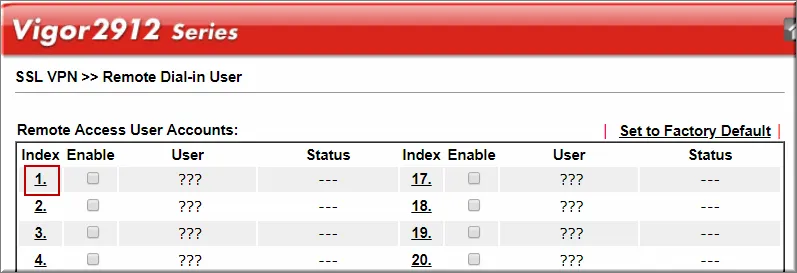

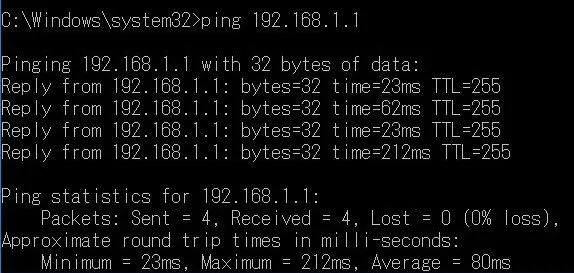

Tạo User Account và phân quyền truy cập

Đây là bước quan trọng trong hướng dẫn cấu hình vpn nhằm định danh người dùng.

- Vào mục VPN and Remote Access >> Remote User Navigation.

- Chọn một Index trống để tạo Profile mới.

- Trong tab User Information, tick vào Enable this account. Nhập Username và Password (Yêu cầu độ phức tạp cao: tối thiểu 8 ký tự, bao gồm chữ hoa, chữ thường và ký tự đặc biệt theo tiêu chuẩn NIST).

- Tại phần Allowed Dial-in Type, chỉ nên chọn SSL Tunnel để thu hẹp bề mặt tấn công, loại bỏ các giao thức cũ kém an toàn như PPTP.

H2 SSL VPN hostto LAN

H2 SSL VPN hostto LAN

Sau khi nhấn OK, hãy chuyển sang mục Connection Management để sẵn sàng theo dõi trạng thái kết nối sau khi cấu hình phía Client.

H4 SSL VPN hostto LAN

H4 SSL VPN hostto LAN

Cài đặt và cấu hình SmartVPN Client trên máy trạm

Để máy tính từ xa có thể thiết lập đường hầm bảo mật, chúng ta cần sử dụng phần mềm SmartVPN Client do DrayTek cung cấp. Đây là công cụ chuyên dụng giúp đơn giản hóa việc quản lý các tham số mã hóa TLS.

Thiết lập Split Tunneling và quản lý Default Gateway

Sau khi cài đặt, khởi động SmartVPN Client và nhấn Insert để thêm Profile. Trong phần cấu hình, bạn cần đặc biệt lưu ý đến mục Advanced Option:

- Offline Mode (Split Tunneling): Nếu bạn tắt tùy chọn “Use default gateway on remote network”, máy khách sẽ chỉ gửi các gói tin có đích đến là mạng nội bộ công ty qua VPN. Các lưu lượng giải trí khác (Youtube, Facebook) vẫn đi qua internet tại nhà. Điều này giúp tối ưu băng thông cho Router trung tâm.

- Online Mode (Full Tunneling): Nếu bật tùy chọn này, toàn bộ traffic của máy khách sẽ được đẩy về công ty rồi mới đi ra Internet. Đây là cấu hình bắt buộc nếu doanh nghiệp muốn kiểm soát an ninh mạng và lọc nội dung cho nhân viên ngay cả khi họ ở ngoài văn phòng.

H1 SSL VPN hostto LAN

H1 SSL VPN hostto LAN

Định tuyến đa lớp mạng cho người dùng từ xa

Trong các hệ thống lớn có nhiều VLAN (như lớp Server ở VLAN 10, lớp kế toán VLAN 20), việc chỉ kết nối VPN thông thường có thể khiến người dùng không thấy được các lớp mạng khác. Đây là nội dung nâng cao trong hướng dẫn cấu hình vpn mà nhiều người thường bỏ qua. Khi cấu hình trên SmartVPN Client, tại mục Advanced Option, bạn hãy nhấn vào nút More để thêm thủ công các Static Route (Network Address và Subnet Mask) của các lớp mạng đích bân trong VPN Server.

Việc khai báo đúng các Route này giúp bảng định tuyến (Routing Table) trên Windows biết được giao diện ảo (Virtual Adapter) nào sẽ đảm nhận việc vận chuyển gói tin tới các Subnet tương ứng bân trong công ty.

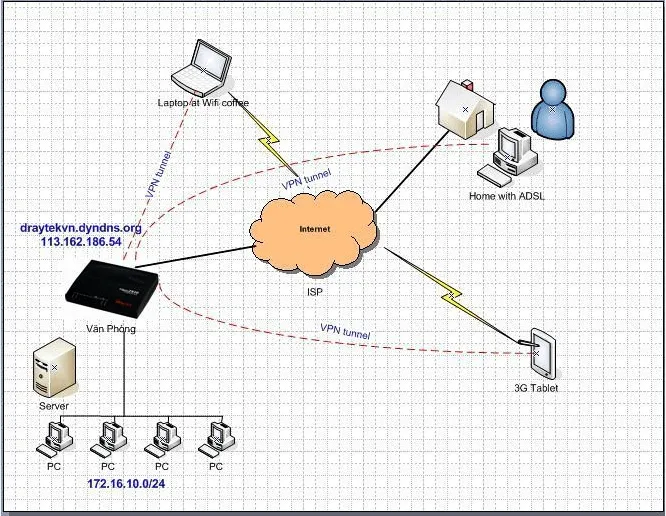

Quy trình kiểm tra và xác thực kết nối VPN

Sau khi hoàn tất việc nhập Username và Password trên SmartVPN Client, nhấn Connect. Khi trạng thái chuyển sang màu xanh (Active), quá trình hướng dẫn cấu hình vpn đã thành công bước đầu. Tuy nhiên, một kỹ sư mạng chuyên nghiệp cần thực hiện các bước kiểm tra sau:

- Lệnh Ping: Mở CMD và ping địa chỉ IP nội bộ của Router (ví dụ:

ping 192.168.100.1). Nếu có phản hồi và TTL ổn định, kết nối Layer 3 đã thông suốt. - Truy cập dịch vụ: Thử truy cập vào File Server bằng đường dẫn IP (ví dụ:

\192.168.100.10). Tránh dùng tên máy (Hostname) vì trong môi trường VPN, giao thức NetBIOS/mDNS thường bị chặn và việc phân giải tên máy sẽ không hoạt động ổn định nếu không có WINS hoặc DNS Server nội bộ. - Connection Management: Quay lại giao diện quản trị Router, mục Status sẽ hiển thị chi tiết IP ảo được cấp cho client, thời gian kết nối và dung lượng dữ liệu đã trao đổi.

H14 SSL VPN hostto LAN

H14 SSL VPN hostto LAN

Troubleshooting: Xử lý các lỗi kết nối phổ biến

Trong thực tế triển khai, dù đã làm đúng theo hướng dẫn cấu hình vpn, bạn vẫn có thể gặp phải một số trở ngại kỹ thuật. Dưới đây là cách khắc phục:

- Lỗi SSL Negotiation Failed: Thường do sai lệch về phiên bản TLS. Hãy kiểm tra xem máy tính có đang bị ép sử dụng TLS 1.0 (đã lỗi thời) hay không và đảm bảo Router hỗ trợ TLS 1.2 trở lên.

- Kết nối thành công nhưng không thấy dữ liệu: Hãy kiểm tra Firewall trên Windows Server hoặc máy tính đích. Mặc định, Firewall Windows thường chặn các kết nối đến từ một Subnet khác (Subnet của VPN Client thường khác Subnet của mạng LAN). Bạn cần tạo Rule cho phép lưu lượng từ dải IP VPN đi vào.

- Lỗi Certificate Warning: Do sử dụng Self-signed Certificate. Trên phần mềm SmartVPN, bạn có thể chọn “Ignore certificate” trong phần cài đặt nâng cao để tạm thời bỏ qua bước này, mặc dù việc sử dụng chứng chỉ hợp lệ từ Let’s Encrypt vẫn được khuyến khích hơn.

Các biện pháp tăng cường bảo mật hệ thống VPN

Việc hoàn tất hướng dẫn cấu hình vpn chỉ là bước bắt đầu. Để bảo vệ hệ thống YMYL (Your Money Your Life) của doanh nghiệp, bạn cần áp dụng các nguyên tắc bảo mật chuyên sâu:

- Giới hạn theo địa chỉ MAC: Chỉ cho phép các thiết bị được phê duyệt mới có thể thiết lập kết nối VPN.

- Xác thực đa lớp (2FA): DrayTek hỗ trợ mOTP (Mobile One-Time Password). Việc kết hợp mật khẩu tĩnh và mã OTP sinh ra trên điện thoại sẽ loại bỏ 99% nguy cơ bị tấn công Brute Force tài khoản.

- Cập nhật danh sách chặn (Brute Force Protection): Kích hoạt tính năng tự động khóa IP nếu nhập sai mật khẩu quá 5 lần trong mục System Maintenance.

- Tuân thủ tiêu chuẩn ISO 27001: Thực hiện ghi nhật ký (Log) định kỳ các phiên truy cập VPN để phục vụ công tác giám sát và điều tra số khi có sự cố an ninh xảy ra.

Việc áp dụng chặt chẽ hướng dẫn cấu hình vpn SSL trên thiết bị DrayTek sẽ mang đến một hạ tầng kết nối mạnh mẽ, an toàn và linh hoạt. Đối với các hệ thống phức tạp hơn, quản trị viên có thể tham khảo thêm các bài viết về VPN Site-to-Site hoặc giải pháp tập trung VPN Concentrator tại Thư Viện CNTT để tối ưu hóa hiệu năng tổng thể của mạng doanh nghiệp.

Cập nhật lần cuối 01/03/2026 by Hiếu IT