Trong hạ tầng mạng doanh nghiệp hiện đại, việc kết nối an toàn giữa các chi nhánh đóng vai trò sống còn. Giải pháp ipsec vpn site to site nổi lên như một tiêu chuẩn vàng nhờ khả năng mã hóa gói tin mạnh mẽ và tính tương thích cao giữa các dòng thiết bị khác nhau. Bài viết này sẽ đi sâu vào nguyên lý hoạt động theo tiêu chuẩn RFC, quy trình triển khai thực tế trên dòng thiết bị Cisco Meraki và các kỹ thuật tối ưu hiệu năng mạng dành cho quản trị viên hệ thống chuyên nghiệp.

Nguyên lý hoạt động của giao thức IPsec VPN Site to Site

Trước khi bắt tay vào cấu hình, một kỹ sư mạng thực thụ cần am hiểu tường tận về giao thức IPsec (Internet Protocol Security). Đây không phải là một giao thức đơn lẻ mà là một bộ khung (framework) gồm nhiều tiêu chuẩn phối hợp để đảm bảo tính bảo mật, toàn vẹn và xác thực cho dữ liệu truyền qua môi trường internet không an toàn. Theo RFC 4301, IPsec hoạt động chủ yếu ở tầng Network (Layer 3) trong mô hình OSI, cho phép nó bảo vệ toàn bộ lưu lượng IP giữa hai điểm cuối.

Về cơ bản, ipsec vpn site to site thiết lập một đường ống bảo mật (tunnel) giữa hai gateway. Có hai thành phần then chốt trong bộ framework này là Authentication Header (AH) và Encapsulating Security Payload (ESP). Trong đa số các kịch bản triển khai hiện nay, chúng ta ưu tiên sử dụng ESP (RFC 4303) vì nó cung cấp cả khả năng xác thực lẫn mã hóa dữ liệu, trong khi AH chỉ cung cấp khả năng xác thực mà không mã hóa. Đặc biệt, để vượt qua các thiết bị NAT, kỹ thuật UDP Encapsulation thường được áp dụng, giúp các gói tin VPN đi qua firewall một cách thông suốt.

Các thành phần cốt lõi: IKEv1, IKEv2 và ISAKMP

Cơ chế trao đổi khóa Internet (Internet Key Exchange – IKE) là “trái tim” của việc thiết lập tunnel. IKE sử dụng giao thức ISAKMP (Internet Security Association and Key Management Protocol) để thương lượng các thông số bảo mật giữa hai đầu thiết bị. Hiện nay, IKEv2 (RFC 7296) được khuyến nghị sử dụng thay cho IKEv1 nhờ khả năng chống tấn công DoS tốt hơn, hỗ trợ EAP (Extensible Authentication Protocol) và cơ chế Mobility cho phép duy trì kết nối khi thay đổi địa chỉ IP.

Việc hiểu rõ IKE giúp bạn troubleshoot cực kỳ nhanh chóng. Khi cấu hình ipsec vpn site to site, nếu hai đầu không khớp về các tham số IKE (như phiên bản, thuật toán băm hoặc nhóm Diffie-Hellman), tunnel sẽ không bao giờ được thiết lập. Đây là lỗi phổ biến nhất mà các sysadmin thường gặp phải khi kết nối giữa các vendor khác nhau như Cisco kết nối với Fortinet hoặc MikroTik.

Phân tích Phase 1 (Main Mode) và Phase 2 (Quick Mode)

Quá trình thiết lập ipsec vpn site to site diễn ra qua hai giai đoạn riêng biệt, mỗi giai đoạn có nhiệm vụ cụ thể để bảo vệ an toàn thông tin cho doanh nghiệp:

- Phase 1 (ISAKMP SA): Mục tiêu là thiết lập một kênh giao tiếp an toàn đầu tiên. Hai thiết bị sẽ xác thực danh tính của nhau thông qua Preshared Key (PSK) hoặc Digital Certificates. Sau đó, chúng thỏa thuận về thuật toán mã hóa gói tin (như AES-256), thuật toán băm (SHA-256) và nhóm Diffie-Hellman để tạo ra các khóa đối xứng dùng cho việc bảo vệ các bản tin điều khiển tiếp theo.

- Phase 2 (IPsec SA): Sau khi Phase 1 hoàn tất, Phase 2 sẽ sử dụng kênh an toàn đó để thỏa thuận các thông số cụ thể cho việc truyền dữ liệu thực tế. Các thông số này bao gồm Proxy ID (mô tả dải mạng local và remote), chế độ hoạt động (Tunnel mode hoặc Transport mode) và thời gian sống (lifetime) của các key. Trong mô hình Site-to-Site, Tunnel mode luôn được ưu tiên để ẩn toàn bộ cấu trúc IP gốc của mạng nội bộ.

Giải pháp Meraki Auto VPN: Đột phá trong IPsec VPN Site to Site

Cisco Meraki đã định nghĩa lại cách chúng ta triển khai ipsec vpn site to site thông qua công nghệ Auto VPN. Thay vì phải cấu hình hàng trăm dòng lệnh CLI phức tạp, Meraki sử dụng hạ tầng Cloud để tự động hóa việc điều phối khóa và định tuyến. Điều này cực kỳ hữu ích cho các doanh nghiệp có hàng trăm chi nhánh cần kết nối về trung tâm mà không có đội ngũ IT tại chỗ.

Cơ chế tự động hóa và UDP Hole Punching

Điểm đặc biệt của Meraki là khả năng tự động đăng ký Public IP lên hệ thống Cloud Registry. Khi bạn bật tính năng Auto VPN, thiết bị sẽ tự động thông báo các subnet cục bộ của mình và tải về bảng định tuyến VPN toàn cầu. Một kỹ thuật quan trọng giúp Meraki xử lý các vấn đề NAT phức tạp là “UDP Hole Punching”. Kỹ thuật này cho phép hai thiết bị nằm sau firewall vẫn có thể thiết lập tunnel trực tiếp với nhau mà không cần mở port thủ công trên thiết bị modem nhà mạng.

Khi triển khai ipsec vpn site to site, vấn đề địa chỉ IP động luôn là rào cản. Meraki giải quyết bài toán này bằng cách liên tục cập nhật trạng thái IP của thiết bị lên Cloud. Tuy nhiên, đối với các kết nối với đối tác bên thứ ba (Non-Meraki Peer), bạn vẫn nên yêu cầu một địa chỉ IP tĩnh từ nhà cung cấp dịch vụ để đảm bảo sự ổn định tuyệt đối cho tunnel.

Lựa chọn Topology: Hub-and-Spoke hay Full Mesh?

Việc lựa chọn sơ đồ mạng ảnh hưởng trực tiếp đến độ trễ và sự ổn định của hệ thống. Meraki cung cấp ba tùy chọn chính:

- Off: Thiết bị không tham gia vào mạng VPN.

- Hub (Mesh): Thiết bị sẽ thiết lập tunnel tới tất cả các Hub khác và các Spoke được chỉ định. Đây là lựa chọn tối ưu cho các Data Center hoặc văn phòng chính.

- Spoke: Thiết bị chỉ kết nối trực tiếp tới các Hub được chỉ định. Lưu lượng giữa các Spoke sẽ được trung chuyển qua Hub. Mô hình này giúp tiết kiệm tài nguyên CPU cho các thiết bị nhỏ tại chi nhánh.

⚠️ Cảnh báo: Việc cấu hình sai Topology trong mạng lớn có thể dẫn đến hiện tượng “Routing Loop” hoặc làm quá tải thiết bị Hub nếu số lượng Spoke vượt quá khả năng xử lý của phần cứng (thông số Maximum VPN Tunnels).

Quy trình cấu hình IPsec VPN Site to Site trên Cisco Meraki MX

Để triển khai một hệ thống ipsec vpn site to site hoạt động ổn định, bạn cần thực hiện tuần tự các bước dưới đây trên giao diện Meraki Dashboard. Chúng tôi giả định bạn đang sử dụng firmware MX 15+ trở lên để hỗ trợ đầy đủ các tính năng bảo mật mới nhất.

Bước 1: Thiết lập vai trò thiết bị (Hub vs Spoke)

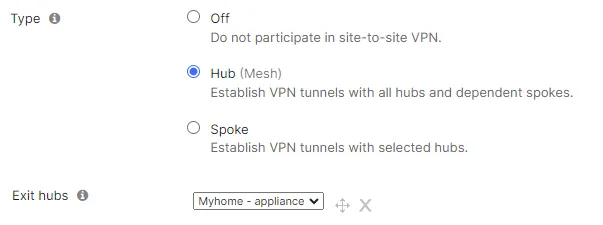

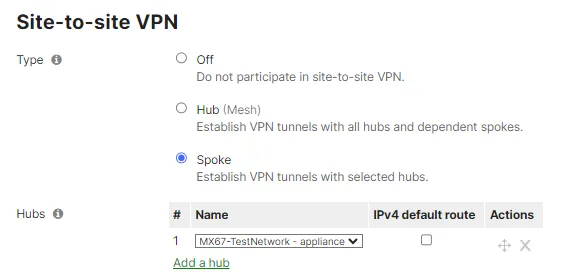

Truy cập vào menu Security & SD-WAN > Configure > Site-to-site VPN. Tại đây, bạn cần xác định vai trò của firewall MX trong hệ thống của mình. Nếu đây là văn phòng chính, hãy chọn Hub (Mesh). Nếu là chi nhánh nhỏ, chọn Spoke.

Screenshot of the Site-to-site VPN settings page. This Security appliance is configured as a Hub, and has an exit hub selected.

Screenshot of the Site-to-site VPN settings page. This Security appliance is configured as a Hub, and has an exit hub selected.

Đối với các chi nhánh, bạn có quyền chọn “Exit Hub”. Nếu chọn tùy chọn này, toàn bộ lưu lượng internet từ chi nhánh (0.0.0.0/0) sẽ được đẩy về Hub trung tâm để kiểm soát qua hệ thống Firewall tập trung. Đây được gọi là cấu hình Full Tunnel. Ngược lại, nếu chỉ muốn lưu lượng nội bộ đi qua VPN, hãy sử dụng Split Tunnel.

Screenshot of the Site-to-site VPN settings page. This Security appliance is configured as a spoke, and has a hub selected and IPv4 default route is not selected.

Screenshot of the Site-to-site VPN settings page. This Security appliance is configured as a spoke, and has a hub selected and IPv4 default route is not selected.

Bước 2: Cấu hình Local Networks và Subnet Translation

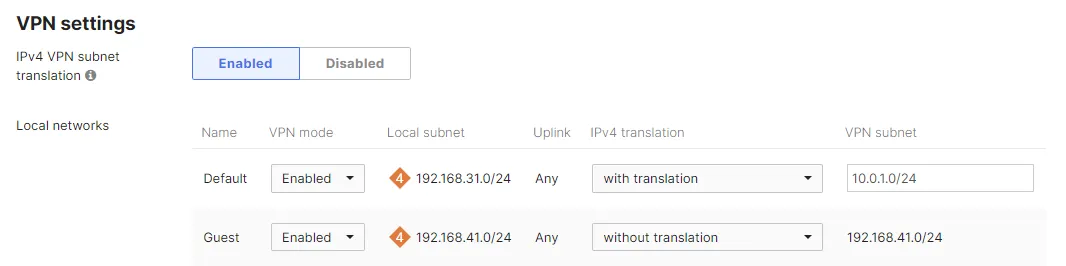

Một trong những vấn đề gây đau đầu nhất khi thiết lập ipsec vpn site to site là trùng lặp dải IP (Overlapping Subnets). Ví dụ: hai chi nhánh đều sử dụng lớp mạng 192.168.1.0/24. Trong trường hợp này, các gói tin sẽ không biết phải đi về đâu.

Meraki cung cấp tính năng VPN Subnet Translation để giải quyết triệt để vấn đề này. Bạn có thể ánh xạ (map) dải IP nội bộ sang một dải IP ảo dùng riêng cho mạng VPN. Ví dụ: Branch 1 (192.168.1.0/24) được ánh xạ thành 10.0.1.0/24 để giao tiếp với các phòng ban khác.

Screenshot of the Site-to-site VPN settings page. VPN subnet translation is enabled.

Screenshot of the Site-to-site VPN settings page. VPN subnet translation is enabled.

Khi quảng bá các subnet vào VPN, hãy cực kỳ cẩn trọng với các dải mạng lớn. Việc quảng bá 10.0.0.0/8 có thể vô tình chiếm quyền điều khiển toàn bộ lưu lượng nội bộ nếu không được quản lý chặt chẽ qua các chính sách bảo mật.

Bước 3: Thiết lập kết nối với Third-party IPsec Peers

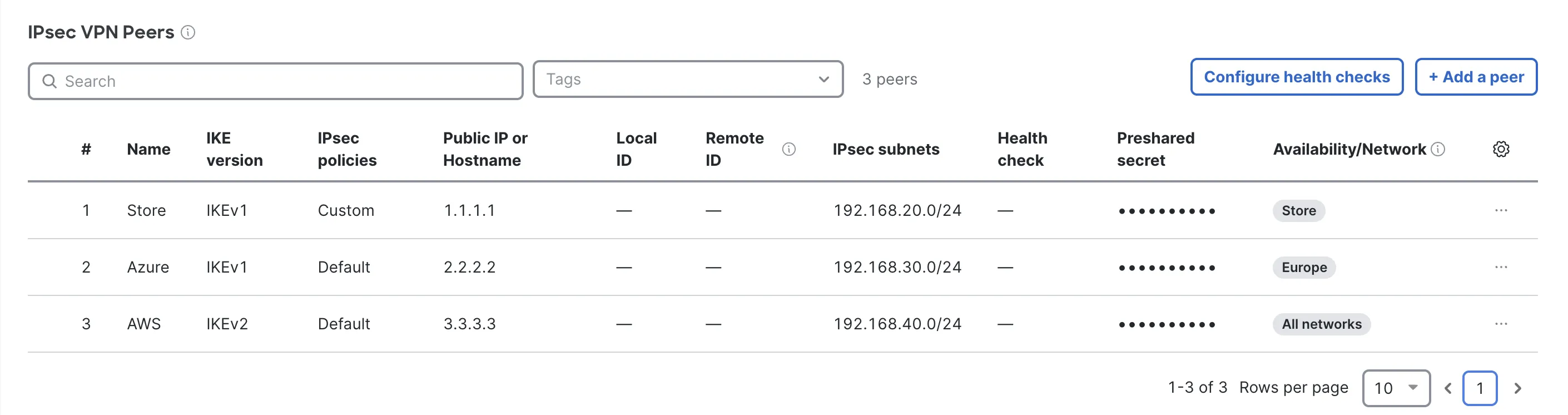

Khi cần thiết lập ipsec vpn site to site với thiết bị của hãng khác hoặc kết nối lên Cloud như AWS/Azure, bạn cần cấu hình thủ công trong mục IPsec VPN peers. Đây là nơi đòi hỏi sự chính xác tuyệt đối về thông số kỹ thuật.

IPSecVPNPeers.png

IPSecVPNPeers.png

Các thông số cần thống nhất bao gồm:

- Public IP/Hostname: Địa chỉ IP tĩnh của đối tác. Với IKEv2, bạn có thể dùng FQDN.

- Private Subnets: Dải mạng phía sau thiết bị đối tác cần truy cập.

- IPsec Policies: Chọn đúng profile (Default, AWS, Azure) hoặc chọn Custom để cấu hình chi tiết Phase 1 và Phase 2.

- Preshared Secret: Chuỗi ký tự dùng để xác thực. Đội ngũ kỹ thuật khuyến nghị độ dài tối thiểu 20 ký tự, bao gồm cả chữ hoa, chữ thường, số và ký hiệu đặc biệt.

Tối ưu hóa bảo mật và hiệu năng cho đường truyền VPN

Việc thiết lập thành công tunnel chỉ là bước đầu tiên. Để đảm bảo hệ thống vận hành ổn định lâu dài và an toàn trước các cuộc tấn công mạng, bạn cần áp dụng các tiêu chuẩn bảo mật nâng cao và tối ưu hóa giao thức định tuyến.

Lựa chọn thuật toán mã hóa AES-256 và SHA-256

Trong bối cảnh các phương thức giải mã ngày càng tinh vi, việc sử dụng các thuật toán cũ như DES, 3DES hay MD5 đã bị coi là không an toàn (deprecated). Khi cấu hình ipsec vpn site to site, bạn nên ưu tiên các chuẩn mã hóa sau để đạt chuẩn NIST:

- Phase 1 Encryption: AES-256.

- Phase 1 Authentication: SHA-256 (hoặc cao hơn).

- Diffie-Hellman (DH) Group: Group 14 trở lên. Các nhóm thấp hơn như Group 2, 5 hiện nay có rủi ro bị bẻ khóa cao.

- PFS (Perfect Forward Secrecy): Luôn bật tính năng này ở Phase 2 để đảm bảo rằng nếu một khóa phiên bị lộ, nó cũng không ảnh hưởng đến các phiên giao tiếp trong quá khứ hoặc tương lai.

Quản lý Firewall Rules và VPN Traffic Shaping

Mặc dù VPN tạo ra một đường ống “an toàn”, nhưng nó cũng có thể trở thành con đường để malware lây lan giữa các chi nhánh nếu không có sự kiểm soát truy cập. Tại Meraki Dashboard, bạn có thể định nghĩa các “VPN Firewall Rules”.

Ưu tiên triển khai chính sách “Least Privilege” (đặc quyền tối thiểu). Chỉ cho phép các port cần thiết (như 443, 80, 3389) đi qua tunnel thay vì mở Allow All. Ngoài ra, việc áp dụng Traffic Shaping cho lưu lượng VPN là cực kỳ cần thiết. Hãy ưu tiên băng thông cho các ứng dụng thoại (VoIP) hoặc phần mềm kế toán và giới hạn băng thông cho các hoạt động truyền file lớn qua ipsec vpn site to site để không làm nghẽn toàn bộ đường truyền.

Giám sát và xử lý sự cố IPsec VPN Site to Site thực tế

Một kỹ sư quản trị hệ thống giỏi không chỉ biết cài đặt mà còn phải giỏi xử lý sự cố. Khi tunnel bị ngắt kết nối, công việc kinh doanh của doanh nghiệp có thể bị đình trệ, gây thiệt hại lớn về kinh tế.

Sử dụng Dashboard để theo dõi trạng thái Tunnel

Meraki cung cấp trang Security & SD-WAN > Monitor > VPN Status, cho phép bạn quan sát trực quan trạng thái của tất cả các kết nối ipsec vpn site to site. Tại đây, bạn có thể thấy độ trễ (latency) và biến động độ trễ (jitter) của từng tunnel. Nếu một đường truyền có tỷ lệ mất gói (packet loss) cao, hệ thống sẽ tự động chuyển đổi sang đường truyền dự phòng nếu bạn có cấu hình Dual WAN.

Screenshot of the Routing page after OSPF is enabled.

Screenshot of the Routing page after OSPF is enabled.

Đặc biệt, việc tích hợp OSPF giúp tự động cập nhật bảng định tuyến khi có sự thay đổi về subnet ở các chi nhánh xa. Điều này giúp hệ thống mạng có khả năng tự phục hồi (self-healing) mà không cần sự can thiệp thủ công từ quản trị viên.

Các lỗi thường gặp và quy trình Troubleshooting 5 bước

Nếu tunnel ipsec vpn site to site không thiết lập được, hãy áp dụng quy trình kiểm tra sau:

- Kiểm tra kết nối vật lý & IP: Đảm bảo cả hai đầu thiết bị đều có internet và ping được đến Public IP của nhau (nếu firewall cho phép).

- Kiểm tra Phase 1 (ISAKMP): So khớp thuật toán mã hóa, xác thực và quan trọng nhất là Preshared Key. Chỉ cần lệch một ký tự trắng, tunnel sẽ không “up”.

- Kiểm tra Phase 2 (IPsec): Đảm bảo Proxy ID (Local/Remote subnet) ở hai đầu phải đối xứng hoàn hảo. Ví dụ: Local của A phải là Remote của B.

- Kiểm tra NAT-Traversal: Nếu thiết bị nằm sau modem nhà mạng, hãy đảm bảo tính năng Port Forwarding cho UDP port 500 và 4500 đã được thực hiện chính xác hoặc sử dụng giải pháp Automatic NAT Traversal.

- Kiểm tra Interesting Traffic: Giao thức IPsec đôi khi không tự động kích hoạt cho đến khi có dữ liệu cần gửi qua. Hãy thử ping từ một máy trạm trong mạng nội bộ sang IP phía bên kia để “đánh thức” tunnel.

💡 Kinh nghiệm thực tế: “Lỗi phổ biến nhất khi cấu hình thiết bị Meraki kết nối với bên thứ ba là quên không tắt ‘Any’ trong traffic selector nếu thiết bị đối tác yêu cầu cấu hình dải IP cụ thể.”

So sánh IPsec VPN với các giải pháp Site-to-Site khác

Trong thế giới mạng không chỉ có ipsec vpn site to site. Tùy vào quy mô và ngân sách, bạn có thể cân nhắc các giải pháp thay thế. Ví dụ, MPLS (Multi-Protocol Label Switching) cung cấp chất lượng dịch vụ (QoS) tuyệt vời và cam kết băng thông, nhưng chi phí cực kỳ đắt đỏ và thời gian triển khai lâu.

Ngược lại, SD-WAN (Software-Defined Wide Area Network) mà Meraki là một đại diện tiêu biểu, sử dụng chính giao thức IPsec làm nền tảng nhưng bổ sung thêm lớp điều khiển thông minh. SD-WAN có khả năng đo lường chất lượng đường truyền theo thời gian thực để chọn ra con đường tốt nhất cho gói tin, giúp tối ưu hóa đường truyền riêng ảo một cách tự động. Với các doanh nghiệp ưu tiên tính linh hoạt và tiết kiệm chi phí, việc kết hợp internet cáp quang thông thường với ipsec vpn site to site vẫn là lựa chọn thực dụng và hiệu quả nhất.

Việc làm chủ công nghệ ipsec vpn site to site không chỉ giúp bạn bảo vệ dữ liệu doanh nghiệp mà còn khẳng định năng lực chuyên môn của một kỹ sư hạ tầng cấp cao. Hãy luôn tuân thủ các nguyên tắc bảo mật, cập nhật firmware thiết bị thường xuyên và thực hiện sao lưu cấu hình trước mỗi lần thay đổi để đảm bảo hệ thống luôn sẵn sàng 24/7.

Hy vọng hướng dẫn chi tiết về ipsec vpn site to site này đã cung cấp cho bạn những kiến thức thực tiễn có giá trị cao. Nếu bạn đang gặp khó khăn trong việc kết nối giữa các vendor khác nhau hoặc cần tối ưu hóa hiệu năng tunnel, hãy tham khảo thêm các tài liệu RFC hoặc cộng đồng chuyên gia để tìm ra giải pháp tối ưu nhất cho mạng lưới của mình. Giai đoạn tiếp theo, bạn có thể tìm hiểu về Client VPN để hỗ trợ làm việc từ xa an toàn.

Cập nhật lần cuối 28/02/2026 by Hiếu IT