Trong kỷ nguyên chuyển đổi số, việc bảo vệ hạ tầng công nghệ thông tin không còn chỉ dừng lại ở cài đặt phần mềm diệt virus. Một hệ thống phòng thủ vững chắc đòi hỏi sự kết hợp chặt chẽ giữa chính sách bảo mật và các thiết bị an ninh mạng chuyên dụng. Từ hệ thống tường lửa thế hệ mới (NGFW) đến bộ cân bằng tải ứng dụng (ADC), mỗi thành phần đóng vai trò là một chốt chặn quan trọng, ngăn chặn các cuộc tấn công leo thang đặc quyền hay khai thác lỗ hổng zero-day trong môi trường doanh nghiệp hiện đại.

Phân loại thiết bị an ninh mạng theo mô hình OSI

Để hiểu rõ cách vận hành của các thiết bị an ninh mạng, chúng ta cần phân tích chức năng của chúng dựa trên mô hình tham chiếu OSI (Open Systems Interconnection). Việc áp dụng bảo mật theo lớp (Defense-in-Depth) yêu cầu kỹ sư hệ thống phải triển khai các giải pháp kiểm soát từ hạ tầng vật lý đến tầng ứng dụng.

Ở tầng Network (Layer 3) và Transport (Layer 4), các thiết bị như Firewall truyền thống thực hiện lọc dựa trên địa chỉ IP nguồn/đích, giao thức (TCP/UDP/ICMP) và số cổng (Port). Tuy nhiên, các cuộc tấn công hiện đại thường ẩn mình trong các lưu lượng hợp lệ (như HTTPS cổng 443). Do đó, sự xuất hiện của các thiết bị hoạt động ở tầng Application (Layer 7) như tường lửa thế hệ mới và bộ cân bằng tải ứng dụng là vô cùng thiết yếu. Theo tiêu chuẩn NIST SP 800-41, việc lọc nội dung ở tầng ứng dụng cho phép kiểm soát sâu hơn các hành vi người dùng và phát hiện các mã độc được mã hóa bên trong gói tin TLS/SSL.

Tường lửa thế hệ mới – Tuyến phòng thủ biên giới

Firewall (Tường lửa) là thiết bị an ninh mạng cơ bản nhất nhưng lại quan trọng nhất trong mọi sơ đồ Topology. Các dòng thiết bị hiện nay, tiêu biểu như Cisco Firepower 1000 Series, không chỉ đơn thuần là bộ lọc packet. Chúng tích hợp các tính năng tiên tiến bao gồm: Hệ thống ngăn ngừa xâm nhập (IPS), kiểm soát ứng dụng (AVC), và bảo mật chống phần mềm độc hại (AMP).

Điểm khác biệt của tường lửa thế hệ mới (NGFW) so với Stateful Firewall truyền thống là khả năng nhận diện người dùng (User-ID) thay vì chỉ nhận diện địa chỉ IP. Điều này cực kỳ hữu ích trong các môi trường sử dụng DHCP động hoặc mạng không dây. Khi triển khai Cisco Firepower cho một văn phòng khoảng 50-100 nhân sự, kỹ sư thường ưu tiên cấu hình các chính sách dựa trên tích hợp Active Directory để giám sát luồng dữ liệu truy cập Internet một cách minh bạch nhất.

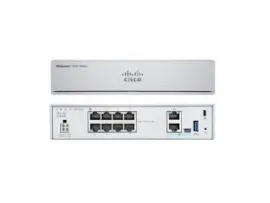

Cisco Firepower 1010 – Thiết bị tường lửa thế hệ mới chuyên dụng cho doanh nghiệp vừa và nhỏHình 1: Cisco Firepower 1010 là thiết bị an ninh mạng tích hợp nhiều tính năng bảo mật sâu từ lớp 3 đến lớp 7.

Cisco Firepower 1010 – Thiết bị tường lửa thế hệ mới chuyên dụng cho doanh nghiệp vừa và nhỏHình 1: Cisco Firepower 1010 là thiết bị an ninh mạng tích hợp nhiều tính năng bảo mật sâu từ lớp 3 đến lớp 7.

Cân bằng tải Enterprise – Tối ưu hiệu suất và bảo mật

Load Balancer (Bộ cân bằng tải) không chỉ đóng vai trò phân phối lưu lượng để tối ưu hiệu năng máy chủ mà còn là một thiết bị an ninh mạng đắc lực. Các dòng Load Balancer Enterprise 10G/40G/100G hiện đại thường tích hợp sẵn tính năng Web Application Firewall (WAF) để chống lại các cuộc tấn công phổ biến như SQL Injection, Cross-Site Scripting (XSS) theo bảng xếp hạng OWASP Top 10.

Về mặt kỹ thuật, bộ cân bằng tải hoạt động như một Reverse Proxy. Nó che giấu địa chỉ IP thật của máy chủ ứng dụng (Backend Server) đối với người dùng bên ngoài, từ đó hạn chế rủi ro bị tấn công trực tiếp vào hệ thống core. Ngoài ra, khả năng SSL Offloading của thiết bị giúp giảm tải việc giải mã gói tin cho server, đồng thời cho phép thiết bị kiểm tra sâu các nội dung bên trong lưu lượng đã mã hóa để tìm kiếm dấu hiệu mã độc. Đây là một bước quan trọng trong nguyên tắc Zero Trust nhằm đảm bảo rằng không có gói tin nào được phép đi qua mà không được kiểm soát.

Hướng dẫn cấu hình cơ bản Cisco Firepower 1010

Khi bắt đầu triển khai thiết bị an ninh mạng Cisco Firepower (sử dụng hệ điều hành Firepower Threat Defense – FTD), bước khởi tạo cấu hình qua giao diện dòng lệnh (CLI) là tối quan trọng để thiết lập quyền truy cập quản trị. Dưới đây là quy trình thực hiện trên phiên bản FTD 7.x.

⚠️ Cảnh báo: Việc thay đổi cấu hình mạng có thể làm ngắt kết nối hiện tại đến thiết bị. Hãy đảm bảo bạn có quyền truy cập trực tiếp qua cổng Console trước khi thực thi các lệnh về IP Management.

-

Truy cập vào chế độ cấu hình hệ thống:

Sau khi đăng nhập với quyền admin, hãy kiểm tra trạng thái các interface:> show interface ip brief -

Cấu hình địa chỉ IP quản trị (Management Interface):

Giả sử bạn cần đặt IP 192.168.1.100 cho cổng quản lý để truy cập qua Web giao diện Firepower Device Manager (FDM):> configure network ipv4 manual 192.168.1.100 255.255.255.0 192.168.1.1Output mẫu:

Network settings updated. Please reconnect to the new IP address. -

Thiết lập Firewall Policy cơ bản (Inside to Outside):

Trong giao diện quản lý, chúng ta cần định nghĩa “Security Zones”. Một sai lầm phổ biến của sysadmin là quên gán Interface vào đúng Zone (Inside/Outside), khiến các luật Access Control không có tác dụng. Sau khi gán Zone, bạn khởi tạo quy tắc cho phép luồng dữ liệu NAT từ mạng nội bộ ra Internet. Tuy nhiên, luôn áp dụng nguyên tắc Implicit Deny (Mặc định từ chối tất cả trừ những gì được cho phép rõ ràng).

Những sai lầm phổ biến khi vận hành thiết bị an ninh mạng

Trong quá trình quản trị hệ thống hơn 10 năm qua, tôi đã chứng kiến nhiều doanh nghiệp đầu tư hàng tỷ đồng vào thiết bị an ninh mạng đắt tiền nhưng vẫn bị tấn công. Lý do thường không nằm ở thiết bị mà ở cấu hình sai lệch. Một trong những lỗi phổ biến nhất là để các cấu hình mặc định (Default Credentials). Các botnet liên tục quét cổng 22 (SSH) và 443 (HTTPS) để tìm kiếm các thiết bị chưa đổi mật khẩu hoặc chưa cập nhật firmware.

Lỗi thứ hai là sự chồng chéo trong các luật tường lửa (Rule Shadowing). Khi một luật “Cho phép tất cả” được đặt lên phía trên các luật bảo mật chi tiết, thiết bị sẽ thực thi luật đầu tiên khớp với gói tin, làm vô hiệu hóa toàn bộ hệ thống phòng thủ bên dưới. Để giải quyết vấn đề này, các quản trị viên nên sử dụng các công cụ phân tích policy định kỳ và tuân thủ chặt chẽ các tài liệu kỹ thuật của vendor. Cuối cùng, việc bỏ qua giám sát Log (Logging) khiến chúng ta không thể truy vết khi có sự cố xảy ra. Mọi thiết bị an ninh mạng cần được kết nối với hệ thống Syslog hoặc SIEM để phân tích dữ liệu thời gian thực.

So sánh lựa chọn giải pháp bảo vệ hệ thống

Tùy vào quy mô và nhu cầu thực tế, việc lựa chọn thiết bị an ninh mạng sẽ khác nhau. Bảng dưới đây so sánh hai loại thiết bị phổ biến được đề cập trong danh mục sản phẩm của Thư Viện CNTT:

| Đặc điểm so sánh | Tường lửa thế hệ mới (NGFW) | Bộ cân bằng tải Enterprise (ADC) |

|---|---|---|

| Mục tiêu chính | Ngăn chặn xâm nhập, lọc nội dung xấu | Phân phối tải, đảm bảo tính sẵn sàng cao |

| Tầng OSI chủ đạo | Layer 3, Layer 4, Layer 7 | Layer 4, Layer 7 (Application) |

| Tính năng nổi bật | Deep Packet Inspection (DPI), Sandboxing | SSL Offloading, WAF, L7 Routing |

| Vị trí triển khai | Biên mạng (Edge) hoặc phân tách VLAN | Phía trước các cụm Server (Server Farm) |

| Giao thức hỗ trợ | Đa giao thức (IPSec, SSL VPN, BGP…) | HTTP, HTTPS, TCP, UDP, DNS |

Việc kết hợp cả hai loại thiết bị an ninh mạng này tạo nên một hệ kiến trúc hạ tầng mạnh mẽ, vừa đảm bảo tính bảo mật vừa duy trì hiệu suất truy cập cho người dùng cuối. Theo tiêu chuẩn ISO 27001, việc kiểm soát truy cập và dự phòng hệ thống là hai yêu cầu bắt buộc đối với mọi hạ tầng trọng yếu.

Nguyên tắc triển khai và quản trị an toàn

Khi triển khai bất kỳ thiết bị an ninh mạng nào, an toàn thông tin phải là ưu tiên hàng đầu. Bạn chỉ nên thực hiện cấu hình trên các hệ thống mà mình có quyền quản trị hợp pháp. Đối với các môi trường thực tế, hãy luôn kiểm tra bảng Hash (MD5/SHA256) của bộ cài firmware trước khi thực hiện nâng cấp (Upgrade) để đảm bảo tính toàn vẹn của mã nguồn, tránh các backdoor được cài cắm bởi bên thứ ba.

Việc hiểu sâu về các giao thức mạng như RFC 791 (IP) và RFC 5246 (TLS 1.2) sẽ giúp bạn xử lý các lỗi kết nối phức tạp nhanh hơn. Ví dụ, khi cấu hình VPN Site-to-Site giữa hai chi nhánh, nếu không thống nhất được các thông số mã hóa (Phase 1, Phase 2), kết nối sẽ không bao giờ được thiết lập thành công. Kinh nghiệm cho thấy việc debug bằng lệnh debug crypto isakmp trên Cisco IOS thường là cứu cánh hiệu quả nhất trong tình huống này.

Để duy trì tính bền vững cho hệ thống, các quản trị viên nên thường xuyên tham khảo các báo cáo CVE (Common Vulnerabilities and Exposures) để cập nhật các bản vá lỗi cho thiết bị an ninh mạng. Một thiết bị không được cập nhật cũng giống như một cánh cửa hỏng khóa, dù đắt tiền đến đâu cũng không thể bảo vệ được tài sản bên trong.

Việc đầu tư đúng mức vào các thiết bị an ninh mạng chính hãng và cấu hình chúng theo tiêu chuẩn chuyên gia là bước đi ngắn nhất để bảo vệ doanh nghiệp trước các rủi ro kỹ thuật số. Hãy bắt đầu bằng việc đánh giá lại Topology mạng hiện tại và bổ sung các thành phần còn thiếu để xây dựng một môi trường làm việc an toàn, tin cậy.

Cập nhật lần cuối 02/03/2026 by Hiếu IT