Khi người dùng thực hiện truy cập web bị lỗi bảo mật, trình duyệt sẽ lập tức hiển thị cảnh báo “Connection is not private” hoặc “Not Secure”. Điều này không chỉ gây gián đoạn trải nghiệm mà còn là dấu hiệu đỏ về sự an toàn dữ liệu. Với tư cách là một kỹ sư hệ thống, việc hiểu rõ bản chất của các chứng chỉ số, giao thức TLS và cấu hình Web Server là chìa khóa để xử lý dứt điểm tình trạng này.

Bản chất kỹ thuật của việc truy cập web bị lỗi bảo mật

Về mặt kỹ thuật, hiện tượng truy cập web bị lỗi bảo mật thường xảy ra trong quá trình TLS Handshake (Bắt tay TLS) giữa trình duyệt (Client) và máy chủ (Server). Theo tiêu chuẩn RFC 8446 (TLS 1.3), quá trình này đảm bảo tính xác thực, tính toàn vẹn và bảo mật dữ liệu thông qua mã hóa bất đối xứng.

Nguyên nhân cốt lõi khiến hệ thống ngăn chặn truy cập thường nằm ở việc chuỗi tin tưởng (Chain of Trust) bị đứt gãy. Khi trình duyệt không thể xác minh danh tính của Server thông qua một Tổ chức phát hành chứng chỉ (CA) uy tín, nó sẽ phát đi cảnh báo để bảo vệ người dùng khỏi các cuộc tấn công Man-in-the-Middle (MitM). Đối với các quản trị viên, việc duy trì chứng chỉ SSL hợp lệ và cấu hình Cipher Suites hiện đại là yêu cầu bắt buộc để đảm bảo tính sẵn sàng của dịch vụ.

Phân tích các lỗ hổng OWASP gây mất an toàn website

Theo báo cáo từ dự án OWASP (Open Web Application Security Project), các rủi ro dẫn đến việc truy cập web bị lỗi bảo mật thường bắt nguồn từ những sai sót trong thiết kế và cấu hình hệ thống.

- Security Misconfiguration: Đây là lỗi phổ biến nhất khi quản trị viên sử dụng cấu hình mặc định, quên đóng các cổng không cần thiết hoặc cho phép sử dụng các giao thức cũ như SSLv3, TLS 1.0/1.1 vốn đã bị NIST SP 800-52 khuyến cáo loại bỏ.

- Cryptographic Failures: Việc sử dụng các thuật toán mã hóa yếu (như MD5 hoặc SHA-1) khiến dữ liệu dễ bị giải mã trái phép, dẫn đến rủi ro rò rỉ dữ liệu nghiêm trọng.

- Vulnerable and Outdated Components: Sử dụng các phiên bản OpenSSL hoặc thư viện web server cũ chưa được vá lỗi CVE (Common Vulnerabilities and Exposures) tạo điều kiện cho tin tặc khai thác các lỗ hổng bảo mật để thực thi mã từ xa.

Việc bỏ qua các tiêu chuẩn này khiến website không chỉ mất uy tín với Google Search mà còn trở thành mục tiêu của các cuộc tấn công đánh cắp thông tin định danh.

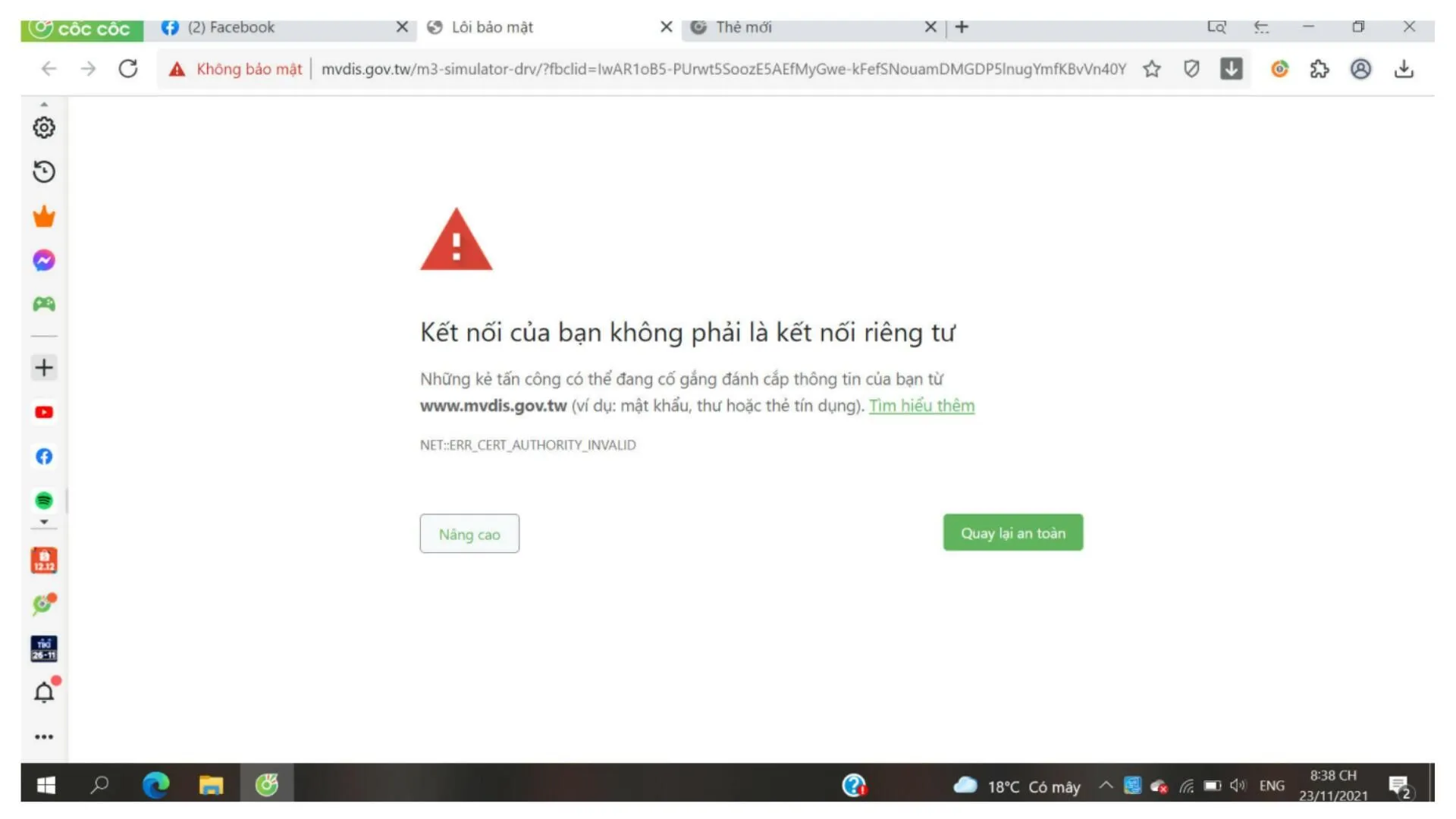

website đang không bảo mậtHình 1: Cảnh báo “Not Secure” trên trình duyệt khi website thiếu cấu hình HTTPS chuẩn hóa.

website đang không bảo mậtHình 1: Cảnh báo “Not Secure” trên trình duyệt khi website thiếu cấu hình HTTPS chuẩn hóa.

Nguyên nhân phổ biến khiến truy cập web bị lỗi bảo mật

Có nhiều tác nhân khiến trình duyệt từ chối thiết lập kết nối an toàn. Việc chẩn đoán đúng nguyên nhân sẽ giúp sysadmin đưa ra giải pháp xử lý nhanh chóng nhất:

- Lỗi Mixed Content: Trang web tải qua HTTPS nhưng các tài nguyên (hình ảnh, script, CSS) lại được gọi qua HTTP. Trình duyệt sẽ đánh dấu trang này là không an toàn hoàn toàn.

- Chứng chỉ SSL hết hạn: Đây là lỗi hành chính phổ biến nhất. Các CA hiện nay thường cấp chứng chỉ có thời hạn tối đa 398 ngày để tăng cường bảo mật.

- Sai lệch thời gian hệ thống: Nếu đồng hồ trên máy tính người dùng hoặc máy chủ chạy sai, quá trình kiểm tra Valid From/Valid To của chứng chỉ sẽ thất bại, gây ra lỗi truy cập web bị lỗi bảo mật.

- Chứng chỉ không khớp Domain: Sử dụng chứng chỉ của

example.comchosub.example.commà không có hỗ trợ Wildcard hoặc SAN (Subject Alternative Name).

⚠️ Cảnh báo: Tuyệt đối không hướng dẫn người dùng bỏ qua cảnh báo bảo mật bằng cách nhấn “Proceed anyway” trừ khi bạn chắc chắn hệ thống đang trong môi trường Lab nội bộ.

Hướng dẫn cấu hình Web Server để sửa lỗi bảo mật

Để khắc phục tình trạng truy cập web bị lỗi bảo mật, bạn cần can thiệp vào file cấu hình của Web Server (Nginx hoặc Apache). Dưới đây là các bước cấu hình chuẩn hóa theo khuyến nghị của các chuyên gia bảo mật.

1. Cấu hình Nginx (Version 1.18+)

Trong file cấu hình Site (/etc/nginx/sites-available/default), hãy đảm bảo bạn đã khai báo đúng đường dẫn chứng chỉ và cấu hình chuyển hướng 301.

server { listen 80; server_name thuviencntt.com; # Chuyển hướng bắt buộc từ HTTP sang HTTPS return 301 https://$host$request_uri; } server { listen 443 ssl http2; server_name thuviencntt.com; ssl_certificate /etc/letsencrypt/live/thuviencntt.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/thuviencntt.com/privkey.pem; # Cấu hình Cipher Suites bảo mật cao ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256; ssl_prefer_server_ciphers on; # Kích hoạt HSTS (HTTP Strict Transport Security) add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always; }2. Cấu hình Apache (Version 2.4+)

Đối với Apache, bạn cần kích hoạt module mod_ssl và điều chỉnh file VirtualHost:

ServerName thuviencntt.com Redirect permanent / https://thuviencntt.com/ ServerName thuviencntt.com SSLEngine on SSLCertificateFile /path/to/certificate.crt SSLCertificateKeyFile /path/to/private.key SSLCertificateChainFile /path/to/intermediate.crt # Bảo mật giao thức HTTPS SSLProtocol all -SSLv3 -TLSv1 -TLSv1.1 SSLCipherSuite HIGH:!aNULL:!MD5 Sau khi thay đổi, hãy thực hiện kiểm tra cú pháp bằng lệnh nginx -t hoặc apachectl configtest trước khi restart dịch vụ.

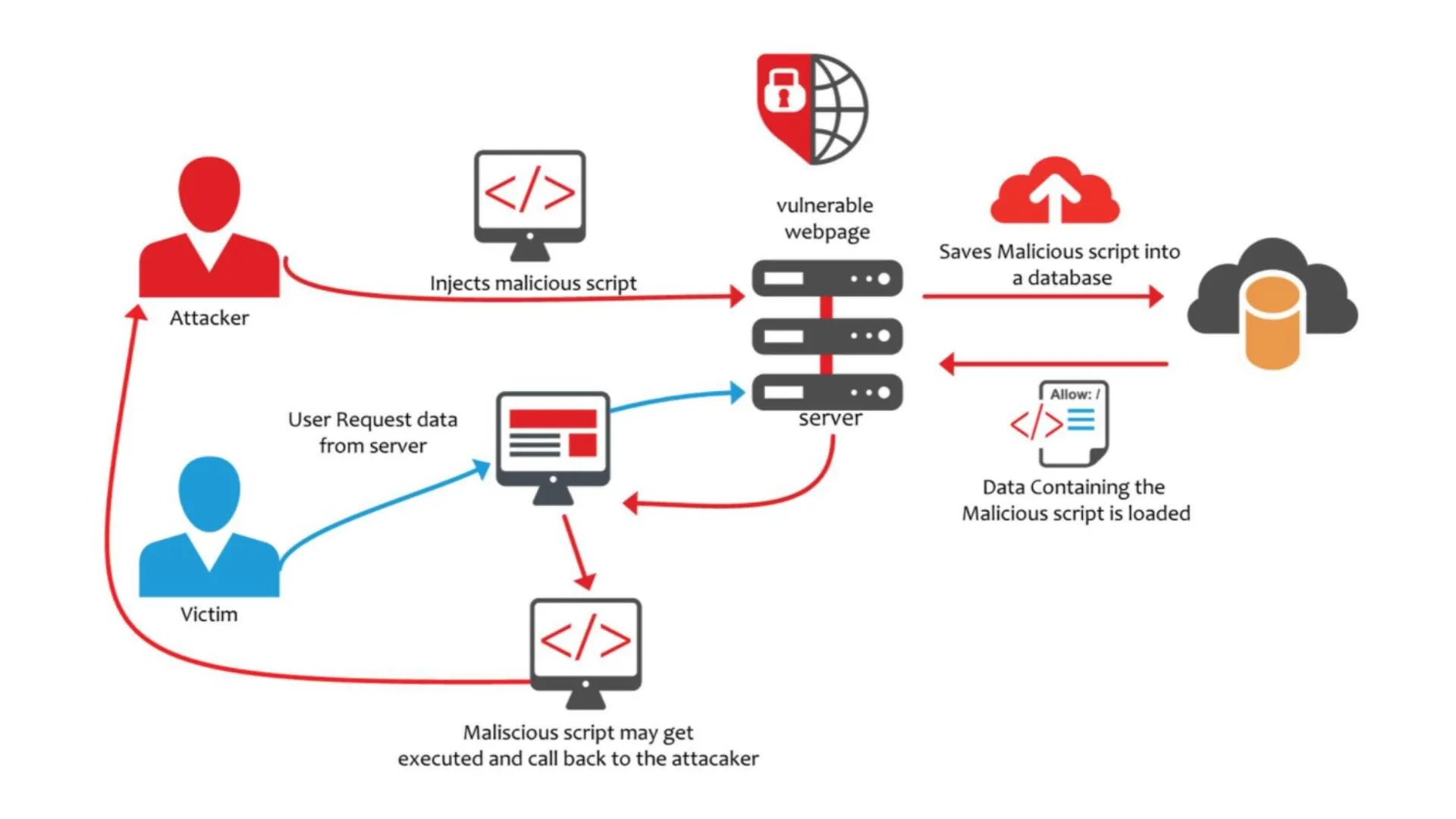

Cách bảo mật trang webHình 2: Tổng thể các lớp bảo mật cần thiết để ngăn chặn lỗi truy cập không an toàn.

Cách bảo mật trang webHình 2: Tổng thể các lớp bảo mật cần thiết để ngăn chặn lỗi truy cập không an toàn.

Quy trình 5 bước xử lý triệt để lỗi không bảo mật

Để một website hoạt động ổn định và không gặp cảnh báo khi truy cập web bị lỗi bảo mật, doanh nghiệp cần thực hiện quy trình chuẩn hóa từ hạ tầng đến ứng dụng:

- Cài đặt SSL/TLS chuẩn hóa: Sử dụng các CA uy tín (Let’s Encrypt, Sectigo, DigiCert). Ưu tiên các loại chứng chỉ OV hoặc EV cho website thương mại điện tử, đặc biệt khi cần tuân thủ tiêu chuẩn bảo mật PCI DSS.

- Kiểm tra và sửa lỗi Mixed Content: Sử dụng các công cụ như “Why No Padlock” để tìm các tài nguyên vẫn đang chạy trên link HTTP và chuyển chúng sang giao thức HTTPS.

- Xác minh qua Google Search Console: Đảm bảo Google nhận diện đúng phiên bản HTTPS của website để tránh ảnh hưởng đến SEO.

- Thiết lập Redirect 301: Đảm bảo toàn bộ lưu lượng truy cập từ port 80 đều được đẩy sang port 443 một cách tự động.

- Cập nhật XML Sitemap: Thay đổi toàn bộ URL trong sitemap sang HTTPS để Bot của các công cụ tìm kiếm index đúng định dạng bảo mật.

Bảo mật đặc thù cho nền tảng WordPress

Dù là CMS phổ biến nhất, WordPress thường xuyên khiến người dùng gặp lỗi truy cập web bị lỗi bảo mật do lượng plugin và theme bên thứ ba quá lớn. Để khắc phục, bạn cần chú ý:

- Thay đổi URL đăng nhập: Sử dụng plugin như WPS Hide Login để đổi đường dẫn

/wp-admin, ngăn chặn tấn công Brute-force. - Ẩn file hệ thống: Chặn truy cập trực tiếp vào file

wp-config.phpvà.htaccessthông qua cấu hình server để tránh rủi ro rò rỉ dữ liệu nhạy cảm. - Cập nhật Core & Plugin: Luôn sử dụng phiên bản PHP mới nhất (hiện tại là 8.x) và cập nhật WordPress thường xuyên để vác các lỗ hổng thực thi script (XSS).

- Sử dụng Plugin bảo mật: Các giải pháp như Wordfence hoặc Sucuri giúp quét mã độc và theo dõi các hành vi truy cập đáng ngờ theo thời gian thực.

Giải pháp bảo mật nâng cao với công nghệ AI và WAF

Trong kỷ nguyên của các cuộc tấn công DDoS quy mô lớn, việc chỉ sở hữu SSL là chưa đủ. Các doanh nghiệp cần một lớp phòng thủ chủ động hơn tại Gateway.

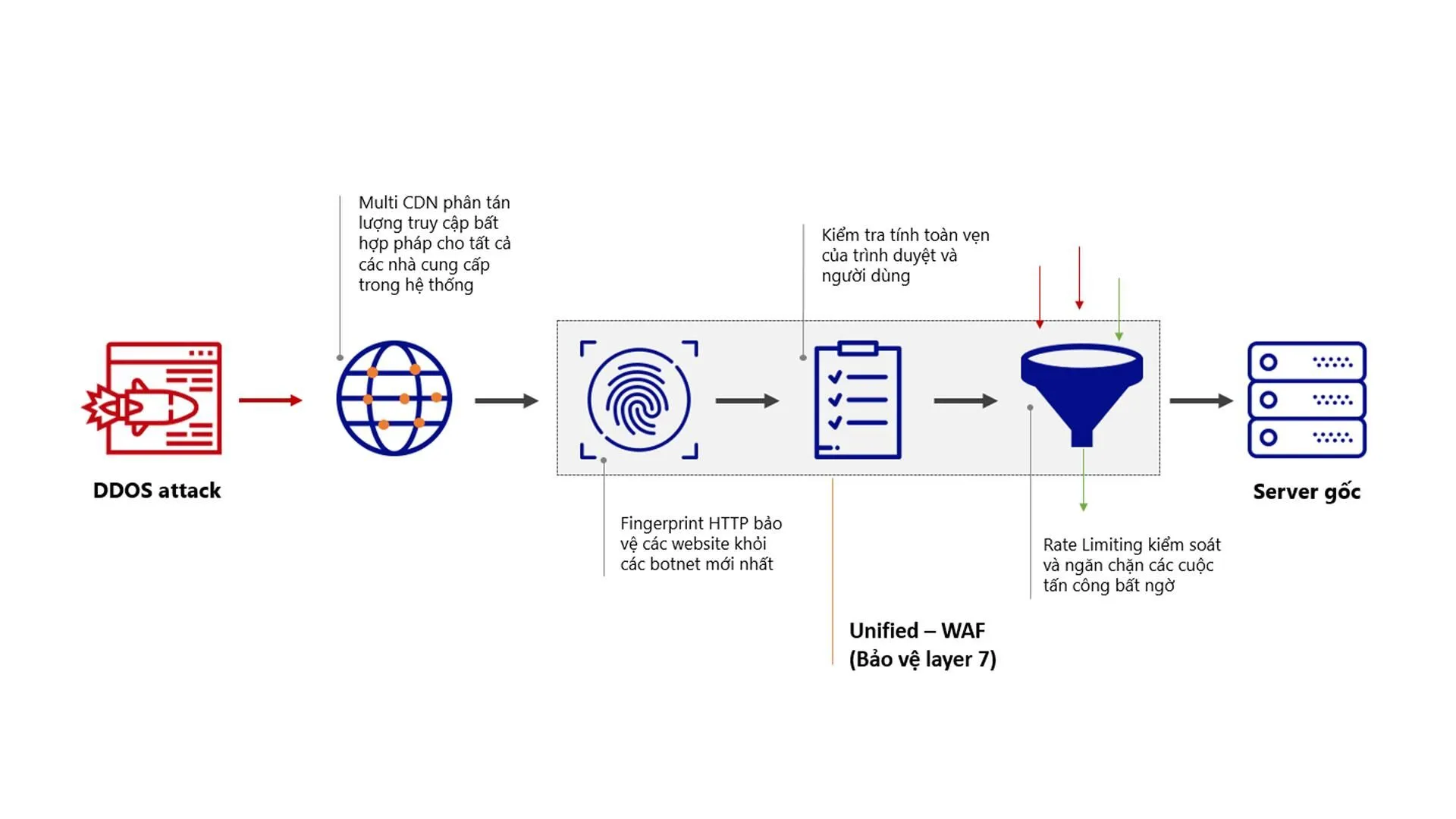

Hệ thống VNIS (VNETWORK Internet Security) tích hợp AI để phân tích lưu lượng truy cập, tự động phát hiện các mẫu tấn công Layer 7 thông qua Cloud WAF. Việc triển khai Multi CDN kết hợp cùng AI Load Balancing giúp website không chỉ bảo mật mà còn đảm bảo tốc độ truy cập nhanh nhất cho người dùng toàn cầu. Hệ thống này giúp loại bỏ các kết nối độc hại trước khi chúng chạm đến máy chủ gốc, giải quyết triệt để các vấn đề gây ra tình trạng truy cập web bị lỗi bảo mật do hệ thống bị quá tải hoặc bị xâm nhập.

Bảo mật website với công nghệ AI của VNISHình 3: Mô hình bảo vệ website đa tầng giúp ngăn chặn lỗ hổng OWASP và mã độc.

Bảo mật website với công nghệ AI của VNISHình 3: Mô hình bảo vệ website đa tầng giúp ngăn chặn lỗ hổng OWASP và mã độc.

Việc duy trì một hạ tầng mạng không có truy cập web bị lỗi bảo mật đòi hỏi sự đầu tư nghiêm túc vào cả kiến thức chuyên môn lẫn công cụ hỗ trợ. Hãy thường xuyên kiểm định hệ thống bằng các công cụ như SSL Labs để đảm bảo điểm đánh giá tính bảo mật luôn đạt mức A+ và bảo vệ tài sản số của bạn an toàn trước mọi nguy cơ.

Cập nhật lần cuối 04/03/2026 by Hiếu IT