Trong kỷ nguyên số hóa, việc thực hiện công tác tuyên truyền an ninh mạng không chỉ là nhiệm vụ pháp lý mà còn là yêu cầu sống còn của mọi quản trị viên hệ thống. Với sự bùng nổ của các cuộc tấn công tinh vi nhắm vào hạ tầng trọng điểm, việc hiểu rõ Luật An ninh mạng kết hợp cùng các tiêu chuẩn bảo mật quốc tế như ISO 27001 và NIST là yếu tố then chốt để bảo vệ tài sản số. Bài viết này phân tích chuyên sâu về các khía cạnh kỹ thuật và pháp lý nhằm xây dựng một hệ thống mạng vững chắc, an toàn và tuân thủ tuyệt đối quy định pháp luật.

⚠️ Disclaimer: Mọi hướng dẫn cấu hình và kỹ thuật trong bài viết này chỉ được phép thực hiện trên các hệ thống thử nghiệm hoặc hệ thống mà bạn được ủy quyền quản trị. Việc truy cập trái phép vào các hệ thống mạng là hành vi vi phạm pháp luật theo quy định tại Điều 17 Luật An ninh mạng.

Tổng Quan Về Luật An Ninh Mạng Và Tầm Quan Trọng Của Tuân Thủ Kỹ Thuật

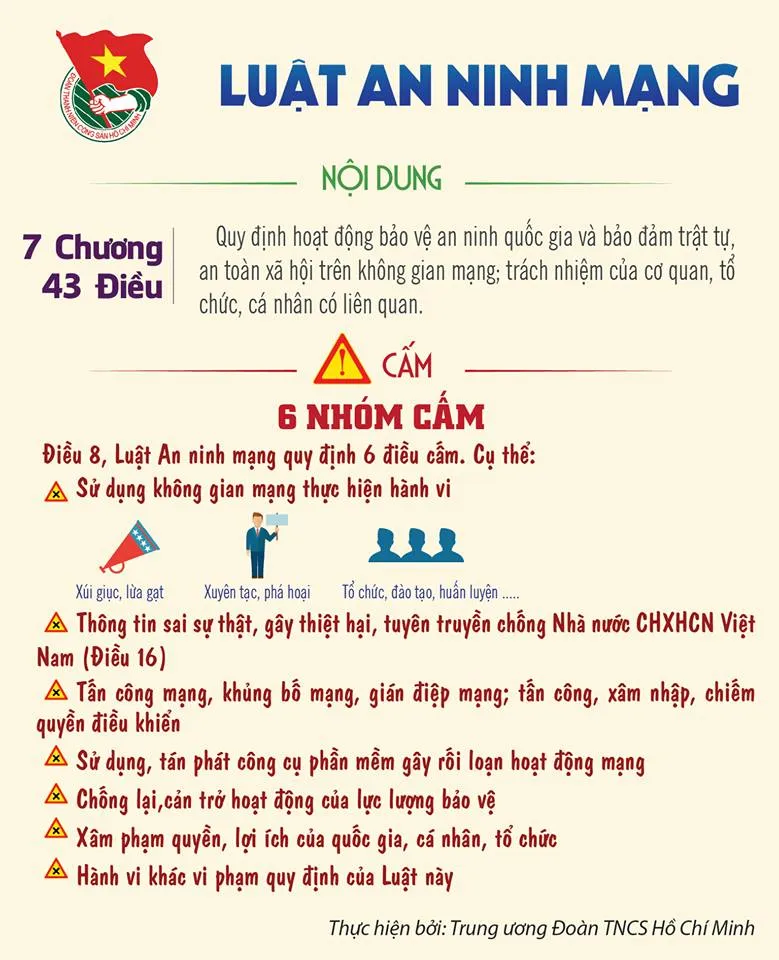

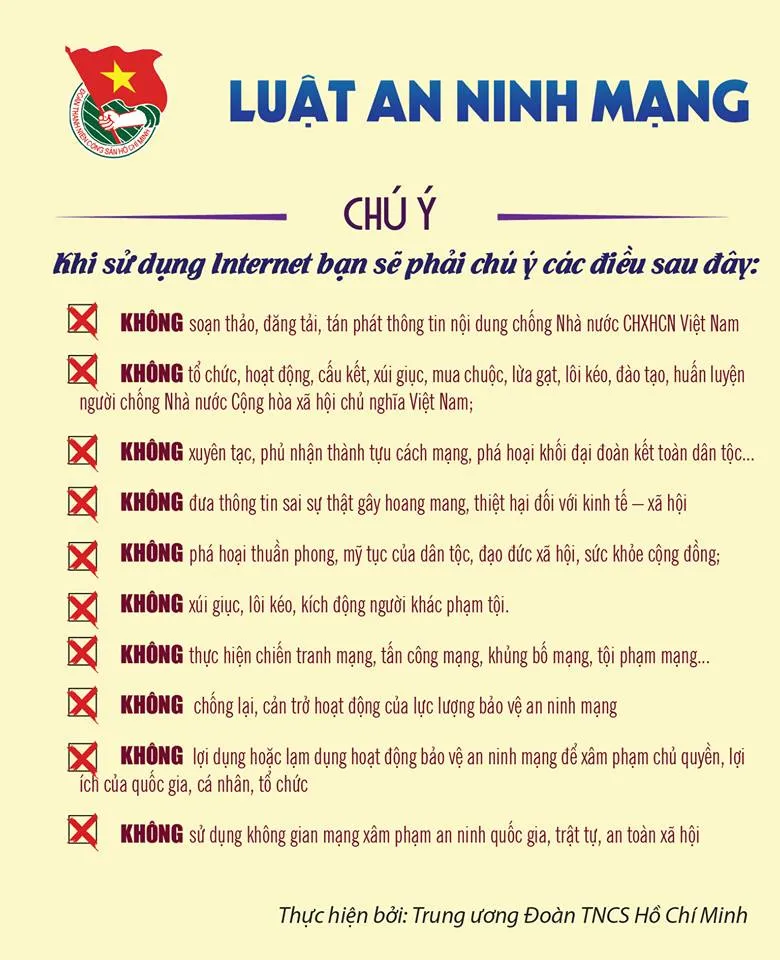

Luật An ninh mạng ra đời năm 2018 là văn bản pháp lý cao nhất tại Việt Nam điều chỉnh các hoạt động trên không gian mạng. Đối với người làm kỹ thuật, việc tuyên truyền an ninh mạng cần được cụ thể hóa bằng cách chuyển đổi các điều luật thành các chính sách truy cập (Access Control Policy). Theo RFC 2828, an ninh mạng là các biện pháp bảo vệ hệ thống thông tin nhằm đảm bảo tính nguyên vẹn (Integrity), tính sẵn sàng (Availability) và tính bảo mật (Confidentiality).

Khi triển khai hệ thống cho các doanh nghiệp có quy mô từ 50 user trở lên, tôi thường nhận thấy lỗ hổng lớn nhất không nằm ở thiết bị mà nằm ở sự thiếu hụt kiến thức pháp lý và quy trình vận hành. Luật An ninh mạng quy định rõ trách nhiệm của các bên trong việc phối hợp với cơ quan chức năng để xử lý sự cố. Điều này đồng nghĩa với việc các log lưu trữ (System Logs) phải được bảo vệ nghiêm ngặt để phục vụ mục đích giám định khi có yêu cầu. Nếu hệ thống của bạn không ghi nhật ký hoặc nhật ký dễ dàng bị xóa bỏ, bạn đang vi phạm nguyên tắc bảo vệ hệ thống thông tin quan trọng về an ninh quốc gia.

Mô Hình OSI Và Các Tầng Rủi Ro Trong An Ninh Mạng Hiện Đại

Để thực hiện tốt công tác tuyên truyền an ninh mạng, chúng ta cần phân tích rủi ro dựa trên mô hình OSI 7 tầng. Mỗi tầng đều có những lỗ hổng đặc thù mà một kỹ sư bảo mật phải nắm vững. Ở tầng Vật lý (Layer 1), rủi ro đến từ việc kết nối trái phép vào các cổng switch. Ở tầng Liên kết dữ liệu (Layer 2), các cuộc tấn công như ARP Spoofing hoặc MAC Flooding có thể làm tê liệt mạng nội bộ. Việc nắm vững các giao chuẩn như IEEE 802.1X là bắt buộc để kiểm soát truy cập tại endpoint.

Tại tầng Mạng (Layer 3), các protocol như ICMP thường bị lợi dụng cho các cuộc tấn công DDoS. Chuyên gia quản trị cần áp dụng cơ chế filtering chặt chẽ trên Firewall hoặc Router. Một sai lầm phổ biến tôi thường gặp là sysadmin cho phép mọi traffic ICMP đi qua interface ngoại vi (outside interface) mà không giới hạn rate-limit, dẫn đến nguy cơ hệ thống bị drop packet khi có lưu lượng đột biến. Tuyên truyền an ninh mạng ở cấp độ kỹ thuật chính là giáo dục về việc thiết lập các rule chặt chẽ: “Mặc định từ chối tất cả, chỉ cho phép những gì cần thiết” (Default Deny).

Áp Dụng Chuẩn NIST SP 800-53 Trong Quản Trị Hệ Thống Thực Tế

NIST SP 800-53 cung cấp một danh mục các biện pháp kiểm soát an ninh (Security Controls) cho các hệ thống thông tin liên bang. Tại Việt Nam, việc tham chiếu chuẩn NIST giúp cho nội dung tuyên truyền an ninh mạng trở nên chuyên sâu và đạt chuẩn quốc tế. Một trong những nhóm kiểm soát quan trọng nhất là Access Control (AC). Trong thực tế, tôi luôn khuyến nghị triển khai mô hình Phân quyền tối thiểu (Principle of Least Privilege – PoLP). Nhân viên kế toán không có lý do gì để truy cập vào server của bộ phận R&D.

Việc áp dụng NIST cũng đòi hỏi hệ thống phải có khả năng Audit and Accountability (AU). Mọi thao tác thay đổi cấu hình trên thiết bị Cisco hay MikroTik cần được gắn định danh với một cá nhân cụ thể thay vì dùng chung tài khoản “admin”. Đây là yếu tố cốt lõi để đảm bảo tính minh bạch và phục vụ công tác điều tra sự cố theo quy định của Luật An ninh mạng.

Hướng Dẫn Cấu Hình Thiết Bị Mạng Đạt Chuẩn Bảo Mật An Ninh

Để cụ thể hóa việc tuyên truyền an ninh mạng, hãy xem xét các bước cấu hình bảo mật trên thiết bị Cisco (IOS Version 15.x trở lên). Đây là các bước cơ bản nhưng cực kỳ quan trọng để ngăn chặn truy cập trái phép ngay từ lớp cổng vào.

1. Vô hiệu hóa các dịch vụ không cần thiết:

Mặc định, một số dịch vụ như HTTP, Telnet hoặc CDP (Cisco Discovery Protocol) có thể làm lộ thông tin thiết bị.

# Cisco IOS Configuration

conf t

no ip http server

no ip http secure-server

no service tcp-small-servers

no service udp-small-servers

no cdp run

exit2. Thiết lập mật khẩu mạnh và mã hóa:

Tuyệt đối không sử dụng mật khẩu clear-text. Sử dụng thuật toán mã hóa mạnh như Type 5 (MD5) hoặc Type 8/9 (SHA-256).

# Thiết lập password cho mode Privileged

enable algorithm-type sha256 secret YourStrongPasswordHERE!

# Mã hóa các mật khẩu lưu trong file config

service password-encryption3. Cấu hình SSH thay cho Telnet:

Telnet gửi dữ liệu ở dạng rõ, dễ bị sniffing. SSH (Secure Shell) cung cấp kênh truyền tin mã hóa (RFC 4253).

conf t

ip domain-name thuviencntt.com

crypto key generate rsa general-keys modulus 2048

line vty 0 4

transport input ssh

login local

exit4. Bảo mật cổng vật lý (Port Security):

Ngăn chặn các thiết bị lạ cắm vào switch bằng cách giới hạn số lượng địa chỉ MAC.

interface GigabitEthernet0/1

switchport mode access

switchport port-security

switchport port-security maximum 1

switchport port-security mac-address sticky

switchport port-security violation shutdownOutput mẫu sau khi cấu hình: Nếu một thiết bị có MAC lạ cắm vào cổng này, interface sẽ chuyển về trạng thái err-disable ngay lập tức.

Việc thực hiện các lệnh trên là hành động thiết thực trong việc tuyên truyền an ninh mạng, giúp giảm thiểu rủi ro bị khai thác lỗ hổng cấu hình (Security Misconfiguration).

Chiến Lược Phòng Chống Mã Độc Và Tấn Công Social Engineering

Social Engineering vẫn là mối đe dọa hàng đầu vì nó tấn công vào “mắt xích” yếu nhất: Con người. Do đó, tuyên truyền an ninh mạng phải tập trung vào việc nhận diện các hình thức Phishing (lừa đảo qua email) và Smishing (lừa đảo qua tin nhắn). Trong các tổ chức lớn, việc triển khai giải pháp Email Security Gateway cùng với cơ chế DMARC, SPF và DKIM là vô cùng cần thiết để ngăn chặn email giả mạo.

Về mặt kỹ thuật, để chống lại mã độc thực thi (Malware), tôi thường áp dụng chiến lược Endpoint Detection and Response (EDR). Thay vì chỉ dựa vào các mẫu virus truyền thống (Signature-based), EDR sử dụng phân tích hành vi (Behavioral Analysis) để phát hiện các mã độc zero-day. Khi một tiến trình cố gắng mã hóa hàng loạt file trên ổ đĩa (dấu hiệu của Ransomware), EDR sẽ tự động cô lập tiến trình và ngắt kết nối mạng của máy tính bị nhiễm để tránh lây nhiễm chéo (Lateral Movement).

Mô hình phòng thủ chiều sâu (Defense-in-Depth) trong an ninh mạng hiện đại.Hình 1: Mô hình phòng thủ chiều sâu (Defense-in-Depth) kết hợp giữa chính sách và công nghệ.

Mô hình phòng thủ chiều sâu (Defense-in-Depth) trong an ninh mạng hiện đại.Hình 1: Mô hình phòng thủ chiều sâu (Defense-in-Depth) kết hợp giữa chính sách và công nghệ.

Xây Dựng Quy Trình Ứng Cứu Sự Cố Và Lưu Trữ Log Tập Trung

Khi xảy ra sự cố, sự lúng túng thường dẫn đến việc mất dấu vết dữ liệu quan trọng. Một nội dung then chốt trong tuyên truyền an ninh mạng là hướng dẫn xây dựng quy trình SANS (Preparation -> Identification -> Containment -> Eradication -> Recovery -> Lessons Learned). Một sysadmin chuyên nghiệp cần phải thiết lập một server Syslog tập trung.

Sử dụng bộ công cụ ELK Stack (Elasticsearch, Logstash, Kibana) hoặc Splunk giúp bạn có cái nhìn tổng thể về lưu lượng mạng. Ví dụ, trên thiết bị MikroTik (RouterOS v7), lệnh sau sẽ đẩy toàn bộ log về server tập trung:

# MikroTik RouterOS Configuration

/system logging action

set 3 remote=192.168.10.100 target=remote

/system logging

add action=remote topics=fw,account,critical,errorViệc lưu trữ log không chỉ giúp troubleshoot nhanh chóng mà còn là nghĩa vụ bắt buộc nhằm tuyên truyền an ninh mạng thông qua việc cung cấp bằng chứng kỹ thuật khi có yêu cầu từ cơ quan chức năng (theo Nghị định 53/2022/NĐ-CP hướng dẫn Luật An ninh mạng).

Trách Nhiệm Của Người Làm CNTT Trong Việc Thượng Tôn Pháp Luật

Những người làm kỹ thuật thường có tâm lý chỉ quan tâm đến code và config. Tuy nhiên, hoạt động tuyên truyền an ninh mạng nhắc nhớ chúng ta rằng mỗi dòng config sai có thể tạo điều kiện cho các thế lực thù địch thực hiện “diễn biến hòa bình” hoặc tấn công phá hoại hạ tầng quốc gia. Trách nhiệm của chúng ta là bảo vệ chủ quyền quốc gia trên không gian ảo.

Hãy nhớ rằng, Luật An ninh mạng cấm việc phát tán các thông tin sai sự thật, xuyên tạc lịch sử hoặc xúc phạm danh dự cá nhân. Là một quản trị viên hệ thống, bạn có quyền và nghĩa vụ giám sát, ngăn chặn các hành vi này diễn ra trên hạ tầng mạng mà mình quản lý. Sự phát triển của AI (Trí tuệ nhân tạo) đang tạo ra các Deepfake cực kỳ nguy hiểm, đòi hỏi chúng ta phải không ngừng cập nhật kiến thức để bảo vệ người dùng cuối.

Sơ đồ luồng xử lý thông tin và các điểm kiểm soát an ninh theo Luật An ninh mạng.Hình 2: Luồng kiểm soát dữ liệu và trách nhiệm của đơn vị quản trị mạng.

Sơ đồ luồng xử lý thông tin và các điểm kiểm soát an ninh theo Luật An ninh mạng.Hình 2: Luồng kiểm soát dữ liệu và trách nhiệm của đơn vị quản trị mạng.

Trong quá trình công tác, tôi đã chứng kiến nhiều doanh nghiệp phải trả giá hàng tỷ đồng chỉ vì một tài khoản quản trị để pass yếu hoặc không được tuyên truyền an ninh mạng đầy đủ. An toàn thông tin là một hành trình, không phải đích đến. Nó yêu cầu sự bền bỉ trong việc cập nhật patch (Vulnerability Management), sự cẩn trọng trong thiết kế topology và sự nhạy bén trong việc thực thi chính sách pháp luật.

Việc thực hiện tuyên truyền an ninh mạng một cách bài bản sẽ giúp cộng đồng CNTT Việt Nam ngày càng vững mạnh. Hãy luôn bắt đầu từ những cấu hình nhỏ nhất để tạo nên một hệ thống phòng thủ vững chắc. Để tìm hiểu sâu hơn về các kỹ thuật Hardening hệ thống, bạn có thể tham khảo thêm các bài viết về Zero Trust Architecture và Cloud Security trên Thư Viện CNTT. Chúng ta cần sự chung tay của toàn xã hội để không gian mạng Việt Nam luôn an toàn và phát triển bền vững.

Cập nhật lần cuối 01/03/2026 by Hiếu IT